Clear Sky Science · zh

利用机器学习模型增强云端物联网的加密算法以提高安全性

为何保护智能设备至关重要

家庭、医院、工厂,甚至城市中充斥着不断向远端云服务器发送数据的微小联网设备。这种便利伴随严重风险:如果攻击者拦截或篡改这些数据,他们可能侵犯隐私、破坏服务或控制设备。本文探讨如何在设备计算能力非常有限的情况下,通过将巧妙的加密和基于机器学习的攻击检测结合到一个端到端的安全设计中,既保持数据流的安全性又维持高效性。

从简单传感器到遥远云端

在典型的物联网(IoT)部署中,传感器或摄像头等小型设备将敏感读取通过互联网发送到云平台进行存储和分析。许多此类设备是内存、处理能力和能耗都受严格限制的小型计算机。虽然传统的高强度安全方法很可靠,但可能会压垮这些受限硬件。与此同时,流量体量和设备多样性也为拒绝服务洪泛、伪造和暴力破解等网络攻击创造了许多机会。挑战在于在不减慢数据传输或耗尽设备资源的情况下保护这持续不断的信息流。

融合轻量与强力数字加锁

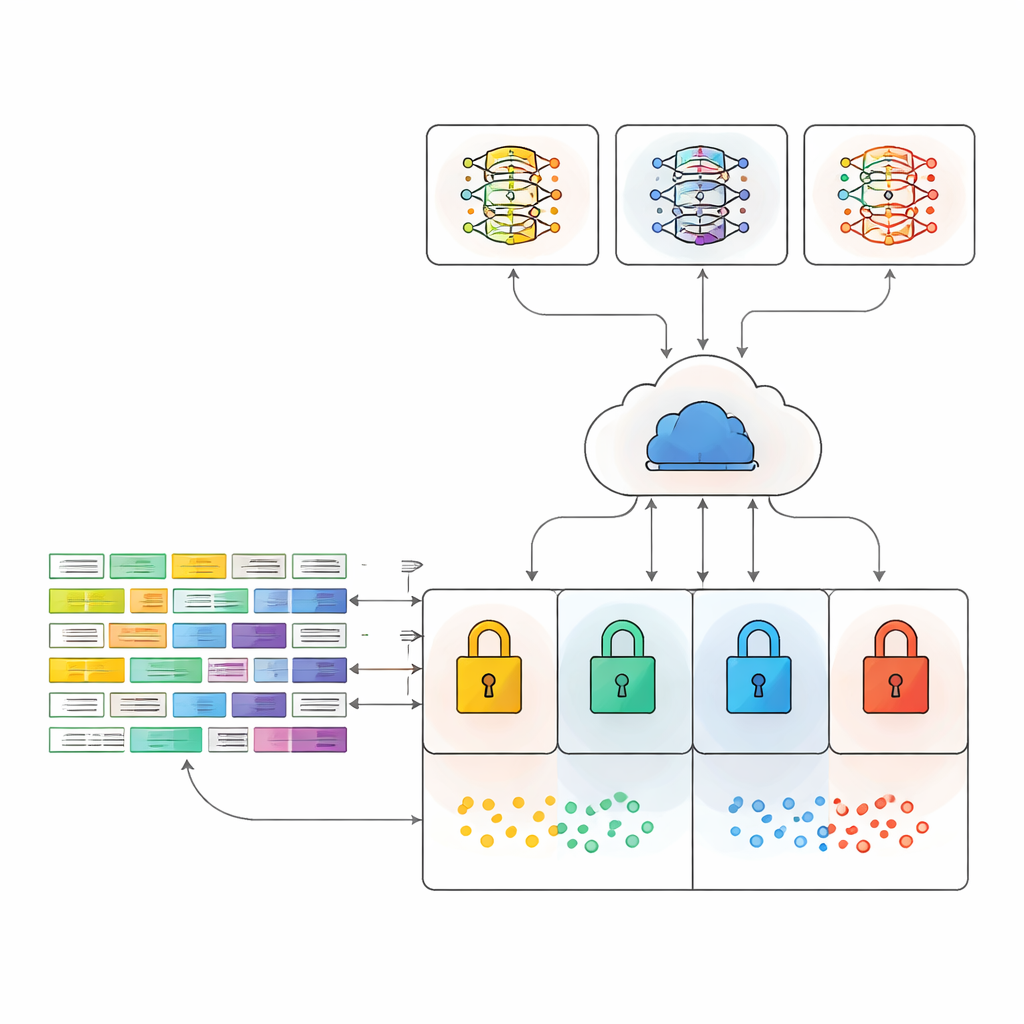

作者提出了一个安全框架,将四种加密方法与现实的通信设置和现代机器学习工具交织在一起进行测试。他们评估了一种非常轻量的方法(XOR)、一种快速的流式加密(ChaCha20)、广泛使用的高级加密标准(AES),以及一种将AES与RSA公钥系统结合的混合方案。混合方法使用AES快速加密数据,而仅用RSA保护对称密钥,旨在在速度与强度之间取得平衡。所有数据随后通过MQTT(一种流行的、面向物联网的轻量级消息协议)发送,使实验反映真实设备与云服务通信的方式。

教会机器识别入侵者

在云端,加密后的流量被送入多个机器学习模型,这些模型经过训练以识别可疑模式。研究使用了知名的集成方法,依赖多棵决策树或提升树协同工作以给出最终判断,包括随机森林、XGBoost、CatBoost,以及两个对结果投票的组合模型。关键在于,这些模型并不直接访问原始明文网络数据,而是学习直接在加密流量上工作,这反映了现实系统在不暴露敏感信息的前提下必须如何运行。

在真实网络攻击上进行测试

为了检验该框架在现实压力下的表现,作者在两个大型公开的物联网网络流量数据集上进行了评估。其一(MQTTEEB‑D)侧重于针对MQTT协议的攻击,包括洪泛、格式畸形的消息和低速拒绝服务尝试。另一个(CIC IoT 2023)涵盖了子集内超过三百万条记录的33种不同攻击类型。针对每种加密方法,他们仔细测量了内存使用、处理器负载以及一个名为总体资源消耗得分的综合指标,该指标在这两个因素之间取得平衡。同时,他们还评估了在数据已加密的情况下,各机器学习配置区分正常流量与多种攻击形式的准确性。

在安全性与负担之间寻找平衡点

结果展示了权衡格局。最简单的XOR在内存和计算开销方面最低,但保护最弱。AES虽然强大,但在大型数据集上代价明显更高。然而,混合AES–RSA方法被证明是一个折中点:它在每条流量记录上的内存占用保持适中,同时增加了公钥保护和前向保密性(会话生成新密钥,从而在密钥泄露后仍能保护过去消息)的优点。在威胁检测方面,投票式集成模型始终提供最佳或接近最佳的攻击识别能力,在MQTT聚焦的数据集上达到约93%的准确率,在更大、更复杂的IoT数据集上达到约81%的准确率——尽管流量是加密的。

这对日常联网设备意味着什么

对于非专业读者,关键信息是:有可能在不使设备过载或使监测系统失去可视性的情况下保护智能设备的数据。通过将精心选择的多种密码学方法与机器学习相结合,并在真实的云消息条件下测试,作者展示了混合加密可以在保持数据高度保护的同时,仍让自动化防御识别敌对行为。这种集成方法为让日益增长的云连接设备世界更安全、更值得信赖提供了实用蓝图。

引用: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

关键词: 物联网安全, 云加密, 机器学习, 入侵检测, 轻量级密码学