Clear Sky Science · fr

Amélioration des algorithmes de cryptographie pour la sécurité de l’IoT basé sur le cloud avec des modèles d’apprentissage automatique

Pourquoi il est important de protéger les objets intelligents

Maisons, hôpitaux, usines et même villes se remplissent de petits appareils connectés à Internet qui envoient en permanence des données vers des serveurs cloud distants. Cette commodité comporte un risque sérieux : si des attaquants interceptent ou altèrent ces données, ils peuvent porter atteinte à la vie privée, perturber des services ou prendre le contrôle des appareils. Cet article examine comment maintenir ces flux de données à la fois sûrs et efficaces, même lorsque les appareils disposent de ressources de calcul très limitées, en combinant des techniques de chiffrement ingénieuses et la détection d’attaques basée sur l’apprentissage automatique dans une seule conception de sécurité de bout en bout.

Des capteurs simples aux clouds distants

Dans une configuration typique d’Internet des objets (IoT), de petits dispositifs tels que des capteurs ou des caméras envoient des relevés sensibles sur Internet vers des plateformes cloud pour stockage et analyse. Beaucoup de ces appareils sont de minuscules ordinateurs avec des limites strictes en mémoire, puissance de calcul et énergie. Les méthodes de sécurité traditionnelles, bien que robustes, peuvent surcharger un matériel aussi contraint. Parallèlement, le volume de trafic et la diversité des appareils créent de nombreuses ouvertures pour des cyberattaques telles que des dénis de service, l’usurpation d’identité et les attaques par force brute. Le défi consiste à protéger ce flux continu d’informations sans le ralentir ni épuiser les appareils.

Mêler verrous numériques légers et solides

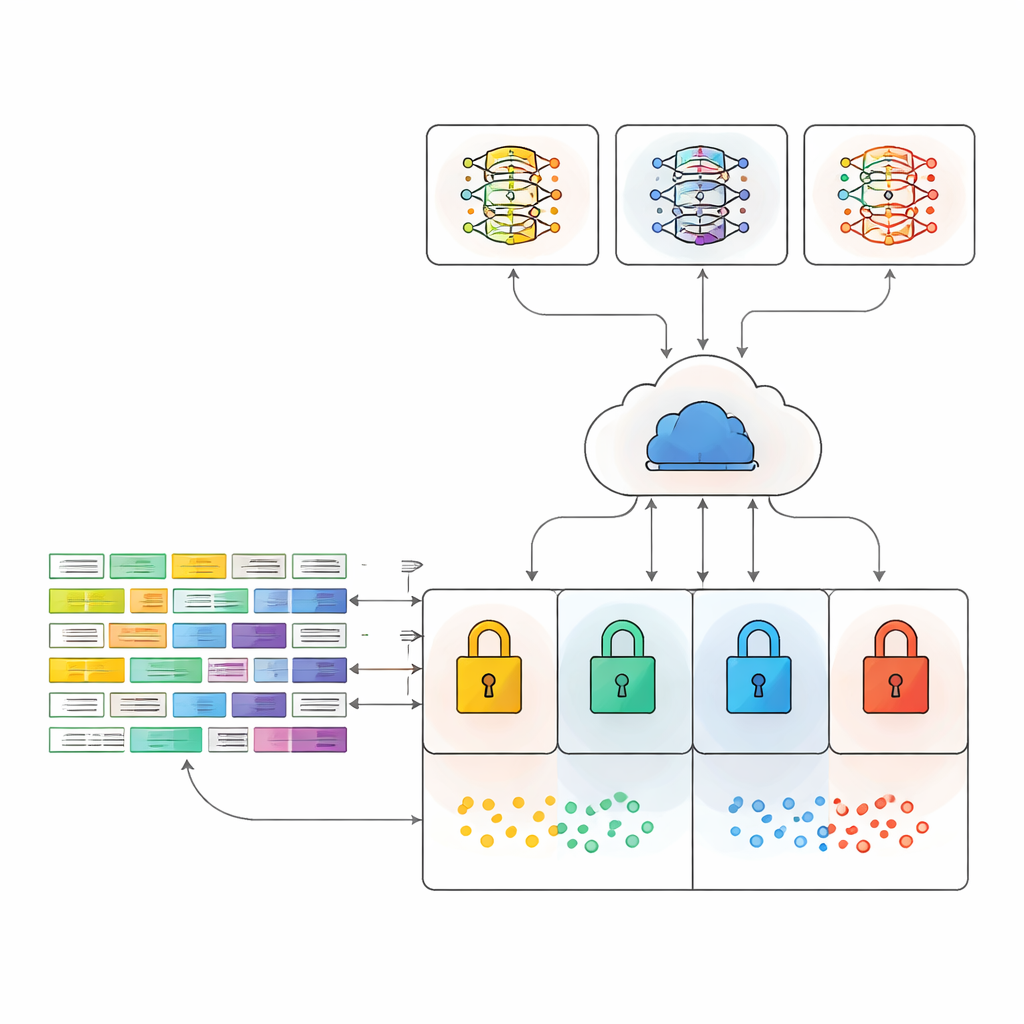

Les auteurs proposent un cadre de sécurité qui tisse ensemble quatre types de chiffrement avec une architecture de communication réaliste et des outils modernes d’apprentissage automatique. Ils testent une méthode très légère (XOR), un chiffrement en flux rapide (ChaCha20), le très utilisé Advanced Encryption Standard (AES) et une approche hybride combinant AES avec le système à clé publique RSA. La méthode hybride utilise AES pour chiffrer rapidement les données et RSA uniquement pour protéger la clé secrète, visant à concilier rapidité et robustesse. Toutes les données sont ensuite envoyées via MQTT, un protocole de messagerie léger populaire pour l’IoT, de sorte que les expériences reflètent la manière dont les appareils réels communiquent avec les services cloud.

Apprendre aux machines à repérer les intrus

Côté cloud, le trafic chiffré est injecté dans plusieurs modèles d’apprentissage automatique entraînés pour reconnaître des motifs suspects. L’étude utilise des méthodes d’ensemble bien connues, qui s’appuient sur de nombreux arbres de décision ou arbres boostés travaillant ensemble pour rendre un verdict final. Cela inclut Random Forest, XGBoost, CatBoost et deux modèles combinés qui votent sur l’issue. Fait crucial, les modèles ne voient pas les données réseau en clair mais apprennent à fonctionner directement sur le trafic chiffré, ce qui reflète le fonctionnement réel d’un système qui doit opérer sans exposer les informations sensibles.

Tests sur des attaques réseau réelles

Pour évaluer le comportement du dispositif sous une pression réaliste, les auteurs le testent sur deux grands jeux de données publics de trafic IoT. L’un (MQTTEEB‑D) se concentre sur les attaques ciblant le protocole MQTT, incluant des inondations, des messages malformés et des tentatives de déni de service lent. L’autre (CIC IoT 2023) couvre 33 types d’attaques différents sur plus de trois millions d’enregistrements dans le sous‑ensemble utilisé. Pour chaque méthode de chiffrement, ils mesurent avec soin l’utilisation de la mémoire, la charge processeur et un score combiné appelé Overall Resource Consumption Score, qui pondère ces deux facteurs. En parallèle, ils évaluent la capacité de chaque configuration d’apprentissage automatique à distinguer le trafic normal des différentes formes d’attaque lorsque les données arrivent déjà chiffrées.

Trouver l’équilibre entre sécurité et contrainte

Les résultats révèlent un paysage de compromis. La méthode la plus simple, XOR, consomme le moins de mémoire et de puissance de calcul mais offre la protection la plus faible. AES est robuste mais beaucoup plus coûteux en ressources, en particulier sur de grands jeux de données. L’approche hybride AES–RSA s’avère toutefois être un compromis intéressant : elle maintient l’utilisation de la mémoire par enregistrement de trafic à un niveau modéré tout en ajoutant les avantages de la protection par clé publique et de la confidentialité persistante (forward secrecy), où des clés fraîches sont générées pour les sessions afin que les messages passés restent sûrs même si une clé est compromise ultérieurement. Du côté de la détection des menaces, le modèle d’ensemble par vote fournit systématiquement les meilleures ou quasi‑meilleures performances de reconnaissance des attaques, atteignant environ 93 % de précision sur le jeu de données axé MQTT et environ 81 % sur le jeu IoT plus vaste et plus complexe — et cela alors que le trafic est chiffré.

Ce que cela signifie pour les objets connectés du quotidien

Pour un non‑spécialiste, le message principal est qu’il est possible de verrouiller les données des appareils intelligents sans les surcharger ni aveugler les systèmes de surveillance. En combinant un mélange soigneusement choisi de méthodes cryptographiques avec l’apprentissage automatique, et en les testant dans des conditions de messagerie cloud réalistes, les auteurs montrent que le chiffrement hybride peut protéger efficacement les données tout en permettant aux gardiens automatisés de repérer les comportements hostiles. Cette approche intégrée offre une feuille de route pratique pour rendre le monde croissant des appareils connectés au cloud plus sûr et plus digne de confiance.

Citation: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Mots-clés: Sécurité IoT, chiffrement cloud, apprentissage automatique, détection d’intrusion, cryptographie légère