Clear Sky Science · de

Verbesserung kryptografischer Algorithmen zur Sicherung cloudbasierter IoT-Systeme mit Modellen des maschinellen Lernens

Warum der Schutz intelligenter Geräte wichtig ist

Wohnhäuser, Krankenhäuser, Fabriken und sogar Städte füllen sich mit winzigen, internetverbundenen Geräten, die kontinuierlich Daten an entfernte Cloud‑Server senden. Dieser Komfort bringt ein erhebliches Risiko mit sich: Wenn Angreifer diese Daten abfangen oder manipulieren, können sie Privatsphäre verletzen, Dienste stören oder die Kontrolle über Geräte übernehmen. Dieser Beitrag untersucht, wie man diese Datenströme sowohl sicher als auch effizient halten kann, selbst wenn die Geräte nur sehr begrenzte Rechenleistung haben, indem man ausgeklügelte Verschlüsselung und maschinelles Lernen zur Erkennung von Angriffen in einem einzigen, durchgehenden Sicherheitskonzept kombiniert.

Von einfachen Sensoren zu entfernten Clouds

In einer typischen Internet‑der‑Dinge‑(IoT)‑Umgebung senden kleine Geräte wie Sensoren oder Kameras sensible Messwerte über das Internet an Cloud‑Plattformen zur Speicherung und Analyse. Viele dieser Geräte sind winzige Computer mit strikten Beschränkungen bei Speicher, Rechenleistung und Energie. Traditionelle, rechenintensive Sicherheitsverfahren sind zwar stark, können solche eingeschränkte Hardware jedoch überfordern. Gleichzeitig schaffen das Verkehrsvolumen und die Vielfalt der Geräte zahlreiche Einfallstore für Cyberangriffe wie Denial‑of‑Service‑Fluten, Spoofing und Brute‑Force‑Angriffe. Die Herausforderung besteht darin, diesen kontinuierlichen Informationsfluss zu schützen, ohne ihn zu verlangsamen oder die Geräte zu entladen.

Verschmelzung leichter und starker digitaler Schlösser

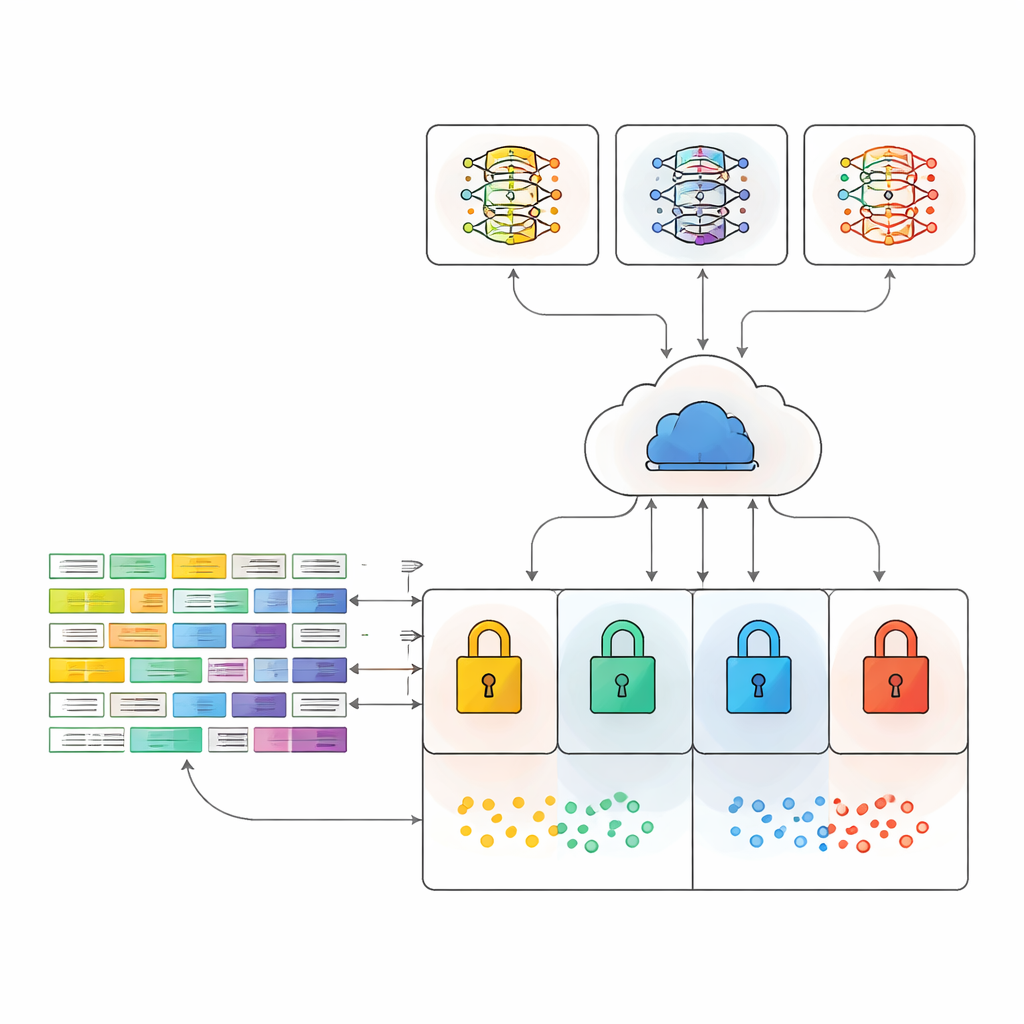

Die Autoren schlagen ein Sicherheitsrahmenwerk vor, das vier Arten der Datenverschlüsselung mit einer realistischen Kommunikationsumgebung und modernen Werkzeugen des maschinellen Lernens verknüpft. Sie testen eine sehr leichte Methode (XOR), ein schnelles Stromchiffre‑Verfahren (ChaCha20), den weit verbreiteten Advanced Encryption Standard (AES) und einen hybriden Ansatz, der AES mit dem öffentlichen‑Schlüssel‑System RSA kombiniert. Die hybride Methode nutzt AES, um die Daten schnell zu verschlüsseln, und RSA nur zum Schutz des geheimen Schlüssels, mit dem Ziel, die Vorteile von Geschwindigkeit und Stärke zu vereinen. Alle Daten werden anschließend über MQTT übertragen, ein beliebtes schlankes Messaging‑Protokoll für IoT, sodass die Experimente die Kommunikation realer Geräte mit Cloud‑Diensten abbilden.

Maschinen beibringen, Eindringlinge zu erkennen

Auf der Cloud‑Seite wird der verschlüsselte Datenverkehr mehreren Modellen des maschinellen Lernens zugeführt, die darauf trainiert sind, verdächtige Muster zu erkennen. Die Studie verwendet bekannte Ensemble‑Methoden, die auf vielen Entscheidungsbäumen oder Boosting‑Bäumen beruhen, die gemeinsam ein abschließendes Urteil fällen. Dazu gehören Random Forest, XGBoost, CatBoost sowie zwei kombinierte Modelle, die per Mehrheitsabstimmung entscheiden. Wichtig ist, dass die Modelle nicht die ursprünglichen Klartext‑Netzwerkdaten sehen, sondern direkt auf verschlüsseltem Datenverkehr lernen — so wie ein reales System funktionieren müsste, ohne sensible Informationen preiszugeben.

Testen an realen Netzwerkangriffen

Um das Verhalten des Rahmens unter realistischen Bedingungen zu prüfen, bewerten die Autoren ihn anhand zweier großer, öffentlicher Datensätze zum IoT‑Netzwerkverkehr. Der eine (MQTTEEB‑D) konzentriert sich auf Angriffe, die das MQTT‑Protokoll betreffen, einschließlich Fluten, fehlerhaft formatierter Nachrichten und langsam ausgeführter Denial‑of‑Service‑Versuche. Der andere (CIC IoT 2023) umfasst 33 verschiedene Angriffstypen in mehr als drei Millionen Datensätzen im genutzten Teil. Für jede Verschlüsselungsmethode messen sie sorgfältig Speicherverbrauch, Prozessorlast und einen kombinierten Wert, den Overall Resource Consumption Score, der diese beiden Faktoren gegeneinander abwägt. Parallel dazu ermitteln sie, wie genau jede Maschine‑Learning‑Konfiguration normalen Verkehr von Angriffen unterscheidet, wenn die Daten bereits verschlüsselt ankommen.

Das optimale Gleichgewicht zwischen Sicherheit und Belastung finden

Die Ergebnisse zeigen eine Abwägungslandschaft. Die einfachste Methode, XOR, benötigt am wenigsten Speicher und Rechenleistung, bietet dafür aber den geringsten Schutz. AES ist stark, aber deutlich ressourcenintensiver, besonders bei großen Datensätzen. Der hybride AES–RSA‑Ansatz erweist sich hingegen als Sweet Spot: Er hält den Speicherbedarf pro Verkehrsdatensatz moderat, bietet zugleich die Vorteile öffentlicher‑Schlüssel‑Sicherung und Forward Secrecy, bei der für Sitzungen frische Schlüssel erzeugt werden, sodass frühere Nachrichten sicher bleiben, selbst wenn ein Schlüssel später kompromittiert wird. Auf der Seite der Bedrohungserkennung liefert das Mehrheits‑Ensemblemodell durchgehend die beste oder eine nahe‑besten Erkennung von Angriffen und erreicht etwa 93 % Genauigkeit beim MQTT‑fokussierten Datensatz und etwa 81 % beim größeren, komplexeren IoT‑Datensatz — und das trotz verschlüsseltem Datenverkehr.

Was das für alltägliche vernetzte Geräte bedeutet

Für Nichtfachleute ist die Kernaussage, dass es möglich ist, Daten von smarten Geräten zu sichern, ohne sie zu überlasten oder die Systeme zu blenden, die nach Angriffen Ausschau halten. Durch die Kombination einer sorgfältig ausgewählten Mischung kryptografischer Methoden mit maschinellem Lernen und durch Tests unter realistischen Cloud‑Messaging‑Bedingungen zeigen die Autoren, dass hybride Verschlüsselung Daten gut schützen kann und gleichzeitig automatisierten Überwachern erlaubt, feindliches Verhalten zu erkennen. Dieser integrierte Ansatz bietet einen praktikablen Leitfaden, um die wachsende Welt cloudverbundener Geräte sicherer und vertrauenswürdiger zu machen.

Zitation: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Schlüsselwörter: IoT-Sicherheit, Cloud-Verschlüsselung, maschinelles Lernen, Einbruchserkennung, leichte Kryptographie