Clear Sky Science · it

Miglioramento degli algoritmi crittografici per la sicurezza dell’IoT basato su cloud con modelli di apprendimento automatico

Perché proteggere i dispositivi intelligenti è importante

Case, ospedali, fabbriche e perfino intere città si stanno riempiendo di minuscoli dispositivi connessi a Internet che inviano costantemente dati a server cloud remoti. Questa comodità comporta un rischio significativo: se gli attaccanti intercettano o manomettono tali dati, possono violare la privacy, interrompere servizi o prendere il controllo dei dispositivi. Questo articolo esplora come mantenere quei flussi di dati sia sicuri sia efficienti, anche quando i dispositivi hanno capacità di calcolo molto limitate, combinando tecniche di crittografia intelligenti e il rilevamento degli attacchi basato su apprendimento automatico in un unico progetto di sicurezza end-to-end.

Da sensori semplici al cloud remoto

In una tipica architettura dell’Internet delle cose (IoT), piccoli dispositivi come sensori o telecamere inviano letture sensibili attraverso Internet a piattaforme cloud per memorizzazione e analisi. Molti di questi dispositivi sono minuscoli computer con limiti stringenti di memoria, potenza di calcolo ed energia. I metodi di sicurezza tradizionali e pesanti, pur essendo robusti, possono sovraccaricare questo hardware vincolato. Allo stesso tempo, il volume di traffico e la varietà dei dispositivi creano molte vulnerabilità per attacchi informatici come attacchi di negazione del servizio, spoofing e accessi forzati. La sfida è proteggere questo flusso continuo di informazioni senza rallentarlo o scaricare i dispositivi.

Combinare chiavi digitali leggere e robuste

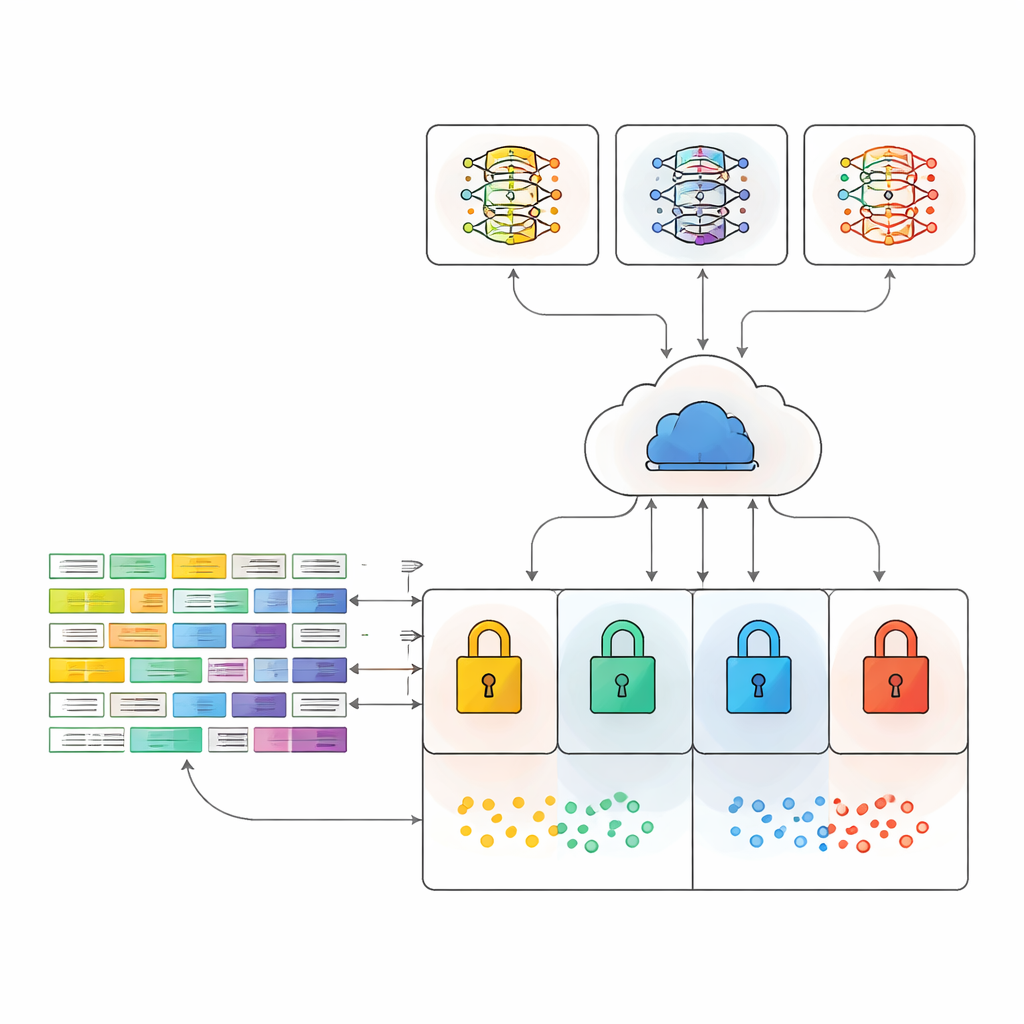

Gli autori propongono un framework di sicurezza che integra quattro tipi di cifratura con un contesto di comunicazione realistico e strumenti di apprendimento automatico moderni. Testano un metodo molto leggero (XOR), un metodo a flusso veloce (ChaCha20), il diffuso Advanced Encryption Standard (AES) e un approccio ibrido che combina AES con il sistema a chiave pubblica RSA. Il metodo ibrido usa AES per cifrare rapidamente i dati e RSA solo per proteggere la chiave segreta, puntando a ottenere il meglio sia in termini di velocità sia di robustezza. Tutti i dati sono quindi inviati usando MQTT, un popolare protocollo di messaggistica snello per l’IoT, così gli esperimenti rispecchiano il modo in cui i dispositivi reali comunicano con i servizi cloud.

Insegnare alle macchine a riconoscere gli intrusi

Lato cloud, il traffico cifrato viene alimentato a diversi modelli di apprendimento automatico addestrati a riconoscere pattern sospetti. Lo studio utilizza noti metodi ensemble, basati su molti alberi decisionali o alberi potenziati che cooperano per dare un giudizio finale. Questi includono Random Forest, XGBoost, CatBoost e due modelli combinati che votano l’esito. Crucialmente, i modelli non vedono i dati di rete in chiaro ma imparano a operare direttamente sul traffico cifrato, riflettendo come un sistema reale dovrebbe funzionare senza esporre informazioni sensibili.

Test su attacchi di rete reali

Per valutare il comportamento del framework sotto pressione realistica, gli autori lo testano su due grandi dataset pubblici di traffico IoT. Uno (MQTTEEB‑D) si concentra su attacchi diretti al protocollo MQTT, inclusi flooding, messaggi malformati e tentativi di negazione del servizio lenti. L’altro (CIC IoT 2023) copre 33 diversi tipi di attacco su più di tre milioni di record nel sottoinsieme utilizzato. Per ogni metodo di cifratura misurano accuratamente l’uso della memoria, il carico della CPU e un punteggio combinato chiamato Overall Resource Consumption Score, che bilancia questi due fattori. Parallelamente, misurano quanto accuratamente ciascuna configurazione di apprendimento automatico distingue il traffico normale dalle varie forme di attacco quando i dati arrivano già cifrati.

Trovare il punto d’equilibrio tra sicurezza e carico

I risultati mostrano un trade-off. Il metodo più semplice, XOR, usa meno memoria e potenza di calcolo ma offre la protezione più debole. AES è robusto ma molto più pesante, soprattutto su dataset ampi. L’approccio ibrido AES–RSA risulta invece un punto d’equilibrio: mantiene l’uso di memoria per record di traffico modesto aggiungendo i vantaggi della protezione a chiave pubblica e della forward secrecy, in cui si generano chiavi fresche per le sessioni così da mantenere sicuri i messaggi passati anche se una chiave venisse compromessa in seguito. Sul fronte del rilevamento delle minacce, il modello ensemble a votazione fornisce costantemente il miglior o uno dei migliori riconoscimenti degli attacchi, raggiungendo circa il 93% di accuratezza sul dataset focalizzato su MQTT e circa l’81% sul più ampio e complesso dataset IoT, nonostante il traffico sia cifrato.

Cosa significa per i dispositivi connessi di tutti i giorni

Per un lettore non specialista, il messaggio chiave è che è possibile proteggere i dati dei dispositivi intelligenti senza sovraccaricarli o accecare i sistemi che monitorano gli attacchi. Combinando una selezione attenta di metodi crittografici con apprendimento automatico e testandoli in condizioni realistiche di messaggistica cloud, gli autori dimostrano che la cifratura ibrida può mantenere i dati ben protetti consentendo comunque ai sistemi automatici di individuare comportamenti ostili. Questo approccio integrato offre un modello pratico per rendere il mondo sempre più connesso di dispositivi cloud più sicuro e affidabile.

Citazione: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Parole chiave: Sicurezza IoT, Crittografia cloud, apprendimento automatico, rilevamento intrusioni, crittografia leggera