Clear Sky Science · he

שיפור אלגוריתמי קריפטוגרפיה לביטחון של IoT מבוסס ענן באמצעות מודלים של למידת מכונה

מדוע הגנה על מכשירים חכמים חשובה

בתים, בתי חולים, מפעלים ואפילו ערים מתמלאים במכשירים קטנים המחוברים לאינטרנט ושולחים נתונים באופן קבוע לשרתי ענן מרוחקים. הנוחות הזו נושאת איתה סיכון רציני: אם תוקפים ייירטו או ישנו את הנתונים הללו, הם עלולים לפגוע בפרטיות, לשבש שירותים או להשתלט על המכשירים. מאמר זה חוקר כיצד לשמור על זרמי הנתונים הללו בטוחים ויעילים, גם כאשר המכשירים מוגבלים מאוד מבחינת כוח עיבוד, על‑ידי שילוב של טכניקות הצפנה חכמות וזיהוי התקפות מבוסס למידת מכונה בעיצוב אבטחה אנד‑טו‑אנד אחד.

מחיישנים פשוטים אל עננים מרוחקים

בהתקנת אינטרנט של הדברים טיפוסית, מכשירים קטנים כגון חיישנים או מצלמות שולחים קריאות רגישות דרך האינטרנט לפלטפורמות ענן לצורך אחסון וניתוח. רבים מהמכשירים הללו הם מחשבים זעירים עם מגבלות נוקשות על זיכרון, כוח עיבוד ואנרגיה. שיטות אבטחה כבדות‑משקל מסורתיות, למרות שהן חזקות, עלולות להעמיס על חומרה מוגבלת כזו. במקביל, נפח התנועה והמגוון הרחב של המכשירים יוצרים פתחים רבים להתקפות סייבר כגון הצפות שירות (DoS), זיוף וחילוץ ססמאות בכוח גס. האתגר הוא להגן על הזרם המתמשך של המידע מבלי להאט אותו או לנצל את משאבי המכשירים.

שילוב של מנעולים דיגיטליים קלים וחזקים

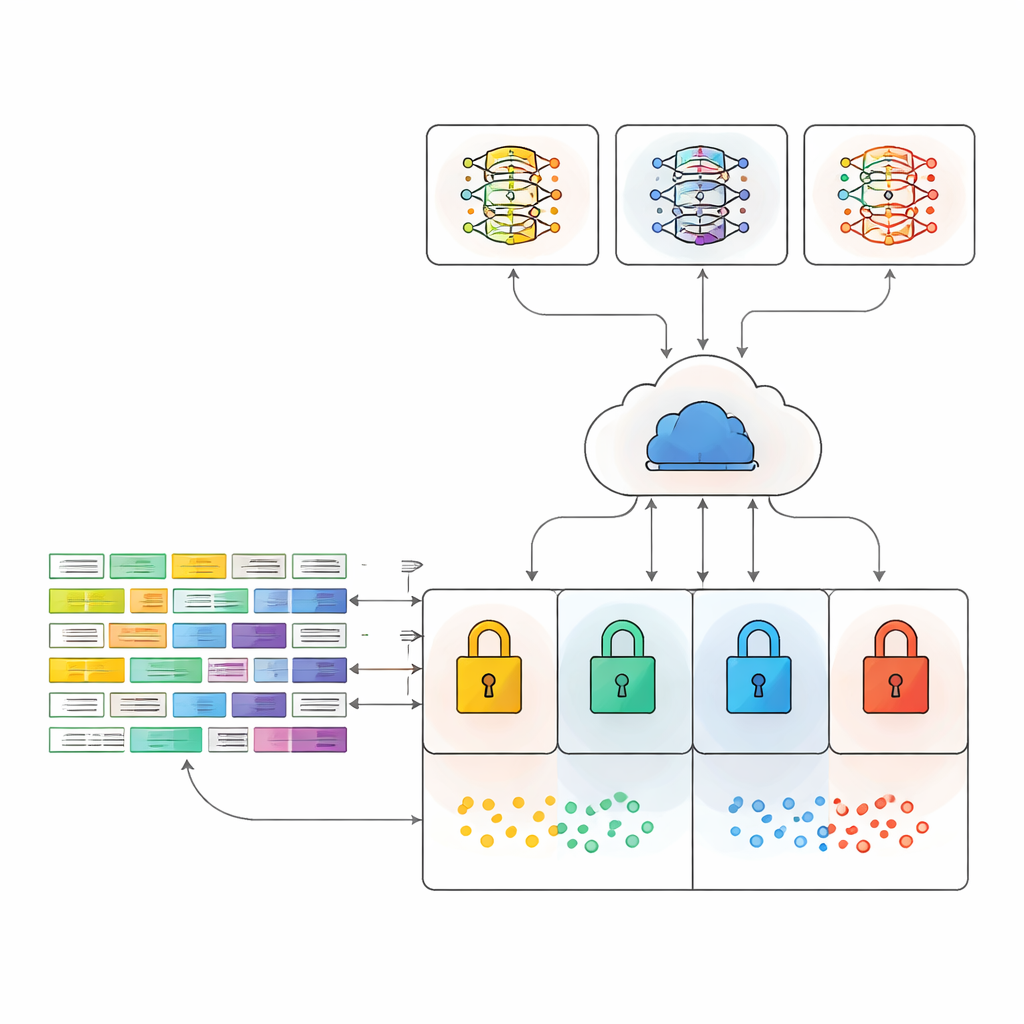

המחברים מציעים מסגרת אבטחה המחברת בין ארבעה סוגי הצפנה שונים לבין תצורת תקשורת מציאותית וכלי למידת מכונה מודרניים. הם בוחנים שיטה קלה מאוד (XOR), שיטת זרם מהירה (ChaCha20), התקן הצפנה המוכר AES, וגישה היברידית המשלבת AES עם מערכת מפתח ציבורי RSA. הגישה ההיברידית משתמשת ב‑AES להצפנת הנתונים במהירות וב‑RSA רק להגנה על מפתח הסוד, במטרה לשלב בין מהירות וחוזק. כל הנתונים נשלחים באמצעות MQTT, פרוטוקול הודעות קל משקל פופולרי ל‑IoT, כך שהניסויים משקפים כיצד מכשירים אמיתיים מדברים עם שירותי ענן.

ללמד מכונות לזהות פולשים

בצד הענן, התנועה המוצפנת מוזנת לכמה מודלי למידת מכונה שאומנו לזיהוי תבניות חשודות. המחקר משתמש בשיטות אנסמבל מוכרות, המבוססות על עצי החלטה מרובים או עצים משודרגים העובדים יחד לקבלת החלטה סופית. אלה כוללים Random Forest, XGBoost, CatBoost ושני מודלים משולבים המצביעים על התוצאה. חשוב לציין שהמודלים אינם רואים את נתוני הרשת הטקסט ברור המקוריים, אלא לומדים לעבוד ישירות על תנועה מוצפנת, מה שמשקף כיצד מערכת בעולם האמיתי תצטרך לפעול מבלי לחשוף מידע רגיש.

בדיקות מול התקפות רשת אמיתיות

כדי לבדוק כיצד המסגרת מתנהגת תחת עומס ריאלי, המחברים מעריכים אותה על שני מאגרי נתונים ציבוריים גדולים של תעבורת רשת IoT. אחד (MQTTEEB‑D) מתמקד בהתקפות המכוונות לפרוטוקול MQTT, כולל הצפות, הודעות מעוותות וניסיונות איטיים של מניעת שירות. השני (CIC IoT 2023) מכסה 33 סוגי התקפה שונים על פני יותר משלושה מיליון רשומות בתת‑המדגם שבו השתמשו. עבור כל שיטת הצפנה הם מודדים בקפידה שימוש בזיכרון, עומס מעבד וניקוד משולב הנקרא "ציון צריכת משאבים כולל" (Overall Resource Consumption Score), אשר מאזנה בין שני הגורמים. במקביל, הם מודדים עד כמה כל תצורת למידת מכונה מצליחה להבחין בין תנועה רגילה לצורות רבות של התקפה כאשר הנתונים מגיעים כבר מוצפנים.

מציאת נקודת האיזון בין ביטחון לעומס

התוצאות חושפות נוף של פשרות. השיטה הפשוטה ביותר, XOR, משתמשת במעטترین זיכרון וכוח עיבוד אך מספקת את ההגנה החלשה ביותר. AES חזקה אך כבדה יותר, במיוחד על מאגרי נתונים גדולים. עם זאת, הגישה ההיברידית AES–RSA מתבררת כנקודת איזון: היא שומרת על שימוש זיכרון סביר לכל רשומת תעבורה בעוד שהיא מוסיפה את יתרונות ההגנה במפתח ציבורי וסודיות מתקדמת (forward secrecy), בה מייצרים מפתחות טריים לכל מושב כך שהודעות קודמות נשארות בטוחות גם אם מפתח נחשף מאוחר יותר. בצד זיהוי האיומים, מודל האנצמבל המבוסס הצבעה מספק בעקביות את הזיהוי הטוב או קרוב לטוב ביותר, ומשיג כ־93% דיוק על מאגר הנתונים הממוקד MQTT וכ־81% על מאגר ה‑IoT הגדול והמורכב יותר — גם כאשר התנועה מוצפנת.

מה המשמעות למכשירים מחוברים ביום‑יום

לאדם שאינו מומחה, המסר המרכזי הוא שאפשר לאבטח נתונים ממכשירים חכמים מבלי להעמיס עליהם יתר על המידה או לעמעם את המערכות שמנטרות התקפות. על‑ידי שילוב תערובת זהירה של שיטות קריפטוגרפיות עם למידת מכונה, ובחינה שלהן בתנאי הודעות ענן מציאותיים, המחברים מראים כי הצפנה היברידית יכולה לשמור על נתונים מוגנים היטב ובו‑בזמן לאפשר למערכות אוטומטיות לזהות התנהגות עוינת. גישה משולבת זו מציעה תבנית מעשית להפוך את העולם המתפתח של מכשירים המחוברים לענן לבטוח ואמין יותר.

ציטוט: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

מילות מפתח: אבטחת IoT, הצפנה בענן, למידת מכונה, זיהוי פריצות, קריפטוגרפיה קלת משקל