Clear Sky Science · pt

Aprendizados para aprimorar algoritmos criptográficos visando a segurança de IoT em nuvem com modelos de aprendizado de máquina

Por que proteger dispositivos inteligentes é importante

Casas, hospitais, fábricas e até cidades estão se enchendo de pequenos dispositivos conectados à internet que enviam continuamente dados para servidores remotos na nuvem. Essa conveniência traz um risco sério: se atacantes interceptarem ou alterarem esses dados, podem invadir privacidade, interromper serviços ou assumir o controle dos dispositivos. Este artigo investiga como manter esses fluxos de dados seguros e eficientes, mesmo quando os dispositivos têm poder de processamento muito limitado, combinando criptografia eficiente e detecção de ataques baseada em aprendizado de máquina em um projeto de segurança de ponta a ponta.

De sensores simples às nuvens distantes

Em uma configuração típica de Internet das Coisas (IoT), pequenos aparelhos como sensores ou câmeras enviam leituras sensíveis pela internet para plataformas na nuvem para armazenamento e análise. Muitos desses dispositivos são computadores minúsculos com limites rígidos de memória, processamento e energia. Métodos de segurança tradicionais e pesados, embora robustos, podem sobrecarregar esse hardware restrito. Ao mesmo tempo, o volume de tráfego e a variedade de dispositivos geram várias brechas para ciberataques como negação de serviço, falsificação e invasões por força bruta. O desafio é proteger esse fluxo contínuo de informação sem retardá‑lo nem esgotar os dispositivos.

Combinando travas digitais leves e fortes

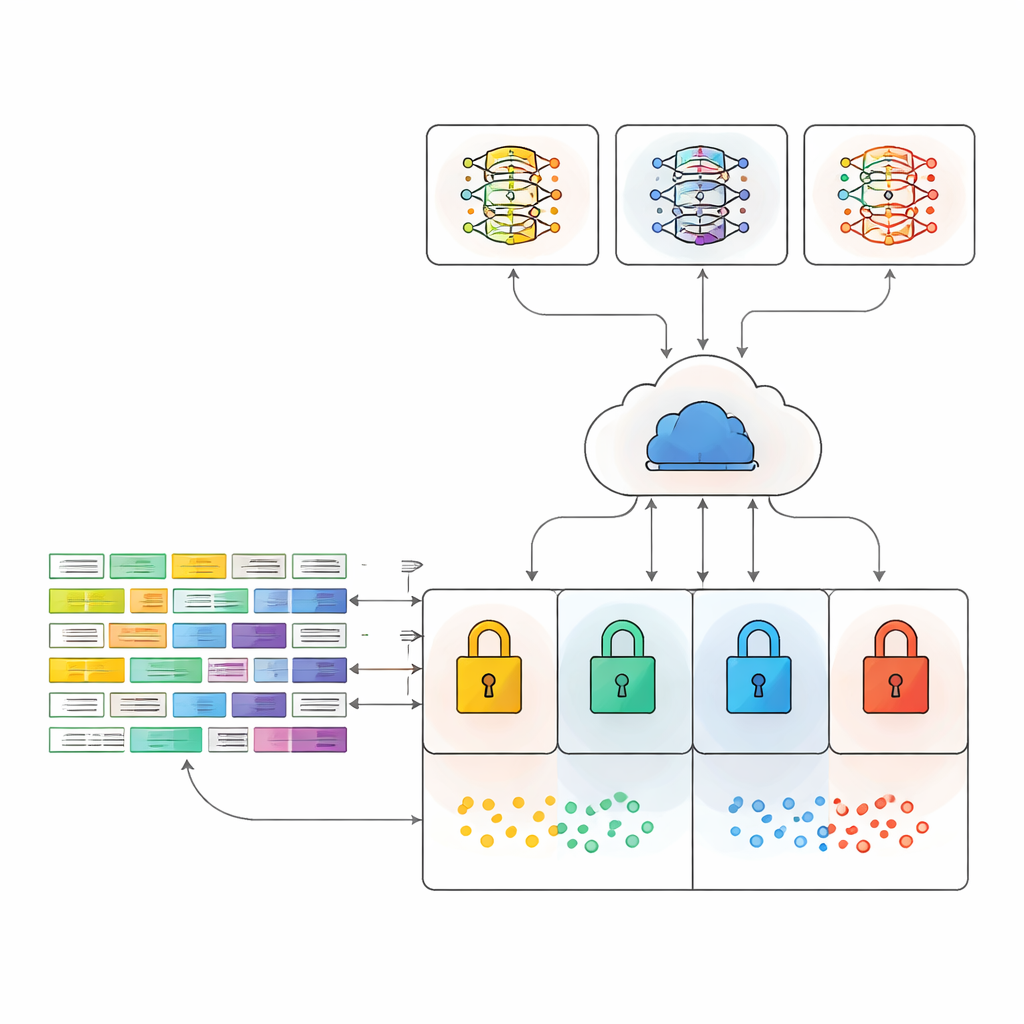

Os autores propõem uma estrutura de segurança que entrelaça quatro tipos de criptografia com um cenário de comunicação realista e ferramentas modernas de aprendizado de máquina. Eles testam um método muito leve (XOR), um método de fluxo rápido (ChaCha20), o amplamente usado Advanced Encryption Standard (AES) e uma abordagem híbrida que combina AES com o sistema de chave pública RSA. O método híbrido usa AES para cifrar dados rapidamente e RSA apenas para proteger a chave secreta, buscando o melhor equilíbrio entre velocidade e robustez. Todos os dados são então enviados via MQTT, um protocolo de mensageria enxuto e popular para IoT, de modo que os experimentos reflitam a forma como dispositivos reais se comunicam com serviços em nuvem.

Ensinando máquinas a detectar intrusos

Do lado da nuvem, o tráfego cifrado é submetido a vários modelos de aprendizado de máquina treinados para reconhecer padrões suspeitos. O estudo utiliza métodos de ensemble bem conhecidos, que se baseiam em várias árvores de decisão ou árvores reforçadas trabalhando em conjunto para emitir um veredito. Entre eles estão Random Forest, XGBoost, CatBoost e dois modelos combinados que votam no resultado. É crucial observar que os modelos não veem os dados de rede em texto claro; em vez disso, aprendem a operar diretamente sobre o tráfego criptografado, refletindo como um sistema do mundo real precisaria funcionar sem expor informação sensível.

Testes com ataques reais de rede

Para avaliar o comportamento do framework sob pressão realista, os autores o testam em dois grandes conjuntos de dados públicos de tráfego de rede IoT. Um (MQTTEEB‑D) foca em ataques voltados ao protocolo MQTT, incluindo inundações, mensagens malformadas e tentativas lentas de negação de serviço. O outro (CIC IoT 2023) cobre 33 tipos diferentes de ataque em mais de três milhões de registros no subconjunto usado. Para cada método de criptografia, eles medem cuidadosamente uso de memória, carga do processador e uma pontuação combinada chamada Overall Resource Consumption Score, que equilibra esses dois fatores. Em paralelo, medem quão precisamente cada configuração de aprendizado de máquina consegue distinguir tráfego normal de várias formas de ataque quando os dados já chegam cifrados.

Encontrando o ponto ideal entre segurança e consumo

Os resultados revelam uma paisagem de trade‑offs. O método mais simples, XOR, usa menos memória e poder de processamento, mas oferece a proteção mais fraca. AES é robusto, porém muito mais pesado, especialmente em grandes volumes de dados. A abordagem híbrida AES–RSA, no entanto, mostra‑se um ponto ideal: mantém o uso de memória por registro de tráfego moderado enquanto adiciona os benefícios da proteção por chave pública e do segredo futuro (forward secrecy), em que chaves frescas são geradas por sessão para que mensagens passadas permaneçam seguras mesmo se uma chave for exposta posteriormente. Na detecção de ameaças, o ensemble por votação fornece consistentemente a melhor ou quase a melhor capacidade de reconhecimento de ataques, alcançando cerca de 93% de acurácia no conjunto orientado ao MQTT e cerca de 81% no conjunto maior e mais complexo de IoT — mesmo com o tráfego cifrado.

O que isso significa para dispositivos conectados do dia a dia

Para um público não especializado, a mensagem central é que é possível proteger os dados de dispositivos inteligentes sem sobrecarregá‑los ou impedir os sistemas que monitoram ataques. Ao combinar uma mistura cuidadosamente escolhida de métodos criptográficos com aprendizado de máquina, e testá‑los em condições realistas de mensageria em nuvem, os autores demonstram que a criptografia híbrida pode manter os dados bem protegidos ao mesmo tempo em que permite que mecanismos automáticos detectem comportamentos hostis. Essa abordagem integrada oferece um roteiro prático para tornar o mundo crescente de dispositivos conectados à nuvem mais seguro e confiável.

Citação: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Palavras-chave: segurança de IoT, criptografia em nuvem, aprendizado de máquina, detecção de intrusão, criptografia leve