Clear Sky Science · pl

Udoskonalenie algorytmów kryptograficznych dla bezpieczeństwa chmurowego IoT z modelami uczenia maszynowego

Dlaczego ochrona inteligentnych urządzeń ma znaczenie

Domy, szpitale, fabryki, a nawet całe miasta zapełniają się małymi urządzeniami podłączonymi do internetu, które nieustannie przesyłają dane do zdalnych serwerów w chmurze. Ta wygoda wiąże się z poważnym ryzykiem: jeśli napastnicy przechwycą lub zmodyfikują te dane, mogą naruszyć prywatność, zakłócić usługi lub przejąć kontrolę nad urządzeniami. Artykuł bada sposób na zabezpieczenie tych strumieni danych tak, aby były bezpieczne i efektywne, nawet gdy urządzenia mają bardzo ograniczoną moc obliczeniową, łącząc sprytne techniki szyfrowania z wykrywaniem ataków opartym na uczeniu maszynowym w jednym, kompleksowym projekcie bezpieczeństwa.

Od prostych czujników do odległych chmur

W typowej konfiguracji Internetu Rzeczy (IoT) małe urządzenia, takie jak czujniki czy kamery, wysyłają wrażliwe odczyty przez internet do platform chmurowych w celu przechowywania i analizy. Wiele z tych urządzeń to maleńkie komputery o surowych ograniczeniach pamięci, mocy obliczeniowej i energii. Tradycyjne, ciężkie metody zabezpieczeń, choć skuteczne, mogą przeciążyć takie ograniczone sprzęty. Równocześnie duża ilość ruchu i różnorodność urządzeń tworzą wiele możliwości dla cyberataków, takich jak zalewy (flood), podszywanie się czy ataki siłowe. Wyzwanie polega na ochronie ciągłego przepływu informacji bez spowalniania go lub wyczerpywania urządzeń.

Łączenie lekkich i mocnych blokad cyfrowych

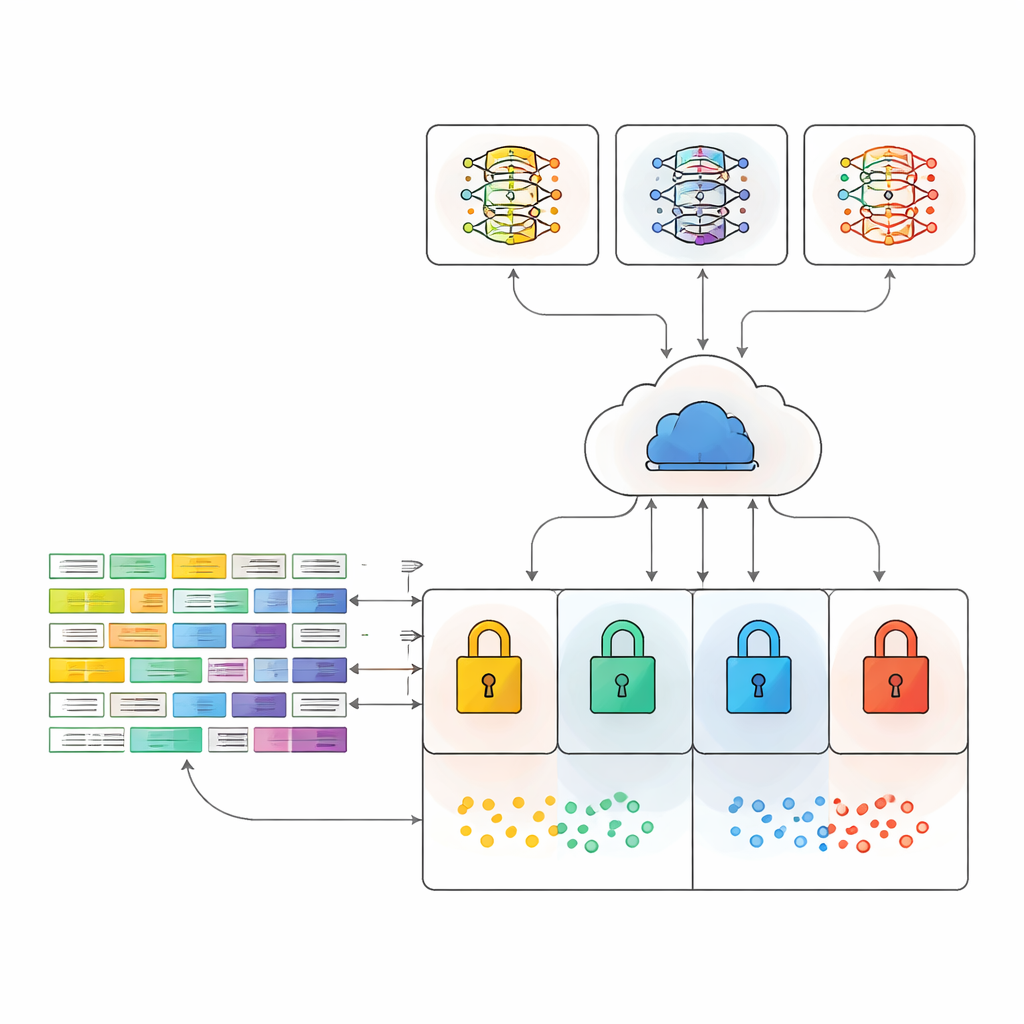

Autorzy proponują ramy bezpieczeństwa łączące cztery typy szyfrowania z realistycznym układem komunikacyjnym i nowoczesnymi narzędziami uczenia maszynowego. Testują bardzo lekką metodę (XOR), szybki szyfr strumieniowy (ChaCha20), powszechnie stosowany Advanced Encryption Standard (AES) oraz podejście hybrydowe łączące AES z systemem klucza publicznego RSA. Metoda hybrydowa używa AES do szybkiego szyfrowania danych, a RSA jedynie do ochrony sekretnego klucza, starając się połączyć zalety prędkości i siły. Wszystkie dane są następnie wysyłane przy użyciu MQTT, popularnego lekkiego protokołu komunikacyjnego dla IoT, więc eksperymenty odzwierciedlają sposób, w jaki rzeczywiste urządzenia komunikują się z usługami chmurowymi.

Nauczanie maszyn rozpoznawania intruzów

Po stronie chmury zaszyfrowany ruch jest podawany do kilku modeli uczenia maszynowego, wyszkolonych do rozpoznawania podejrzanych wzorców. W badaniu wykorzystano znane metody zespołowe, które polegają na wielu drzewach decyzyjnych lub drzewach wzmacnianych pracujących wspólnie, by wydać ostateczny werdykt. Należą do nich Random Forest, XGBoost, CatBoost oraz dwa modele łączone głosujące nad wynikiem. Co istotne, modele nie widzą oryginalnych danych w postaci jawnej, lecz uczą się bezpośrednio na zaszyfrowanym ruchu, co odzwierciedla sposób działania systemu realnego świata bez ujawniania wrażliwych informacji.

Testy na rzeczywistych atakach sieciowych

Aby sprawdzić zachowanie ram w realistycznych warunkach, autorzy ocenili je na dwóch dużych publicznych zestawach danych z ruchem sieciowym IoT. Jeden (MQTTEEB‑D) skupia się na atakach wymierzonych w protokół MQTT, w tym zalewach, sfałszowanych wiadomościach i wolnych próbach odmowy usługi. Drugi (CIC IoT 2023) obejmuje 33 różne typy ataków w ponad trzech milionach rekordów w użytym podzbiorze. Dla każdej metody szyfrowania dokładnie mierzą użycie pamięci, obciążenie procesora oraz łączony wskaźnik zwany Ogólnym Wynikiem Zużycia Zasobów, który równoważy te dwa czynniki. Równolegle mierzą też, jak dokładnie każde rozwiązanie uczenia maszynowego potrafi odróżnić normalny ruch od wielu form ataku, gdy dane docierają już zaszyfrowane.

Znajdowanie kompromisu między bezpieczeństwem a obciążeniem

Wyniki ujawniają krajobraz kompromisów. Najprostsza metoda, XOR, zużywa najmniej pamięci i mocy obliczeniowej, ale zapewnia najsłabszą ochronę. AES jest silny, lecz znacznie cięższy, zwłaszcza przy dużych zbiorach danych. Podejście hybrydowe AES–RSA okazuje się jednak słodkim punktem: utrzymuje umiarkowane zużycie pamięci na rekord ruchu, jednocześnie dodając korzyści ochrony klucza publicznego i tzw. forward secrecy, gdzie dla sesji generowane są świeże klucze, dzięki czemu poprzednie wiadomości pozostają bezpieczne, nawet jeśli klucz zostanie później ujawniony. Po stronie wykrywania zagrożeń model zespołowy głosujący konsekwentnie zapewnia najlepsze lub bliskie najlepszym rozpoznawanie ataków, osiągając około 93% dokładności na zbiorze skoncentrowanym na MQTT i około 81% na większym, bardziej złożonym zbiorze IoT — mimo że ruch był zaszyfrowany.

Co to oznacza dla codziennych urządzeń połączonych z siecią

Dla osoby niebędącej specjalistą kluczowy przekaz jest taki, że można zabezpieczyć dane z inteligentnych urządzeń bez przeciążania ich lub oślepiania systemów monitorujących ataki. Łącząc starannie dobrany zestaw metod kryptograficznych z uczeniem maszynowym i testując je w realistycznych warunkach komunikacji z chmurą, autorzy pokazują, że szyfrowanie hybrydowe może skutecznie chronić dane, jednocześnie umożliwiając automatycznym monitorom wykrywanie wrogich zachowań. Takie zintegrowane podejście stanowi praktyczny plan działania, który może uczynić rosnący świat urządzeń połączonych z chmurą bezpieczniejszym i bardziej godnym zaufania.

Cytowanie: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Słowa kluczowe: bezpieczeństwo IoT, szyfrowanie w chmurze, uczenie maszynowe, detekcja intruzów, lekka kryptografia