Clear Sky Science · ar

تعزيز خوارزميات التشفير لأمن إنترنت الأشياء القائمة على السحابة باستخدام نماذج التعلم الآلي

لماذا حماية الأجهزة الذكية مهمة

تملأ المنازل والمستشفيات والمصانع وحتى المدن بأجهزة صغيرة متصلة بالإنترنت ترسل بيانات باستمرار إلى خوادم سحابية بعيدة. تأتي هذه الراحة مع خطر جدي: إذا اعترض المهاجمون هذه البيانات أو عبثوا بها، يمكنهم انتهاك الخصوصية أو تعطيل الخدمات أو السيطرة على الأجهزة. يستكشف هذا البحث كيفية إبقاء تدفقات البيانات تلك آمنة وفعالة في نفس الوقت، حتى عندما تكون قدرة الأجهزة الحاسوبية محدودة جدًا، من خلال الجمع بين تشفير ذكي للك البيانات واكتشاف الهجمات المعتمد على التعلم الآلي في تصميم أمني متكامل من طرف إلى طرف.

من المستشعرات البسيطة إلى السحابات البعيدة

في إعداد نموذجي لإنترنت الأشياء، ترسل أجهزة صغيرة مثل المستشعرات أو الكاميرات قراءات حساسة عبر الإنترنت إلى منصات سحابية للتخزين والتحليل. كثير من هذه الأجهزة عبارة عن حواسيب صغيرة بذاكرة وقدرة معالجة وطاقة محدودة. الطرق الأمنية التقليدية الثقيلة، رغم قوتها، قد تثقل كاهل هذه الأجهزة المقيدة. في الوقت نفسه، يخلق حجم الحركة وتنوّع الأجهزة العديد من الثغرات لهجمات إلكترونية مثل فيضانات حجب الخدمة، والتزوير، والهجوم بالقوة الغاشمة. التحدي هو حماية هذا التدفق المستمر من المعلومات دون إبطائه أو استنزاف الأجهزة.

دمج أقفال رقمية خفيفة وقوية

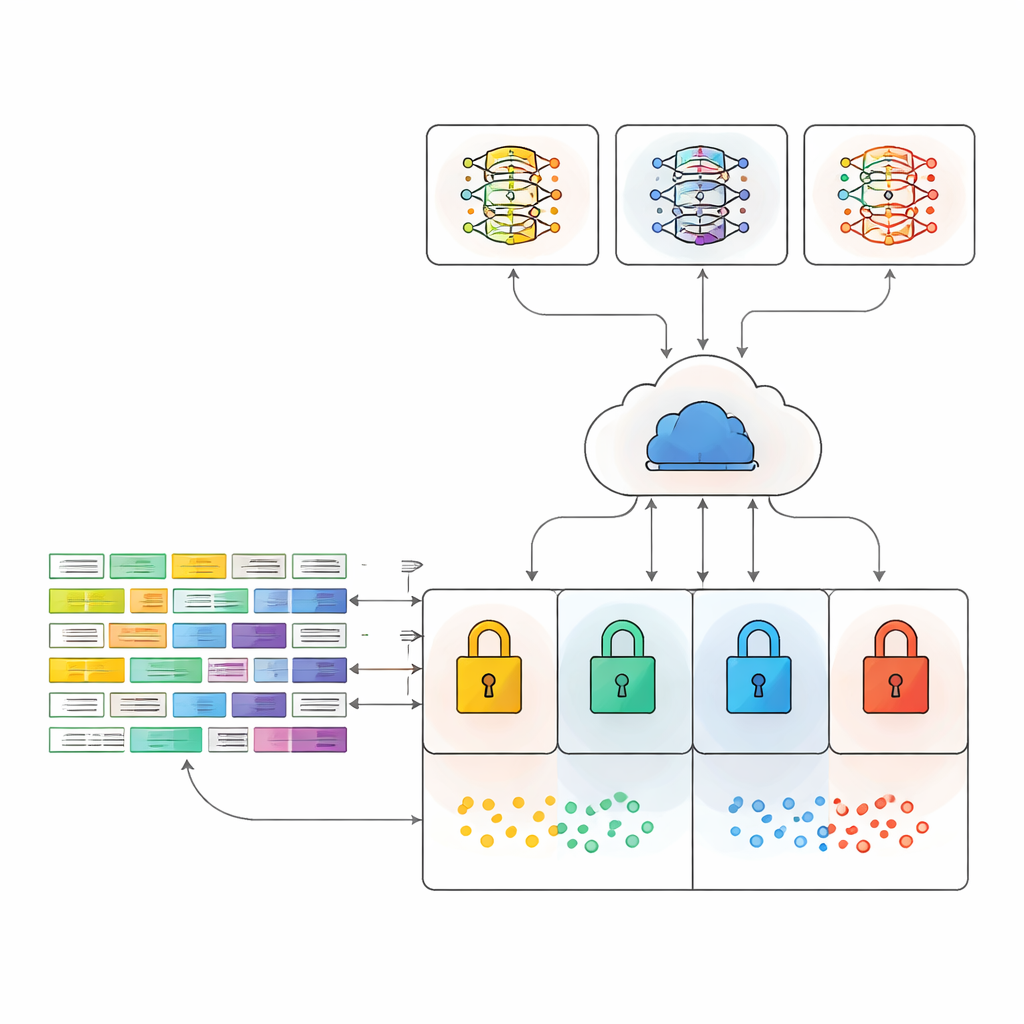

يقترح المؤلفون إطارًا أمنيًا يجمع بين أربعة أنواع من التشفير مع إعداد اتصالات واقعي وأدوات تعلم آلي حديثة. يختبرون طريقة خفيفة جدًا (XOR)، وطريقة سريعة تعتمد على تيار بيانات (ChaCha20)، والمقياس المتبع على نطاق واسع معيار التشفير المتقدم (AES)، ونهجًا هجينا يجمع AES مع نظام المفاتيح العامة RSA. يستخدم النهج الهجين AES لتشفير البيانات بسرعة وRSA فقط لحماية المفتاح السري، بهدف الجمع بين السرعة والقوة. ثم تُرسل جميع البيانات عبر بروتوكول MQTT، وهو بروتوكول رسائل رشيق وشائع لإنترنت الأشياء، بحيث تعكس التجارب كيف تتواصل الأجهزة الحقيقية مع خدمات السحابة.

تعليم الآلات لرصد المتسللين

على جانب السحابة، تُغذى الحركة المشفرة إلى عدة نماذج تعلم آلي مدرَّبة للتعرف على أنماط مريبة. تستخدم الدراسة أساليب تجميع معروفة، تعتمد على العديد من أشجار القرار أو الأشجار المعززة التي تعمل معًا لتصدر حكمًا نهائيًا. تشمل هذه الغابة العشوائية، XGBoost، CatBoost، ونموذجين مجتمعين يصوّتان على النتيجة. والأهم أن النماذج لا ترى بيانات الشبكة النصية الأصلية الواضحة، بل تتعلم العمل مباشرة على حركة مشفرة، مما يعكس كيفية عمل نظام في العالم الحقيقي دون كشف معلومات حساسة.

الاختبار على هجمات شبكية حقيقية

لمعرفة كيفية تصرُّف الإطار تحت ضغط واقعي، يقيم المؤلفون الأداء على مجموعتي بيانات عامَّتين كبيرتين لحركة إنترنت الأشياء. تركز إحدى المجموعات (MQTTEEB‑D) على الهجمات التي تستهدف بروتوكول MQTT، بما في ذلك الفيضانات، والرسائل المشوهة، ومحاولات حجب الخدمة البطيئة. تغطي الأخرى (CIC IoT 2023) ثلاثًا وثلاثين نوعًا مختلفًا من الهجمات عبر أكثر من ثلاثة ملايين سجل في الجزء المستخدم. لكل طريقة تشفير، يقيسون بعناية استخدام الذاكرة، وحمل المعالج، ودرجة مركبة تسمى درجة استهلاك الموارد الإجمالية، التي توازن بين العاملين. بالتوازي، يقيسون مدى دقة كل إعداد تعلم آلي في تمييز الحركة الطبيعية عن أشكال الهجوم المختلفة حين تصل البيانات مشفرة بالفعل.

إيجاد توازن بين الأمان والعبء

تكشف النتائج عن مشهد من التنازلات. أبسط طريقة، XOR، تستخدم أقل قدر من الذاكرة والمعالجة لكنها تقدم أضعف حماية. AES قوي لكنه أثقل بكثير، خصوصًا على مجموعات البيانات الكبيرة. يظهر النهج الهجين AES–RSA كحل وسط مناسب: يحافظ على استخدام ذاكرة معتدل لكل سجل حركة مع إضافة مزايا حماية المفاتيح العامة والسرية الأمامية، حيث تُولّد مفاتيح جديدة للجلسات بحيث تظل الرسائل السابقة آمنة حتى لو انكشف مفتاح لاحقًا. على جانب كشف التهديدات، يوفر نموذج التجميع القائم على التصويت أفضل أداء أو قريبًا من الأفضل باستمرار، محققًا نحو 93% دقة على مجموعة بيانات المركزة على MQTT ونحو 81% على مجموعة إنترنت الأشياء الأكبر والأكثر تعقيدًا—حتى مع كون الحركة مشفرة.

ماذا يعني هذا لأجهزة اليوم المتصلة

بالنسبة لغير المتخصصين، الرسالة الأساسية هي أنه من الممكن تأمين بيانات الأجهزة الذكية دون إغراقها أو تعطيل الأنظمة التي تراقب الهجمات. من خلال الجمع بين مزيج مختار بعناية من طرق التشفير والتعلم الآلي، واختبارها في ظروف رسائل سحابية واقعية، يبيّن المؤلفون أن التشفير الهجين يمكن أن يحمي البيانات جيدًا مع السماح للحراس الآليين بالتعرف على السلوك العدائي. يقدم هذا النهج المتكامل مخططًا عمليًا لجعل عالم الأجهزة المتصلة بالسحابة المتنامي أكثر أمانًا وجديرًا بالثقة.

الاستشهاد: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

الكلمات المفتاحية: أمن إنترنت الأشياء, تشفير السحابة, التعلم الآلي, كشف التسلل, التشفير الخفيف