Clear Sky Science · sv

Förbättring av kryptografiska algoritmer för säkerhet i molnbaserade IoT med maskininlärningsmodeller

Varför det är viktigt att skydda smarta prylar

Hem, sjukhus, fabriker och till och med städer fylls av små internetuppkopplade prylar som ständigt skickar data till avlägsna molnservrar. Den bekvämligheten medför en allvarlig risk: om angripare fångar upp eller manipulerar dessa data kan de kränka integriteten, störa tjänster eller ta kontroll över enheter. Denna artikel undersöker hur man kan hålla dessa dataströmmar både säkra och effektiva, även när prylarna har mycket begränsad beräkningskraft, genom att kombinera smart kryptering och maskininlärningsbaserad attackdetektion i en enda, helhetsorienterad säkerhetsdesign.

Från enkla sensorer till avlägsna moln

I en typisk Internet of Things (IoT)-miljö skickar små enheter som sensorer eller kameror känsliga mätvärden över internet till molnplattformar för lagring och analys. Många av dessa enheter är små datorer med strikta begränsningar i minne, beräkningskraft och energi. Traditionella tungviktiga säkerhetsmetoder, även om de är starka, kan överbelasta sådan begränsad hårdvara. Samtidigt skapar trafikmängden och enheternas mångfald många ingångar för cyberattacker som överbelastningsattacker, förfalskning och brute‑force-intrång. Utmaningen är att skydda detta kontinuerliga informationsflöde utan att sakta ner det eller tömma enheternas resurser.

Att blanda lätta och starka digitala lås

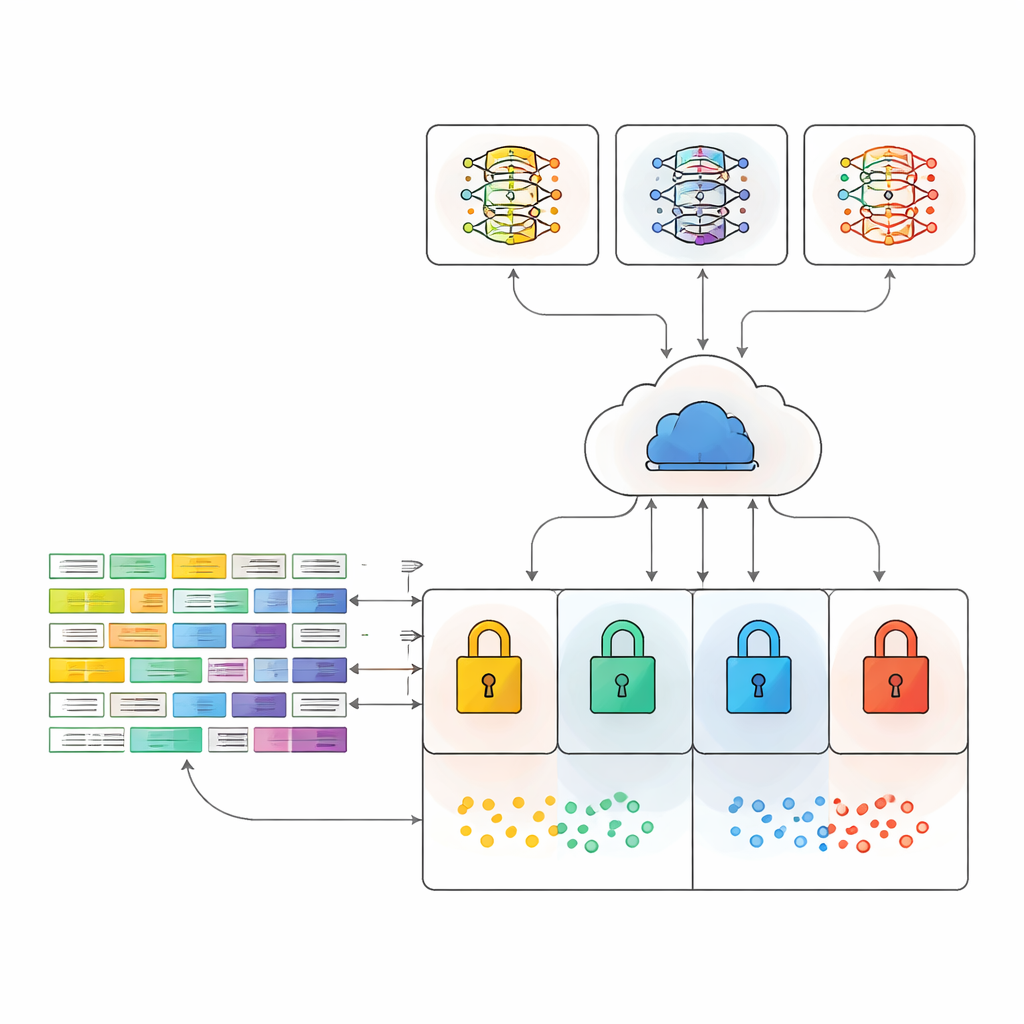

Författarna föreslår ett säkerhetsramverk som väver ihop fyra typer av datakryptering med en realistisk kommunikationsuppsättning och moderna maskininlärningsverktyg. De testar en mycket lätt metod (XOR), en snabb strömkrypteringsmetod (ChaCha20), den allmänt använda Advanced Encryption Standard (AES) och en hybridmetod som kombinerar AES med det publika nyckelsystemet RSA. Hybridmetoden använder AES för snabb datalåsning och RSA endast för att skydda den hemliga nyckeln, med målet att få både hastighet och styrka. All data skickas sedan via MQTT, ett populärt och slankt meddelandeprotokoll för IoT, så experimenten speglar hur riktiga enheter kommunicerar med molntjänster.

Att lära maskiner att upptäcka inkräktare

På molnsidan matas den krypterade trafiken in i flera maskininlärningsmodeller tränade att känna igen misstänkta mönster. Studien använder välkända ensemblemetoder, som förlitar sig på många beslutsträd eller förstärkta träd som arbetar tillsammans för att fatta ett slutgiltigt beslut. Dessa inkluderar Random Forest, XGBoost, CatBoost och två kombinerade modeller som röstar om resultatet. Viktigt är att modellerna inte ser den ursprungliga klartextsnätverkstrafiken utan istället lär sig att arbeta direkt på krypterad trafik, vilket speglar hur ett verkligt system behöver fungera utan att exponera känslig information.

Testning mot verkliga nätverksattacker

För att se hur ramverket beter sig under realistisk belastning utvärderar författarna det på två stora publika datasätt för IoT-nätverkstrafik. Ett (MQTTEEB‑D) fokuserar på attacker riktade mot MQTT-protokollet, inklusive överbelastningar, felaktigt formaterade meddelanden och långsamma denial‑of‑service‑försök. Det andra (CIC IoT 2023) täcker 33 olika typer av attacker över mer än tre miljoner poster i den använda delmängden. För varje krypteringsmetod mäter de noggrant minnesanvändning, processorbelastning och en sammanvägd poäng kallad Overall Resource Consumption Score, som balanserar dessa två faktorer. Parallellt mäter de hur noggrant varje maskininlärningsuppsättning kan skilja normal trafik från många former av attacker när data anländer redan krypterad.

Att hitta balansen mellan säkerhet och belastning

Resultaten visar upp en avvägningskarta. Den enklaste metoden, XOR, använder minst minne och beräkningskraft men erbjuder svagast skydd. AES är starkt men mycket tyngre, särskilt på stora datamängder. Hybrid‑AES–RSA‑metoden visar sig däremot vara en bra kompromiss: den håller minnesanvändningen per trafikpost måttlig samtidigt som den ger fördelarna med publika nycklar och framåtriktad sekretess, där nya nycklar genereras för sessioner så att tidigare meddelanden förblir säkra även om en nyckel senare exponeras. På hotdetektionssidan ger röstningsensemblemodellen konsekvent bäst eller nära bäst igenkänning av attacker, med ungefär 93 % noggrannhet på det MQTT‑fokuserade datasättet och cirka 81 % på det större, mer komplexa IoT‑datasättet — även när trafiken är krypterad.

Vad detta innebär för vardagliga uppkopplade enheter

För en icke‑specialist är huvudbudskapet att det är möjligt att låsa ner data från smarta enheter utan att överbelasta dem eller göra systemen som bevakar attacker blinda. Genom att kombinera en noggrant utvald blandning av kryptografiska metoder med maskininlärning, och genom att testa dem under realistiska molnmeddelandeförhållanden, visar författarna att hybridkryptering kan hålla data väl skyddade samtidigt som automatiserade försvar kan upptäcka fientligt beteende. Detta integrerade angreppssätt erbjuder en praktisk mall för att göra den växande världen av molnanslutna prylar säkrare och mer pålitlig.

Citering: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Nyckelord: IoT-säkerhet, molnkryptering, maskininlärning, intrångsdetektion, lättviktskryptografi