Clear Sky Science · ru

Усиление криптографических алгоритмов для безопасности облачных IoT с использованием моделей машинного обучения

Почему защита умных устройств важна

Дома, больницы, заводы и даже города наполняются крошечными подключёнными к интернету устройствами, которые постоянно посылают данные на удалённые облачные серверы. Это удобство несёт с собой серьёзный риск: если злоумышленники перехватят или изменят эти данные, они могут нарушить конфиденциальность, сбить с толку службы или получить контроль над устройствами. В этой статье исследуется, как обеспечить безопасность и эффективность этих потоков данных, даже когда устройства имеют очень ограниченные вычислительные ресурсы, сочетая продуманные методы шифрования и обнаружения атак на основе машинного обучения в единой сквозной схеме защиты.

От простых датчиков до удалённых облаков

В типичной системе Интернета вещей (IoT) небольшие устройства, такие как датчики или камеры, отправляют чувствительные показания через интернет на облачные платформы для хранения и анализа. Многие из этих устройств — крошечные компьютеры с жёсткими ограничениями по памяти, вычислительной мощности и энергии. Традиционные тяжёлые методы защиты, хоть и надёжные, могут перегрузить такое ограниченное железо. Одновременно объёмы трафика и разнообразие устройств создают множество точек входа для кибератак — от DDoS‑нападений и подделки сообщений до перебора ключей. Задача — защитить этот непрерывный поток информации, не замедляя его и не разряжая устройства.

Сочетая лёгкие и сильные цифровые замки

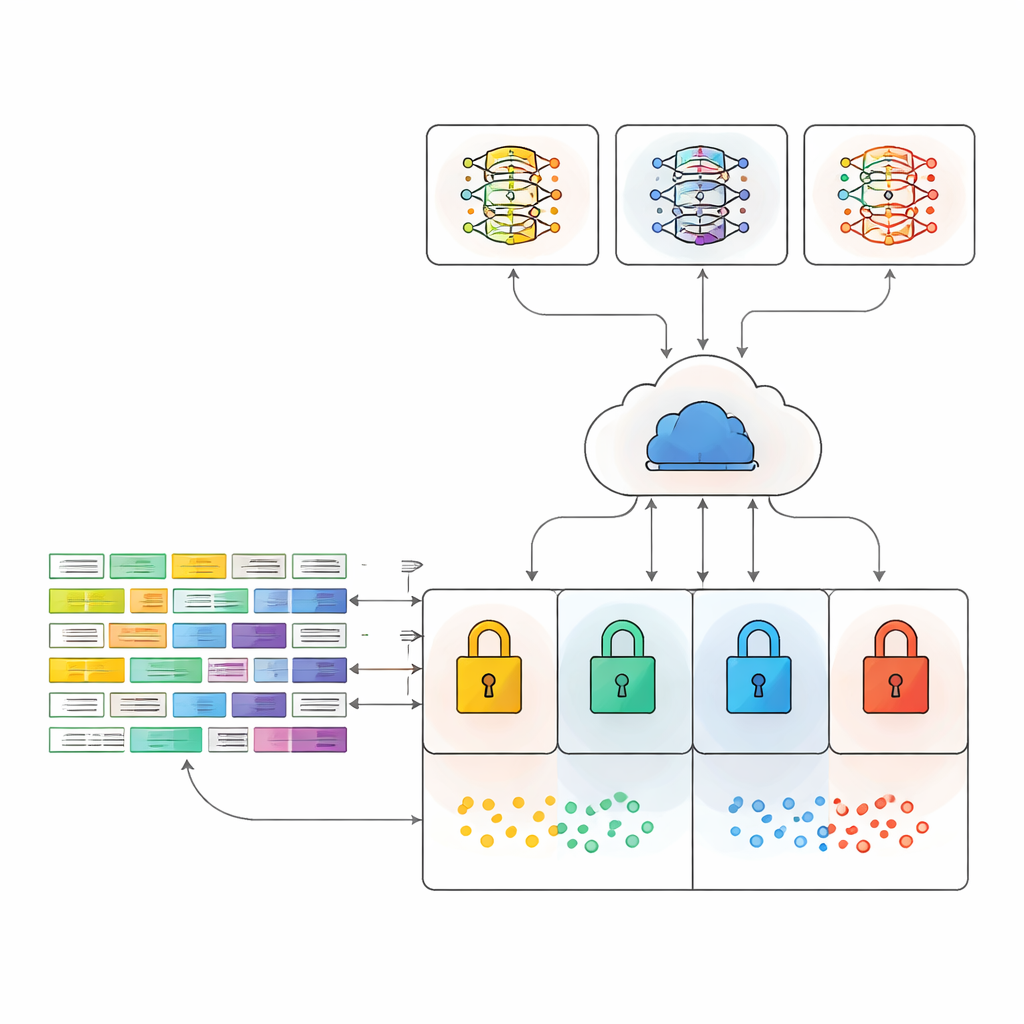

Авторы предлагают фреймворк безопасности, который объединяет четыре типа шифрования с реалистичной схемой связи и современными инструментами машинного обучения. Они тестируют очень лёгкий метод (XOR), быстрый потоковый алгоритм (ChaCha20), широко используемый алгоритм AES и гибридный подход, сочетающий AES с системой открытых ключей RSA. Гибридный метод использует AES для быстрого шифрования данных, а RSA — только для защиты секретного ключа, стремясь получить лучшее из двух миров — скорость и надёжность. Все данные затем отправляются по MQTT, популярному лёгкому протоколу обмена сообщениями для IoT, так что эксперименты отражают реальную коммуникацию устройств с облачными сервисами.

Обучение машин распознавать злоумышленников

На стороне облака зашифрованный трафик подаётся в ряд моделей машинного обучения, обученных распознавать подозрительные шаблоны. В исследовании используются известные ансамблевые методы, опирающиеся на множество деревьев решений или бустинговых деревьев, которые совместно выносят окончательное решение. Это включает Random Forest, XGBoost, CatBoost и два комбинированных моделируемых ансамбля, голосующих за итог. Важно, что модели не видят исходные незашифрованные сетевые данные, а учатся работать непосредственно с зашифрованным трафиком, что отражает требования реальной системы, которая не должна раскрывать чувствительную информацию.

Тестирование на реальных сетевых атаках

Чтобы оценить поведение фреймворка в реалистичных условиях, авторы проверяют его на двух больших публичных наборах данных сетевого трафика IoT. Один (MQTTEEB‑D) сфокусирован на атаках, нацеленных на протокол MQTT, включая потоки, искажённые сообщения и медленные попытки отказа в обслуживании. Другой (CIC IoT 2023) охватывает 33 разных типа атак на подмножестве более трёх миллионов записей. Для каждого метода шифрования они тщательно измеряют использование памяти, загрузку процессора и объединённый показатель Overall Resource Consumption Score, который уравновешивает эти два фактора. Параллельно оценивается, с какой точностью каждая конфигурация машинного обучения может отличить нормальный трафик от множества видов атак при поступлении уже зашифрованных данных.

Поиск оптимума между безопасностью и нагрузкой

Результаты показывают ландшафт компромиссов. Самый простой метод — XOR — требует наименьшего объёма памяти и вычислений, но обеспечивает самую слабую защиту. AES надёжен, но значительно более тяжёл в плане ресурсов, особенно на больших объёмах данных. Гибрид AES–RSA, однако, оказывается золотой серединой: он сохраняет умеренное использование памяти на запись трафика и добавляет преимущества защиты на основе открытых ключей и прямой секретности (forward secrecy), когда для сессий генерируются свежие ключи, и прошлые сообщения остаются защищёнными даже при компрометации ключа впоследствии. С точки зрения обнаружения угроз ансамблевые модели с голосованием последовательно дают лучшие или близкие к лучшим показатели распознавания атак, достигая примерно 93% точности на наборе, ориентированном на MQTT, и около 81% на большем, более сложном IoT‑наборе — несмотря на то, что трафик зашифрован.

Что это значит для повседневных подключённых устройств

Для неспециалиста ключевая мысль такова: можно надёжно защитить данные умных устройств, не перегружая их и не делая слепыми системы мониторинга. Сочетая тщательно подобранный набор криптографических методов с машинным обучением и тестируя их в реалистичных условиях облачного обмена сообщениями, авторы демонстрируют, что гибридное шифрование может обеспечить хорошую защиту данных, при этом позволяя автоматизированным системам выявлять враждебную активность. Этот интегрированный подход предлагает практическую схему для повышения безопасности и доверия к растущему миру облачно‑подключённых устройств.

Цитирование: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Ключевые слова: Безопасность IoT, облачное шифрование, машинное обучение, обнаружение вторжений, лёгкая криптография