Clear Sky Science · tr

Makine öğrenimi modelleriyle bulut tabanlı Nesnelerin İnterneti güvenliği için kriptografi algoritmalarının güçlendirilmesi

Akıllı cihazları korumanın önemi

Evler, hastaneler, fabrikalar ve hatta şehirler, uzak bulut sunucularına sürekli veri gönderen küçük internet bağlantılı cihazlarla doluyor. Bu kolaylık ciddi bir riskle birlikte geliyor: saldırganlar bu verileri ele geçirir veya değiştirirse gizliliği ihlal edebilir, hizmetleri kesintiye uğratabilir veya cihazların kontrolünü ele geçirebilir. Bu makale, bu veri akışlarını hem güvenli hem verimli tutmanın yollarını araştırıyor; özellikle cihazların çok sınırlı hesaplama gücüne sahip olduğu durumlarda, zekice kriptografi ile makine öğrenimi tabanlı saldırı tespitini tek, uçtan uca güvenlik tasarımında birleştirerek.

Basit sensörlerden uzak bulutlara

Tipik bir Nesnelerin İnterneti (IoT) kurulumunda, sensörler veya kameralar gibi küçük cihazlar hassas okumaları depolama ve analiz için bulut platformlarına gönderir. Bu cihazların birçoğu bellek, işlem gücü ve enerji açısından sıkı sınırlara sahip küçük bilgisayarlardır. Geleneksel ağır güvenlik yöntemleri güçlü olmakla birlikte bu kısıtlı donanımları bunaltabilir. Aynı zamanda, trafiğin hacmi ve cihaz çeşitliliği, hizmet reddi saldırıları, taklit (spoofing) ve kaba kuvvet saldırıları gibi birçok açık yaratır. Zorluk, bu sürekli bilgi akışını yavaşlatmadan veya cihazların pilini tüketmeden korumaktır.

Hafif ve güçlü dijital kilitlerin karışımı

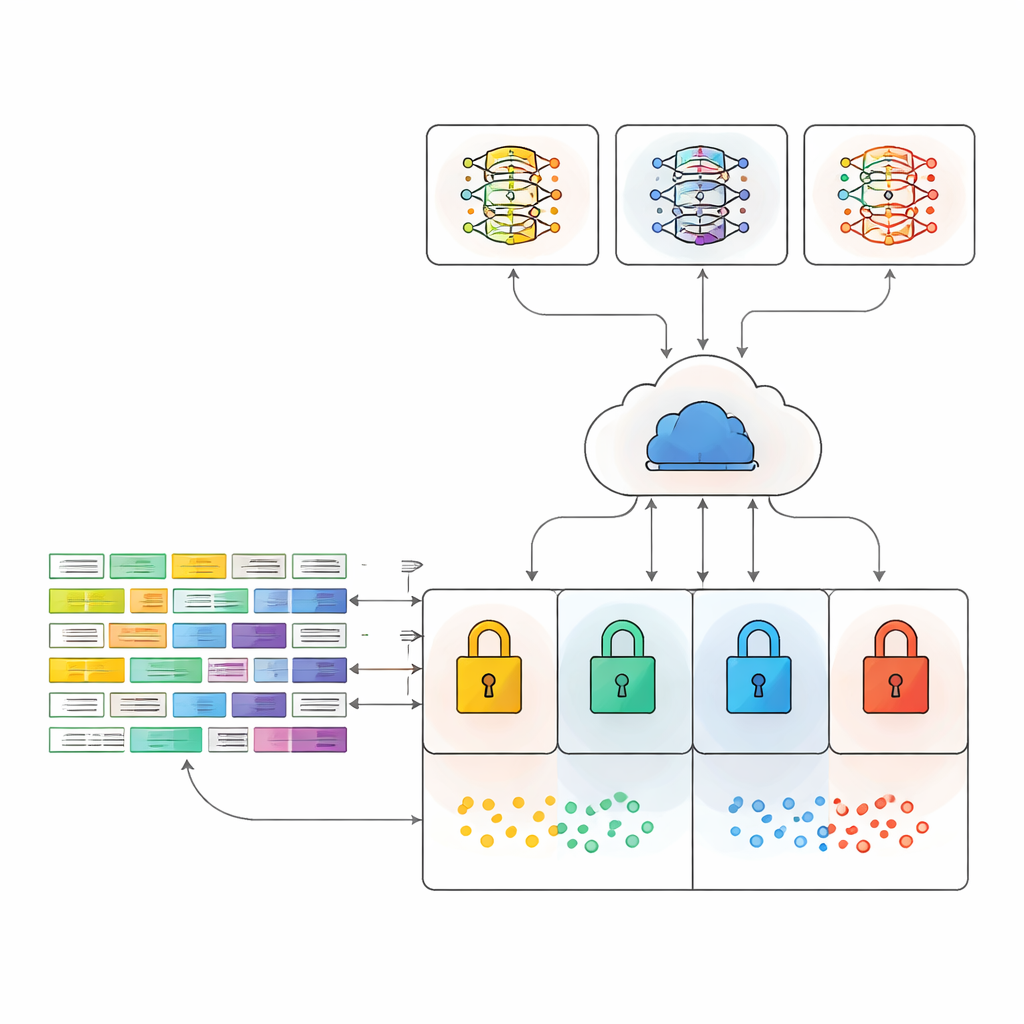

Yazarlar, dört tür veri karıştırma (kriptografi) yöntemini gerçekçi bir iletişim düzeni ve modern makine öğrenimi araçlarıyla birleştiren bir güvenlik çerçevesi öneriyor. Çok hafif bir yöntem (XOR), hızlı bir akış yöntemi (ChaCha20), yaygın olarak kullanılan Gelişmiş Şifreleme Standardı (AES) ve AES ile RSA açık anahtar sistemini birleştiren bir hibrit yaklaşımı test ediyorlar. Hibrit yöntem, veriyi hızlıca kilitlemek için AES kullanırken, gizli anahtarı korumak için yalnızca RSA’yı kullanarak hız ve güç arasındaki en iyi noktayı hedefliyor. Tüm veriler daha sonra IoT için popüler, yalın bir mesajlaşma protokolü olan MQTT kullanılarak gönderiliyor; böylece deneyler gerçek cihazların bulut hizmetleriyle nasıl konuştuğunu yansıtıyor.

İhlalcileri tespit etmeyi makinelere öğretmek

Bulut tarafında, şifrelenmiş trafik şüpheli desenleri tanımaya eğitilmiş çeşitli makine öğrenimi modellerine veriliyor. Çalışma, bir nihai kararı vermek için bir arada çalışan çok sayıda karar ağacı veya güçlendirilmiş ağaçlara dayanan iyi bilinen topluluk yöntemlerini (ensemble) kullanıyor. Bunlar arasında Random Forest, XGBoost, CatBoost ve sonuca oy veren iki birleşik model yer alıyor. Kritik olarak, modeller orijinal açık metin ağ verisini görmüyor; bunun yerine verinin şifrelenmiş hâlinde doğrudan çalışmayı öğreniyorlar; bu, gerçek bir sistemin hassas bilgileri açığa çıkarmadan çalışmak zorunda kalacağı durumu yansıtıyor.

Gerçek ağ saldırıları üzerinde test

Çerçevenin gerçekçi baskı altında nasıl davrandığını görmek için yazarlar, IoT ağ trafiğine ait iki büyük kamu veri seti üzerinde değerlendiriyorlar. Biri (MQTTEEB‑D) MQTT protokolünü hedef alan saldırılara odaklanıyor; bunlar arasında trafik seli, bozuk biçimlendirilmiş mesajlar ve yavaş hizmet reddi girişimleri bulunuyor. Diğeri (CIC IoT 2023) ise kullanılan alt kümede üç milyondan fazla kayıt içeren 33 farklı saldırı türünü kapsıyor. Her şifreleme yöntemi için bellek kullanımı, işlemci yükü ve bu iki faktörü dengeleyen Genel Kaynak Tüketimi Skoru adı verilen birleşik bir puan dikkatle ölçülüyor. Paralel olarak, veriler zaten şifrelenmiş olarak geldiğinde her makine öğrenimi düzeninin normal trafiği farklı saldırı biçimlerinden ne kadar doğru ayırt edebildiği ölçülüyor.

Güvenlik ile yük arasındaki dengeyi bulmak

Sonuçlar bir takas (trade‑off) manzarasını ortaya koyuyor. En basit yöntem olan XOR en az bellek ve işlem gücü kullanıyor ancak en zayıf korumayı sağlıyor. AES güçlü fakat özellikle büyük veri setlerinde çok daha ağır. Bununla birlikte hibrit AES–RSA yaklaşımı bir denge noktası olarak öne çıkıyor: trafik kaydı başına bellek kullanımını mütevazı tutarken, açık anahtar koruması ve oturumlar için taze anahtarların oluşturulmasını sağlayan ileriye dönük gizlilik (forward secrecy) gibi faydaları da ekliyor; böylece bir anahtar daha sonra açığa çıksa bile geçmiş mesajlar güvende kalıyor. Tehdit tespiti tarafında, oy veren topluluk modeli tutarlı şekilde en iyi veya neredeyse en iyi saldırı tanımayı sağlıyor; MQTT odaklı veri setinde yaklaşık %93 doğruluk ve daha büyük, daha karmaşık IoT veri setinde yaklaşık %81 doğruluk elde ediyor—üstelik trafik şifrelenmiş olsa bile.

Günlük bağlı cihazlar için anlamı

Uzman olmayanlar için temel mesaj, akıllı cihazlardan gelen verileri cihazları aşırı yüklemeden veya saldırıları izleyen sistemleri kör etmeden kilitlemenin mümkün olduğudur. Özenle seçilmiş bir kriptografik yöntem karışımını makine öğrenimi ile birleştirip bunları gerçekçi bulut mesajlaşma koşullarında test ederek, yazarlar hibrit şifrelemenin verileri iyi korurken aynı zamanda otomatik bekçilerin düşmanca davranışı tespit etmesine izin verebileceğini gösteriyor. Bu bütünleşik yaklaşım, bulut‑bağlantılı cihazların giderek büyüyen dünyasını daha güvenli ve daha güvenilir hâle getirmek için pratik bir yol haritası sunuyor.

Atıf: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Anahtar kelimeler: IoT güvenliği, bulut şifreleme, makine öğrenimi, izinsiz giriş tespiti, hafif kriptografi