Clear Sky Science · nl

Verbetering van cryptografische algoritmen voor de beveiliging van cloudgebaseerde IoT met machinaal‑lerenmodellen

Waarom het beschermen van slimme apparaten ertoe doet

Huizen, ziekenhuizen, fabrieken en zelfs steden raken gevuld met kleine internetgekoppelde apparaten die voortdurend gegevens naar verre cloudservers sturen. Dat gemak brengt een ernstig risico met zich mee: als aanvallers deze gegevens onderscheppen of manipuleren, kunnen ze de privacy schenden, diensten ontregelen of apparaten overnemen. Dit artikel onderzoekt hoe die datastromen zowel veilig als efficiënt gehouden kunnen worden, zelfs wanneer de apparaten zeer beperkte rekenkracht hebben, door slimme versleuteling en machinaal‑leren gebaseerde aanvaldetectie te combineren in een enkel end‑to‑end beveiligingsontwerp.

Van eenvoudige sensoren naar verre clouds

In een typisch Internet of Things (IoT)‑scenario sturen kleine apparaten zoals sensoren of camera’s gevoelige meetwaarden via het internet naar cloudplatforms voor opslag en analyse. Veel van deze apparaten zijn piepkleine computers met strikte beperkingen op geheugen, rekenkracht en energieverbruik. Traditionele zwaardere beveiligingsmethoden, hoewel robuust, kunnen dergelijk beperkt hardware overbelasten. Tegelijk creëren het verkeersvolume en de verscheidenheid aan apparaten veel aangrijpingspunten voor cyberaanvallen zoals denial‑of‑service‑overstromingen, spoofing en brute‑force‑inbraken. De uitdaging is om deze continue informatiestroom te beschermen zonder deze te vertragen of de apparaten uit te putten.

Een mengsel van lichte en sterke digitale sloten

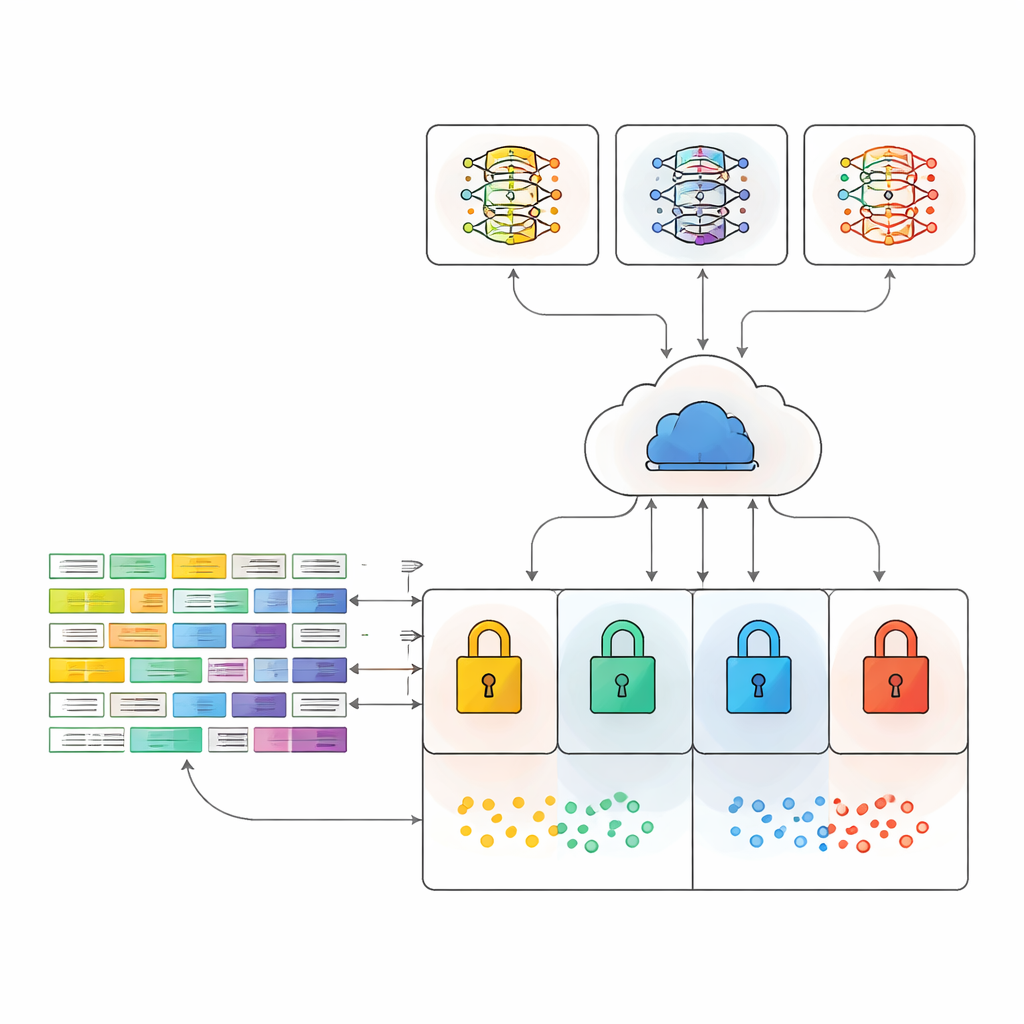

De auteurs stellen een beveiligingskader voor dat vier soorten gegevensversleuteling samenweeft met een realistische communicatiesetup en moderne machinaal‑leren hulpmiddelen. Ze testen een zeer lichte methode (XOR), een snelle stream‑methode (ChaCha20), de veelgebruikte Advanced Encryption Standard (AES) en een hybride benadering die AES combineert met het RSA‑publieksleutelstelsel. De hybride methode gebruikt AES om de gegevens snel te versleutelen en RSA alleen om de geheime sleutel te beschermen, met als doel snelheid en sterkte te combineren. Alle gegevens worden vervolgens verzonden via MQTT, een populair slank berichtprotocol voor IoT, zodat de experimenten weerspiegelen hoe echte apparaten met cloudservices communiceren.

Machines leren indringers te herkennen

Aan de cloudzijde wordt het versleutelde verkeer gevoed aan meerdere machinaal‑lerenmodellen die zijn getraind om verdachte patronen te herkennen. De studie maakt gebruik van bekende ensemblemethoden, die vertrouwen op veel beslissingsbomen of boosted trees die samenwerken om tot een eindoordeel te komen. Dit omvat Random Forest, XGBoost, CatBoost en twee gecombineerde modellen die over het resultaat stemmen. Cruciaal is dat de modellen de oorspronkelijke niet‑versleutelde netwerkdata niet zien, maar in plaats daarvan leren werken op versleuteld verkeer, wat weerspiegelt hoe een systeem in de praktijk zou moeten opereren zonder gevoelige informatie bloot te geven.

Testen op echte netwerkaanvallen

Om te zien hoe het kader zich onder realistische druk gedraagt, evalueren de auteurs het op twee grote openbare datasets van IoT‑netwerkverkeer. De ene (MQTTEEB‑D) richt zich op aanvallen die het MQTT‑protocol targeten, waaronder overstromingen, verkeerd gevormde berichten en trage denial‑of‑service‑pogingen. De andere (CIC IoT 2023) bestrijkt 33 verschillende aanvalstypen over meer dan drie miljoen records in de gebruikte subset. Voor elke versleutelingsmethode meten ze zorgvuldig geheugenverbruik, processorbelasting en een gecombineerde score genaamd Overall Resource Consumption Score, die deze twee factoren tegen elkaar afweegt. Parallel daaraan meten ze hoe nauwkeurig elke machinaal‑lerenopzet normaal verkeer kan onderscheiden van vele vormen van aanval wanneer de data al versleuteld is aangekomen.

Het vinden van het compromis tussen veiligheid en belasting

De resultaten tonen een ruil‑landschap. De eenvoudigste methode, XOR, verbruikt het minste geheugen en rekenkracht maar biedt de zwakste bescherming. AES is sterk maar veel zwaarder, vooral bij grote datasets. De hybride AES–RSA‑benadering blijkt echter een gouden middenweg: het houdt het geheugenverbruik per verkeersrecord bescheiden terwijl het de voordelen van publieke‑sleutelbescherming en forward secrecy toevoegt, waarbij voor sessies verse sleutels worden gegenereerd zodat eerdere berichten veilig blijven zelfs als een sleutel later wordt blootgesteld. Aan de kant van dreigingsdetectie levert het voting‑ensemblemodel consequent de beste of bijna de beste aanvalsherkenning, met ongeveer 93% nauwkeurigheid op de MQTT‑gerichte dataset en ongeveer 81% op de grotere, complexere IoT‑dataset — zelfs wanneer het verkeer versleuteld is.

Wat dit betekent voor alledaagse verbonden apparaten

Voor de niet‑specialist is de kernboodschap dat het mogelijk is om gegevens van slimme apparaten te vergrendelen zonder ze te overbelasten of de systemen die op aanvallen letten te verblinden. Door een zorgvuldig gekozen mix van cryptografische methoden te combineren met machinaal leren, en deze te testen onder realistische cloud‑berichtgeefomstandigheden, laten de auteurs zien dat hybride versleuteling gegevens goed kan beschermen terwijl geautomatiseerde bewakers vijandig gedrag kunnen blijven detecteren. Deze geïntegreerde aanpak biedt een praktisch stappenplan om de groeiende wereld van cloud‑verbonden apparaten veiliger en betrouwbaarder te maken.

Bronvermelding: Qasem, M.A., Motiram, B.M., Thorat, S. et al. Enhancement of cryptography algorithms for security of cloud-based IoT with machine learning models. Sci Rep 16, 10972 (2026). https://doi.org/10.1038/s41598-026-45938-8

Trefwoorden: IoT‑beveiliging, cloud‑versleuteling, machinaal leren, inbraakdetectie, lightweight cryptografie