Clear Sky Science · zh

利用量子增强原型学习与漂移检测的少样本安卓恶意软件分类

在恶性应用扩散前将其拦截

我们大多数人随身携带一台高性能计算机,而这种便利背后藏着一场竞赛:安全团队必须尽快发现新的安卓恶意软件,而犯罪分子则不断创新。传统防御需要成千上万已知恶意应用来学习拦截目标,但当全新的恶意软件家族每周出现时,这种方式显得太慢。本文提出了一种更智能的检测器:它能从极少数样本中学习、随着攻击演变而保持跟进,并能解释为何标记某个应用——为日常手机上的更具韧性的保护提供了蓝图。

为何新威胁如此难以捕捉

安卓现在主导全球手机市场,因而成为恶意软件作者的香饽饽,他们每天生成成千上万的新样本。真实世界的数据集存在偏斜:少数恶意软件家族包含大量应用,而许多新兴家族的已知样本不到十个。此外,攻击者不断改变战术,导致数据的统计“形状”在数月乃至数年内漂移。经典的机器学习系统一次性在高维技术特征上训练,在这种环境下表现不佳:它们需要每个家族的大量标注样本,在威胁格局变化时变得脆弱,且从头重训练既昂贵又缓慢。

从寥寥数例中学习

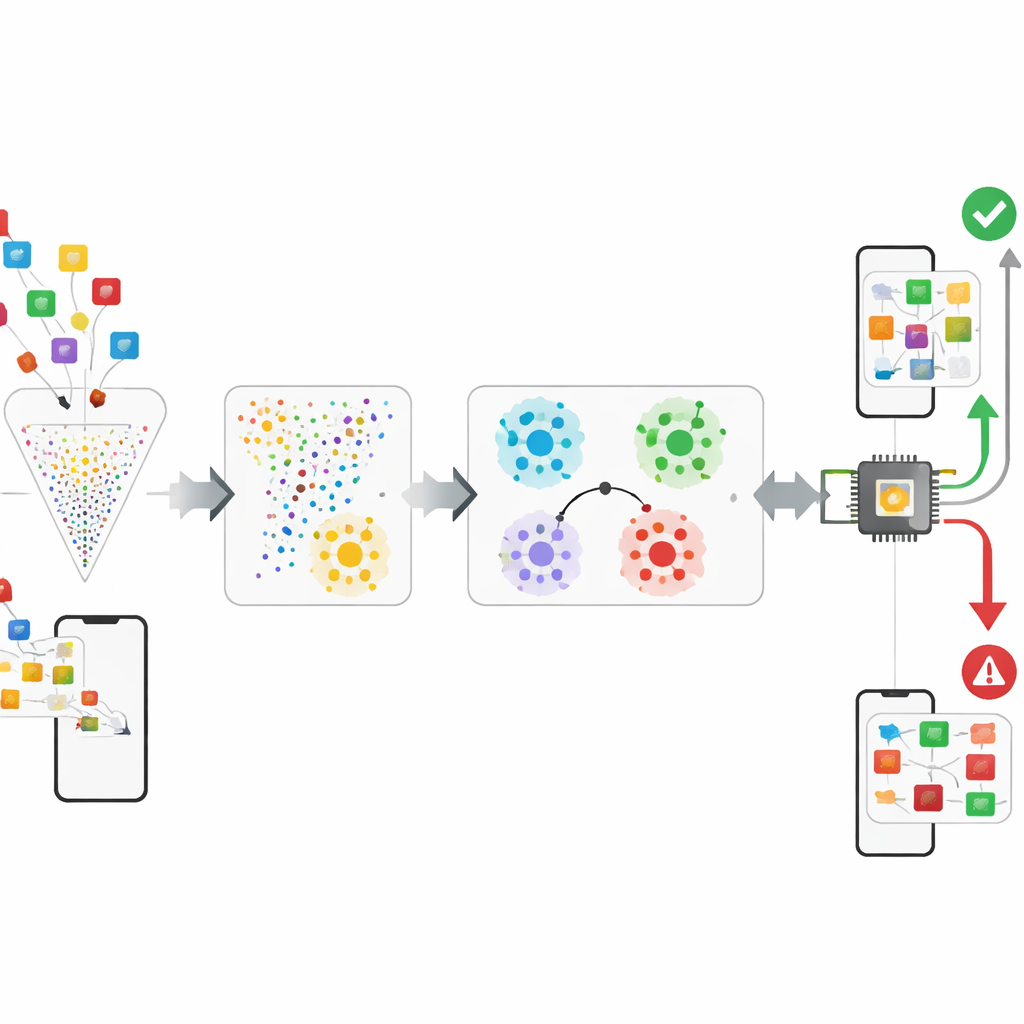

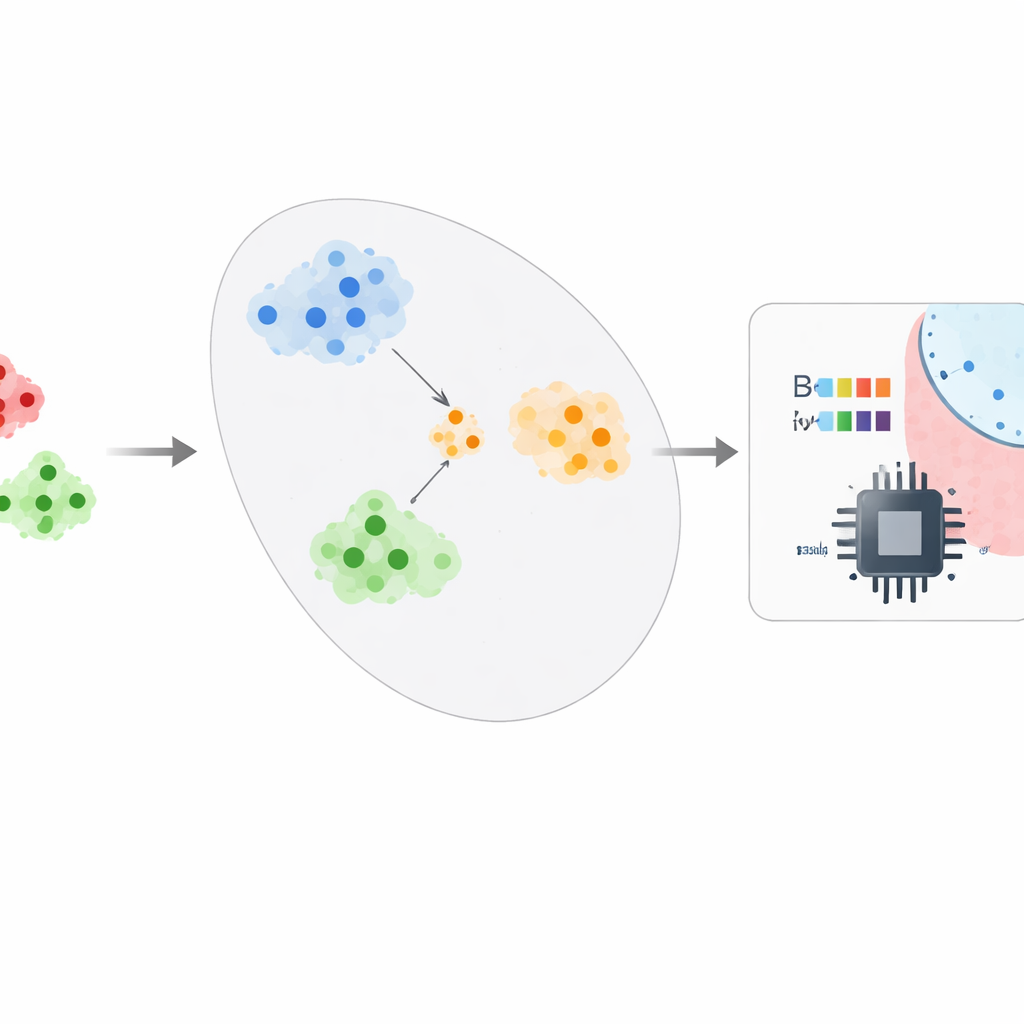

作者提出了一个框架,将恶意软件检测更多地视为学习“相似性”而非记忆标签。通过一种称为CatBoost的技术将原始安卓特征剪裁约95–99%后,系统将这些紧凑描述输入到一个“原型”网络。训练过程中,网络反复解决小规模的练习任务,在每次任务中仅用每类的少量样本去区分几类。随着时间推移,它学会了一个内部映射,使同一家族的应用在空间上彼此接近、不同家族形成良好分离的簇。在部署时,安全分析人员仅需大约五个新恶意家族的已确认样本:系统将它们的位置平均化形成一个原型,按哪个原型最近来对新应用进行分类,将一个数据饥渴的问题转变为少样本问题。

加入量子细节并监测变化

为了从已压缩的特征中挖掘更多信息,该框架尝试加入一个小型量子启发的分类层。一个四量子比特电路将一个小维特征向量编码为量子态,对量子比特进行纠缠,然后测量;一个简单的经典层再将这些测量结果转化为决策。在仿真中,这一步混合方法在准确率上带来了适度但统计显著的提升,这暗示量子设备未来可能有助于捕捉应用内部行为之间的微妙关系。与此同时,系统对一个带时间戳的安卓数据集按时间切片明确监控其性能。通过在更早的切片上训练并在较晚的切片上测试,它可以衡量随着恶意行为漂移准确率下降的程度,并在需要重训练时发出警示。

将方法付诸检验

研究人员在两个大型公共数据集上评估了他们的框架。其一,CCCS-CIC-AndMal-2020,包含成千上万的安卓应用,覆盖多个恶意软件家族和良性程序,每个样本由9000多个代码和行为特征描述。另一个,KronoDroid,特征较少但包含2008年至2020年的时间戳,适合用于追踪随时间的变化。经过特征选择后,系统在这些数据集上分别只使用51和29个特征,却仍然达到约99–100%的准确率,并具有极低的误报和漏报率。研究还表明,系统能对完全留出的恶意家族进行分类,性能仅小幅下降;在允许定期重训练的模拟时序中,其准确率也仅略有退化。

看清“黑盒”内部

除了原始得分外,作者还使用现代可解释性工具来查看哪些行为对决策影响最大。他们发现,对文件的低级操作——例如应用如何操作文件描述符或如何创建和重命名目录——是特别有意义的恶意信号。通过对每个被标记的应用高亮显示哪些行为将预测推向“恶意”或“良性”,系统为人工分析人员提供了一种审计和信任其判断的方法,并帮助理解哪些隐匿样本仍会漏网。这一分析也暴露了边缘情况:例如,一些合法的文件管理器因为执行大量文件操作而看起来像恶意软件。

这对日常安全意味着什么

简而言之,这项工作表明可以构建一种安卓恶意软件检测器,它能学习对不良行为的通用“感知”,可用极少数量的已确认样本快速更新,并在攻击者逐步改变伎俩时保持可靠。尽管量子部分仍处于探索阶段且测试依赖于策划的数据集,但整体框架指向未来的手机安全工具:更轻量、更快适应且在推理上更透明——帮助防御者跟上快速演变的移动威胁格局。

引用: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

关键词: 安卓恶意软件, 少样本学习, 量子机器学习, 概念漂移, 网络安全