Clear Sky Science · es

Clasificación de malware Android con pocos ejemplos mediante aprendizaje prototípico mejorado por quántica y detección de deriva

Detener las aplicaciones maliciosas antes de que se propaguen

La mayoría llevamos un ordenador potente en el bolsillo, y esa comodidad trae una carrera oculta: los equipos de seguridad tratando de detectar nuevo malware para Android tan rápido como los delincuentes lo inventan. Las defensas tradicionales necesitan miles de aplicaciones maliciosas conocidas para aprender qué bloquear, lo cual es demasiado lento cuando aparecen familias de malware completamente nuevas cada semana. Este artículo presenta un detector más inteligente que puede aprender a partir de solo unos pocos ejemplos, mantenerse al día a medida que los ataques evolucionan en el tiempo y, además, explicar por qué marca una aplicación concreta —ofreciendo un modelo para una protección más resiliente en los teléfonos de uso diario.

Por qué es tan difícil atrapar las nuevas amenazas

Android domina ahora el mercado global de teléfonos, por lo que es un objetivo lucrativo para los autores de malware que generan cientos de miles de muestras nuevas a diario. Los conjuntos de datos reales están sesgados: unas pocas familias de malware contienen un gran número de aplicaciones, mientras que muchas familias emergentes tienen menos de diez muestras conocidas. Además, los atacantes cambian continuamente sus tácticas, provocando que la “forma” estadística de los datos derive a lo largo de meses y años. Los sistemas clásicos de aprendizaje automático entrenados una vez con características técnicas de alta dimensión se enfrentan a este escenario: necesitan muchos ejemplos etiquetados de cada familia, se vuelven frágiles cuando el panorama de amenazas cambia y volver a entrenarlos desde cero es costoso y lento.

Aprender a partir de unos pocos ejemplos maliciosos

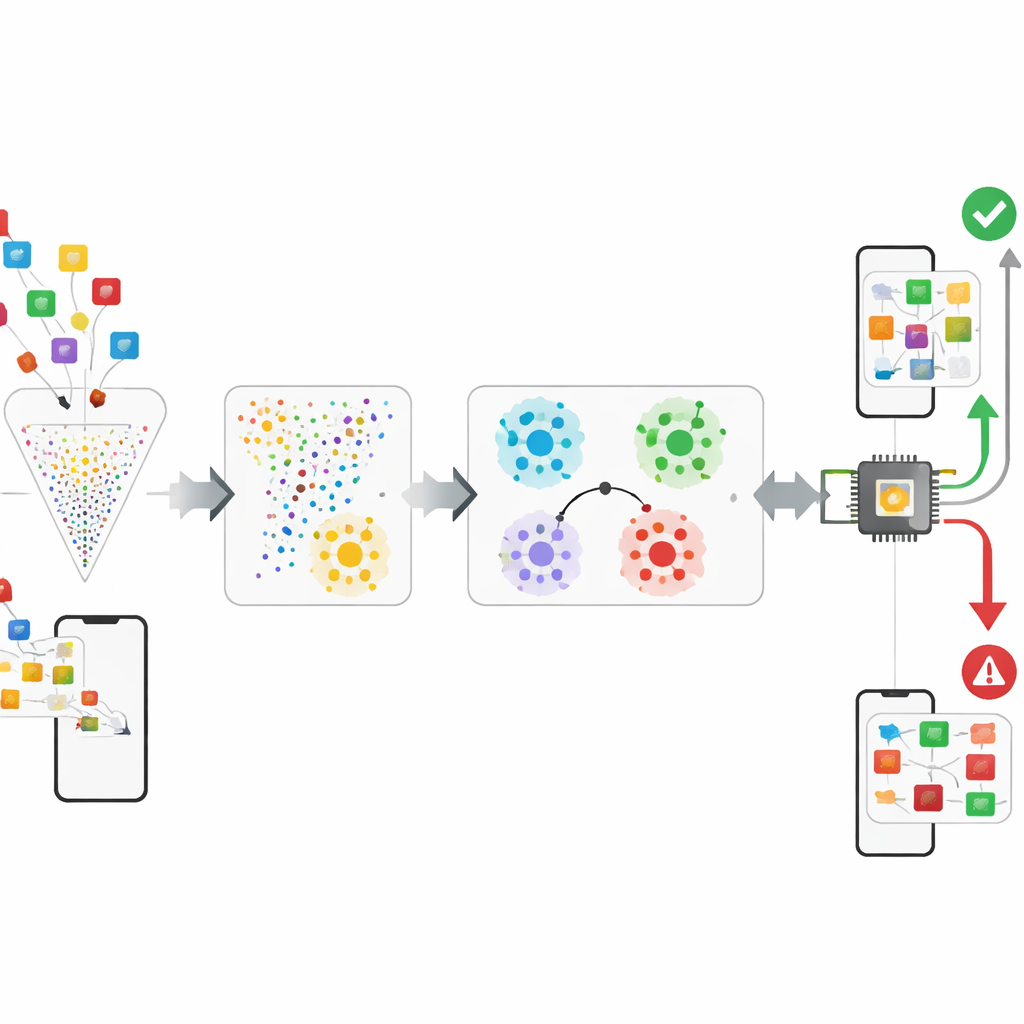

Los autores proponen un marco que trata la detección de malware más como aprender un sentido de “similitud” que como memorizar etiquetas. Tras reducir las características brutas de Android en aproximadamente un 95–99 % mediante una técnica llamada CatBoost, el sistema alimenta estas descripciones compactas a una red “prototípica”. Durante el entrenamiento, la red resuelve de forma repetida pequeñas tareas prácticas en las que debe distinguir entre pocas clases usando solo unos pocos ejemplos de cada una. Con el tiempo aprende un mapa interno donde las aplicaciones de la misma familia quedan cerca entre sí y las familias distintas forman cúmulos bien separados. En despliegue, los analistas de seguridad solo necesitan alrededor de cinco muestras confirmadas de una nueva familia de malware: el sistema promedia sus posiciones para formar un prototipo y clasifica nuevas aplicaciones comprobando a qué prototipo están más próximas, convirtiendo un problema que exige muchos datos en uno de aprendizaje con pocos ejemplos.

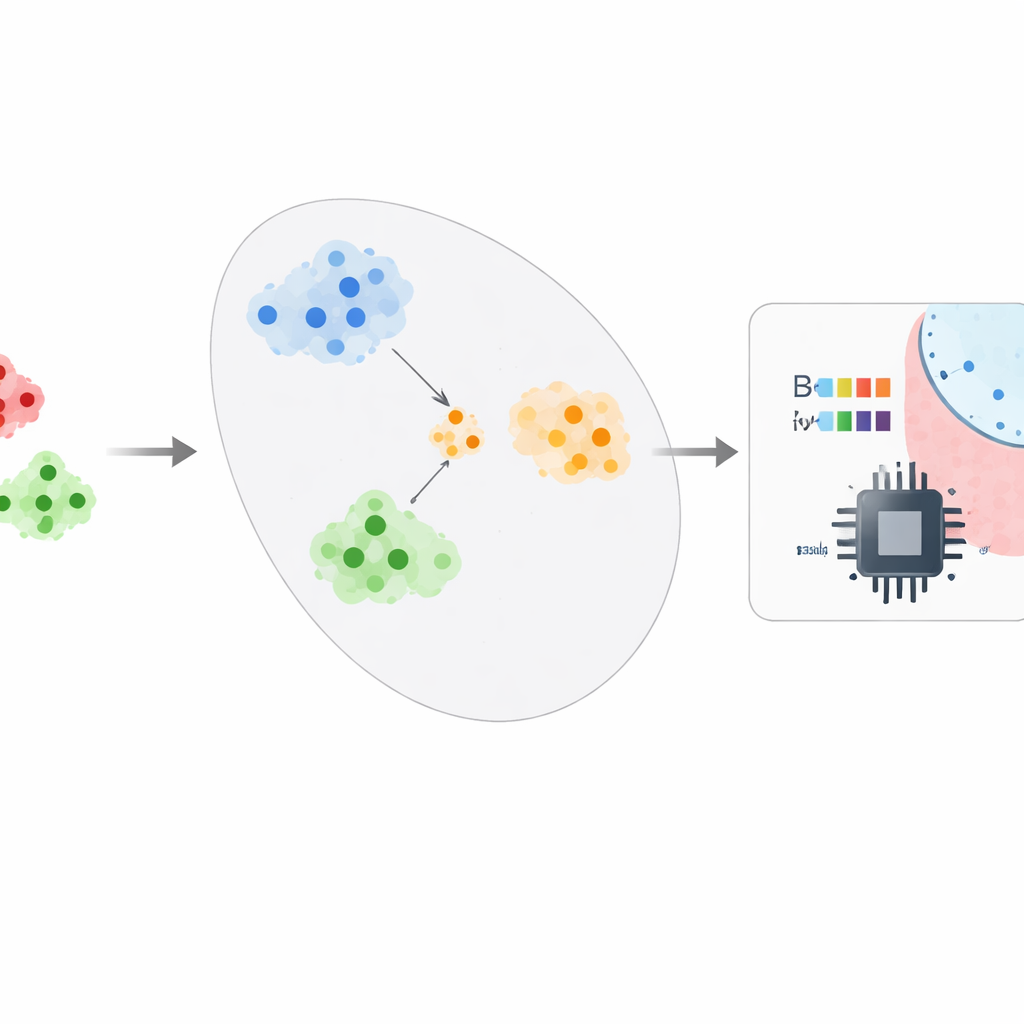

Añadiendo matices cuánticos y vigilando los cambios

Para extraer más información de las características ya comprimidas, el marco experimenta con una pequeña capa de clasificación inspirada en la computación cuántica. Un circuito de cuatro qubits codifica un pequeño vector de características en un estado cuántico, entrelaza los qubits y luego los mide; una capa clásica sencilla transforma esas medidas en una decisión. En simulación, este paso híbrido añade una mejora modesta pero estadísticamente significativa en la precisión, lo que sugiere que los dispositivos cuánticos podrían algún día ayudar a captar relaciones sutiles entre comportamientos dentro de una aplicación. Al mismo tiempo, el sistema supervisa explícitamente su rendimiento a lo largo de cortes cronológicos de datos extraídos de un conjunto Android con marcas de tiempo. Entrenando en cortes anteriores y probando con cortes posteriores, puede medir cuánto se erosiona la precisión conforme deriva el comportamiento del malware y señalar cuándo es necesario volver a entrenar.

Poniendo el enfoque a prueba

Los investigadores evalúan su marco en dos grandes conjuntos de datos públicos. Uno, CCCS-CIC-AndMal-2020, contiene cientos de miles de aplicaciones Android entre muchas familias de malware y programas benignos, cada una descrita por más de 9.000 características de código y comportamiento. El otro, KronoDroid, ofrece menos características pero incluye marcas temporales de 2008 a 2020, lo que lo hace ideal para rastrear cambios a lo largo del tiempo. Tras la selección de características, el sistema usa solo 51 y 29 características en estos conjuntos respectivamente, y aún así alcanza alrededor del 99–100 % de precisión, con tasas muy bajas de falsas alarmas y omisiones. También demuestra que puede clasificar familias de malware completamente excluidas del entrenamiento con solo una pequeña caída en el rendimiento, y que su precisión se degrada solo ligeramente a lo largo de periodos de tiempo simulados cuando se permite un reentrenamiento periódico.

Ver dentro de la caja negra

Más allá de las puntuaciones brutas, los autores usan herramientas modernas de explicación para ver qué comportamientos influyen más en las decisiones. Encuentran que las acciones de bajo nivel sobre archivos —como cómo las aplicaciones manipulan descriptores de archivo o crean y renombran directorios— son señales especialmente reveladoras de intenciones maliciosas. Al resaltar, para cada aplicación marcada, qué comportamientos empujaron la predicción hacia “malware” o “benigno”, el sistema ofrece a los analistas humanos una forma de auditar y confiar en sus juicios, y de entender dónde aún se cuelan muestras sigilosas. Este análisis también expone casos límite: por ejemplo, algunos gestores de archivos legítimos se parecen al malware porque realizan operaciones intensivas sobre archivos.

Qué supone esto para la seguridad cotidiana

En términos sencillos, este trabajo muestra que es posible construir un detector de malware para Android que aprende un “sentido” general de comportamiento malicioso, que puede actualizarse rápidamente con solo unas pocas muestras confirmadas de una nueva amenaza y que se mantiene fiable incluso cuando los atacantes cambian gradualmente sus trucos. Aunque la parte cuántica sigue siendo exploratoria y las pruebas se basan en conjuntos de datos curados, el marco global apunta hacia futuras herramientas de seguridad para teléfonos que sean más ligeras, más rápidas de adaptar y más transparentes en su razonamiento —ayudando a los defensores a mantener el ritmo frente a un panorama de amenazas móviles que evoluciona con rapidez.

Cita: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Palabras clave: Malware Android, aprendizaje con pocos ejemplos, aprendizaje automático cuántico, deriva conceptual, ciberseguridad