Clear Sky Science · de

Few-shot-Android-Malware-Klassifikation mit quantenverstärktem prototypischem Lernen und Drift-Erkennung

Schlechte Apps stoppen, bevor sie sich ausbreiten

Die meisten von uns tragen einen leistungsfähigen Computer in der Tasche, und dieser Komfort geht mit einem versteckten Wettlauf einher: Sicherheitsteams versuchen, neue Android-Malware so schnell zu erkennen, wie Kriminelle sie erfinden. Traditionelle Abwehrmaßnahmen benötigen Tausende bekannter Schad-Apps, um zu lernen, was zu blockieren ist — das ist viel zu langsam, wenn jede Woche völlig neue Malware-Familien auftauchen. Diese Arbeit stellt einen schlaueren Detektor vor, der aus nur wenigen Beispielen lernen kann, mit sich entwickelnden Angriffen Schritt hält und zudem erklärt, warum eine bestimmte App markiert wird — ein Konzept für widerstandsfähigere Schutzmaßnahmen auf Alltagsgeräten.

Warum neue Bedrohungen so schwer zu fassen sind

Android dominiert inzwischen den globalen Telefonmarkt und ist damit ein lukratives Ziel für Malware-Autoren, die täglich Hunderttausende neuer Proben erzeugen. Reale Datensätze sind verzerrt: Einige Malware-Familien umfassen riesige App-Zahlen, während viele aufkommende Familien weniger als zehn bekannte Proben haben. Hinzu kommt, dass Angreifer ihre Taktiken dauernd ändern, wodurch sich die statistische »Form« der Daten über Monate und Jahre verschiebt. Klassische Machine-Learning-Systeme, die einmal auf hochdimensionalen technischen Merkmalen trainiert werden, haben in diesem Umfeld Probleme: Sie benötigen viele gelabelte Beispiele jeder Familie, sie werden brüchig, wenn sich die Bedrohungslandschaft ändert, und ein vollständiges Retraining ist teuer und langsam.

Aus nur wenigen schlechten Beispielen lernen

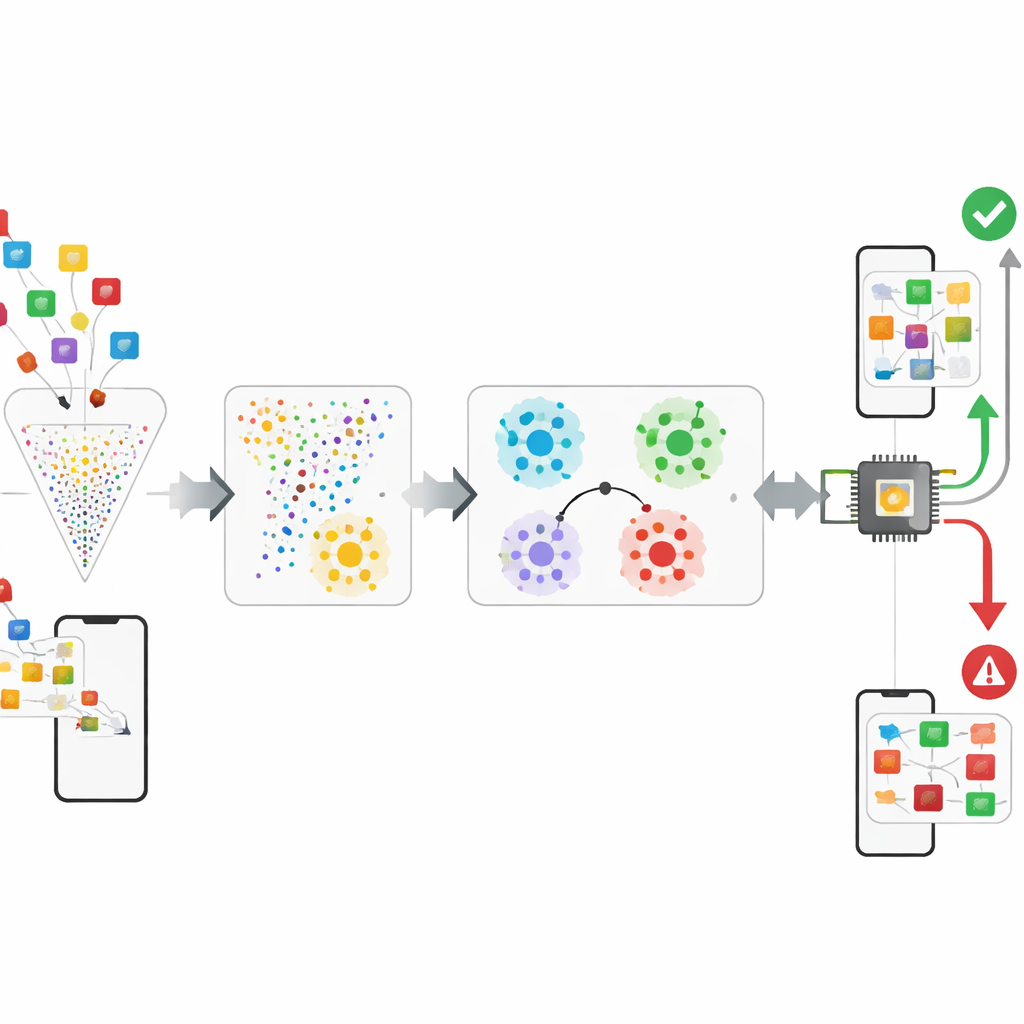

Die Autorinnen und Autoren schlagen ein Framework vor, das Malware-Erkennung eher als Lernen eines Ähnlichkeitsbegriffs denn als Auswendiglernen von Labels behandelt. Nachdem die rohen Android-Merkmale mithilfe einer Technik namens CatBoost um etwa 95–99 % reduziert wurden, speist das System diese kompakten Beschreibungen in ein »prototypisches« Netzwerk. Während des Trainings löst das Netzwerk wiederholt kleine Übungsaufgaben, bei denen es einige Klassen anhand nur weniger Beispiele auseinanderhalten muss. Mit der Zeit lernt es eine interne Karte, auf der Apps derselben Familie nah beieinander liegen und verschiedene Familien gut getrennte Cluster bilden. Im Einsatz benötigen Sicherheitsanalysten nur rund fünf bestätigte Proben einer neuen Malware-Familie: Das System bildet aus deren Positionen einen Prototyp und klassifiziert neue Apps, indem es prüft, welchem Prototyp sie am nächsten sind — so wird ein datenhungriges Problem zu einem Few-Shot-Problem.

Quantennuancen hinzufügen und Veränderungen überwachen

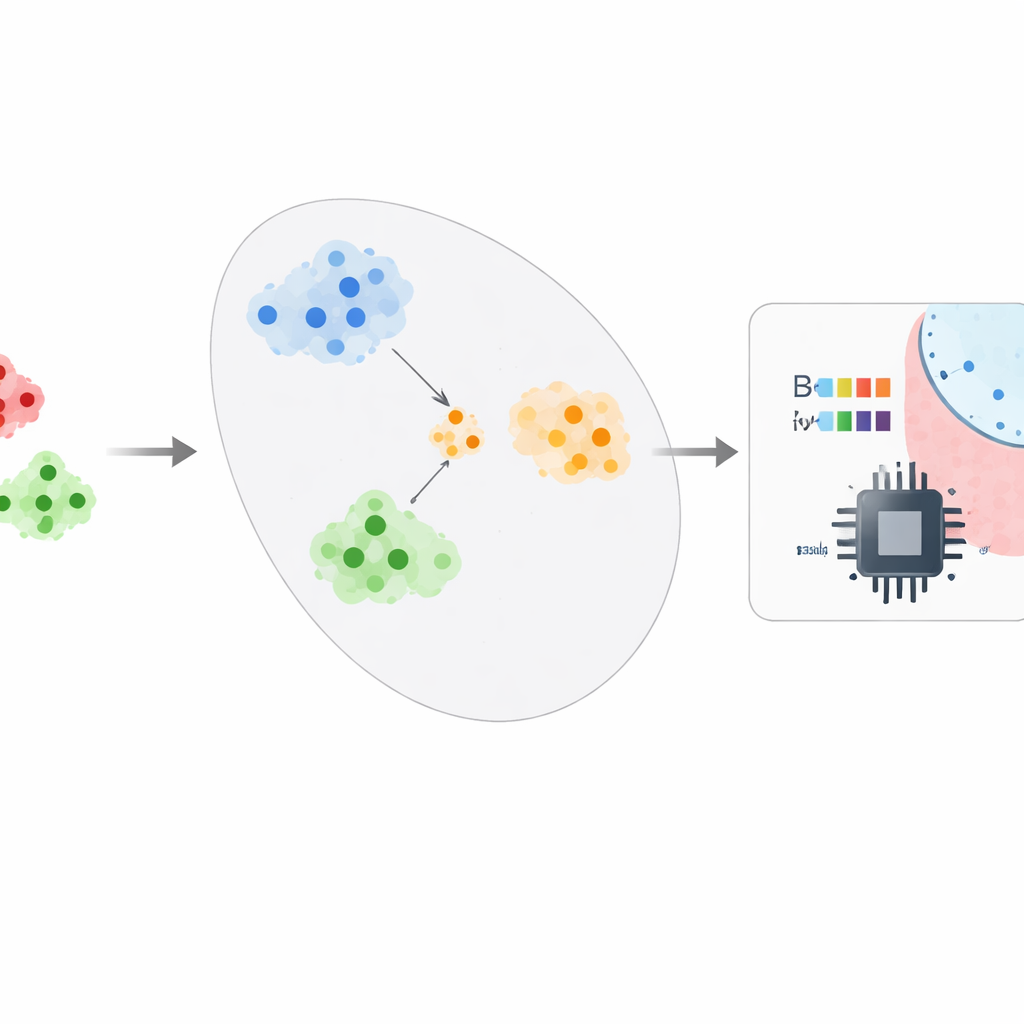

Um aus den bereits komprimierten Merkmalen noch mehr Einsicht zu gewinnen, experimentiert das Framework mit einer kleinen quanteninspirierten Klassifikationsschicht. Ein Vier-Qubit-Schaltkreis kodiert einen winzigen Merkmalsvektor in einen Quantenzustand, verschränkt die Qubits und misst sie anschließend; eine einfache klassische Schicht wandelt diese Messwerte dann in eine Entscheidung um. In Simulation fügt dieser hybride Schritt eine bescheidene, aber statistisch signifikante Genauigkeitssteigerung hinzu, was andeutet, dass Quantengeräte eines Tages helfen könnten, subtile Beziehungen zwischen Verhaltensweisen innerhalb einer App zu erfassen. Gleichzeitig überwacht das System explizit seine Leistung über chronologisch aufgeteilte Datenschnitte eines zeitgestempelten Android-Datensatzes. Indem auf früheren Schnitten trainiert und auf späteren getestet wird, lässt sich messen, wie stark die Genauigkeit durch Drift des Malware-Verhaltens abnimmt und wann ein Retraining notwendig wird.

Den Ansatz auf die Probe stellen

Die Forschenden bewerten ihr Framework anhand zweier großer öffentlicher Datensätze. Der eine, CCCS-CIC-AndMal-2020, enthält Hunderttausende Android-Apps über viele Malware-Familien und legitime Programme, jeweils beschrieben durch über 9.000 Code- und Verhaltensmerkmale. Der andere, KronoDroid, bietet weniger Merkmale, enthält aber Zeitstempel von 2008 bis 2020 und eignet sich damit besonders zur Nachverfolgung von Veränderungen über die Zeit. Nach der Merkmalsauswahl nutzt das System auf diesen Datensätzen nur 51 bzw. 29 Merkmale und erreicht dennoch etwa 99–100 % Genauigkeit bei sehr niedrigen Falsch-Alarm- und Übersehungsraten. Es zeigt außerdem, dass es vollständig ausgehaltene Malware-Familien mit nur einem kleinen Leistungsabfall klassifizieren kann und dass seine Genauigkeit bei simulierten Zeitperioden nur geringfügig abnimmt, wenn periodische Nachtrainings erlaubt sind.

Ins Innere der Black Box blicken

Über Rohwerte hinaus nutzen die Autorinnen und Autoren moderne Erklärungswerkzeuge, um zu sehen, welche Verhaltensweisen Entscheidungen besonders stark beeinflussen. Sie stellen fest, dass niedrigstufige Dateizugriffe — etwa wie Apps Dateideskriptoren handhaben oder Verzeichnisse erstellen und umbenennen — besonders aussagekräftige Signale für bösartigen Zweck sind. Indem für jede markierte App hervorgehoben wird, welche Verhaltensweisen die Vorhersage in Richtung »Malware« oder »legitim« gedrängt haben, bietet das System Analystinnen und Analysten eine Möglichkeit, seine Urteile zu prüfen und zu vertrauen sowie nachzuvollziehen, wo geschickt getarnte Proben noch durchrutschen. Diese Analyse legt auch Randfälle offen: Beispielsweise ähneln manche legitimen Dateimanager Malware, weil sie intensive Dateioperationen durchführen.

Was das für die alltägliche Sicherheit bedeutet

Kurz gesagt zeigt diese Arbeit, dass es möglich ist, einen Android-Malware-Detektor zu bauen, der ein allgemeines »Gefühl« für bösartiges Verhalten lernt, sich mit nur wenigen bestätigten Proben einer neuen Bedrohung schnell aktualisieren lässt und auch dann zuverlässig bleibt, wenn Angreifer ihre Methoden allmählich ändern. Während der Quantenanteil noch explorativ ist und die Tests auf kuratierten Datensätzen beruhen, weist das Gesamtframework in Richtung zukünftiger Telefonsicherheitswerkzeuge, die leichter, schneller anpassbar und transparenter in ihrer Argumentation sind — und so Verteidigerinnen und Verteidigern helfen, mit einer sich schnell wandelnden mobilen Bedrohungslandschaft Schritt zu halten.

Zitation: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Schlüsselwörter: Android-Malware, Few-Shot-Lernen, Quanten-Machine-Learning, Konzeptdrift, Cybersicherheit