Clear Sky Science · nl

Weinig-voorbeelden Android-malwareclassificatie met kwantum-versterkt prototypisch leren en driftdetectie

Kwade apps stoppen voordat ze zich verspreiden

De meesten van ons dragen een krachtige computer in hun zak, en dat gemak gaat gepaard met een verborgen wedloop: beveiligingsteams die nieuwe Android-malware zo snel mogelijk proberen te ontdekken terwijl kwaadwillenden nieuwe varianten ontwikkelen. Traditionele verdedigingen hebben duizenden bekende kwaadaardige apps nodig om te leren wat ze moeten blokkeren, wat veel te traag is wanneer volledig nieuwe malwarefamilies elke week opduiken. Dit artikel introduceert een slimmer detectiesysteem dat kan leren van slechts een handvol voorbeelden, kan bijblijven terwijl aanvallen in de loop van de tijd evolueren, en toch kan uitleggen waarom een bepaalde app wordt gemarkeerd—een blauwdruk voor veerkrachtigere bescherming op alledaagse telefoons.

Waarom nieuwe dreigingen zo moeilijk te vangen zijn

Android domineert nu de wereldwijde telefoonmarkt, waardoor het een aantrekkelijk doelwit is voor malware-auteurs die dagelijks honderdduizenden nieuwe samples produceren. Reële datasets zijn scheef verdeeld: een paar malwarefamilies bevatten enorme aantallen apps, terwijl veel opkomende families minder dan tien bekende samples hebben. Daarbovenop veranderen aanvallers voortdurend hun tactieken, waardoor de statistische “vorm” van de gegevens in de loop van maanden en jaren verschuift. Klassieke machine-learningsystemen die één keer worden getraind op hoog-dimensionale technische kenmerken worstelen in deze situatie: ze hebben veel gelabelde voorbeelden per familie nodig, ze worden breekbaar wanneer het dreigingslandschap verschuift, en het opnieuw trainen van zulke systemen vanaf nul is kostbaar en traag.

Leren van slechts een paar kwaadaardige voorbeelden

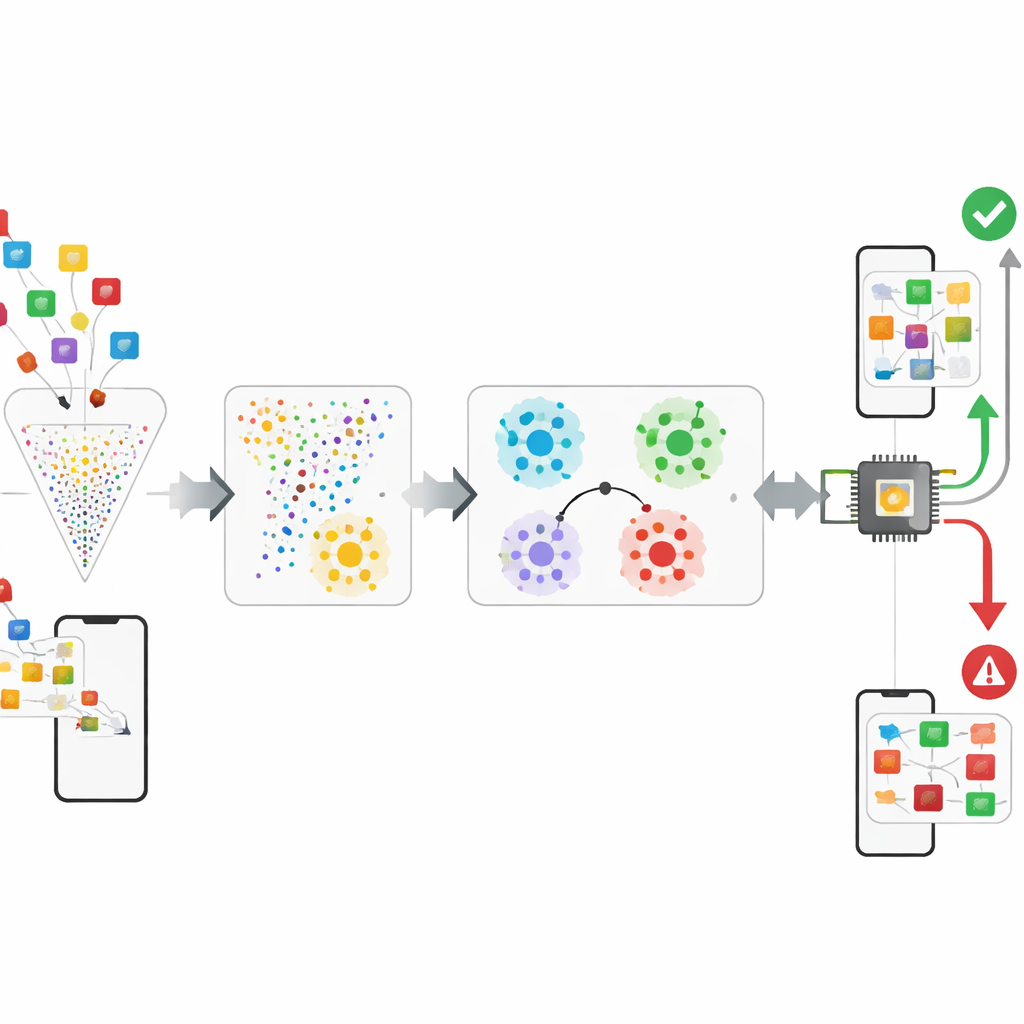

De auteurs stellen een raamwerk voor dat malwaredetectie meer behandelt als het leren van een gevoel voor "gelijkenis" dan als het onthouden van labels. Na het terugbrengen van de ruwe Android-kenmerken met ongeveer 95–99% via een techniek genaamd CatBoost, voert het systeem deze compacte beschrijvingen in een "prototypisch" netwerk. Tijdens het trainen lost het netwerk herhaaldelijk kleine oefentaken op waarin het een paar klassen uit elkaar moet houden met slechts een paar voorbeelden van elk. In de loop van de tijd leert het een intern kaartbeeld waarbij apps uit dezelfde familie dicht bij elkaar komen te liggen en verschillende families goed gescheiden clusters vormen. Bij inzet hebben security-analisten slechts ongeveer vijf bevestigde samples van een nieuwe malwarefamilie nodig: het systeem neemt het gemiddelde van hun posities om een prototype te vormen en classificeert nieuwe apps door te controleren bij welk prototype ze het dichtst in de buurt liggen, waardoor een datahongerig probleem verandert in een few-shot-probleem.

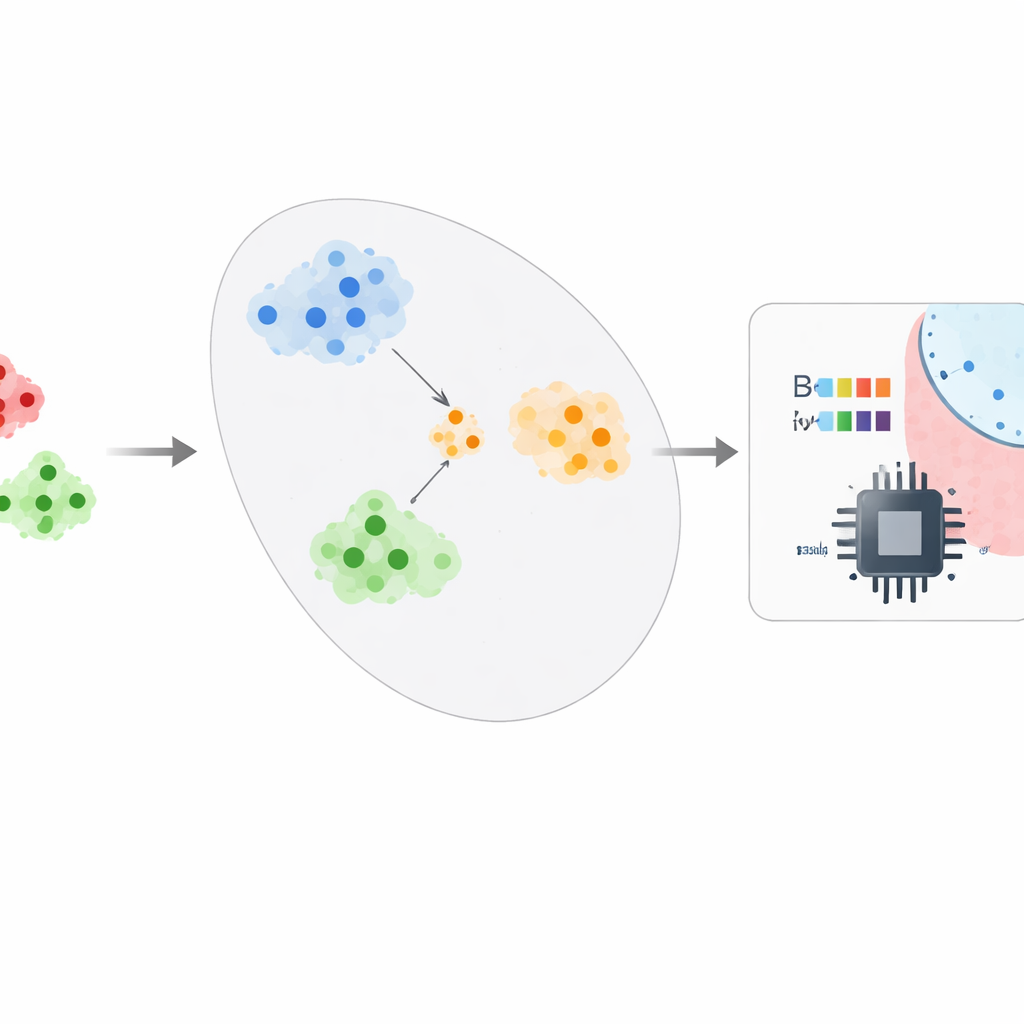

Kwamtumnuance toevoegen en veranderingen in de gaten houden

Om meer inzicht uit de reeds gecomprimeerde kenmerken te persen, experimenteert het raamwerk met een kleine kwantum-geïnspireerde classificatielaag. Een vier-qubit circuit codeert een klein vector van kenmerken in een kwantumtoestand, verstrengelt de qubits en meet ze vervolgens; een eenvoudige klassieke laag zet die metingen om in een beslissing. In simulatie voegt deze hybride stap een bescheiden maar statistisch significante verbetering in nauwkeurigheid toe, wat suggereert dat kwantumapparaten ooit kunnen helpen subtiele relaties tussen gedragingen binnen een app vast te leggen. Tegelijk monitort het systeem expliciet hoe goed het presteert over chronologische segmenten van data afkomstig van een met tijdstempels verrijkte Android-dataset. Door te trainen op eerdere segmenten en te testen op latere, kan het meten hoeveel nauwkeurigheid verloren gaat naarmate het malwaregedrag verschuift en aangeven wanneer herscholing nodig is.

Het systeem op de proef stellen

De onderzoekers evalueren hun raamwerk op twee grote publieke datasets. De ene, CCCS-CIC-AndMal-2020, bevat honderden duizenden Android-apps verspreid over veel malwarefamilies en legitieme programma’s, elk beschreven door meer dan 9.000 code- en gedragskenmerken. De andere, KronoDroid, biedt minder kenmerken maar bevat tijdstempels van 2008 tot 2020, waardoor het ideaal is om veranderingen in de loop van de tijd te volgen. Na featureselectie gebruikt het systeem respectievelijk slechts 51 en 29 kenmerken op deze datasets, en bereikt toch ongeveer 99–100% nauwkeurigheid, met zeer lage vals-alarm- en misserspercentages. Het toont ook aan dat het volledig uitgeholde malwarefamilies kan classificeren met slechts een kleine daling in prestatie, en dat de nauwkeurigheid slechts licht daalt over gesimuleerde periodes wanneer periodiek bijscholen is toegestaan.

In de zwarte doos kijken

Naast ruwe scores gebruiken de auteurs moderne uitlegtools om te zien welke gedragingen beslissingen het sterkst beïnvloeden. Ze ontdekken dat laag-niveau bestandsacties—zoals hoe apps bestandsdescriptors manipuleren of directories aanmaken en hernoemen—bijzondere aanwijzingen voor kwaadaardige intentie zijn. Door voor elke gemarkeerde app te benadrukken welke gedragingen de voorspelling naar "malware" of "benigne" duwden, geeft het systeem menselijke analisten een manier om de oordelen te auditen en erop te vertrouwen, en om te begrijpen waar sluwe samples nog steeds door de mazen glippen. Deze analyse legt ook randgevallen bloot: sommige legitieme bestandsbeheerders lijken bijvoorbeeld op malware omdat ze intensieve bewerkingen op bestanden uitvoeren.

Wat dit betekent voor alledaagse beveiliging

In eenvoudige bewoordingen laat dit werk zien dat het mogelijk is een Android-malwaredetector te bouwen die een algemeen "gevoel" voor kwaadaardig gedrag leert, snel kan worden bijgesteld met slechts een paar bevestigde samples van een nieuwe dreiging, en betrouwbaar blijft terwijl aanvallers geleidelijk hun trucs veranderen. Hoewel het kwantumgedeelte nog verkennend is en de tests afhangen van gecureerde datasets, wijst het algemene raamwerk op toekomstige telefoonbeveiligingstools die lichter zijn, sneller aan te passen en transparanter over hun redenering—waardoor verdedigers beter het tempo kunnen bijbenen in een snel evoluerend mobiel dreigingslandschap.

Bronvermelding: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Trefwoorden: Android-malware, few-shot learning, kwantum machine learning, concept drift, cybersecurity