Clear Sky Science · it

Classificazione di malware Android con few-shot mediante apprendimento prototipico potenziato quantisticamente e rilevamento del drift

Fermare le app dannose prima che si diffondano

La maggior parte di noi porta in tasca un computer potente, e questa comodità nasconde una corsa nascosta: i team di sicurezza cercano di individuare i nuovi malware Android tanto velocemente quanto i criminali li inventano. Le difese tradizionali richiedono migliaia di app dannose note per imparare cosa bloccare, il che è troppo lento quando compaiono ogni settimana intere nuove famiglie di malware. Questo articolo presenta un rilevatore più intelligente che può apprendere da pochissimi esempi, adattarsi mentre gli attacchi evolvono nel tempo e spiegare perché segnala una determinata app—offrendo un progetto per protezioni più resilienti sugli smartphone di tutti i giorni.

Perché le nuove minacce sono così difficili da intercettare

Android domina oggi il mercato globale degli smartphone, rendendolo un obiettivo redditizio per gli autori di malware che producono centinaia di migliaia di nuovi campioni ogni giorno. I dataset reali sono sbilanciati: poche famiglie di malware contengono un numero enorme di app, mentre molte famiglie emergenti hanno meno di dieci campioni noti. Inoltre, gli attaccanti cambiano costantemente tattiche, causando nel tempo uno scostamento statistico («drift») nella forma dei dati su mesi e anni. I classici sistemi di machine learning addestrati una volta su feature tecniche ad alta dimensionalità faticano in questo contesto: richiedono molti esempi etichettati per ogni famiglia, diventano fragili quando il panorama delle minacce si sposta e riaddestrarli da zero è costoso e lento.

Imparare da pochi esempi dannosi

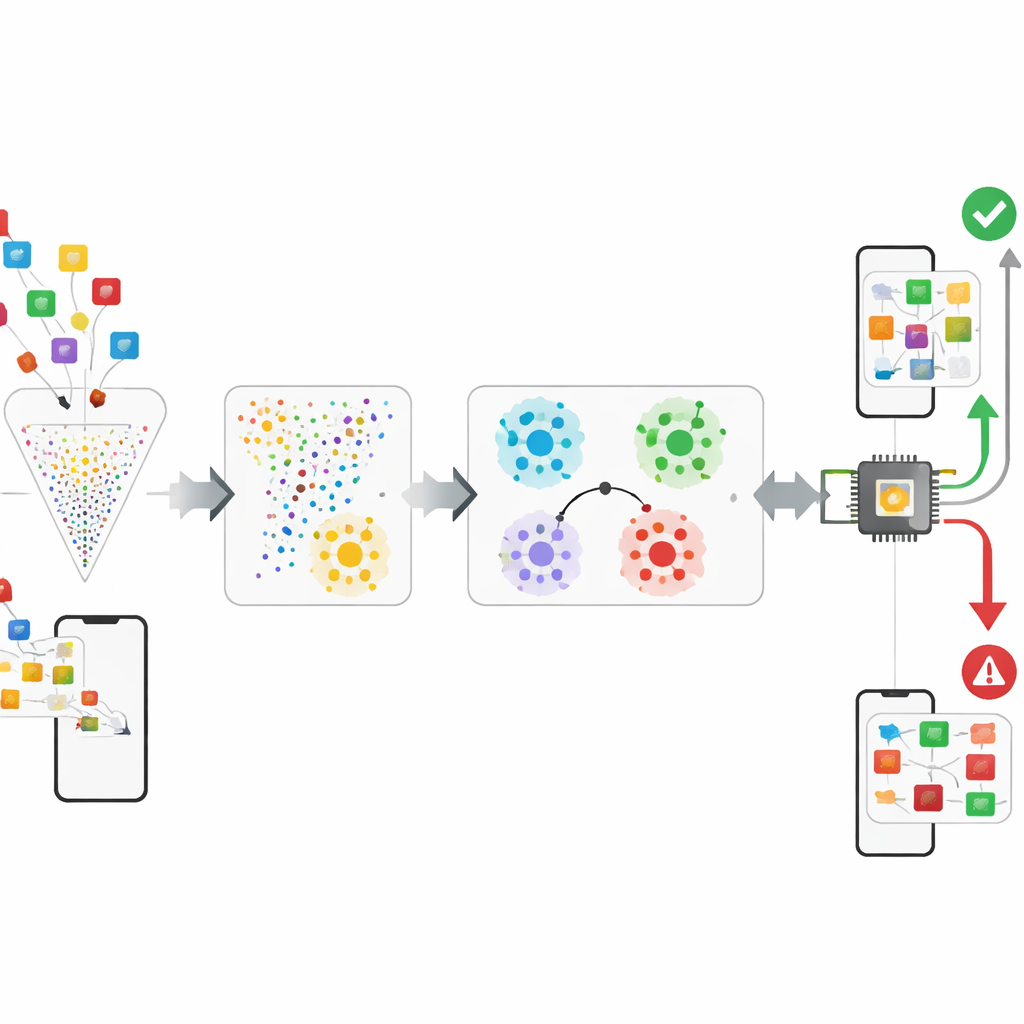

Gli autori propongono un quadro che tratta il rilevamento del malware più come l'apprendimento di un senso di “somiglianza” che non la memorizzazione di etichette. Dopo aver ridotto le feature Android grezze di circa il 95–99% usando una tecnica chiamata CatBoost, il sistema inserisce queste descrizioni compatte in una rete «prototipica». Durante l'addestramento, la rete risolve ripetutamente piccoli compiti pratici in cui deve distinguere poche classi usando solo pochi esempi per ciascuna. Col tempo impara una mappa interna in cui le app della stessa famiglia finiscono vicine tra loro e famiglie diverse formano cluster ben separati. In fase di deployment, agli analisti di sicurezza bastano circa cinque campioni confermati di una nuova famiglia di malware: il sistema media le loro posizioni per formare un prototipo e classifica le nuove app verificando a quale prototipo sono più vicine, trasformando un problema che richiedeva molti dati in un problema few-shot.

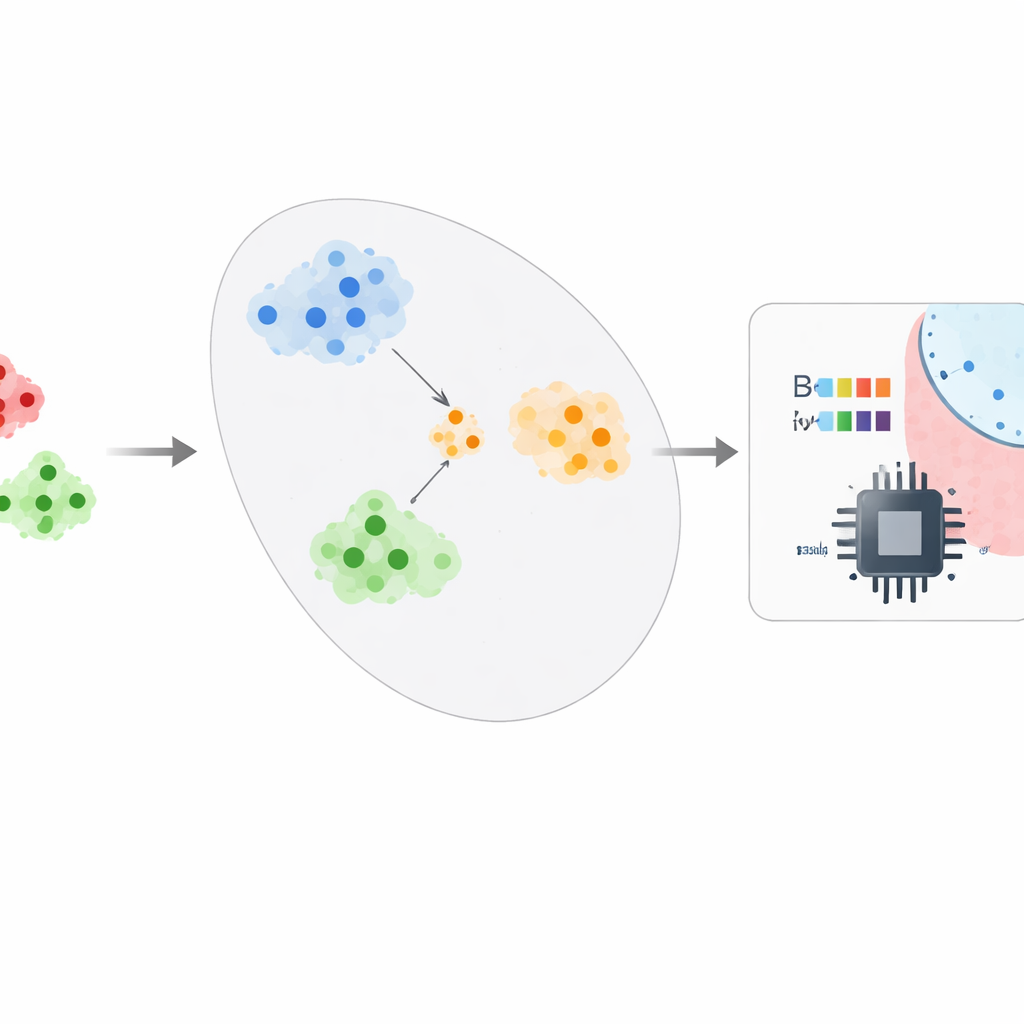

Aggiungere sfumature quantistiche e monitorare il cambiamento

Per estrarre più informazioni dalle feature già compresse, il quadro sperimenta uno strato di classificazione ispirato al calcolo quantistico. Un circuito a quattro qubit codifica un piccolo vettore di feature in uno stato quantistico, intreccia (entangles) i qubit e poi li misura; uno strato classico semplice trasforma quindi quelle misure in una decisione. In simulazione questo passaggio ibrido apporta un incremento modesto ma statisticamente significativo nell'accuratezza, suggerendo che dispositivi quantistici potrebbero un giorno aiutare a catturare relazioni sottili tra i comportamenti all'interno di un'app. Allo stesso tempo, il sistema monitora esplicitamente le prestazioni su fette cronologiche di dati estratte da un dataset Android con timestamp. Addestrando su fette temporali iniziali e testando su quelle successive, può misurare quanto l'accuratezza si eroda man mano che il comportamento del malware drifta e segnalare quando è necessario riaddestrare il modello.

Mettere l'approccio alla prova

I ricercatori valutano il loro framework su due grandi dataset pubblici. Uno, CCCS-CIC-AndMal-2020, contiene centinaia di migliaia di app Android attraverso molte famiglie di malware e programmi benigni, ciascuno descritto da oltre 9.000 feature di codice e comportamento. L'altro, KronoDroid, offre meno feature ma include timestamp dal 2008 al 2020, risultando ideale per tracciare i cambiamenti nel tempo. Dopo la selezione delle feature, il sistema usa rispettivamente solo 51 e 29 feature in questi dataset, eppure raggiunge ancora circa il 99–100% di accuratezza, con tassi molto bassi di falsi allarmi e mancati rilevamenti. Mostra inoltre di poter classificare famiglie di malware completamente tenute fuori dal training con una piccola perdita di prestazioni, e che la sua accuratezza degrada solo leggermente attraverso periodi temporali simulati quando è consentito un riaddestramento periodico.

Vedere dentro la scatola nera

Oltre ai punteggi grezzi, gli autori usano strumenti moderni di spiegabilità per individuare quali comportamenti influenzano maggiormente le decisioni. Riscontrano che azioni a basso livello sui file—come il modo in cui le app manipolano descriptor di file o creano e rinominano directory—sono segnali particolarmente rivelatori di intento maligno. Evidenziando, per ciascuna app segnalata, quali comportamenti hanno spinto la previsione verso «malware» o «benigno», il sistema offre agli analisti umani un modo per verificare e fidarsi dei giudizi e per capire dove campioni furtivi possono ancora passare inosservati. Questa analisi mette anche in luce casi limite: per esempio, alcuni gestori di file legittimi somigliano a malware perché eseguono operazioni intensive sui file.

Cosa significa per la sicurezza di tutti i giorni

In termini semplici, questo lavoro dimostra che è possibile costruire un rilevatore di malware Android che apprende un senso generale del comportamento dannoso, può essere aggiornato rapidamente con pochi campioni confermati di una nuova minaccia e rimane affidabile anche quando gli attaccanti cambiano gradualmente i loro trucchi. Sebbene la parte quantistica sia ancora esplorativa e i test si basino su dataset curati, il quadro complessivo indica strumenti futuri per la sicurezza mobile che siano più leggeri, più rapidi da adattare e più trasparenti nel loro ragionamento—aiutando i difensori a tenere il passo con un panorama di minacce mobili in rapida evoluzione.

Citazione: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Parole chiave: Malware Android, few-shot learning, apprendimento automatico quantistico, concept drift, cybersicurezza