Clear Sky Science · tr

Az örnekli Android kötü amaçlı yazılım sınıflandırması: kuantum destekli prototip öğrenme ve kayma tespiti

Kötü Uygulamaların Yayılmasını Engellemek

Cebimizde taşıdığımız güçlü bilgisayarların sunduğu kolaylık, yeni bir yarışa dönüşüyor: güvenlik ekipleri, suçluların icat ettiği yeni Android kötü amaçlı yazılımları ne kadar çabuk tespit edebileceklerini görmek istiyor. Geleneksel savunmalar, engellenmesi gerekenleri öğrenebilmek için binlerce bilinen kötü uygulamaya ihtiyaç duyuyor; oysa her hafta tamamen yeni kötü amaçlı yazılım aileleri ortaya çıktığında bu çok yavaş kalıyor. Bu makale, yalnızca birkaç örnekten öğrenebilen, saldırılar zaman içinde evrildikçe güncel kalabilen ve bir uygulamayı neden işaretlediğini açıklayabilen daha akıllı bir algılayıcı sunuyor — günlük telefonlarda daha dayanıklı koruma için bir yol haritası sağlıyor.

Yeni Tehditlerin Yakalanmasını Zorlaştıran Nedenler

Android, artık küresel telefon pazarına hakim; bu da her gün yüzbinlerce yeni örnek üreten kötü amaçlı yazılım yazarları için cazip bir hedef anlamına geliyor. Gerçek dünya veri kümeleri dengesizdir: birkaç kötü yazılım ailesi çok sayıda uygulama içerirken, yeni ortaya çıkan birçok ailede bilinen örnek sayısı onun altında kalıyor. Buna ek olarak, saldırganlar taktiklerini sürekli değiştiriyor ve verinin istatistiksel “biçimi” aylar ve yıllar içinde kayıyor. Yüksek boyutlu teknik özelliklerle bir kez eğitilen klasik makine öğrenme sistemleri bu ortamda zorlanıyor: her aile için çok sayıda etiketli örneğe ihtiyaç duyuyorlar, tehdit manzarası değiştiğinde kırılganlaşıyorlar ve sıfırdan yeniden eğitilmeleri maliyetli ve yavaş oluyor.

Sadece Birkaç Kötü Örneğinden Öğrenmek

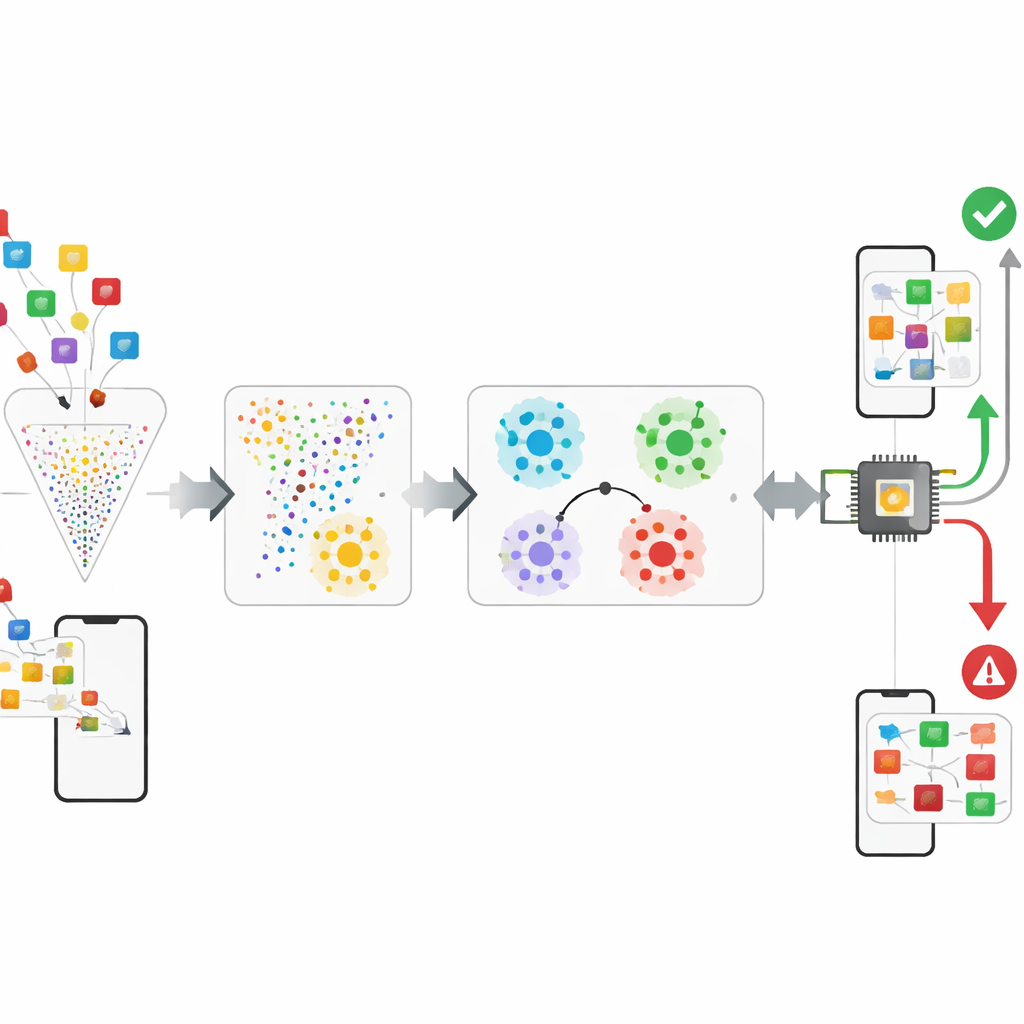

Yazarlar, kötü amaçlı yazılım tespitini etiketleri ezberlemekten ziyade bir “benzerlik” duygusu öğrenmeye yakınlaştıran bir çerçeve öneriyor. Ham Android özellikleri, CatBoost adlı bir teknikle yaklaşık %95–99 oranında budandıktan sonra sistem bu sıkıştırılmış tanımları bir “prototip” ağına besliyor. Eğitim sırasında ağ, her birinden sadece birkaç örnek kullanarak birkaç sınıfı ayırt etmesi gereken küçük uygulama görevlerini tekrar tekrar çözüyor. Zamanla aynı aileye ait uygulamalar yakın konumlarda, farklı aileler ise iyi ayrılmış kümelerde toplanacağı içsel bir harita öğreniyor. Kullanıma alındığında, güvenlik analistlerinin yeni bir kötü amaçlı yazılım ailesi için yalnızca yaklaşık beş doğrulanmış örneğe ihtiyacı var: sistem bu örneklerin konumlarını ortalayarak bir prototip oluşturuyor ve yeni uygulamaları hangi prototipe en yakınsa ona göre sınıflandırıyor, böylece veri aç olan bir sorunu few-shot (az örnekli) bir probleme dönüştürüyor.

Kuantum İnceliği Eklemek ve Değişimi İzlemek

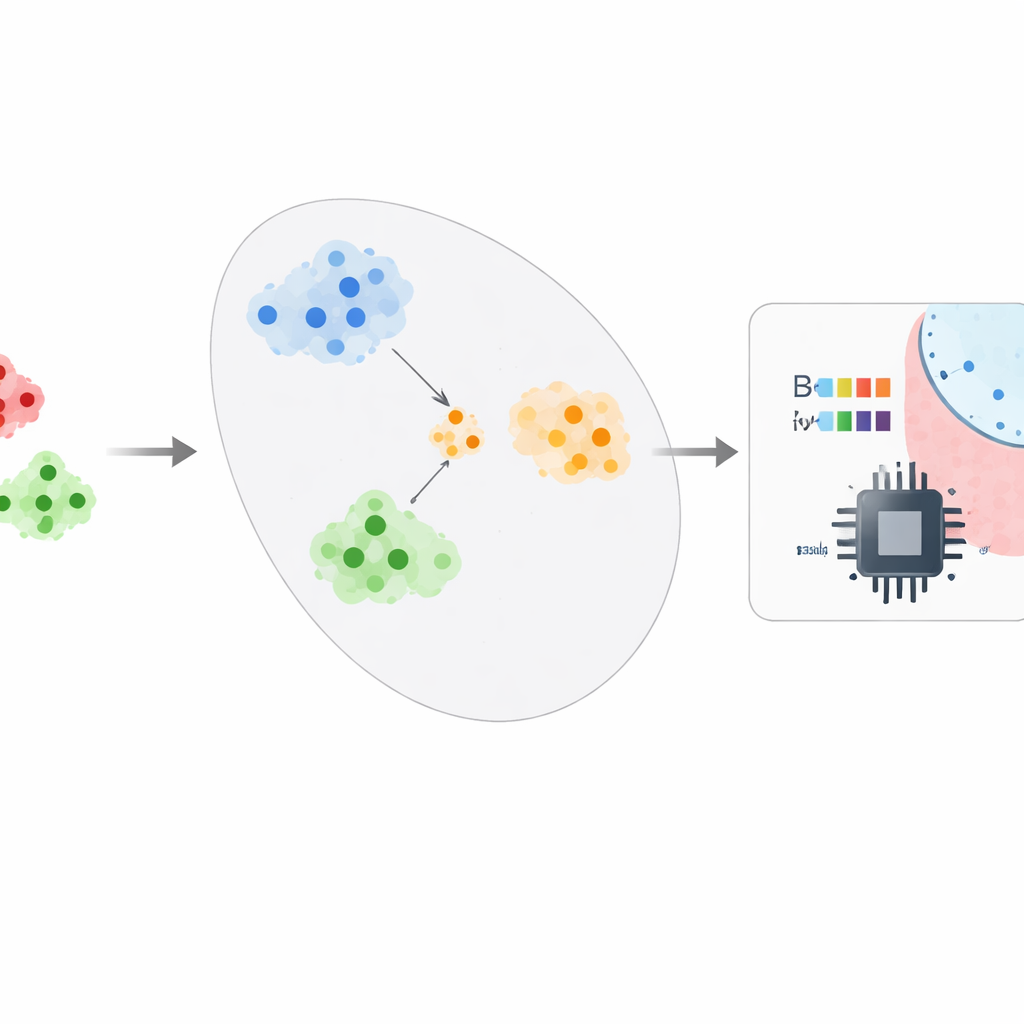

Zaten sıkıştırılmış özelliklerden daha fazla içgörü çıkarmak için çerçeve küçük bir kuantum-esinli sınıflandırma katmanını deniyor. Dört qubitlik bir devre, küçük bir özellik vektörünü kuantum durumuna kodluyor, qubitleri dolaştırıyor (entangle) ve ardından ölçüm yapıyor; basit bir klasik katman bu ölçümleri bir karara dönüştürüyor. Simülasyonda, bu hibrit adım doğrulukta ölçülebilir ama mütevazı bir artış sağlıyor; bu da kuantum cihazlarının bir gün bir uygulama içindeki davranışlar arasındaki ince ilişkileri yakalamaya yardımcı olabileceğine dair bir işaret veriyor. Aynı zamanda sistem, zaman damgalı bir Android veri kümesinden alınan kronolojik dilimler üzerinden performansını açıkça izliyor. Erken dilimler üzerinde eğitip daha sonraki dilimler üzerinde test ederek, kötü amaçlı yazılım davranışı kaydıkça doğruluğun ne kadar erozyona uğradığını ölçebiliyor ve yeniden eğitimin ne zaman gerekli olduğunu işaretleyebiliyor.

Yaklaşımı Sınamak

Araştırmacılar çerçevelerini iki büyük halka açık veri kümesi üzerinde değerlendiriyor. Birincisi, CCCS-CIC-AndMal-2020, birçok kötü yazılım ailesi ve zararsız programı içeren yüzbinlerce Android uygulaması barındırıyor; her biri 9.000’den fazla kod ve davranış özelliğiyle tanımlanmış. Diğeri, KronoDroid, daha az özellik sunuyor ama 2008–2020 arası zaman damgalarını içerdiği için zaman içinde değişimi izlemek için ideal. Özellik seçimi sonrası sistem bu veri kümelerinde sırasıyla yalnızca 51 ve 29 özellik kullanıyor, ancak yine de yaklaşık %99–100 doğruluğa ulaşıyor ve çok düşük yanlış alarm ile kaçırma oranlarına sahip oluyor. Ayrıca tamamen saklanan kötü yazılım ailelerini sadece küçük bir performans düşüşü ile sınıflandırabildiğini ve periyodik yeniden eğitim izin verildiğinde simüle edilmiş zaman dilimleri boyunca doğruluğunun yalnızca biraz bozulduğunu gösteriyor.

Siyah Kutunun İçini Görmek

Ham skorların ötesinde, yazarlar hangi davranışların kararları en çok etkilediğini görmek için modern açıklama (explainability) araçları kullanıyor. Dosyalar üzerinde yapılan düşük seviyeli işlemlerin — uygulamaların dosya tanımlayıcılarını nasıl manipüle ettiği veya dizinler oluşturup yeniden adlandırdığı gibi — kötü niyet sinyalleri açısından özellikle belirleyici olduğunu buluyorlar. İşaretlenen her uygulama için hangi davranışların tahmini “kötü amaçlı”ya veya “zararsız”a ittiğini vurgulayarak sistem, insan analistlere kararları denetleme ve güvenme, ayrıca hâlen gözden kaçan gizli örnekleri anlama imkanı veriyor. Bu analiz ayrıca uç durumları ortaya çıkarıyor: örneğin bazı meşru dosya yöneticileri yoğun dosya işlemleri gerçekleştirdikleri için kötü amaçlı yazılımlara benzeyebiliyor.

Günlük Güvenlik İçin Anlamı

Basitçe söylemek gerekirse, bu çalışma, kötü davranışın genel bir “duyusunu” öğrenebilen, yeni bir tehdidin yalnızca birkaç doğrulanmış örneğiyle hızla güncellenebilen ve saldırganlar taktiklerini kademeli olarak değiştirdikçe dahi güvenilir kalan bir Android kötü amaçlı yazılım algılayıcısı oluşturmanın mümkün olduğunu gösteriyor. Kuantum kısmı hâlâ keşif aşamasında ve testler küratörlü veri kümelerine dayanıyor olsa da, genel çerçeve geleceğin telefon güvenlik araçlarının daha hafif, daha hızlı uyarlanabilir ve akıl yürütmelerine dair daha şeffaf olma yönünde bir işaret veriyor — savunucuların hızla evrilen mobil tehdit ortamına ayak uydurmasına yardımcı olarak.

Atıf: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Anahtar kelimeler: Android kötü amaçlı yazılım, few-shot öğrenme, kuantum makine öğrenimi, kavram kayması, siber güvenlik