Clear Sky Science · pt

Classificação de malware Android com poucos exemplos usando aprendizado prototípico com aprimoramento quântico e detecção de deriva

Impedindo apps maliciosos antes que se espalhem

A maioria de nós carrega um computador poderoso no bolso, e essa conveniência vem acompanhada de uma corrida oculta: equipes de segurança tentando identificar novos malwares para Android tão rápido quanto os criminosos os inventam. Defesas tradicionais precisam de milhares de apps maliciosos conhecidos para aprender o que bloquear, o que é lento demais quando famílias inteiras de malware surgem a cada semana. Este artigo apresenta um detector mais inteligente que pode aprender a partir de apenas alguns exemplos, acompanhar a evolução dos ataques ao longo do tempo e ainda explicar por que marca um app — oferecendo um roteiro para uma proteção mais resiliente em telefones do dia a dia.

Por que novas ameaças são tão difíceis de detectar

O Android domina hoje o mercado global de celulares, tornando-se um alvo lucrativo para autores de malware que geram centenas de milhares de novas amostras diariamente. Conjuntos de dados do mundo real são enviesados: poucas famílias de malware contêm um número enorme de apps, enquanto muitas famílias emergentes têm menos de dez amostras conhecidas. Além disso, atacantes mudam constantemente suas táticas, causando uma “mudança” estatística dos dados ao longo de meses e anos. Sistemas clássicos de aprendizado de máquina treinados uma única vez com características técnicas de alta dimensionalidade enfrentam dificuldades nesse cenário: eles exigem muitos exemplos rotulados de cada família, ficam frágeis quando o panorama de ameaças se altera e retreiná-los do zero é custoso e demorado.

Aprendendo a partir de apenas alguns exemplos ruins

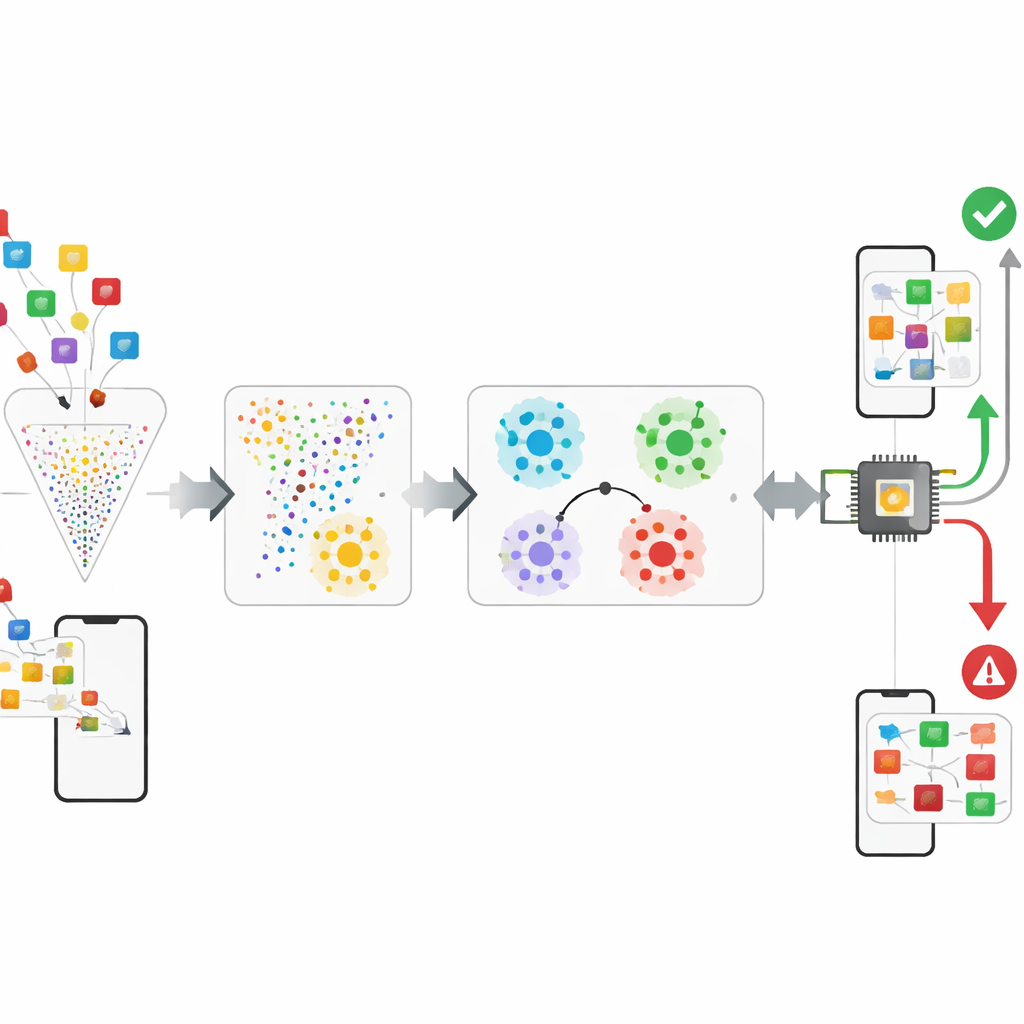

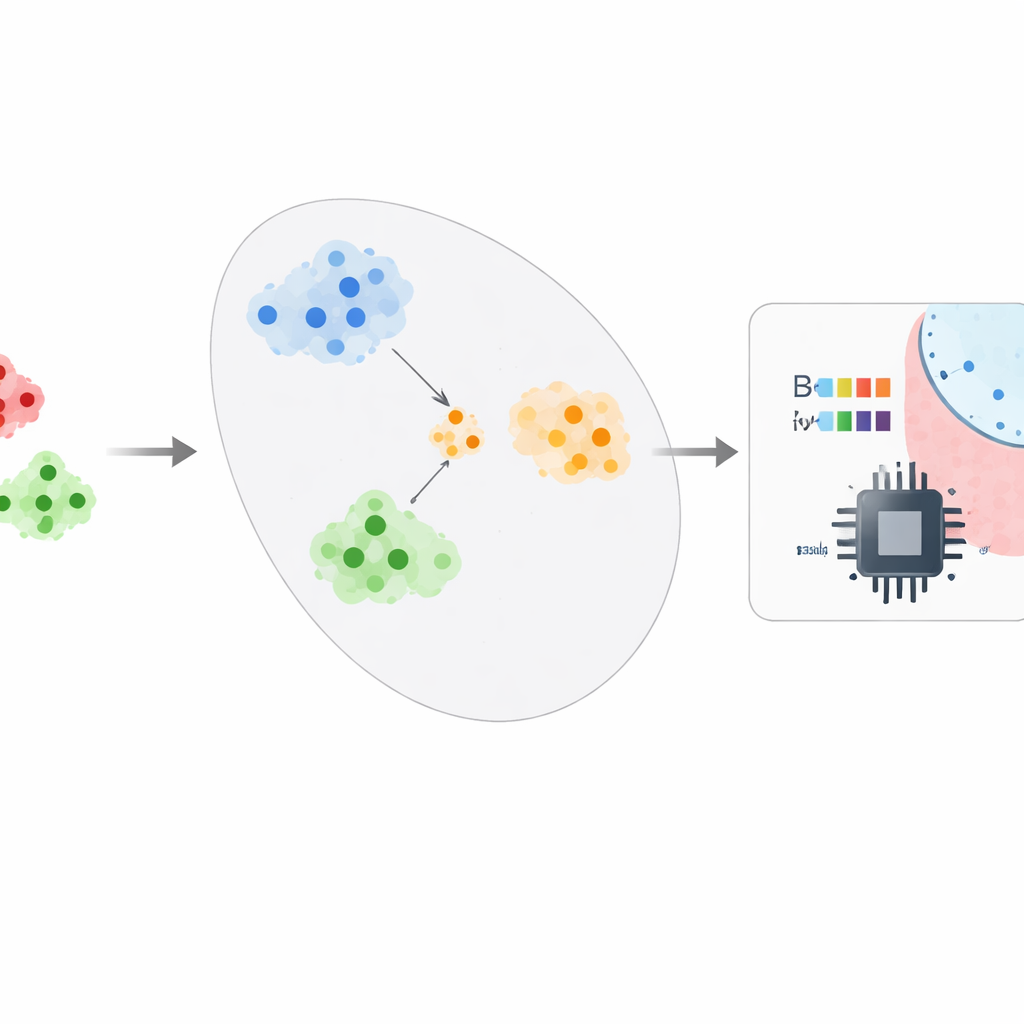

Os autores propõem uma arquitetura que trata a detecção de malware mais como aprender uma noção de “similaridade” do que memorizar rótulos. Após reduzir as características brutas do Android em cerca de 95–99% usando uma técnica chamada CatBoost, o sistema encaminha essas descrições compactas para uma rede “prototípica”. Durante o treinamento, a rede resolve repetidamente pequenas tarefas de prática em que precisa distinguir algumas classes usando apenas poucos exemplos de cada uma. Com o tempo, ela aprende um mapa interno onde apps da mesma família ficam próximos entre si e famílias diferentes formam aglomerados bem separados. Em produção, analistas de segurança precisam de apenas cerca de cinco amostras confirmadas de uma nova família de malware: o sistema calcula a média de suas posições para formar um protótipo e classifica novos apps checando a que protótipo estão mais próximos, transformando um problema que exigia muitos dados em um problema de few-shot.

Adicionando nuance quântica e monitorando mudanças

Para extrair mais compreensão das características já comprimidas, a arquitetura explora uma pequena camada de classificação inspirada em processo quântico. Um circuito de quatro qubits codifica um vetor diminuto de características em um estado quântico, entrelaça os qubits e então os mede; uma camada clássica simples transforma essas medidas em uma decisão. Em simulação, esse passo híbrido adiciona um ganho modesto, porém estatisticamente significativo, na acurácia, sugerindo que dispositivos quânticos podem um dia ajudar a capturar relações sutis entre comportamentos dentro de um app. Ao mesmo tempo, o sistema monitora explicitamente seu desempenho em fatias cronológicas de um conjunto de dados Android com carimbos de tempo. Treinando em fatias mais antigas e testando nas posteriores, ele pode medir quanto a acurácia se deteriora à medida que o comportamento do malware deriva e sinalizar quando o retreinamento se torna necessário.

Colocando a abordagem à prova

Os pesquisadores avaliam sua arquitetura em dois grandes conjuntos de dados públicos. Um, CCCS-CIC-AndMal-2020, contém centenas de milhares de apps Android cobrindo muitas famílias de malware e programas benignos, cada um descrito por mais de 9.000 características de código e comportamento. O outro, KronoDroid, oferece menos características mas inclui carimbos de tempo de 2008 a 2020, tornando-o ideal para acompanhar mudanças ao longo do tempo. Após a seleção de características, o sistema usa apenas 51 e 29 características nesses conjuntos, respectivamente, alcançando ainda cerca de 99–100% de acurácia, com taxas muito baixas de falsos positivos e falsos negativos. Também demonstra que pode classificar famílias de malware totalmente mantidas fora do treinamento com apenas uma pequena queda de desempenho, e que sua acurácia decai apenas ligeiramente através de períodos temporais simulados quando retreinamentos periódicos são permitidos.

Vendo dentro da caixa-preta

Além das métricas brutas, os autores usam ferramentas modernas de explicação para identificar quais comportamentos influenciam mais fortemente as decisões. Eles descobrem que ações de baixo nível sobre arquivos — como a forma como apps manipulam descritores de arquivos ou criam e renomeiam diretórios — são sinais especialmente reveladores de intenção maliciosa. Ao destacar, para cada app sinalizado, quais comportamentos empurraram a previsão em direção a “malware” ou “benigno”, o sistema oferece aos analistas humanos uma forma de auditar e confiar em seus julgamentos e de entender onde amostras furtivas ainda escapam. Essa análise também expõe casos-limite: por exemplo, alguns gerenciadores de arquivos legítimos se assemelham a malware porque realizam operações intensivas sobre arquivos.

O que isso significa para a segurança do dia a dia

Em termos simples, este trabalho mostra que é possível construir um detector de malware para Android que aprende uma “sensação” geral de comportamento ruim, pode ser atualizado rapidamente com apenas algumas amostras confirmadas de uma nova ameaça e se mantém confiável mesmo quando atacantes mudam gradualmente suas técnicas. Embora a parte quântica ainda seja exploratória e os testes dependam de conjuntos de dados curados, a arquitetura geral aponta para futuras ferramentas de segurança para celulares que sejam mais leves, mais rápidas de adaptar e mais transparentes sobre seu raciocínio — ajudando defensores a acompanhar um cenário de ameaças móveis que evolui rapidamente.

Citação: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Palavras-chave: Malware Android, aprendizado com poucos exemplos, aprendizado de máquina quântico, deriva de conceito, cibersegurança