Clear Sky Science · ja

量子強化プロトタイプ学習とドリフト検出による少数ショットAndroidマルウェア分類

広がる前に悪質なアプリを止める

私たちの多くはポケットに強力なコンピューターを携えていますが、その利便性には見えない競争が伴います。セキュリティ担当者は、犯罪者が新たなマルウェアを生み出す速度に追いつこうとしています。従来の防御は何千もの既知の悪質アプリを学習する必要があり、毎週まったく新しいマルウェアファミリが現れる状況では遅すぎます。本稿は、わずかな例から学び、攻撃が時間とともに進化しても追従でき、なぜ特定のアプリを検知したかを説明できるスマートな検出器を紹介します。これは日常のスマートフォン向けにより強靭な保護を設計するための青写真を提供します。

なぜ新たな脅威は捉えにくいのか

Androidは現在世界のスマートフォン市場を支配しており、マルウェア作者にとって魅力的な標的です。彼らは毎日何十万もの新サンプルを生成します。実データセットは偏っており、少数のマルウェアファミリに膨大な数のアプリが含まれる一方で、新興ファミリの多くは既知サンプルが10未満です。さらに攻撃者は戦術を絶えず変えるため、データの統計的“形”は月単位・年単位で変動します。一度だけ訓練した古典的な機械学習システムはこの状況で苦戦します:各ファミリに多数のラベル付き例が必要で、脅威の景色が変わると脆弱になり、再訓練は高コストで時間がかかります。

わずかな悪例から学ぶ

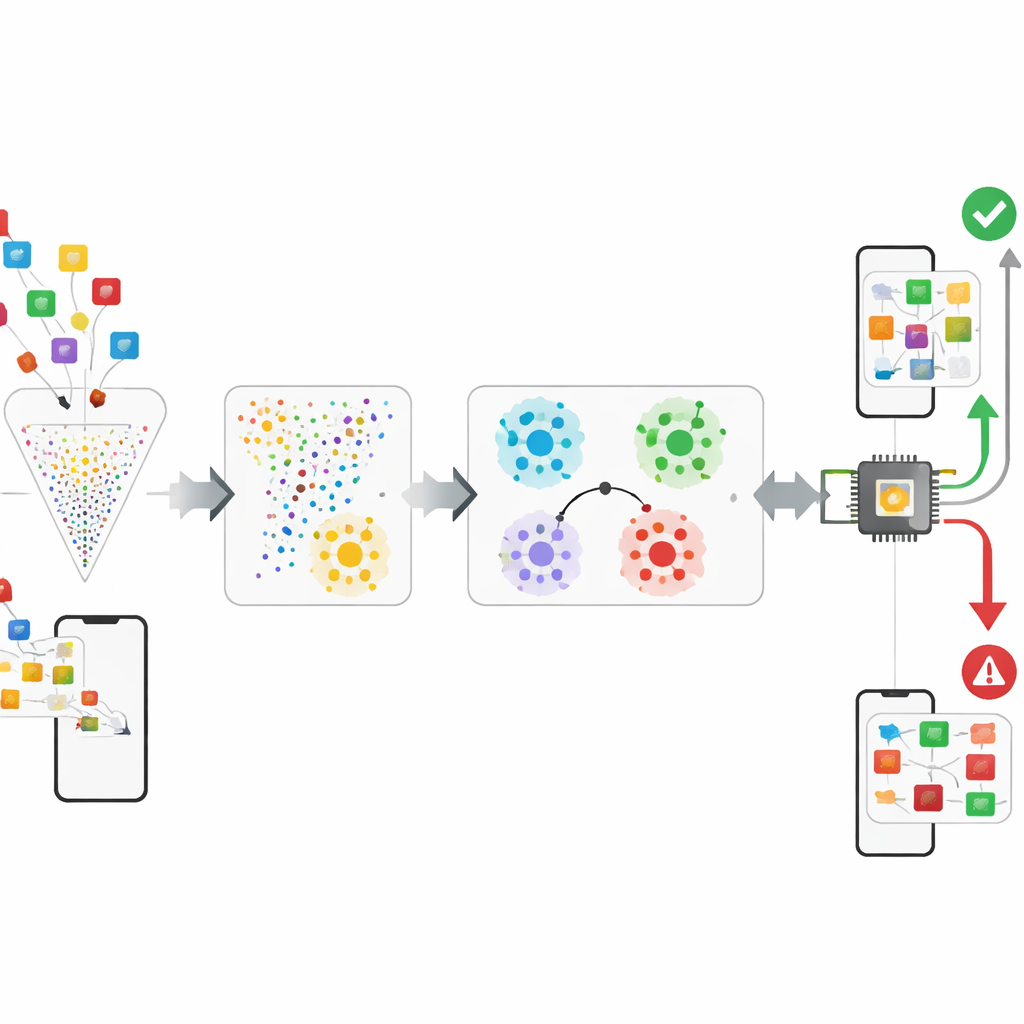

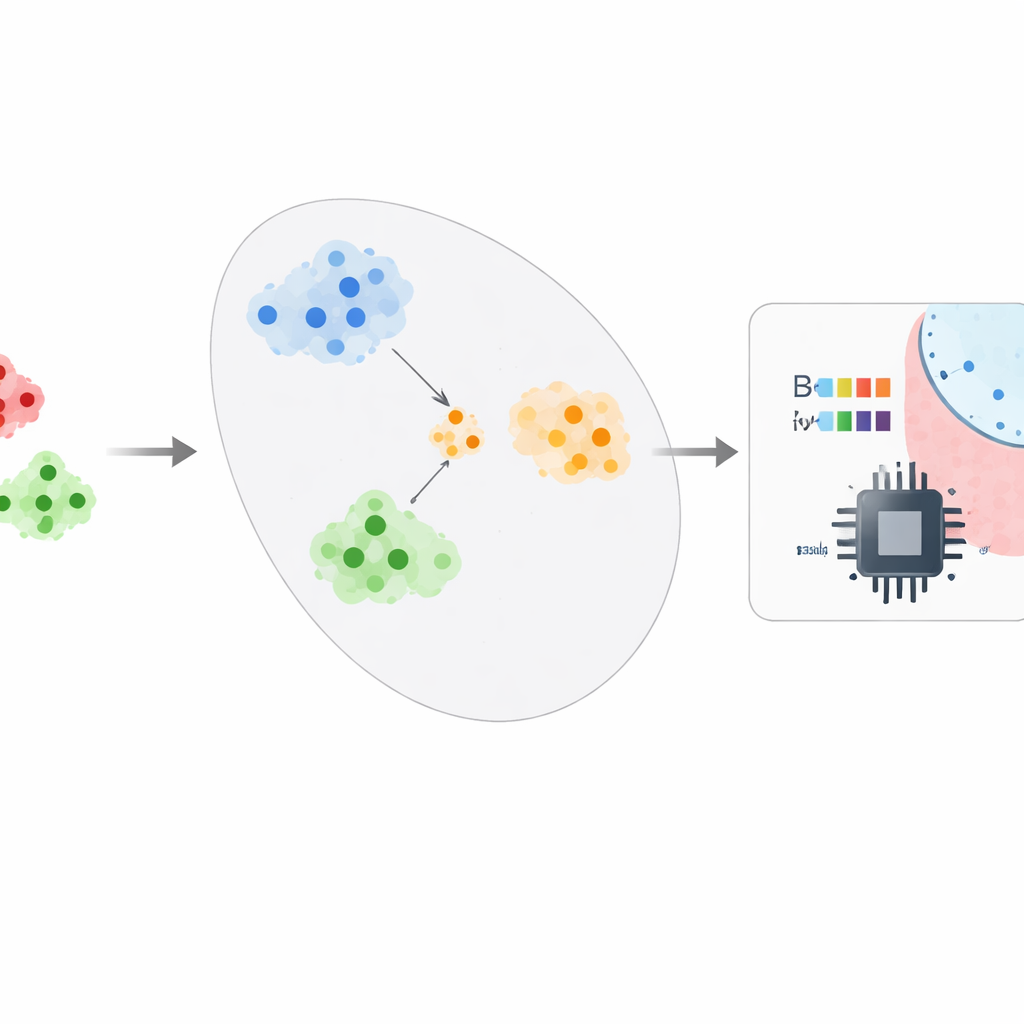

著者らは、マルウェア検知をラベルを記憶することよりも「類似性」を学ぶ問題として扱うフレームワークを提案します。CatBoostという手法で生のAndroid特徴量を約95〜99%削減した後、これらの圧縮された記述を「プロトタイプ」ネットワークに入力します。訓練中、ネットワークは少数のクラスをそれぞれ少数の例で区別する小さな練習課題を繰り返し解きます。時間とともに同じファミリのアプリは近接し、異なるファミリは明確に分離される内部マップを学習します。展開時には、セキュリティアナリストが新しいマルウェアファミリの確定サンプル約5件を提供すれば十分で、その位置を平均してプロトタイプを形成し、新しいアプリは最も近いプロトタイプへ距離で分類されます。これによりデータを大量に必要とする問題が少数ショット問題へと変わります。

量子的なニュアンスの追加と変化の監視

既に圧縮された特徴からさらに洞察を得るため、フレームワークは小規模な量子着想の分類層を試しています。4量子ビットの回路が小さな特徴ベクトルを量子状態に符号化し、量子ビットをエンタングル(絡み合わせ)してから測定します。その測定値を単純な古典層が受け取り判定を下します。シミュレーションでは、このハイブリッド段が精度に控えめながら統計的に有意な向上をもたらし、将来的に量子デバイスがアプリ内部のふるまい間の微妙な関係を捉える助けになる可能性を示唆します。同時に、システムは時刻付きAndroidデータセットから取り出した時系列スライス上で性能を明示的に監視します。早期のスライスで訓練し後期のスライスでテストすることで、マルウェアの振る舞いがドリフトするにつれてどれだけ精度が低下するかを測り、再訓練が必要になった時点を検出できます。

手法の実地試験

研究者らはこのフレームワークを2つの大規模公開データセットで評価します。1つはCCCS-CIC-AndMal-2020で、数十万件のAndroidアプリが多数のマルウェアファミリと正常プログラムにわたって含まれ、それぞれが9,000を超えるコードおよび振る舞い特徴で記述されています。もう1つのKronoDroidは特徴量は少ないものの2008年から2020年までのタイムスタンプを含み、時間経過に伴う変化を追うのに適します。特徴選択後、システムはこれらのデータセットでそれぞれ51と29の特徴のみを使用しますが、それでも約99〜100%の精度を達成し、誤検知率と見逃し率は非常に低くなっています。また、完全に保持した(未使用の)マルウェアファミリを分類でき、性能の低下は小さく、定期的な再訓練を許せばシミュレートした時間区間にわたる精度低下もわずかであることを示しています。

ブラックボックスの内部を覗く

生のスコアに加えて、著者らは現代的な説明ツールを用いてどの振る舞いが判断に最も強く影響するかを調べます。ファイルに対する低レベルの操作、たとえばアプリがファイル記述子をどう扱うかやディレクトリの作成・リネームなどが、特に悪意のある兆候として有力であることが分かりました。フラグが立った各アプリについて、どの振る舞いが「マルウェア」または「正常」への予測を押し上げたかを強調表示することで、システムは人間のアナリストに判断を監査し信頼する手段を提供し、ステルス性の高いサンプルがどこで見落とされるかを理解させます。この分析はエッジケースも露呈します。例えば、一部の正当なファイルマネージャは集中的なファイル操作を行うためマルウェアに似て見えることがあります。

日常的なセキュリティにとっての意味

簡潔に言えば、本研究は、悪質な振る舞いの一般的な“感覚”を学習し、新たな脅威の確定サンプルを少数で迅速に更新でき、攻撃者が徐々に手口を変えても信頼性を保てるAndroidマルウェア検出器を構築できることを示しています。量子部分はまだ探索段階であり、テストは整備されたデータセットに依拠していますが、全体のフレームワークはより軽量で適応が速く、判断過程がより透明な将来の携帯端末向けセキュリティツールを指し示しています。これにより、急速に進化するモバイル脅威環境に対して防御側が歩調を合わせやすくなります。

引用: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

キーワード: Android マルウェア, 少数ショット学習, 量子機械学習, 概念ドリフト, サイバーセキュリティ