Clear Sky Science · ru

Классификация Android-маляра в режиме few-shot с прототипным обучением на квантовой основе и обнаружением дрейфа

Остановка вредоносных приложений до их распространения

Большинство из нас носит в кармане мощный компьютер, и это удобство сопровождается скрытой гонкой: команды безопасности пытаются обнаруживать новое Android‑вредоносное ПО так же быстро, как преступники его придумывают. Традиционные защиты требуют тысяч известных вредоносных приложений для обучения — это слишком медленно, когда целые новые семейства вредоносных программ появляются каждую неделю. В этой статье предлагается более умный детектор, который может обучаться на одном-двух десятках примеров, успевать за эволюцией атак со временем и при этом объяснять, почему он пометил то или иное приложение — это своего рода план более устойчивой защиты для повседневных смартфонов.

Почему новые угрозы так сложно поймать

Android сейчас доминирует на мировом рынке телефонов, что делает платформу привлекательной для авторов вредоносного ПО, которые генерируют сотни тысяч новых образцов ежедневно. Реальные наборы данных неравномерны: несколько семей вредоносных программ составляют огромное число приложений, тогда как у многих начинающих семейств в базе менее десяти известных образцов. Сверх того злоумышленники постоянно меняют тактики, из-за чего статистическая «форма» данных дрейфует в течение месяцев и лет. Классические системы машинного обучения, обученные один раз на высокоразмерных технических признаках, испытывают трудности в такой ситуации: им требуется много размеченных примеров каждой семьи, они становятся хрупкими при изменении ландшафта угроз, а полное переобучение дорого и медленно.

Обучение по нескольким вредоносным примерам

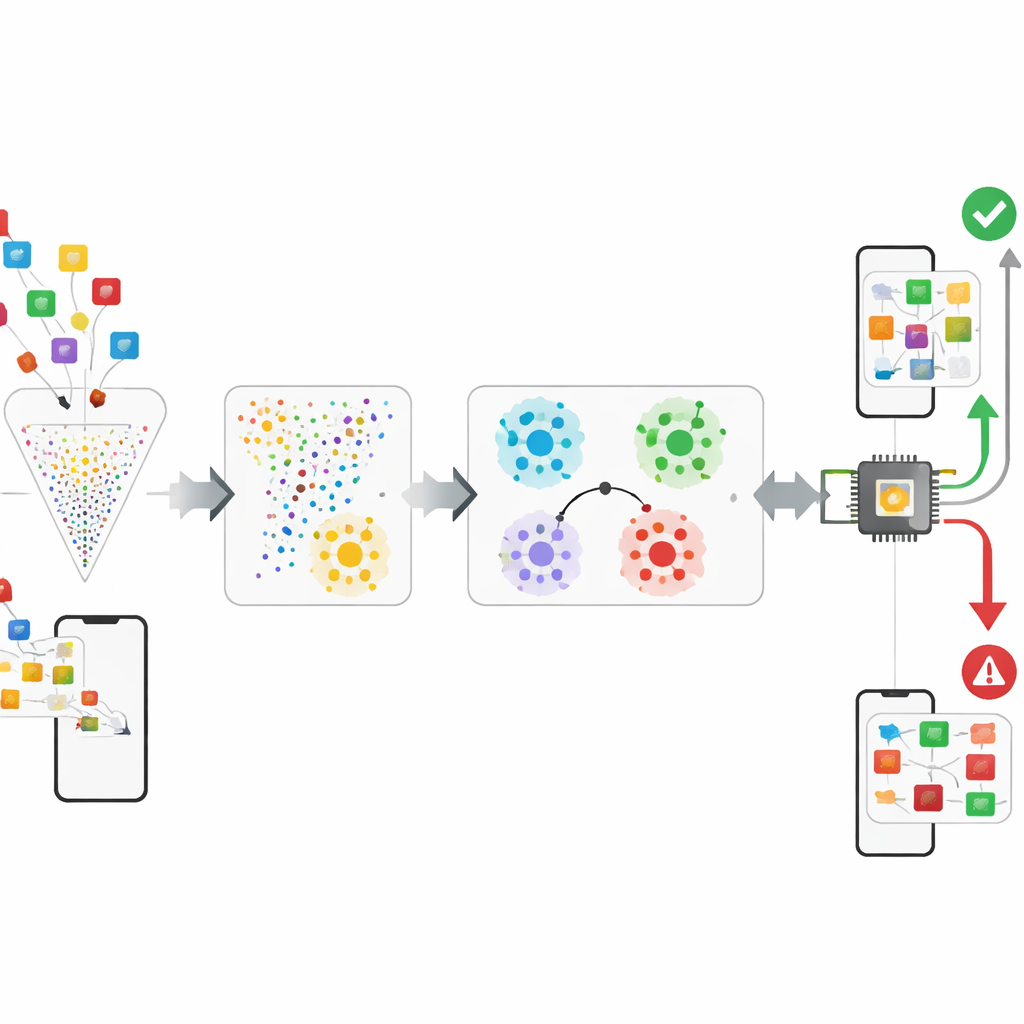

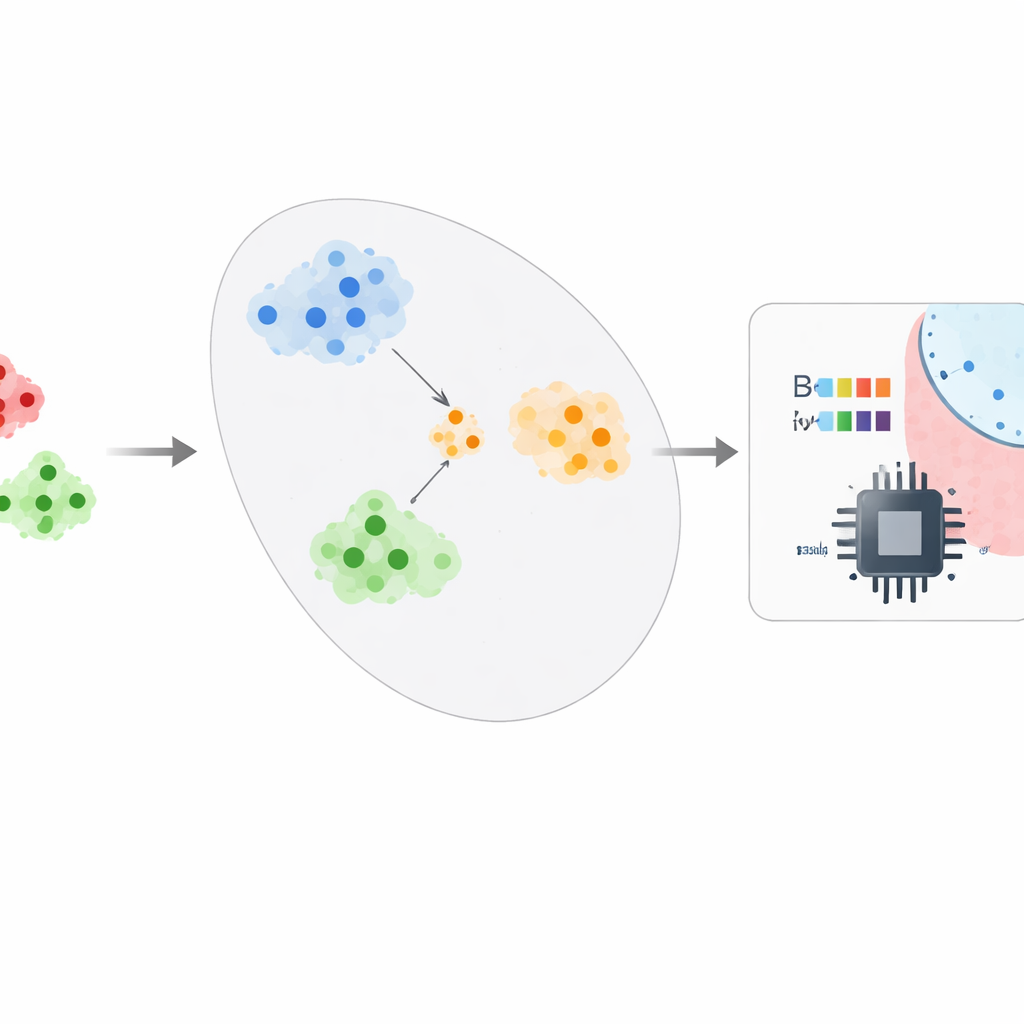

Авторы предлагают фреймворк, который рассматривает задачу обнаружения вредоносного ПО скорее как изучение «сходства», чем запоминание меток. После сокращения исходных Android‑признаков примерно на 95–99% с помощью техники CatBoost система подаёт эти компактные описания в прототипную сеть. Во время обучения сеть многократно решает небольшие тренировочные задачи, где нужно различать несколько классов, имея всего по несколько примеров каждого. Со временем она выстраивает внутреннюю карту, на которой приложения одной семьи оказываются близко друг к другу, а разные семьи формируют хорошо разделённые кластеры. При развертывании аналитикам безопасности требуется всего около пяти подтверждённых образцов новой семьи вредоносного ПО: система усредняет их позиции, формируя прототип, и классифицирует новые приложения по ближайшему прототипу — задача, требовавшая больших объёмов данных, превращается в few‑shot задачу.

Добавление квантовой тонкости и мониторинг изменений

Чтобы извлечь больше информации из уже сжатых признаков, в фреймворк экспериментально добавлен небольшой квантово‑вдохновлённый классификатор. Четырёхкубитная схема кодирует небольшой вектор признаков в квантовое состояние, запутывает кубиты и затем измеряет их; простая классическая прослойка переводит эти измерения в решение. В симуляции этот гибридный шаг даёт умеренное, но статистически значимое повышение точности, намекая на то, что в будущем квантовые устройства могут помочь захватывать тонкие взаимосвязи между поведением внутри приложения. Одновременно система явно отслеживает свою производительность по хронологическим срезам данных из датированных Android‑наборов. Обучаясь на ранних срезах и тестируясь на более поздних, она измеряет, насколько точность снижается по мере дрейфа поведения вредоносного ПО, и сигнализирует, когда требуется переобучение.

Проверка подхода в действии

Исследователи оценивают свой фреймворк на двух крупных публичных наборах данных. Один, CCCS‑CIC‑AndMal‑2020, содержит сотни тысяч Android‑приложений разных семейств вредоносных программ и benign‑программ, каждое описано более чем 9000 признаками кода и поведения. Другой, KronoDroid, содержит меньше признаков, но включает временные метки с 2008 по 2020 год, что делает его идеальным для отслеживания изменений во времени. После отбора признаков система использует только 51 и 29 признаков в этих наборах соответственно, но всё ещё достигает примерно 99–100% точности с очень низкими показателями ложных срабатываний и пропусков. Также показано, что модель может классифицировать полностью отложенные семейства вредоносного ПО с лишь небольшим падением производительности и что её точность лишь незначительно деградирует по смоделированным временным периодам при периодическом переобучении.

Взгляд внутрь «чёрного ящика»

Помимо сырых показателей, авторы используют современные методы объяснимости, чтобы увидеть, какие именно поведения сильнее всего влияют на решения. Они обнаружили, что низкоуровневые операции с файлами — например, как приложения работают с дескрипторами файлов или создают и переименовывают каталоги — особенно показательны для злонамеренных намерений. Подсвечивая для каждого помеченного приложения те поведения, которые сдвинули предсказание в сторону «вредоносного» или «безопасного», система даёт аналитикам способ проверять и доверять её решениям, а также понимать, где маскирующиеся образцы всё ещё проходят незамеченными. Этот анализ выявляет и пограничные случаи: например, некоторые легитимные файловые менеджеры похожи на вредоносное ПО, потому что выполняют интенсивные файловые операции.

Что это значит для повседневной безопасности

Проще говоря, эта работа показывает, что можно построить детектор Android‑вредоносного ПО, который вырабатывает общее «понимание» вредоносного поведения, быстро обновляется всего по нескольким подтверждённым образцам новой угрозы и остаётся надёжным по мере того, как злоумышленники постепенно меняют свои приёмы. Хотя квантовая часть пока остаётся исследовательской, а тесты опираются на курируемые наборы данных, общий фреймворк указывает путь к будущим инструментам безопасности для телефонов, которые будут легче, быстрее адаптироваться и прозрачнее в своих рассуждениях — помогая защитникам успевать за быстро меняющимся мобильным ландшафтом угроз.

Цитирование: Tawfik, M., Tarazi, H., Dalalah, A. et al. Few-shot android malware classification with quantum-enhanced prototypical learning and drift detection. Sci Rep 16, 10744 (2026). https://doi.org/10.1038/s41598-026-45738-0

Ключевые слова: Android-малвари, обучение с малого числа примеров, квантовое машинное обучение, дрейф концепций, кибербезопасность