Clear Sky Science · zh

基于梯度相关性的自适应特征选择用于入侵检测系统

为何电力网络中的隐蔽攻击至关重要

现代电网和工业能源系统如今依赖连续的数字数据流来确保电力安全、高效地输送。为了保护敏感信息,几乎所有流量都被加密——封装在一种数字信封中。但正是这种保护普通用户的加密,也能掩盖黑客试图注入虚假指令或窃取数据的痕迹。本文提出了一种新方法,能够在不打开这些信封或拖慢电网运行的情况下,快速且准确地在加密流量中识别出这些隐蔽攻击。

穿透数字锁的挑战

传统的入侵检测工具通常会检查网络数据包内部内容,将其与已知的恶意行为模式进行比对。加密使这种方法几乎不可行,因为内容已被混淆并应保持私密。同时,攻击者学会通过加密通道隐藏其活动,与正常用户混合在一起。已有工作尝试在加密流量上应用人工智能,但许多方法需要大量计算、难以实时运行,或在数据噪声大或被刻意篡改时失效。这在智能电网和SCADA等能源系统中特别危险,即便是小的分类错误也可能引发电力不稳定或错误控制动作。

选择合适的线索而非全部数据

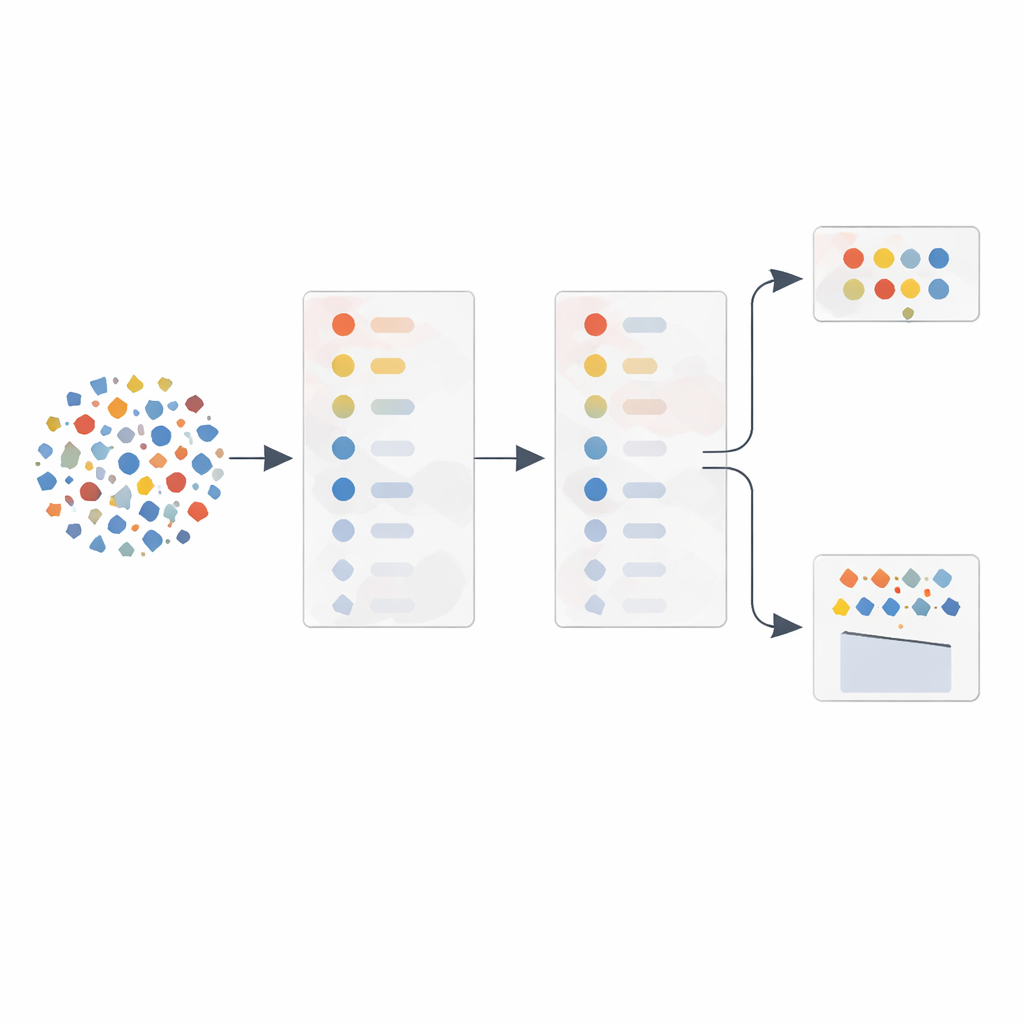

作者聚焦于一个关键思想:并非网络流量的每个可测量方面对于发现攻击都同样有用。他们提出一种自适应特征选择(AFS)方法,自动挑选最有信息量的线索,而不是将数十个原始测量直接喂入学习算法。首先,他们使用一种常见的统计工具——主成分分析(PCA)——对流量特征(如包大小、时序变化和响应延迟)按其变化程度和关联强度进行排序。接着,不单纯依赖这个排序,他们在分类器中逐一测试特征并跟踪每次添加特征后检测质量的改进情况。由此生成一条性能曲线,展示哪些特征确实发挥了作用。

让数据梯度引导搜索

该方法的核心被称为基于梯度的相关性。在按照PCA顺序逐步添加特征时,他们测量检测得分的陡增或趋平程度。那些在曲线上引起陡然提升的特征被视为特别有价值,即便其初始统计重要性看起来并不高。那些几乎不带来收益的特征——通常因为与先前特征冗余——会被舍弃。通过这一过程,他们构建了两套灵活的特征集:一套仅包含引起陡增的精简特征以实现轻量运行,另一套在此基础上补充若干高排位特征以增强鲁棒性。一个独立组件监测训练数据的噪声或篡改程度,然后在对新流量进行分类时自动在小集合和大集合之间切换。

在真实加密流量上的验证

为检验其方法,研究者使用了一个公开的加密DNS-over-HTTPS流量数据集,该数据集将正常浏览与为走私数据而设计的恶意隧道混合在一起。他们在由多达27种时序和大小特征汇总的流量上训练了一个逻辑回归模型——一种相对简单的分类器。通过应用自适应特征选择,在高噪声条件下他们能将活动特征数减少到仅四个,在较低噪声下为十一,同时保持或提高准确率。在数千次重复试验中,与仅使用PCA的方法相比,自适应方法将平均检测率提升了约四分之一;与不做特征选择直接使用全部特征相比,提升更大。与此同时,训练时间大约减少三分之一,内存使用也大幅下降。

对更安全、更智能电网的意义

简单来说,这项研究表明,谨慎选择供入侵检测器使用的“线索”可以使其在处理必须保密的加密流量时更加敏锐且更快。系统不通过打开数据包,而是依赖攻击出现时尺寸与时序模式的变化,并在数据变得更嘈杂或更受保护时自动适应。对于必须在安全、隐私和实时响应之间取得平衡的能源网络,这种轻量且自适应的过滤方法可能成为关键构件。尽管目前的结果来自对一个数据集的受控实验,作者认为相同策略可以集成到现有监控工具中并扩展到其他加密环境,帮助关键基础设施在面对日益隐蔽的网络攻击时保持领先一步。

引用: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

关键词: 加密流量, 入侵检测, 智能电网安全, 特征选择, 网络攻击检测