Clear Sky Science · ru

Адаптивный отбор признаков с градиентной релевантностью для систем обнаружения вторжений

Почему скрытые атаки в энергосетях важны

Современные электросети и промышленные энергетические системы зависят от постоянных потоков цифровых данных, необходимых для безопасной и эффективной подачи электроэнергии. Чтобы защитить чувствительную информацию, почти весь такой трафик шифруется — запечатывается в цифровой «конверт». Но то же шифрование, которое защищает обычных пользователей, может скрывать и следы злоумышленников, пытающихся внедрить ложные команды или похитить данные. В статье предлагается новый способ быстро и точно выявлять такие скрытые атаки в зашифрованном трафике, не вскрывая «конверты» и не замедляя работу сети.

Задача — разглядеть сквозь цифровые замки

Традиционные средства обнаружения вторжений часто анализируют содержимое сетевых пакетов, сравнивая его с известными шаблонами вредоносного поведения. Шифрование делает такой подход практически невозможным: содержимое оказывается зашифровано и должно оставаться приватным. При этом злоумышленники научились прокладывать свои действия через зашифрованные каналы, маскируясь под обычных пользователей. Ранее предложенные методы на основе искусственного интеллекта для анализа зашифрованного трафика нередко требуют больших вычислительных ресурсов, не работают в реальном времени или ломаются при шумных или намеренно искажённых данных. Это особенно опасно для энергетических систем — интеллектуальных сетей и SCADA — где даже небольшие ошибки классификации могут вызвать нестабильность энергоснабжения или неверные управляющие действия.

Выбирать полезные признаки вместо всех данных подряд

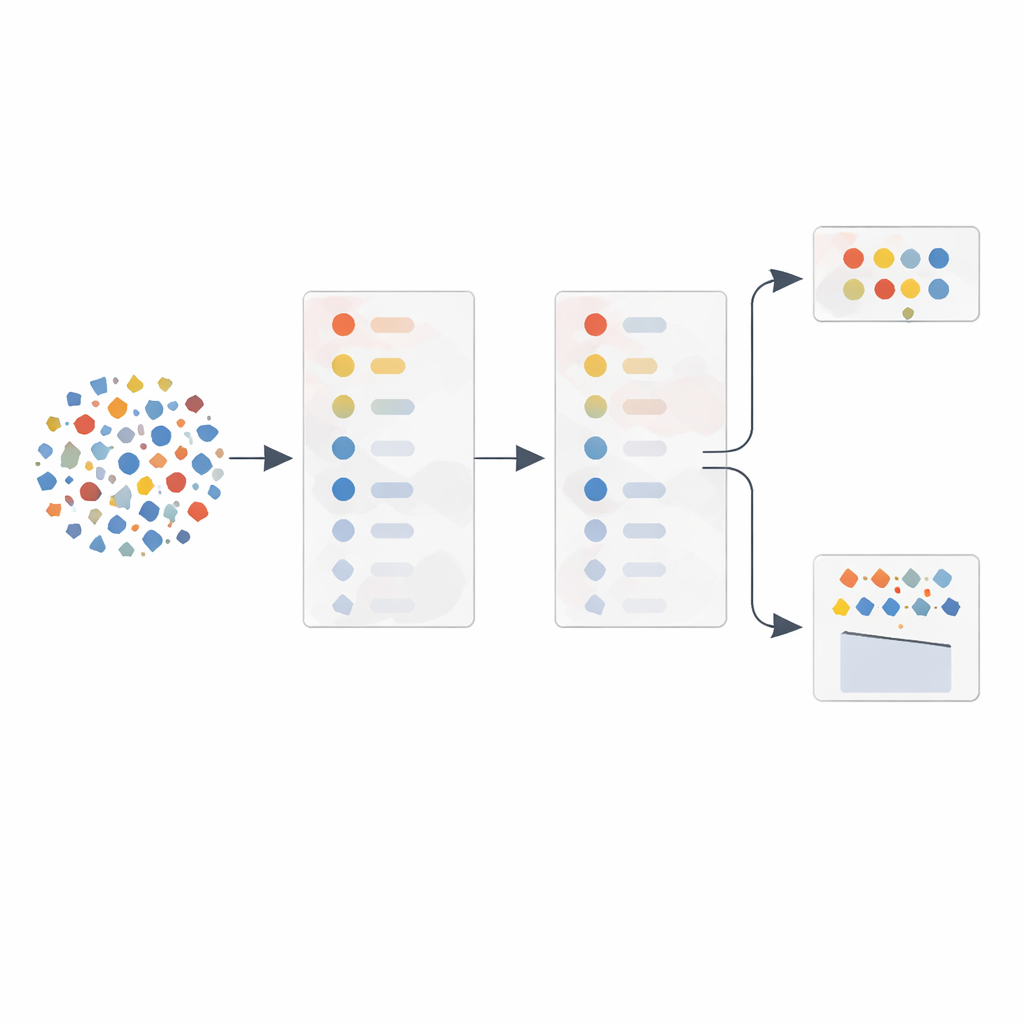

Авторы сосредотачиваются на ключевой идее: не все измеряемые характеристики сетевого трафика одинаково полезны для обнаружения атак. Вместо того чтобы подавать десятки сырых измерений в алгоритм обучения, они предлагают метод адаптивного отбора признаков (AFS), который автоматически выбирает наиболее информативные «улики». Сначала они применяют стандартный статистический инструмент — метод главных компонент (PCA) — чтобы ранжировать признаки трафика (например, размеры пакетов, вариации временных задержек и отклики) по величине их вариации и взаимосвязи. Затем, не полагаясь только на это ранжирование, они последовательно добавляют признаки в классификатор и отслеживают, насколько улучшается качество обнаружения с каждым новым признаком. В результате строится кривая производительности, показывающая, какие признаки действительно имеют значение.

Пусть градиент данных ведёт поиск

Суть метода — так называемая градиентная релевантность. По мере последовательного добавления признаков в порядке PCA они измеряют, насколько резко растёт или выравнивается оценка детекции. Признаки, вызывающие резкие улучшения на этой кривой, считаются особенно ценными, даже если их первоначальная статистическая значимость была невысока. Признаки, дающие мало или не дающие пользы — часто потому, что дублируют информацию уже выбранных — отбрасываются. Из этого процесса формируются два гибких набора признаков: один содержит только признаки с резким приростом для экономичной работы, другой дополняет их несколькими высокорanked признаками для большей робастности. Отдельный модуль контролирует, насколько зашумлены или искажены обучающие данные, и автоматически выбирает между меньшим или большим набором при классификации новых потоков трафика.

Подтверждение идеи на реальном зашифрованном трафике

Для проверки подхода исследователи использовали общедоступный набор данных с зашифрованными потоками DNS-over-HTTPS, который смешивает обычный веб-сёрфинг и вредоносные туннели, предназначенные для вывозa данных. Они обучили модель логистической регрессии — относительно простой классификатор — на трафике, суммированном по максимуму из 27 различных временных и размерных признаков. Применив адаптивный отбор признаков, им удалось сократить число активных признаков до четырёх в условиях высокого шума или до одиннадцати при более низком уровне шума, при этом сохранив или улучшив точность. В тысячах повторных испытаний адаптивный метод увеличил среднюю скорость обнаружения примерно на четверть по сравнению со стандартным подходом, основанным только на PCA, и ещё сильнее по сравнению с использованием всех признаков без отбора. Одновременно сократилось время обучения примерно на треть и существенно уменьшилось потребление памяти.

Что это значит для более безопасных и умных сетей

Проще говоря, исследование показывает: тщательный выбор «улик» для детектора вторжений может сделать его одновременно точнее и быстрее, даже при работе с зашифрованным трафиком, который нельзя вскрывать. Вместо вскрытия пакетов система опирается на изменения шаблонов размеров и времён при наличии атак и автоматически адаптируется, когда данные становятся шумнее или более защищёнными. Для энергетических сетей, которым нужно балансировать безопасность, приватность и реакцию в реальном времени, такой лёгкий и адаптивный фильтр может стать важным элементом. Хотя полученные результаты основаны на управляемых экспериментах с одним набором данных, авторы утверждают, что ту же стратегию можно интегрировать в существующие средства мониторинга и распространить на другие зашифрованные среды, помогая критической инфраструктуре опережать всё более скрытные кибератаки.

Цитирование: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Ключевые слова: зашифрованный трафик, обнаружение вторжений, безопасность интеллектуальных сетей, отбор признаков, обнаружение кибератак