Clear Sky Science · he

בחירת תכונות אדפטיבית עם רלוונטיות מבוססת גרדיאנט למערכות זיהוי פריצות

מדוע התקפות חבויות ברשתות חשמל חשובות

רשתות חשמל מודרניות ומערכות אנרגיה תעשייתיות תלויות כיום בזרמי נתונים דיגיטליים קבועים כדי לשמור על אספקת חשמל בטוחה ויעילה. כדי להגן על מידע רגיש, כמעט כל התעבורה הזו מוצפנת—סגורה בתוך מעין מעטפה דיגיטלית. אך אותה הצפנה שמגינה על לקוחות רגילים יכולה גם להסתיר עקבות של תוקפים שמנסים להזריק פקודות שקריות או לגנוב נתונים. מאמר זה מציג דרך חדשה לזהות את ההתקפות החבויות האלה בתעבורה מוצפנת במהירות ובדיוק, מבלי לפתוח את המעטפות או להאט את פעולת הרשת.

האתגר של מעבר דרך נעילות דיגיטליות

כלי זיהוי פריצות מסורתיים לעיתים בוחנים חבילות רשת מבפנים ומשווים את התכנים לדפוסים ידועים של התנהגות זדונית. ההצפנה הופכת גישה זו לכמעט בלתי אפשרית, שכן התוכן מעורבב וחייב להישאר פרטי. במקביל, התוקפים למדו לנתב את פעילותם דרך ערוצים מוצפנים, ולמזג את עצמם עם משתמשים רגילים. מחקרים קיימים ניסו להשתמש בבינה מלאכותית על תעבורה מוצפנת, אך שיטות רבות דורשות חישוב כבד, מתקשות בזמן אמת או מתמוטטות כאשר הנתונים רעשים או מנוהלים בכוונה. הדבר מסוכן במיוחד במערכות אנרגיה כגון רשתות חכמות ורשתות SCADA, שבהן אפילו שגיאות סיווג קטנות עלולות לגרום לאי־יציבות או לפעולות בקרה שגויות.

בחירת הרמזים הנכונים במקום כל הנתונים

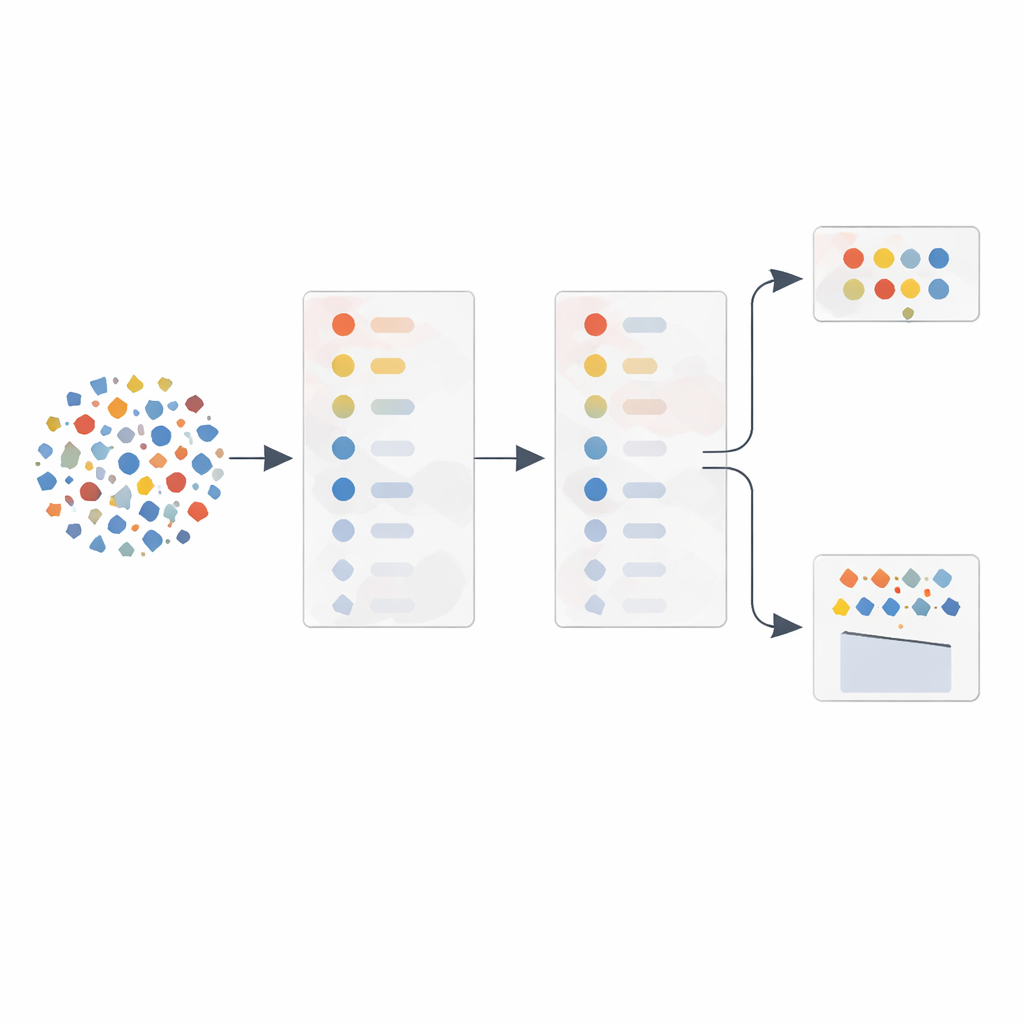

המחברים מתמקדים ברעיון מרכזי: לא כל היבט הנמדד של תעבורת הרשת שימושי באותה מידה לגילוי התקפות. במקום להזין עשרות מדידות גולמיות לאלגוריתם למידה, הם מציעים שיטת בחירת תכונות אדפטיבית (AFS) שבוחרת אוטומטית את הרמזים המידעיים ביותר. תחילה הם משתמשים בכלי סטטיסטי סטנדרטי, ניתוח רכיבים עקריים (PCA), כדי לדרג תכונות תעבורה—כגון גדלי חבילות, שינויים בזמני ושלבי תגובה—לפי כמה הן משתנות וכמה הן קשורות. אז, במקום להסתמך רק על הדירוג הזה, הם בודקים תכונה אחרי תכונה בממיין ומעקבים אחר שיעור השיפור באיכות הגילוי בכל הוספה של תכונה. כך נוצרת עקומת ביצועים שמדגימה אילו תכונות באמת תורמות.

לאפשר לגרדיאנט של הנתונים להנחות את החיפוש

הליבה של השיטה היא מה שהמחברים מכנים רלוונטיות מבוססת גרדיאנט. כאשר הם מוסיפים תכונות בהדרגה לפי סדר PCA, הם מודדים עד כמה ציון הגילוי קופץ או מתיישב. תכונות שגורמות לשיפורים תלולים בעקומה מטופלות כבעלות ערך מיוחד, גם אם החשיבות הסטטיסטית הראשונית שלהן נראתה צנועה. תכונות שמוסיפות מעט או אין בהן תועלת—לעיתים כי הן מיותרות ביחס לאחרות—נדחות. מתהליך זה הם בונים שני סטים גמישים של תכונות: אחד עם התכונות שגרמו לקפיצות תלולות לתפעול חסכוני, ואחר שמשלים אותן בכמה תכונות מדורגות גבוהות עבור חוסן נוסף. רכיב נפרד מנטר עד כמה הנתונים המקוריים רעשים או עברו שיבוש, ובאופן אוטומטי בוחר בין הסט הקטן או הגדול בעת סיווג תעבורה חדשה.

הוכחת הרעיון על תעבורה מוצפנת אמיתית

כדי לבדוק את הגישה שלהם, החוקרים השתמשו במאגר נתונים ציבורי של זרימות DNS-over-HTTPS מוצפנות, המשלב גלישה נורמלית עם מנהרות זדוניות שנועדו להבריח נתונים. הם אימנו מודל רגרסיה לוגיסטית—ממיין פשוט יחסית—על תעבורה המסוכמת בעד 27 תכונות שונות של זמן וגודל. באמצעות בחירת התכונות האדפטיבית שלהם הם הצליחו לצמצם את מספר התכונות הפעילות לכמו ארבע בלבד בתנאי רעש גבוה, או לאחת־עשרה בתנאי רעש נמוך יותר, תוך שמירה על דיוק או שיפורו. על פני אלפי ניסויים חוזרים, השיטה האדפטיבית הגבירה את שיעור הגילוי הממוצע בכ־25% בהשוואה לשיטת PCA בלבד ואף יותר לעומת שימוש בכל התכונות ללא בחירה. במקביל, היא קיצרה את זמן האימון בכ־שליש והפחיתה משמעותית את צריכת הזיכרון.

מה משמעות הדבר לרשתות חכמות בטוחות וחכמות יותר

באופן פשוט, המחקר מראה כי בחירה מדוקדקת של אילו "רמזים" להזין למערכת זיהוי פריצות יכולה להפוך אותה לחדה ומהירה יותר, גם כאשר עובדים עם תעבורה מוצפנת שצריכה להישאר פרטית. במקום לפרוץ חבילות, המערכת נשענת על האופן שבו דפוסי גדלים וזמנים משתנים בנוכחות התקפות, והיא מתאימה את עצמה אוטומטית כאשר הנתונים נעשים רעשיים או מוגנים יותר. עבור רשתות אנרגיה שצריכות לאזן בין אבטחה, פרטיות ותגובה בזמן אמת, סינון אדפטיבי קל־משקל מסוג זה יכול להפוך לבניין יסוד מרכזי. למרות שהתוצאות עד כה מגיעות מניסויים מבוקרים על מאגר נתונים אחד, הכותבים טוענים שאותה אסטרטגיה ניתנת לשילוב בכלי ניטור קיימים והרחבה לסביבות מוצפנות נוספות, וכי היא עשויה לסייע לתשתיות קריטיות להישאר צעד אחד לפני מתקפות סייבר שמסתערות יותר ויותר בעדינות.

ציטוט: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

מילות מפתח: תעבורה מוצפנת, זיהוי פריצות, אבטחת רשת חכמה, בחירת תכונות, זיהוי מתקפות סייבר