Clear Sky Science · es

Selección de características adaptativa con relevancia basada en gradiente para sistemas de detección de intrusiones

Por qué importan los ataques ocultos en redes eléctricas

Las redes eléctricas modernas y los sistemas industriales de energía dependen hoy de flujos constantes de datos digitales para mantener el suministro de electricidad de forma segura y eficiente. Para proteger la información sensible, casi todo este tráfico se cifra—encerrado en una especie de sobre digital. Pero el mismo cifrado que protege a los usuarios puede también ocultar las huellas de atacantes que intentan inyectar órdenes falsas o robar datos. Este artículo presenta una nueva forma de detectar rápidamente esos ataques ocultos en tráfico cifrado, con precisión y sin abrir los sobres ni ralentizar la red.

El reto de ver a través de los candados digitales

Las herramientas tradicionales de detección de intrusiones suelen inspeccionar el interior de los paquetes de red, comparando su contenido con patrones conocidos de comportamiento malicioso. El cifrado hace que ese enfoque sea casi imposible, ya que el contenido queda ofuscado y debe mantenerse privado. Al mismo tiempo, los atacantes han aprendido a canalizar sus actividades a través de canales cifrados, mimetizándose con usuarios normales. Trabajos previos han intentado aplicar inteligencia artificial al tráfico cifrado, pero muchos métodos requieren gran potencia de cálculo, tienen dificultades en tiempo real o fallan cuando los datos son ruidosos o manipulados intencionadamente. Esto es especialmente peligroso en sistemas energéticos como redes inteligentes y redes SCADA, donde incluso pequeños errores de clasificación pueden provocar inestabilidad en el suministro o acciones de control incorrectas.

Elegir las pistas adecuadas en lugar de todos los datos

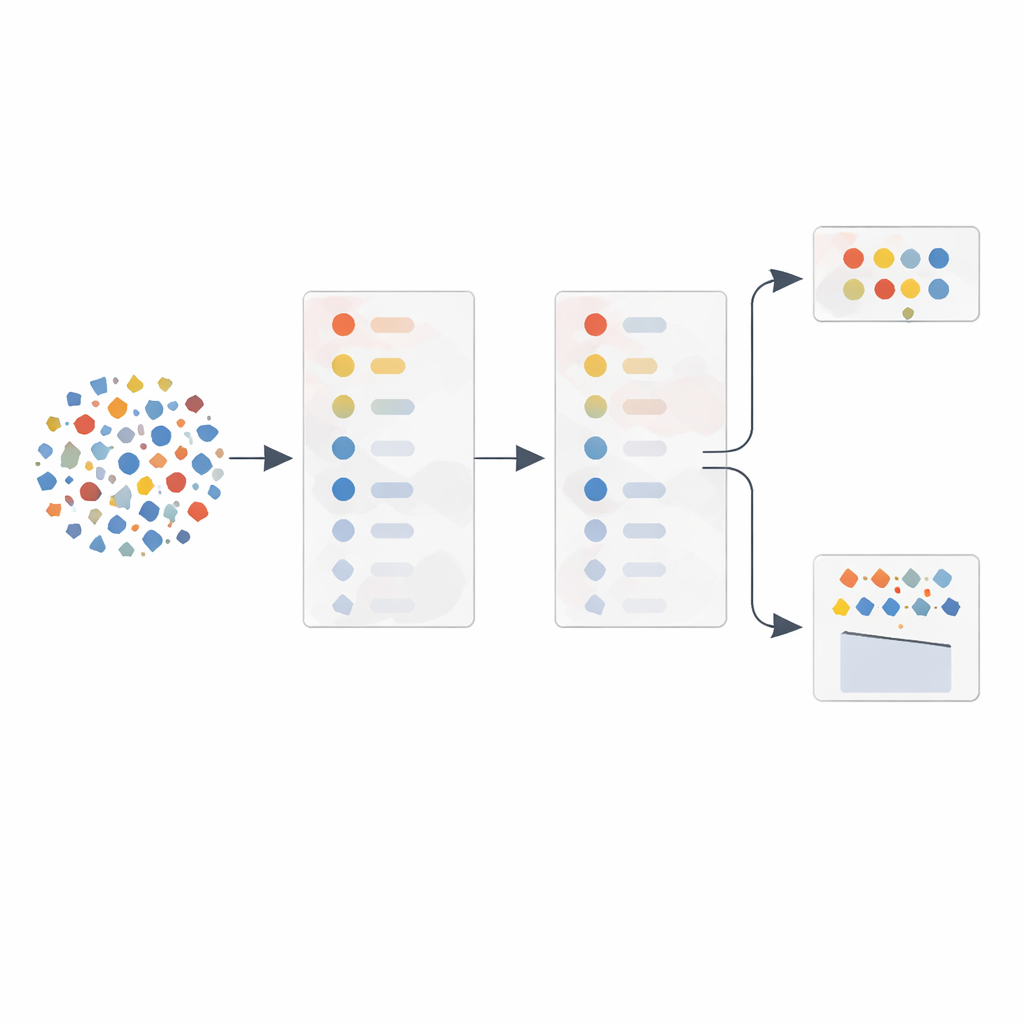

Los autores se centran en una idea clave: no todos los aspectos medibles del tráfico de red son igualmente útiles para detectar ataques. En lugar de alimentar docenas de mediciones crudas a un algoritmo de aprendizaje, proponen un método de selección de características adaptativa (AFS) que elige automáticamente las pistas más informativas. Primero usan una herramienta estadística estándar, el análisis de componentes principales (PCA), para ordenar las características del tráfico—como tamaños de paquetes, variaciones en los intervalos y retrasos de respuesta—según cuánto varían y qué tan fuertemente se relacionan. Luego, en lugar de fiarse únicamente de ese orden, prueban las características una a una en un clasificador y registran cuánto mejora la calidad de detección cada vez que se añade una característica. Esto genera una curva de rendimiento que muestra qué características realmente aportan valor.

Dejar que el gradiente de los datos guíe la búsqueda

El núcleo del método es lo que los autores llaman relevancia basada en gradiente. A medida que añaden características en el orden del PCA, miden cuán bruscamente sube o se aplana la puntuación de detección. Las características que provocan mejoras pronunciadas en esta curva se consideran especialmente valiosas, incluso si su importancia estadística inicial parecía moderada. Las características que aportan poco o ningún beneficio—a menudo porque son redundantes con otras previas—se descartan. A partir de este proceso construyen dos conjuntos de características flexibles: uno con solo las de salto pronunciado para operación ligera, y otro que las complementa con algunas de las mejor clasificadas para mayor robustez. Un componente separado monitoriza el nivel de ruido o manipulación en los datos de entrenamiento y elige automáticamente entre el conjunto pequeño o el grande al clasificar tráfico nuevo.

Demostrar la idea en tráfico cifrado real

Para evaluar su enfoque, los investigadores usaron un conjunto de datos público de flujos cifrados DNS-over-HTTPS, que mezcla navegación normal con túneles maliciosos diseñados para exfiltrar datos. Entrenaron un modelo de regresión logística—un clasificador relativamente simple—con tráfico resumido por hasta 27 distintas características de tiempo y tamaño. Aplicando su selección de características adaptativa, lograron reducir el número de características activas hasta apenas cuatro en condiciones de alto ruido, u once en condiciones de menor ruido, mientras mantenían o mejoraban la precisión. A lo largo de miles de pruebas repetidas, el método adaptativo incrementó la tasa media de detección en alrededor de una cuarta parte frente a un enfoque basado solo en PCA y aún más frente al uso de todas las características sin selección. Al mismo tiempo, redujo el tiempo de entrenamiento en aproximadamente un tercio y disminuyó notablemente el uso de memoria.

Qué implica esto para redes eléctricas más seguras e inteligentes

En términos sencillos, el estudio muestra que seleccionar con cuidado qué “pistas” alimentar a un detector de intrusiones puede hacerlo más preciso y más rápido, incluso trabajando con tráfico cifrado que debe permanecer privado. En lugar de abrir los paquetes, el sistema se basa en cómo cambian los patrones de tamaños y tiempos cuando hay ataques, y se adapta automáticamente cuando los datos se vuelven más ruidosos o están más protegidos. Para redes energéticas que deben equilibrar seguridad, privacidad y respuesta en tiempo real, este tipo de filtrado ligero y adaptativo podría convertirse en un elemento clave. Aunque los resultados hasta ahora provienen de experimentos controlados sobre un único conjunto de datos, los autores sostienen que la misma estrategia puede integrarse en herramientas de monitorización existentes y extenderse a otros entornos cifrados, ayudando a la infraestructura crítica a adelantarse a ciberataques cada vez más sigilosos.

Cita: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Palabras clave: tráfico cifrado, detección de intrusiones, seguridad de redes inteligentes, selección de características, detección de ciberataques