Clear Sky Science · ar

اختيار ميزات تكيفي مع الأهمية القائمة على التدرج لأنظمة اكتشاف التسلل

لماذا تهم الهجمات المخفية في شبكات الطاقة

تعتمد شبكات الطاقة الحديثة وأنظمة الطاقة الصناعية الآن على تدفقات مستمرة من البيانات الرقمية للحفاظ على تدفق الكهرباء بأمان وكفاءة. ولحماية المعلومات الحساسة، تُشفَر غالبية هذه الحركة—محبوسة في نوع من الظرف الرقمي. لكن نفس التشفير الذي يحمي المستخدمين العاديين يمكن أن يخفي أيضاً آثار المخترقين الذين يحاولون حقن أوامر زائفة أو سرقة بيانات. تعرض هذه الورقة طريقة جديدة لرصد تلك الهجمات المخفية في الحركة المشفّرة بسرعة ودقة، دون فتح الظروف أو إبطاء الشبكة.

تحدي الرؤية عبر الأقفال الرقمية

غالباً ما تنظر أدوات كشف التسلل التقليدية داخل حزم الشبكة، وتقارن محتوياتها بأنماط معروفة من السلوك الخبيث. يجعل التشفير هذا النهج شبه مستحيل، لأن المحتوى يصبح مُشوشاً ويجب أن يظل خاصاً. وفي الوقت نفسه، تعلم المهاجمون أن يمرروا نشاطاتهم عبر قنوات مشفّرة، ممزوجة مع سلوك المستخدمين الطبيعي. حاولت أعمال سابقة استخدام الذكاء الاصطناعي على الحركة المشفّرة، لكن العديد من الطرق تتطلب حوسبة مكثفة، أو تتعثر في الزمن الحقيقي، أو تنهار عندما تكون البيانات ضوضائية أو مُعدَّلة متعمداً. وهذا خطير بشكل خاص في أنظمة الطاقة مثل الشبكات الذكية وشبكات SCADA، حيث يمكن لأخطاء تصنيف صغيرة أن تُسبب عدم استقرار في الطاقة أو أوامر تحكم خاطئة.

اختيار الدلائل المناسبة بدلاً من كافة البيانات

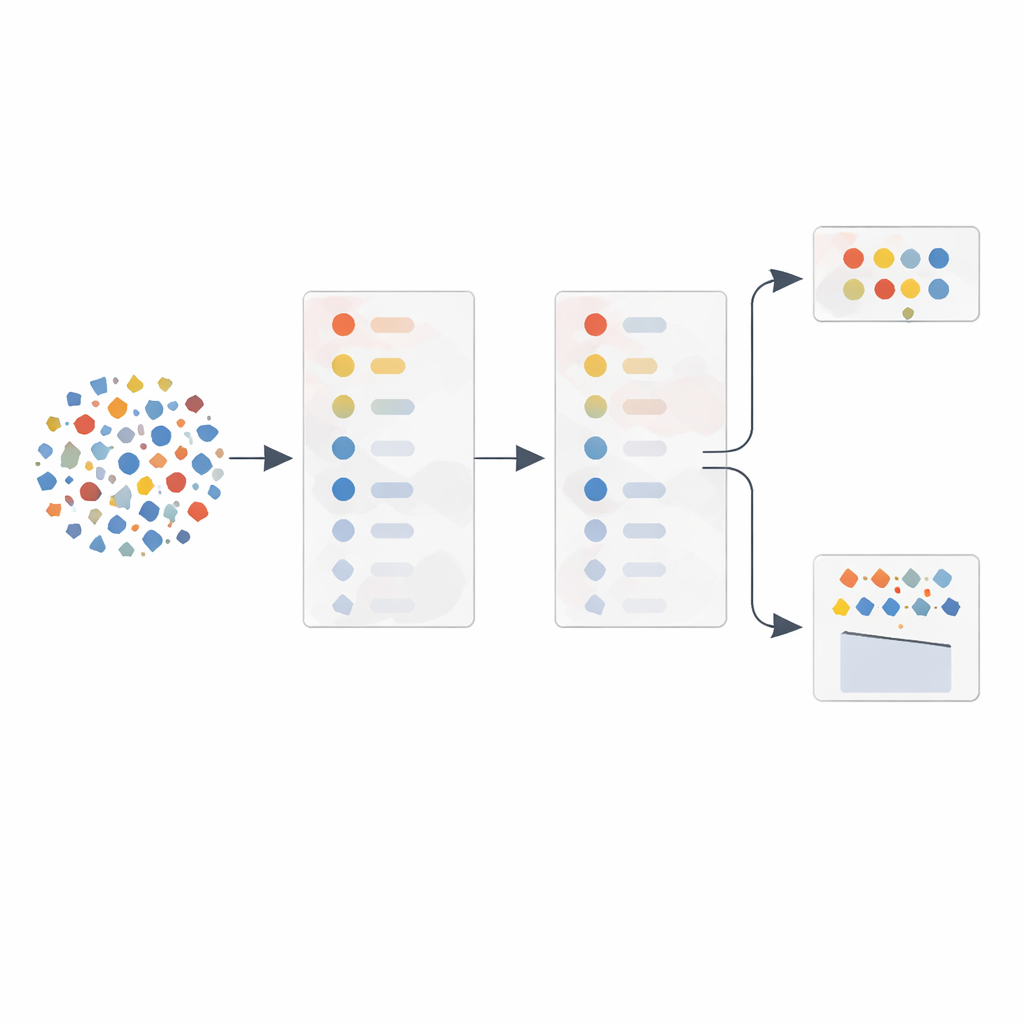

يركز المؤلفون على فكرة أساسية: ليست كل خاصية قابلة للقياس في حركة الشبكة مفيدة بنفس القدر لرصد الهجمات. بدلاً من إدخال عشرات القياسات الخام في خوارزمية تعلم، يقترحون طريقة اختيار ميزات تكيفية (AFS) تختار تلقائياً أكثر الدلائل إفادة. أولاً، يستخدمون أداة إحصائية معيارية، تحليل المركبات الرئيسية (PCA)، لترتيب ميزات الحركة—مثل أحجام الحزم، وتباينات التوقيت، وتأخيرات الاستجابة—بحسب مقدار تباينها ومدى ارتباطها. ثم، بدلاً من الاعتماد على هذا الترتيب وحده، يختبرون الميزات واحدة تلو الأخرى داخل مُصنِّف ويتتبعون مدى تحسّن جودة الكشف في كل مرة تُضاف فيها ميزة. هذا ينشئ منحنى أداء يبين أي الميزات تسهم فعلاً.

ترك التدرج البياني يوجّه البحث

جوهر الطريقة هو ما يسميه المؤلفون الأهمية القائمة على التدرج. أثناء إضافة الميزات تدريجياً وفق ترتيب PCA، يقيسون مدى حدة القفزة أو السطح في درجة الكشف. تُعامل الميزات التي تسبب تحسناً حاداً على هذا المنحنى على أنها ذات قيمة خاصة، حتى لو بدا أن أهميتها الإحصائية الأولية متواضعة. تُهمش الميزات التي تضيف القليل أو لا تضيف شيئاً—وغالباً ما يكون ذلك لأنها زائدة عن الحاجة مقارنة بالميزات السابقة. من هذه العملية يبنون مجموعتين مرنتين من الميزات: واحدة تحتوي فقط على الميزات ذات القفزات الحادة للتشغيل الخفيف، وأخرى تكمل هذه ببعض الميزات ذات الترتيب الأعلى لمزيد من المتانة. يراقب مكون منفصل مدى ضوضاء أو تلاعب بيانات التدريب، ثم يختار تلقائياً بين المجموعة الأصغر أو الأكبر عند تصنيف الحركة الجديدة.

إثبات الفكرة على حركة مشفّرة حقيقية

لاختبار نهجهم، استخدم الباحثون مجموعة بيانات عامة لجلسات DNS-over-HTTPS المشفّرة، والتي تمزج التصفح العادي بأنفاق خبيثة مصممة لتهريب البيانات. دربوا نموذج انحدار لوجستي—مُصنِّف بسيط نسبياً—على حركة ملخّصة بما يصل إلى 27 ميزة مختلفة للتوقيت والحجم. بتطبيق اختيار الميزات التكيفي، تمكنوا من تقليل عدد الميزات الفعالة إلى أربعة فقط في ظل ظروف ضوضاء عالية، أو إلى أحد عشر في ظل ضوضاء أقل، مع الحفاظ على الدقة أو تحسينها. عبر آلاف المحاولات المتكررة، زادت الطريقة التكيفية متوسط معدل الكشف بنحو ربع مقارنةً بنهج PCA وحده وبما يزيد عند المقارنة باستخدام كل الميزات دون اختيار. وفي الوقت نفسه، خفضت وقت التدريب بنحو الثلث وقلصت استخدام الذاكرة بشكل ملحوظ.

ماذا يعني هذا لشبكات أكثر أماناً وذكاءً

بعبارات بسيطة، تُظهر الدراسة أن اختيار الدلائل التي تُقدم إلى كاشف التسلل بعناية يمكن أن يجعله أكثر حدة وسرعة، حتى عند التعامل مع حركة مشفّرة يجب أن تبقى خاصة. بدلاً من فتح الحزم، يعتمد النظام على كيفية تغير أنماط الأحجام والتواقيت عند وجود هجمات، ويتكيف تلقائياً عندما تصبح البيانات أكثر ضوضاءً أو أكثر حماية. بالنسبة لشبكات الطاقة التي يجب أن توازن بين الأمن والخصوصية والاستجابة في الزمن الحقيقي، قد يصبح هذا النوع من التصفية التكيفية الخفيفة مكوِّناً أساسياً. ورغم أن النتائج الحالية مستمدة من تجارب مُحكمة على مجموعة بيانات واحدة، يجادل المؤلفون بأن الاستراتيجية نفسها يمكن دمجها في أدوات المراقبة الحالية وتوسيعها لبيئات مشفّرة أخرى، لمساعدة البُنى التحتية الحيوية على أن تسبق الهجمات السيبرانية المتزايدة التخفياً.

الاستشهاد: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

الكلمات المفتاحية: حركة مرورية مُشفرة, اكتشاف التسلل, أمن الشبكة الذكية, اختيار الميزات, اكتشاف الهجمات السيبرانية