Clear Sky Science · it

Selezione adattiva delle caratteristiche con rilevanza basata sul gradiente per sistemi di rilevamento delle intrusioni

Perché gli attacchi nascosti nelle reti elettriche sono importanti

Le moderne reti elettriche e i sistemi energetici industriali dipendono ora da flussi costanti di dati digitali per mantenere il flusso di elettricità sicuro ed efficiente. Per proteggere le informazioni sensibili, quasi tutto questo traffico è crittografato—chiuso in una sorta di busta digitale. Ma la stessa crittografia che protegge gli utenti ordinari può anche nascondere le tracce degli hacker che cercano di iniettare comandi falsi o rubare dati. Questo articolo presenta un nuovo modo per individuare rapidamente e con precisione quegli attacchi nascosti nel traffico crittografato, senza aprire le buste né rallentare la rete.

La sfida di vedere attraverso i lucchetti digitali

Gli strumenti tradizionali di rilevamento delle intrusioni spesso analizzano il contenuto dei pacchetti di rete, confrontandolo con modelli noti di comportamento dannoso. La crittografia rende questo approccio quasi impossibile, perché il contenuto è offuscato e deve rimanere privato. Allo stesso tempo, gli aggressori hanno imparato a instradare le loro attività attraverso canali crittografati, mimetizzandosi tra gli utenti normali. Lavori precedenti hanno cercato di applicare l’intelligenza artificiale al traffico criptato, ma molti metodi richiedono calcoli intensivi, faticano in tempo reale o falliscono quando i dati sono rumorosi o intenzionalmente manipolati. Questo è particolarmente pericoloso nei sistemi energetici come le reti smart grid e SCADA, dove anche piccoli errori di classificazione possono causare instabilità della rete o azioni di controllo errate.

Scegliere gli indizi giusti invece di tutti i dati

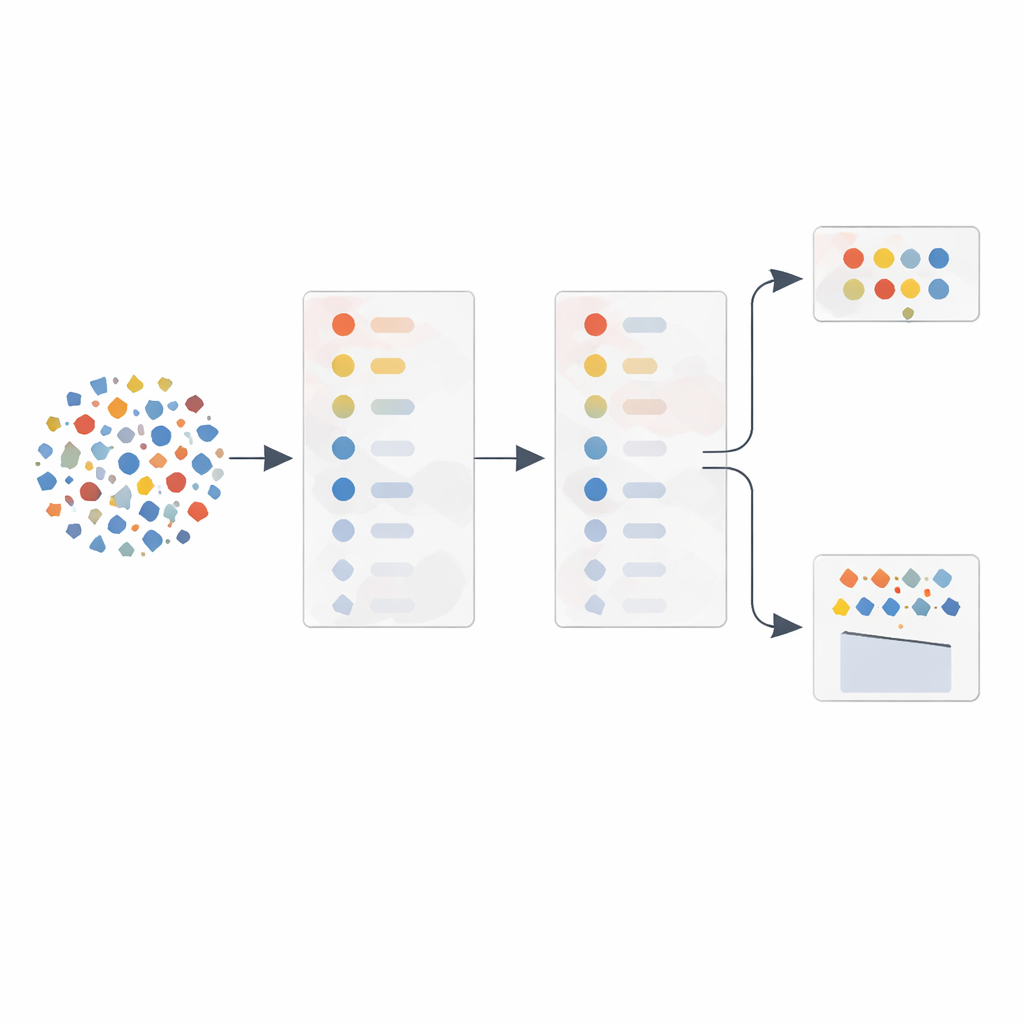

Gli autori si concentrano su un’idea chiave: non ogni aspetto misurabile del traffico di rete è ugualmente utile per individuare gli attacchi. Piuttosto che fornire decine di misure grezze a un algoritmo di apprendimento, propongono un metodo di selezione adattiva delle caratteristiche (AFS) che sceglie automaticamente gli indizi più informativi. Prima, utilizzano uno strumento statistico standard, l’analisi delle componenti principali (PCA), per ordinare le caratteristiche del traffico—come dimensioni dei pacchetti, variazioni temporali e ritardi di risposta—in base a quanto variano e a quanto sono correlate. Poi, invece di fidarsi solo di questo ordinamento, testano le caratteristiche una per una in un classificatore e tengono traccia di quanto migliora la qualità della rilevazione ogni volta che si aggiunge una caratteristica. Questo crea una curva di performance che mostra quali caratteristiche apportano veramente valore.

Lasciare che il gradiente dei dati guidi la ricerca

Il cuore del metodo è ciò che gli autori chiamano rilevanza basata sul gradiente. Man mano che aggiungono gradualmente le caratteristiche nell’ordine stabilito dalla PCA, misurano quanto bruscamente il punteggio di rilevamento salta o si appiattisce. Le caratteristiche che causano forti miglioramenti su questa curva sono trattate come particolarmente preziose, anche se la loro importanza statistica iniziale sembrava modesta. Le caratteristiche che apportano poco o nessun beneficio—spesso perché ridondanti rispetto a quelle già incluse—vengono messe da parte. Da questo processo costruiscono due set di caratteristiche flessibili: uno contenente solo le caratteristiche con salti ripidi per un funzionamento snello, e un altro che integra queste con alcune caratteristiche ai vertici della classifica per maggiore robustezza. Un componente separato monitora quanto il dato di addestramento appaia rumoroso o manomesso, quindi sceglie automaticamente tra il set più piccolo o quello più ampio quando classifica nuovo traffico.

Dimostrare l’idea su traffico crittografato reale

Per testare l’approccio, i ricercatori hanno utilizzato un dataset pubblico di flussi DNS-over-HTTPS crittografati, che mescola navigazione normale con tunnel dannosi progettati per contrabbandare dati. Hanno addestrato un modello di regressione logistica—un classificatore relativamente semplice—su traffico riassunto da fino a 27 diverse caratteristiche di tempo e dimensione. Applicando la loro selezione adattiva delle caratteristiche, sono riusciti a ridurre il numero di caratteristiche attive a poche, anche quattro in condizioni di forte rumore, o undici con rumore inferiore, mantenendo o migliorando l’accuratezza. In migliaia di prove ripetute, il metodo adattivo ha aumentato il tasso medio di rilevamento di circa un quarto rispetto a un approccio basato solo su PCA e ancora di più rispetto all’uso di tutte le caratteristiche senza selezione. Contemporaneamente, ha ridotto il tempo di addestramento di circa un terzo e ha abbassato significativamente l’uso di memoria.

Cosa significa per reti più sicure e più intelligenti

In termini semplici, lo studio mostra che scegliere con cura quali “indizi” fornire a un rilevatore di intrusioni può renderlo sia più incisivo sia più veloce, anche quando si lavora con traffico crittografato che deve rimanere privato. Invece di forzare l’apertura dei pacchetti, il sistema si basa su come cambiano i modelli di dimensioni e tempi quando sono presenti attacchi, e si adatta automaticamente quando i dati diventano più rumorosi o più protetti. Per le reti energetiche che devono bilanciare sicurezza, privacy e risposta in tempo reale, questo tipo di filtraggio leggero e adattivo potrebbe diventare un elemento chiave. Sebbene i risultati finora derivino da esperimenti controllati su un singolo dataset, gli autori sostengono che la stessa strategia può essere integrata negli strumenti di monitoraggio esistenti ed estesa ad altri ambienti crittografati, aiutando le infrastrutture critiche a rimanere un passo avanti rispetto a cyberattacchi sempre più furtivi.

Citazione: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Parole chiave: traffico crittografato, rilevamento delle intrusioni, sicurezza delle reti elettriche intelligenti, selezione delle caratteristiche, rilevamento di cyberattacchi