Clear Sky Science · nl

Aanpasbare selectie van kenmerken met gradientgebaseerde relevantie voor indringingsdetectiesystemen

Waarom verborgen aanvallen in elektriciteitsnetten ertoe doen

Moderne elektriciteitsnetten en industriële energiesystemen zijn tegenwoordig afhankelijk van constante stromen digitale gegevens om de stroomvoorziening veilig en efficiënt te houden. Om gevoelige informatie te beschermen, is vrijwel al dit verkeer versleuteld—ingepakt in een soort digitale envelop. Maar dezelfde versleuteling die gewone gebruikers beschermt, kan ook de sporen verbergen van aanvallers die valse opdrachten willen injecteren of gegevens willen stelen. Dit artikel presenteert een nieuwe manier om die verborgen aanvallen in versleuteld verkeer snel en nauwkeurig op te sporen, zonder de enveloppen te openen of het net te vertragen.

De uitdaging van door digitale sloten heen kijken

Traditionele hulpmiddelen voor indringingsdetectie kijken vaak in netwerkpakketten en vergelijken hun inhoud met bekende patronen van kwaadwillend gedrag. Versleuteling maakt die aanpak vrijwel onmogelijk, omdat de inhoud is versluierd en privé moet blijven. Tegelijkertijd hebben aanvallers geleerd hun activiteiten via versleutelde kanalen te verbergen, zodat ze opgaan in normaal gebruikersverkeer. Bestaand werk heeft geprobeerd kunstmatige intelligentie op versleuteld verkeer toe te passen, maar veel methoden vereisen zware berekeningen, worstelen met realtime-toepassingen of falen wanneer de gegevens ruis bevatten of opzettelijk worden gemanipuleerd. Dit is vooral gevaarlijk in energiesystemen zoals slimme netten en SCADA-netwerken, waar zelfs kleine classificatiefouten stroominstabiliteit of onjuiste besturingsacties kunnen veroorzaken.

De juiste aanwijzingen kiezen in plaats van alle data

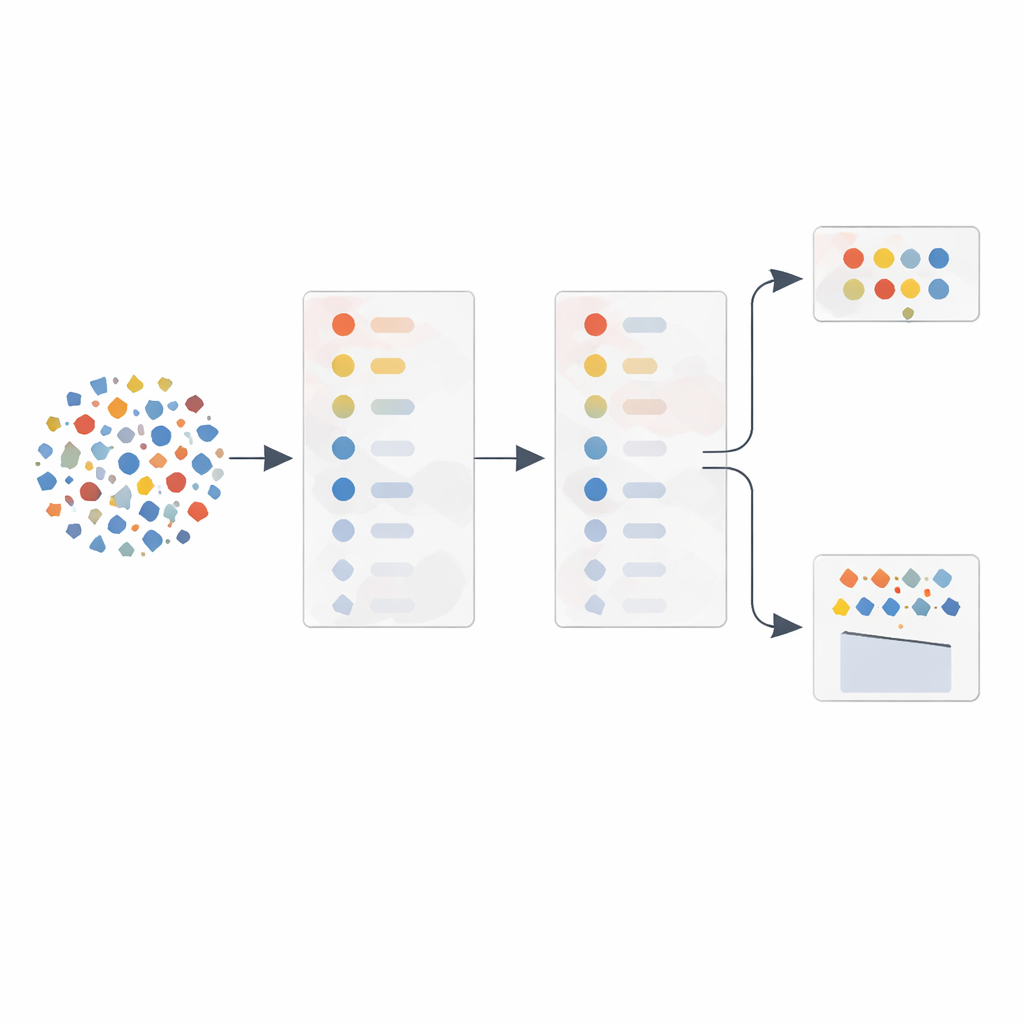

De auteurs richten zich op een kernidee: niet elk meetbaar aspect van netwerkverkeer is even nuttig om aanvallen te ontdekken. In plaats van tientallen ruwe metingen in een leeralgoritme te stoppen, stellen zij een adaptieve kenmerkselectiemethode (AFS) voor die automatisch de meest informatieve aanwijzingen kiest. Eerst gebruiken ze een standaard statistisch hulpmiddel, principale componentenanalyse (PCA), om verkeerskenmerken — zoals pakketgroottes, timingvariaties en reactievertragingen — te rangschikken naar hun variatie en onderlinge samenhang. Vervolgens vertrouwen ze niet alleen op deze rangorde, maar testen ze kenmerken één voor één in een classifier en volgen hoe de detectiekwaliteit verbetert elke keer dat een kenmerk wordt toegevoegd. Dit levert een prestatiecurve op die laat zien welke kenmerken daadwerkelijk betekenisvol bijdragen.

Het gegevensgradient de zoekrichting laten bepalen

De kern van de methode is wat de auteurs gradientgebaseerde relevantie noemen. Terwijl ze geleidelijk kenmerken in PCA-volgorde toevoegen, meten ze hoe scherp de detectiescore omhoogschiet of afvlakt. Kenmerken die sterke verbeteringen in deze curve veroorzaken, worden als bijzonder waardevol beschouwd, zelfs als hun aanvankelijke statistische belangrijkheid beperkt leek. Kenmerken die weinig of geen voordeel toevoegen — vaak omdat ze redundant zijn met eerdere — worden opzij geschoven. Uit dit proces bouwen ze twee flexibele kenmerkgroepen: één met alleen de kenmerken die scherpe sprongen veroorzaken voor zuinige werking, en een andere die deze aanvult met enkele hooggerangschikte kenmerken voor extra robuustheid. Een apart onderdeel controleert hoe ruisig of gemanipuleerd de trainingsdata lijkt en kiest vervolgens automatisch tussen de kleinere of grotere set bij het classificeren van nieuw verkeer.

Het idee bewijzen op echt versleuteld verkeer

Om hun aanpak te testen gebruikten de onderzoekers een openbare dataset van versleutelde DNS-over-HTTPS-stromen, die normaal browsen mengt met kwaadaardige tunnels die bedoeld zijn om data te smokkelen. Ze trainden een logistieke regressiemodel — een relatief eenvoudige classifier — op verkeer samengevat met tot 27 verschillende timing- en groottekenmerken. Door hun adaptieve kenmerkselectie toe te passen, slaagden ze erin het aantal actieve kenmerken terug te brengen tot slechts vier onder omstandigheden met veel ruis, of elf bij minder ruis, terwijl de nauwkeurigheid behouden bleef of verbeterde. Over duizenden herhaalde proeven verhoogde de adaptieve methode de gemiddelde detectiesnelheid met ongeveer een kwart vergeleken met een standaard PCA-only aanpak en nog meer vergeleken met het gebruik van alle kenmerken zonder selectie. Tegelijkertijd verminderde het de trainingstijd met ongeveer een derde en verlaagde het het geheugengebruik aanzienlijk.

Wat dit betekent voor veiligere, slimere netten

In eenvoudige bewoordingen toont de studie aan dat het zorgvuldig kiezen welke "aanwijzingen" aan een indringingsdetector worden gevoed, deze zowel scherper als sneller kan maken, zelfs bij versleuteld verkeer dat privé moet blijven. In plaats van pakketten open te breken, vertrouwt het systeem op hoe patronen van groottes en timing veranderen wanneer aanvallen aanwezig zijn, en past het zich automatisch aan wanneer de data ruisiger of zwaarder beschermd wordt. Voor energienetwerken die beveiliging, privacy en realtime-reactie in balans moeten brengen, kan dit soort lichtgewicht, adaptieve filtering een belangrijk bouwblok worden. Hoewel de resultaten tot nu toe afkomstig zijn van gecontroleerde experimenten op één dataset, betogen de auteurs dat dezelfde strategie in bestaande bewakingstools kan worden geïntegreerd en kan worden uitgebreid naar andere versleutelde omgevingen, zodat kritieke infrastructuur een stap voor blijft op steeds geraffineerdere, heimelijke cyberaanvallen.

Bronvermelding: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Trefwoorden: gecodeerd verkeer, indringingsdetectie, beveiliging van slimme netten, kenmerkselectie, detectie van cyberaanvallen