Clear Sky Science · tr

Gizli saldırı tespit sistemleri için gradyan tabanlı alaka ile uyarlanabilir özellik seçimi

Güç ağlarındaki gizli saldırıların önemi

Modern elektrik şebekeleri ve endüstriyel enerji sistemleri, elektriğin güvenli ve verimli akmasını sağlamak için artık sürekli dijital veri akışlarına dayanıyor. Hassas bilgileri korumak için bu trafiğin neredeyse tamamı şifreleniyor—bir tür dijital zarfın içine kilitleniyor. Ancak sıradan müşterileri koruyan aynı şifreleme, sahte komut enjekte etmeye veya veri çalmaya çalışan kötü niyetlilerin izlerini de saklayabiliyor. Bu makale, zarfları açmadan veya şebekeyi yavaşlatmadan şifrelenmiş trafiğin içindeki bu gizli saldırıları hızlı ve doğru biçimde tespit etmenin yeni bir yolunu sunuyor.

Dijital kilitlerin arkasını görme zorluğu

Geleneksel saldırı tespit araçları genellikle ağ paketlerinin içine bakar ve içeriklerini bilinen zararlı davranış kalıplarıyla karşılaştırır. Şifreleme bu yaklaşımı neredeyse imkânsız hale getiriyor; çünkü içerik karıştırılmış durumda ve gizli kalmalı. Aynı zamanda saldırganlar faaliyetlerini şifreli kanallar üzerinden tünelleyerek normal kullanıcıların arasına karışmayı öğrendiler. Mevcut çalışmalar şifrelenmiş trafik üzerinde yapay zeka kullanmaya çalıştı, ancak birçok yöntem ağır hesaplama gerektiriyor, gerçek zamanlı çalışmakta zorlanıyor veya veri gürültülü ya da kasıtlı olarak manipüle edildiğinde çözülebiliyor. Bu durum, küçük sınıflandırma hatalarının bile güç kararsızlığına veya yanlış kontrol eylemlerine yol açabileceği akıllı şebekeler ve SCADA ağları gibi enerji sistemlerinde özellikle tehlikeli.

Tüm veriler yerine doğru ipuçlarını seçmek

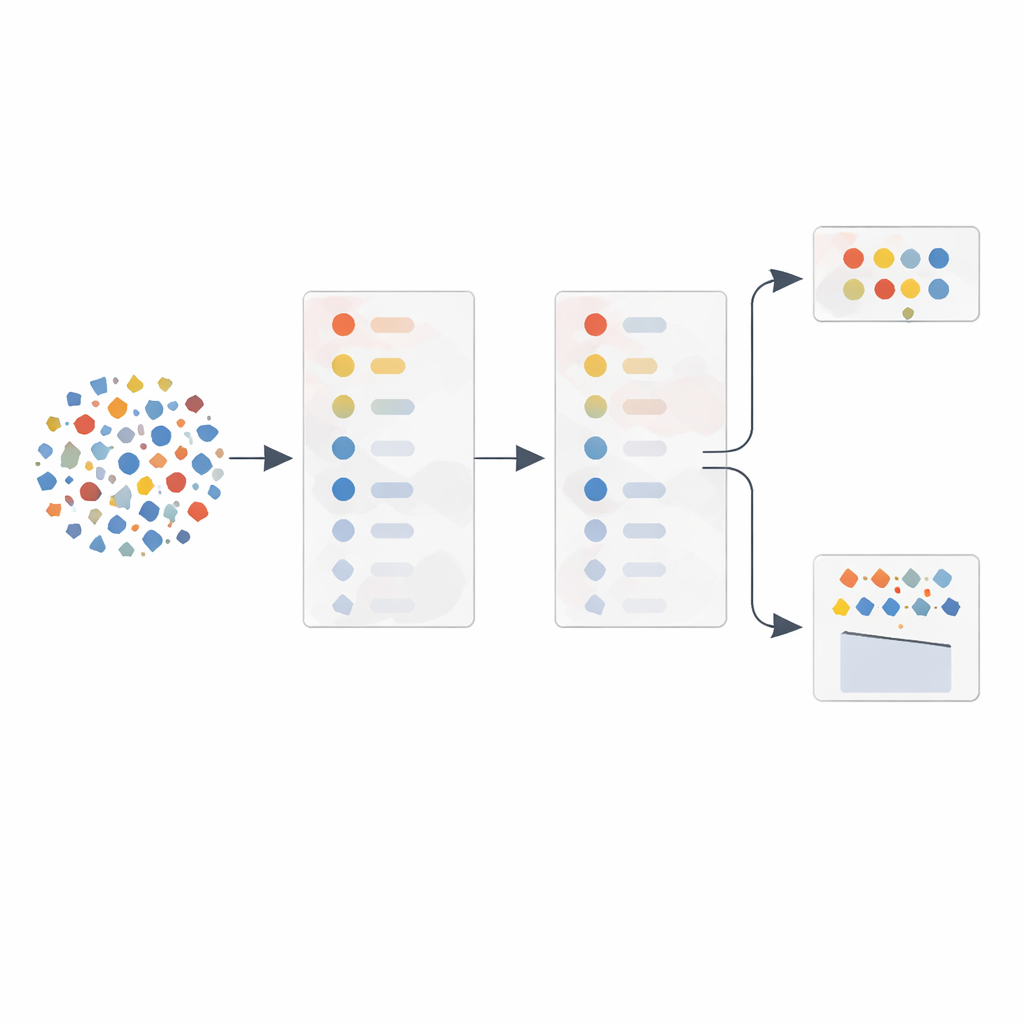

Yazarlar kilit bir fikre odaklanıyor: ağ trafiğinin her ölçülebilir yönü saldırıları tespit etmede eşit derecede yararlı değildir. Öğrenme algoritmasına düzinelerce ham ölçüm vermek yerine, en bilgilendirici ipuçlarını otomatik olarak seçen bir uyarlanabilir özellik seçimi (AFS) yöntemi öneriyorlar. Önce paket boyutları, zamanlama varyasyonları ve yanıt gecikmeleri gibi trafik özelliklerini ne kadar değiştiklerine ve birbirleriyle ne kadar ilişkili olduklarına göre sıralamak için temel bir istatistiksel araç olan başlıca bileşenler analizi (PCA) kullanıyorlar. Ardından yalnızca bu sıralamaya güvenmek yerine, özellikleri sınıflandırıcıda teker teker test ediyor ve her bir özellik eklendiğinde tespit kalitesinin ne kadar iyileştiğini izliyorlar. Bu, hangi özelliklerin gerçekten katkı sağladığını gösteren bir performans eğrisi oluşturuyor.

Aramayı veri gradyanı ile yönlendirmek

Yöntemin özünü yazarların gradyan tabanlı alaka olarak adlandırdığı şey oluşturuyor. PCA sırasına göre özellikleri kademeli olarak eklerken, tespit skorunun ne kadar keskin bir şekilde zıpladığını veya düzleştiğini ölçüyorlar. Bu eğride keskin iyileşmelere yol açan özellikler, başlangıçtaki istatistiksel önemleri mütevazı görünse bile özellikle değerli kabul ediliyor. Az veya hiç fayda sağlamayan özellikler—çoğunlukla önceki özelliklerle örtüşmeleri nedeniyle—bir kenara itiliyor. Bu süreçten, biri yalın operasyon için yalnızca keskin sıçrama yapan özellikleri içeren, diğeri ise ekstra sağlamlık için bunlara birkaç üst sıralı özelliği ekleyen iki esnek özellik kümesi oluşturuluyor. Ayrı bir bileşen, eğitim verisinin ne kadar gürültülü veya elini sürülmüş göründüğünü izliyor ve yeni trafiği sınıflandırırken otomatik olarak küçük veya büyük küme arasında seçim yapıyor.

Gerçek şifrelenmiş trafik üzerinde fikri kanıtlamak

Yaklaşımlarını test etmek için araştırmacılar, normal taramayı kötü niyetli tünellerle karıştıran halka açık bir şifrelenmiş DNS-over-HTTPS akışları veri setini kullandılar. Trafiği en fazla 27 farklı zamanlama ve boyut özelliğiyle özetleyerek nispeten basit bir sınıflandırıcı olan lojistik regresyon modelini eğittiler. Uyarlanabilir özellik seçimini uygulayarak yüksek gürültü koşullarında etkin özellik sayısını dörde kadar, daha düşük gürültüde ise on bire düşürebildiler; aynı zamanda doğruluğu korudular veya artırdılar. Binlerce tekrarlı denemede, uyarlanabilir yöntem ortalama tespit oranını yalnızca PCA kullanan bir yaklaşıma kıyasla yaklaşık dörtte bir artırdı ve tüm özellikleri seçmeden kullanmaya göre daha da fazla iyileşme sağladı. Aynı zamanda eğitim süresini yaklaşık üçte bir oranında azalttı ve bellek kullanımını önemli ölçüde düşürdü.

Daha güvenli, daha akıllı şebekeler için anlamı

Açıkça söylemek gerekirse, çalışma bir saldırı tespit cihazına hangi "ipuçlarının" verileceğini dikkatle seçmenin, bunların hem daha keskin hem de daha hızlı olmasını sağlayabileceğini gösteriyor; üstelik verinin gizli kalması gereken şifrelenmiş trafik üzerinde bile. Paketleri zorla açmak yerine sistem, saldırılar var olduğunda boyut ve zamanlama kalıplarının nasıl değiştiğine dayanıyor ve veri daha gürültülü veya daha korumalı hale geldiğinde otomatik olarak uyum sağlıyor. Güvenlik, gizlilik ve gerçek zamanlı yanıt arasında denge kurması gereken enerji ağları için bu tür hafif, uyarlanabilir filtreleme önemli bir yapı taşı haline gelebilir. Şu ana kadar sonuçlar tek bir veri kümesi üzerinde yapılan kontrollü deneylerden geliyor olsa da yazarlar aynı stratejinin mevcut izleme araçlarına entegre edilebileceğini ve diğer şifrelenmiş ortamlara genişletilebileceğini, kritik altyapının giderek daha gizli hale gelen siber saldırılara karşı bir adım önde kalmasına yardımcı olabileceğini savunuyorlar.

Atıf: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Anahtar kelimeler: şifrelenmiş trafik, saldırı tespiti, akıllı şebeke güvenliği, özellik seçimi, siber saldırı tespiti