Clear Sky Science · fr

Sélection adaptative de caractéristiques avec pertinence basée sur le gradient pour les systèmes de détection d'intrusion

Pourquoi les attaques dissimulées dans les réseaux électriques comptent

Les réseaux électriques modernes et les systèmes énergétiques industriels reposent désormais sur des flux continus de données numériques pour assurer un approvisionnement en électricité sûr et efficace. Pour protéger les informations sensibles, presque tout ce trafic est chiffré — enfermé dans une sorte d’enveloppe numérique. Mais le même chiffrement qui protège les clients ordinaires peut aussi masquer les traces d’attaquants cherchant à injecter de fausses commandes ou à voler des données. Cet article présente une nouvelle méthode pour repérer rapidement et précisément ces attaques cachées dans le trafic chiffré, sans ouvrir les enveloppes ni ralentir le réseau.

Le défi de voir à travers les verrous numériques

Les outils traditionnels de détection d’intrusion analysent souvent le contenu des paquets réseau, en le comparant à des motifs connus de comportement malveillant. Le chiffrement rend cette approche presque impossible, car le contenu est brouillé et doit rester privé. Parallèlement, les attaquants ont appris à faire transiter leurs activités par des canaux chiffrés, se fondant parmi les utilisateurs légitimes. Des travaux existants ont tenté d’utiliser l’intelligence artificielle sur du trafic chiffré, mais de nombreuses méthodes exigent de lourds calculs, peinent en temps réel ou s’effondrent lorsque les données sont bruyantes ou manipulées intentionnellement. C’est particulièrement dangereux dans les systèmes énergétiques comme les réseaux intelligents et SCADA, où même de petites erreurs de classification peuvent provoquer des instabilités de l’alimentation ou des actions de contrôle incorrectes.

Choisir les indices pertinents plutôt que toutes les données

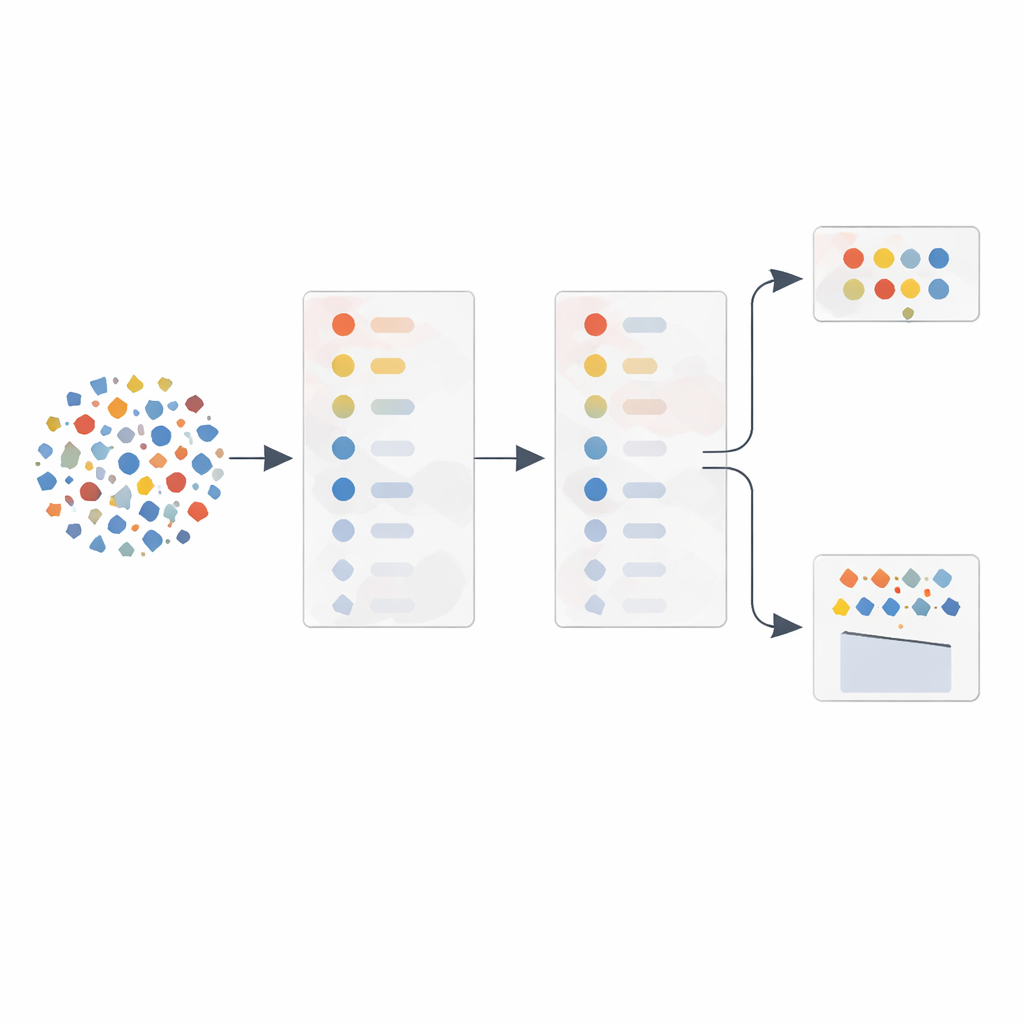

Les auteurs mettent l’accent sur une idée centrale : tous les aspects mesurables du trafic réseau ne sont pas également utiles pour repérer les attaques. Plutôt que d’alimenter des dizaines de mesures brutes dans un algorithme d’apprentissage, ils proposent une méthode de sélection adaptative de caractéristiques (AFS) qui choisit automatiquement les indices les plus informatifs. D’abord, ils utilisent un outil statistique standard, l’analyse en composantes principales (ACP), pour classer les caractéristiques du trafic — telles que les tailles de paquets, les variations temporelles et les délais de réponse — selon leur variance et leur corrélation. Puis, au lieu de se contenter de ce classement, ils testent les caractéristiques une par une dans un classifieur et suivent l’amélioration de la qualité de détection à chaque ajout. Cela crée une courbe de performance montrant quelles caractéristiques apportent réellement une valeur ajoutée.

Laisser le gradient des données guider la recherche

Le cœur de la méthode est ce que les auteurs appellent la pertinence basée sur le gradient. En ajoutant progressivement les caractéristiques selon l’ordre déterminé par l’ACP, ils mesurent à quel point le score de détection bondit ou se stabilise. Les caractéristiques qui provoquent des améliorations nettes sur cette courbe sont considérées comme particulièrement précieuses, même si leur importance statistique initiale semblait modeste. Les caractéristiques qui n’apportent que peu ou pas d’avantage — souvent parce qu’elles sont redondantes avec des caractéristiques précédentes — sont écartées. À partir de ce processus, ils construisent deux ensembles de caractéristiques flexibles : l’un contenant uniquement les caractéristiques provoquant des sauts marqués pour un fonctionnement allégé, et l’autre complétant celles-ci par quelques caractéristiques bien classées pour une robustesse accrue. Un composant séparé surveille le niveau de bruit ou les altérations possibles dans les données d’entraînement, puis choisit automatiquement entre l’ensemble réduit ou l’ensemble étendu lors de la classification de nouveau trafic.

Valider l’idée sur du trafic chiffré réel

Pour évaluer leur approche, les chercheurs ont utilisé un jeu de données public de flux DNS-over-HTTPS chiffrés, qui mélange une navigation normale et des tunnels malveillants conçus pour exfiltrer des données. Ils ont entraîné un modèle de régression logistique — un classifieur relativement simple — sur un trafic résumé par jusqu’à 27 caractéristiques différentes de temporisation et de taille. En appliquant leur sélection adaptative de caractéristiques, ils ont pu réduire le nombre de caractéristiques actives à seulement quatre dans des conditions de fort bruit, ou à onze sous un bruit moindre, tout en maintenant ou en améliorant la précision. Sur des milliers d’essais répétés, la méthode adaptative a augmenté le taux moyen de détection d’environ un quart par rapport à une approche basée uniquement sur l’ACP, et encore davantage par rapport à l’utilisation de toutes les caractéristiques sans sélection. Dans le même temps, elle a réduit le temps d’entraînement d’environ un tiers et considérablement diminué l’utilisation mémoire.

Ce que cela signifie pour des réseaux électriques plus sûrs et plus intelligents

En termes simples, l’étude montre que choisir soigneusement les « indices » fournis à un détecteur d’intrusion peut le rendre à la fois plus précis et plus rapide, même lorsqu’il travaille sur du trafic chiffré devant rester privé. Plutôt que d’ouvrir les paquets, le système s’appuie sur la manière dont les motifs de tailles et de temporisations évoluent en présence d’attaques, et il s’adapte automatiquement lorsque les données deviennent plus bruyantes ou davantage protégées. Pour les réseaux énergétiques qui doivent concilier sécurité, confidentialité et réactivité en temps réel, ce filtrage adaptatif et léger pourrait devenir un élément clé. Bien que les résultats présentés proviennent pour l’instant d’expériences contrôlées sur un jeu de données, les auteurs soutiennent que la même stratégie peut être intégrée aux outils de surveillance existants et étendue à d’autres environnements chiffrés, aidant les infrastructures critiques à garder une longueur d’avance face à des cyberattaques de plus en plus furtives.

Citation: Lee, YR., Jeon, SE., Lee, SJ. et al. Adaptive feature selection with gradient-based relevance for intrusion detection systems. Sci Rep 16, 14308 (2026). https://doi.org/10.1038/s41598-026-42295-4

Mots-clés: trafic chiffré, détection d'intrusion, sécurité des réseaux électriques intelligents, sélection de caractéristiques, détection de cyberattaques