Clear Sky Science · zh

表示学习在检测僵尸网络攻击中的应用

为什么隐秘的网络军团关系重大

在日常上网活动背后,从观看流媒体到查询银行账户,存在着被劫持的沉默机器群体——称为僵尸网络——它们可以被组织起来用来淹没网站、传播诈骗或窃取数据。及早发现这些僵尸网络很困难,尤其是在攻击者不断改变策略的情况下。本文提出了一种将原始连接数据转换为紧凑图像的方法,使深度学习模型能够“看见”网络流量中的可疑活动,从而大幅提高发现新型、此前未见过的僵尸网络攻击的可能性。

日益严重的隐秘接管问题

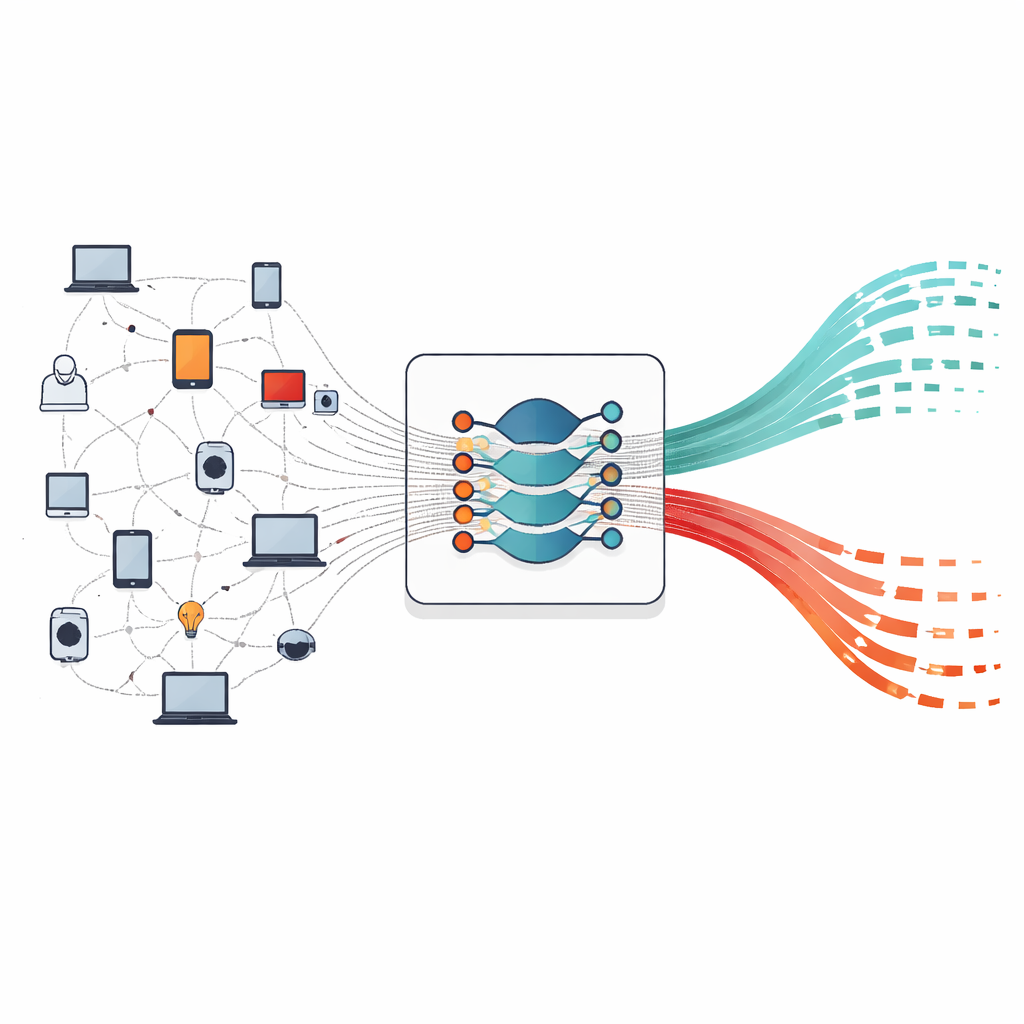

僵尸网络是由普通设备——笔记本、服务器,甚至智能家居设备——组成的网络,这些设备被悄然接管后可被远程作为单一武器控制。它们可以用无效流量压垮在线服务、发送大规模垃圾邮件和钓鱼邮件,或悄悄窃取个人和财务信息。随着联网设备数量激增,这些隐秘网络的规模和威力也在增长。传统防御依赖已知攻击“签名”或简单的统计规则,只有在攻击者行为没有太大变化时才有效。一旦出现新型僵尸网络家族或巧妙伪装,旧有系统常常无法识别威胁。

当今智能安全工具的局限

近年来,研究人员转向机器学习和深度学习,以自动识别网络流量中的可疑模式。许多系统使用人工设计的连接摘要——例如平均包大小或连接持续时间——作为决策树或随机森林等传统模型的输入。虽然这些方法在为其调优的数据上表现良好,但它们高度依赖人工选择的特征。当新僵尸网络的行为不同,旧特征集可能无法捕捉其危险之处。深度学习通过直接从数据中学习模式改善了情况,但大多数方法仍将网络流量视为简单的数值表格,可能丢失那些能将新攻击与正常活动区分开的微妙关系。

将原始流量变成神经网络能“读”的图片

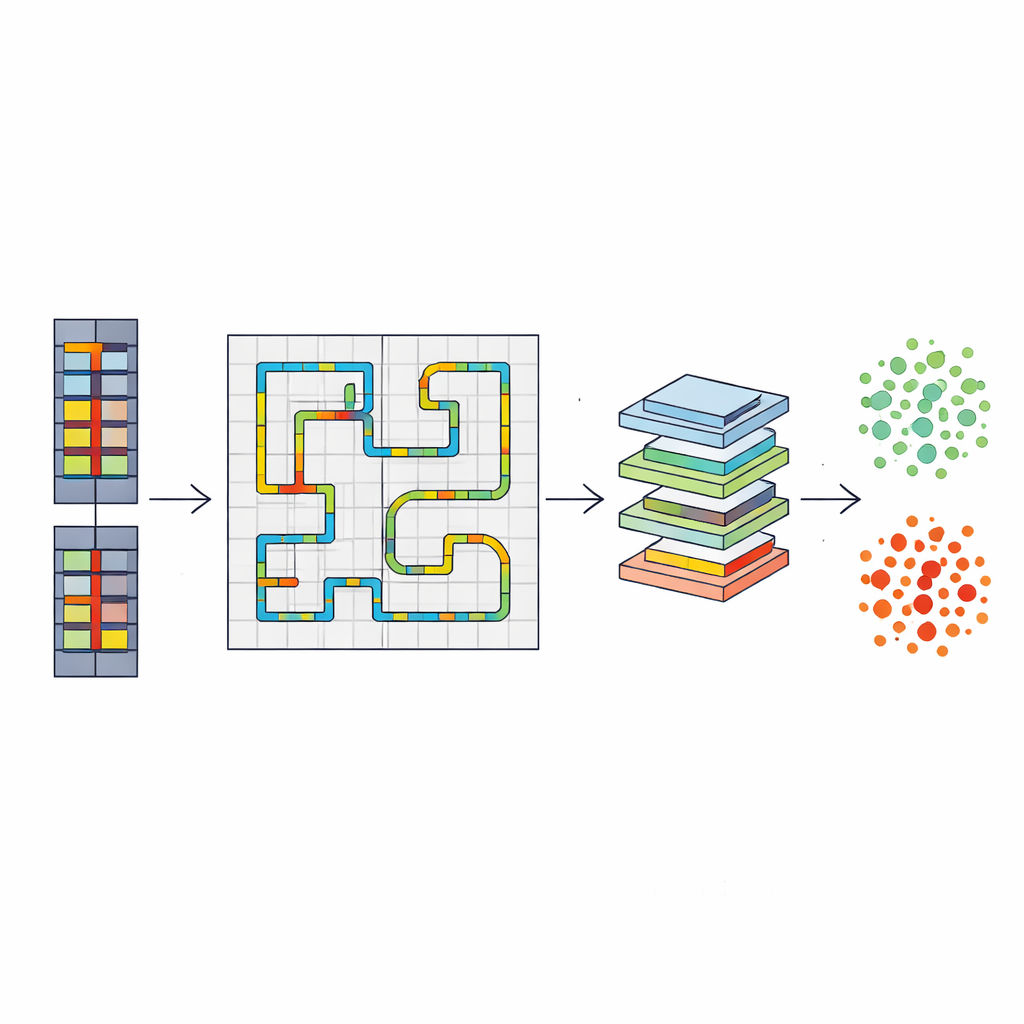

本研究提出一个端到端框架,将僵尸网络检测重新表述为图像识别问题。每个网络流(即记录谁与谁通信、持续多长时间以及传输了多少数据的条目)首先经过精心编码。IP地址被拆分为四个数字部分,端口和协议通过出现频率表示,持续时间与总字节等数值被缩放到统一范围。从这19个数值中,方法利用希尔伯特填充曲线构建一个小型灰度图像——这是一条将一维值列表映射到二维网格的蜿蜒路径,同时尽量让相邻值在图中靠近。尽管大多数像素为空,非零像素形成的小而一致的形状可以被卷积神经网络学会识别,作为正常或恶意行为的特征。

在全新威胁上进行抗压测试

为验证这种基于图像的方法是否真正具有泛化能力,作者使用了真实感的网络流量基准数据集CTU-13,该数据集包含多个记录的僵尸网络感染与正常活动混合。深度学习模型仅在一个名为Murlo的僵尸网络家族上训练,然后在一个完全不同、此前从未见过的家族Rbot上测试。这种设置模拟了现实世界的“零日”情形,防御者必须即时标记新的攻击模式。所提出的系统基于在紧凑的32×32图像上运行的ResNet-18图像分类器,对僵尸网络流量的整体识别准确率约为98%,F1得分同样很高,同时保持漏报和误报都较低。相比之下,一个强有力的传统基线——在相同场景下训练的随机森林——虽然总体准确率尚可,但几乎完全无法识别新的僵尸网络,几乎把所有恶意流量都误判为无害。

这对更安全网络的意义

结果表明,网络数据如何被表示与所用模型同等重要。通过将连接特征组织成小型、保持局部性的图像,系统捕捉到恶意行为的底层“形状”,而不是记忆与某一已知僵尸网络相关的具体数值。这使得它能更可靠地发现相关但不同的攻击。由于该方法使用元数据和流统计而不是查看数据包内容,它适用于当今加密通信和分布广泛的物联网设备的环境。在实际层面,这项工作指向能以更少人工调优适应新僵尸网络家族的入侵检测系统,为普通用户和组织提供更有弹性的防线。

引用: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

关键词: 僵尸网络检测, 网络安全, 深度学习, 表示学习, 入侵检测