Clear Sky Science · pt

Aplicação de aprendizado de representação na detecção de ataques de botnet

Por que exércitos cibernéticos ocultos importam para todos

Por trás do uso cotidiano da internet, de assistir a filmes a verificar saldos bancários, exércitos silenciosos de máquinas invadidas — chamados botnets — podem ser mobilizados para inundar sites, espalhar golpes ou roubar dados. Detectar esses botnets cedo é difícil, especialmente quando os atacantes mudam constantemente suas táticas. Este artigo apresenta uma nova forma de "ver" atividades suspeitas no tráfego de rede ao transformar dados brutos de conexão em imagens compactas que um modelo de aprendizado profundo pode compreender, aumentando muito as chances de detectar ataques de botnet novos e previamente desconhecidos.

O problema crescente de tomadas silenciosas online

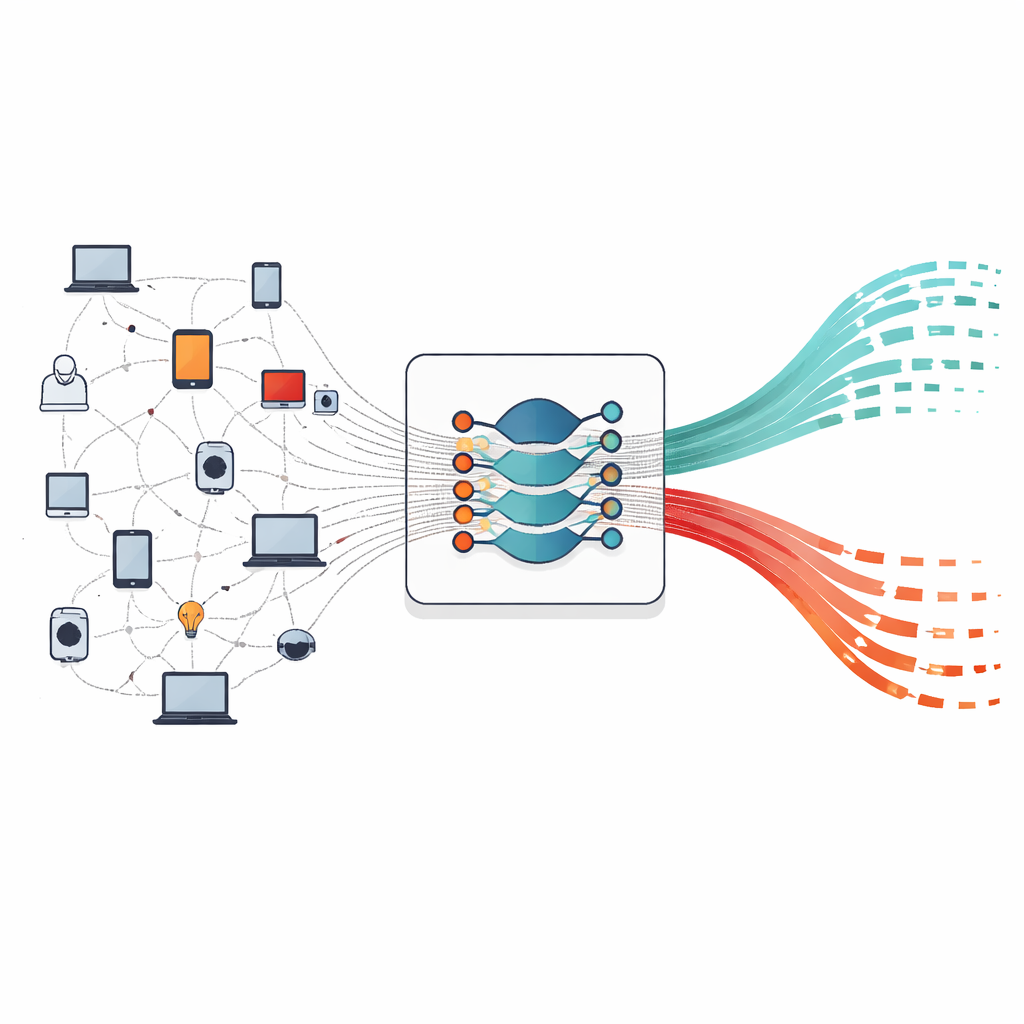

Botnets são redes de dispositivos comuns — laptops, servidores, até aparelhos domésticos inteligentes — que foram secretamente controlados e podem ser operados remotamente como uma única arma. Eles podem sobrecarregar serviços online com tráfego inútil, enviar ondas de spam e e-mails de phishing, ou furtivamente extrair informações pessoais e financeiras. À medida que o número de dispositivos conectados à internet explode, também aumenta o tamanho e o poder potencial dessas redes ocultas. Defesas tradicionais dependem de "assinaturas" de ataque conhecidas ou de regras estatísticas simples, que funcionam apenas enquanto os atacantes não mudarem muito seu comportamento. Quando surge uma nova família de botnet ou uma camuflagem inteligente, esses sistemas antigos frequentemente deixam de reconhecer a ameaça.

Limites das ferramentas de segurança "inteligentes" atuais

Nos últimos anos, pesquisadores recorrem a aprendizado de máquina e aprendizado profundo para identificar automaticamente padrões suspeitos no tráfego de rede. Muitos sistemas usam resumos de conexões elaborados manualmente — como tamanhos médios de pacotes ou durações de conexão — como entrada para modelos tradicionais, como árvores de decisão ou random forests. Embora esses métodos possam funcionar bem nos dados para os quais foram ajustados, eles dependem fortemente da escolha de características projetadas por humanos. Quando um novo botnet se comporta de forma diferente, o conjunto de características antigo pode deixar de capturar o que o torna perigoso. O aprendizado profundo melhorou a situação ao aprender padrões diretamente dos dados, mas a maioria das abordagens ainda trata o tráfego de rede como simples tabelas de números, potencialmente descartando relações sutis que poderiam distinguir um novo ataque de uma atividade ordinária.

Transformando tráfego bruto em imagens que uma rede neural pode ler

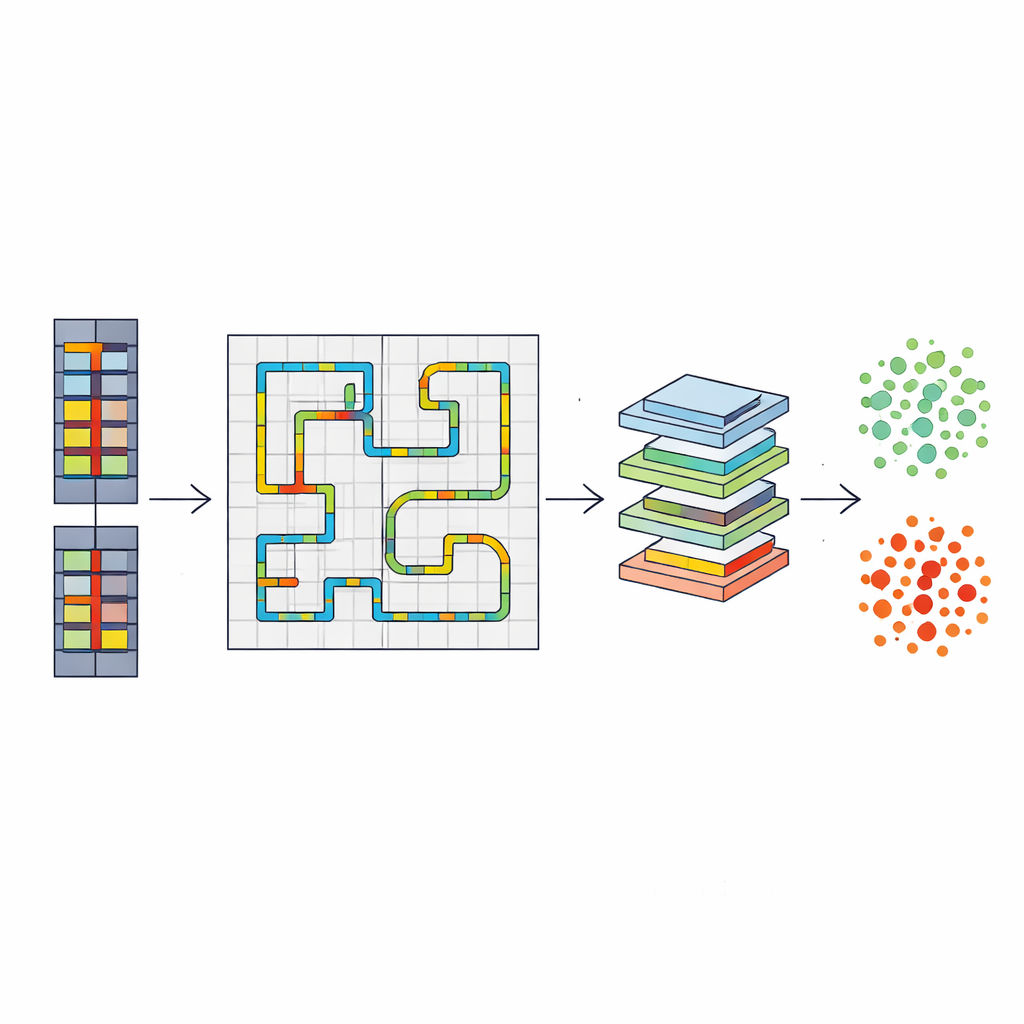

Este estudo introduz uma estrutura de ponta a ponta que reformula a detecção de botnets como um problema de reconhecimento de imagens. Cada fluxo de rede — um registro que resume quem se comunicou com quem, por quanto tempo e com quanto dado — é primeiro codificado com cuidado. Endereços IP são divididos em suas quatro partes numéricas, portas e protocolos são representados pela frequência com que ocorrem, e valores numéricos como duração e bytes totais são escalados para uma faixa comum. A partir desses 19 números, o método constrói uma pequena imagem em tons de cinza usando uma curva de preenchimento de espaço de Hilbert, um caminho sinuoso que mapeia a lista unidimensional de valores em uma grade bidimensional mantendo valores próximos próximos uns dos outros. Embora a maioria dos pixels fique vazia, os pixels não nulos formam pequenas formas consistentes que uma rede neural convolucional pode aprender a reconhecer como assinaturas de comportamento normal ou malicioso.

Testando o sistema contra ameaças totalmente novas

Para verificar se essa abordagem baseada em imagens realmente generaliza, o autor usa um conjunto de referência realista de tráfego de rede, o CTU-13, que contém múltiplas infecções de botnet registradas misturadas com atividade normal. O modelo de aprendizado profundo é treinado apenas em uma família de botnet, chamada Murlo, e então testado em uma família completamente diferente, Rbot, que nunca havia visto antes. Esse cenário imita uma situação real de "zero‑day", em que um defensor precisa sinalizar um novo padrão de ataque em tempo real. O sistema proposto, baseado em um classificador ResNet-18 trabalhando em imagens compactas de 32×32, identifica corretamente fluxos de botnet com cerca de 98% de acurácia geral e uma pontuação F1 igualmente alta, mantendo tanto ataques perdidos quanto alarmes falsos em níveis baixos. Em nítido contraste, uma linha de base tradicional forte — Random Forest treinado no mesmo cenário — alcança acurácia geral decente, mas falha quase completamente em reconhecer o novo botnet, classificando erroneamente quase todo o tráfego malicioso como inofensivo.

O que isso significa para redes mais seguras

Os resultados mostram que a forma como os dados de rede são representados importa tanto quanto o modelo utilizado. Ao organizar características de conexão em pequenas imagens que preservam a localidade, o sistema captura a "forma" subjacente do comportamento malicioso em vez de memorizar números específicos ligados a um botnet conhecido. Isso permite detectar ataques relacionados, porém diferentes, com muito mais confiabilidade. Como o método usa metadados e estatísticas de fluxo em vez de inspecionar o conteúdo dos pacotes, ele é bem adequado ao mundo atual de comunicações criptografadas e dispositivos da Internet das Coisas espalhados. Em termos práticos, este trabalho aponta para sistemas de detecção de intrusão que podem se adaptar a novas famílias de botnets com menos ajuste manual, oferecendo uma linha de defesa mais resiliente para usuários e organizações no dia a dia.

Citação: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Palavras-chave: detecção de botnet, segurança de rede, aprendizado profundo, aprendizado de representação, detecção de intrusão