Clear Sky Science · he

יישום של לימוד ייצוג בזיהוי התקפות בוטנטים

מדוע צבאות סייבר נסתרים חשובים לכולם

מאחורי השימוש היומיומי באינטרנט — מצפייה בסרטים ועד בדיקת יתרות בנק — מסתתרים צבאות שקטים של מכונות פרוצות, המוכרים בשם בוטנטים, שניתן לרכז לשליטה מרחוק כדי להציף אתרי אינטרנט, להפיץ הונאות או לגנוב נתונים. זיהוי הבוטנטים בשלב מוקדם קשה, במיוחד כשהתוקפים משנים כל הזמן את הטקטיקות שלהם. מאמר זה מציג שיטה חדשה ל"ראיית" פעילות חשודה בתעבורת הרשת על ידי המרת נתוני חיבור גולמיים לתמונות קומפקטיות שמודל למידה עמוקה יכול להבין, ובכך משפר באופן משמעותי את הסיכויים לתפוס התקפות בוטנט חדשות שטרם נראו.

הבעיה המתפתחת של השתלטויות שקטות ברשת

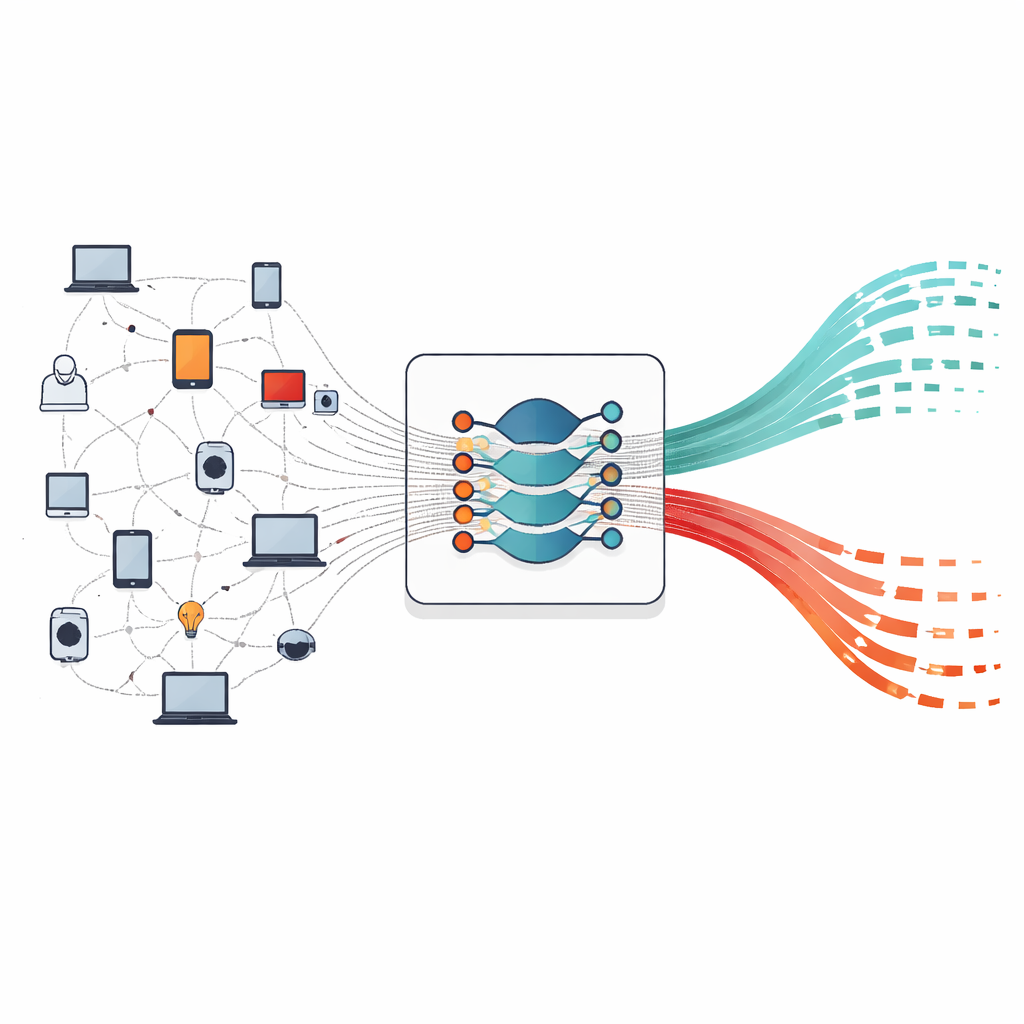

בוטנטים הם רשתות של מכשירים שגרתיים — מחשבים ניידים, שרתים ואפילו גאדג'טים ביתיים חכמים — שנשלטו בסתר וניתן לשלוט בהם מרחוק ככלי אחד. הם יכולים להציף שירותי אינטרנט בתעבורה זבל, לשלוח גל של דואר ספאם ודואר פישינג, או לשאוב בשקט מידע אישי וכספי. ככל שמספר המכשירים המחוברים לאינטרנט מתפוצץ, כך גדל גם פוטנציאל הגודל והכוח של רשתות סמויות אלה. הגנות מסורתיות מסתמכות על "חתימות" ידועות של התקפות או כללים סטטיסטיים פשוטים שעובדים רק כל עוד התוקפים לא משנים את ההתנהגות שלהם יותר מדי. ברגע שמופיעה משפחת בוטנט חדשה או הסוואה מתוחכמת, מערכות ישנות אלו לעתים קרובות נכשלות בזיהוי האיום.

מגבלות של כלי אבטחה חכמים כיום

בשנים האחרונות פנו חוקרים ללמידת מכונה ולמידה עמוקה כדי לזהות באופן אוטומטי דפוסים חשודים בתעבורת רשת. מערכות רבות משתמשות בסיכומים מעשה ידי אדם של חיבורים — כגון ממוצעי גודל החבילות או משכי חיבור — כקלט לדגמים מסורתיים כמו עצי החלטה או יערות אקראיים. ישנם מקרים שבהם שיטות אלה עובדות טוב על הנתונים שאליהם הן כווננו, אך הן תלויות במידה רבה בבחירת התכונות שעוצבו על ידי בני אדם. כאשר בוטנט חדש מתנהג אחרת, מערך התכונות הישן עלול שלא ללכוד את מה שהופך אותו למסוכן. הלמידה העמוקה שיפרה את המצב על ידי למידת דפוסים ישירות מהנתונים, אבל רוב הגישות עדיין מתייחסות לתעבורת רשת כטבלאות מספריות פשוטות, ועלולות להשליך יחסים עדינים שיכולים להבחין בין התקפה חדשה לפעילות רגילה.

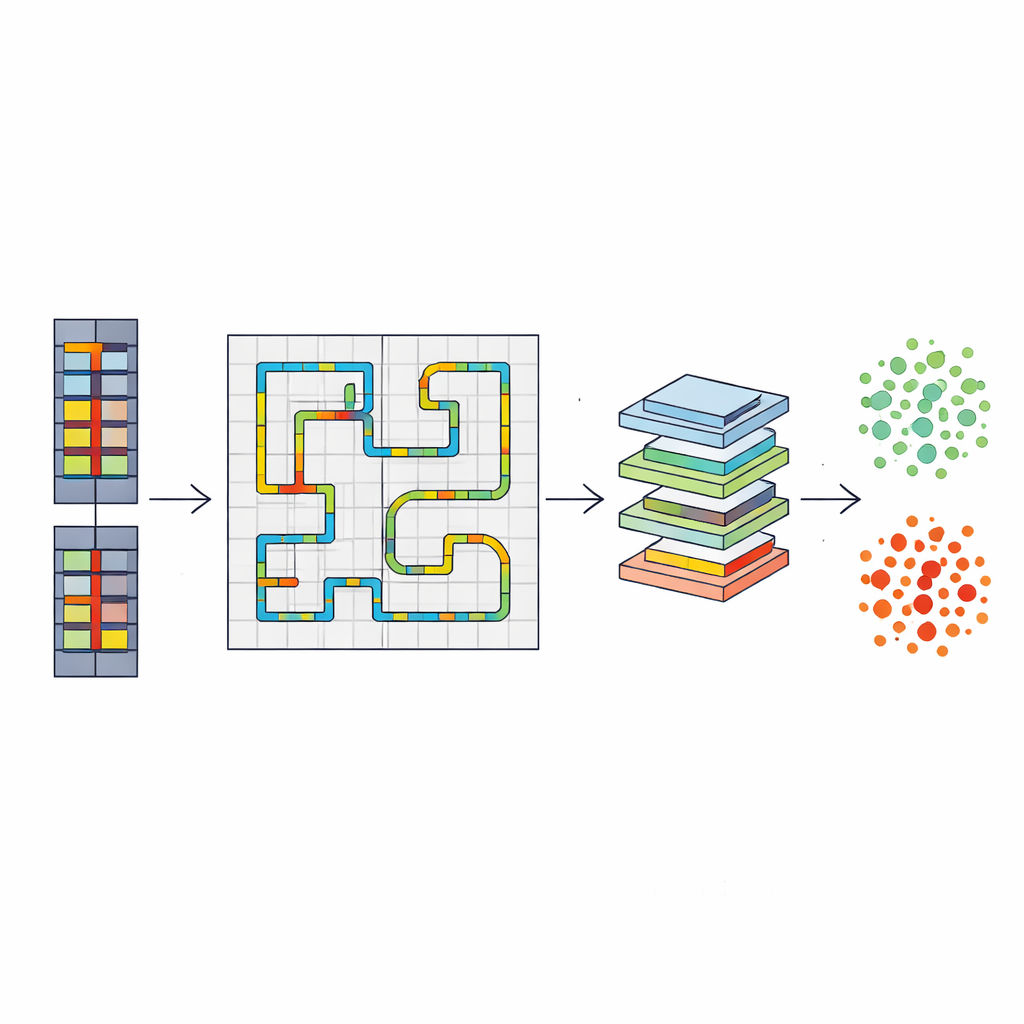

הפיכת תעבורה גולמית לתמונות שמערכת נוירונים יכולה לקרוא

מחקר זה מציג מסגרת מקצה לקצה המחזירה את זיהוי הבוטנט לבעיה של זיהוי תמונות. כל זרימת רשת — רשומה המסכמת מי דיבר עם מי, למשך כמה זמן ובכמות נתונים מסוימת — מקודדת תחילה באופן מדויק. כתובות IP מפוצלות לארבעת החלקים המספריים שלהן, פורטים ופרוטוקולים מיוצגים לפי תדירות הופעתם, וערכים מספריים כגון משך ושלמות הבייטים מתקדמים לטווח משותף. מתוך 19 מספרים אלה בונה השיטה תמונת אפור זעירה באמצעות עקומת הילברט הממלאת-מקום, מסלול מתפתל הממפה את הרשימה האחד-ממדית של הערכים onto לרשת דו-ממדית תוך שמירה על קרבה של ערכים סמוכים. למרות שרוב הפיקסלים ריקים, הפיקסלים שאינם אפס יוצרים צורות קטנות ועקביות שמערכת קונבולוציה נוירלית יכולה ללמוד לזהות כחתימות של התנהגות נורמלית או זדונית.

בדיקת עמידות המערכת מול איומים חדשים לחלוטין

כדי לבדוק האם הגישה המבוססת תמונות אכן מתכללת, הכותב משתמש בערכת מדידה ריאליסטית של תעבורת רשת, CTU-13, המכילה מספר הידבקות בוטנט מוקלטות מעורבות עם פעילות רגילה. מודל הלמידה העמוקה מאומן רק על משפחת בוטנט אחת, שנקראת Murlo, ונבחן לאחר מכן על משפחה שונה לחלוטין, Rbot, שמעולם לא נחשף לה קודם. תצורה זו מדמות מצב "יום-אפס" בעולם האמיתי, שבו המגן חייב לסמן דפוס התקפה חדש במהירות. המערכת המוצעת, מבוססת על מסווג תמונות ResNet-18 העובד על תמונות קומפקטיות בגודל 32×32, מזהה נכון זרימות בוטנט ברמת דיוק כוללת של כ־98% ובציון F1 גבוה דומה, תוך שמירה על שיעור נמוך של התקפות שלא זוהו ושל אזעקות שווא. בניגוד חד לכך, קו־בסיס חזק מסורתי — Random Forest מאומן באותו תרחיש — משיג דיוק כולל סביר אך נכשל כמעט לחלוטין בזיהוי הבוטנט החדש, ומסווג כמעט את כל התעבורה הזדונית כחסרת פגע.

מה משמעות הדבר לרשתות בטוחות יותר

התוצאות מראות שדרך הייצוג של נתוני הרשת חשובה לא פחות מאשר איזה מודל נעשה בו שימוש. על ידי ארגון תכונות החיבור לתמונות קטנות השומרות על מקומיות, המערכת לוכדת את ה"צורה" הבסיסית של התנהגות זדונית במקום לשנן מספרים ספציפיים הקשורים לבוטנט ידוע אחד. זה מאפשר לה לזהות התקפות קשורות אך שונות באמינות רבה יותר. מכיוון שהשיטה משתמשת במטא-נתונים ובסטטיסטיקות זרמים במקום להסתכל על תוכן החבילות, היא מתאימה היטב לעולם של היום של תקשורת מוצפנת ומכשירים רבים של האינטרנט של הדברים. באופן מעשי, עבודה זו מצביעה על מערכות לגילוי פריצות שיכולות להסתגל למשפחות בוטנט חדשות עם פחות כוונון ידני, ומציעה קו הגנה חסין יותר למשתמשים וארגונים יומיומיים כאחד.

ציטוט: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

מילות מפתח: זיהוי בוטנט, אבטחת רשת, למידה עמוקה, למידת ייצוג, גילוי פריצות