Clear Sky Science · ar

تطبيق تعلم التمثيلات في كشف هجمات شبكات البوت نت

لماذا تهم الجيوش الإلكترونية الخفية الجميع

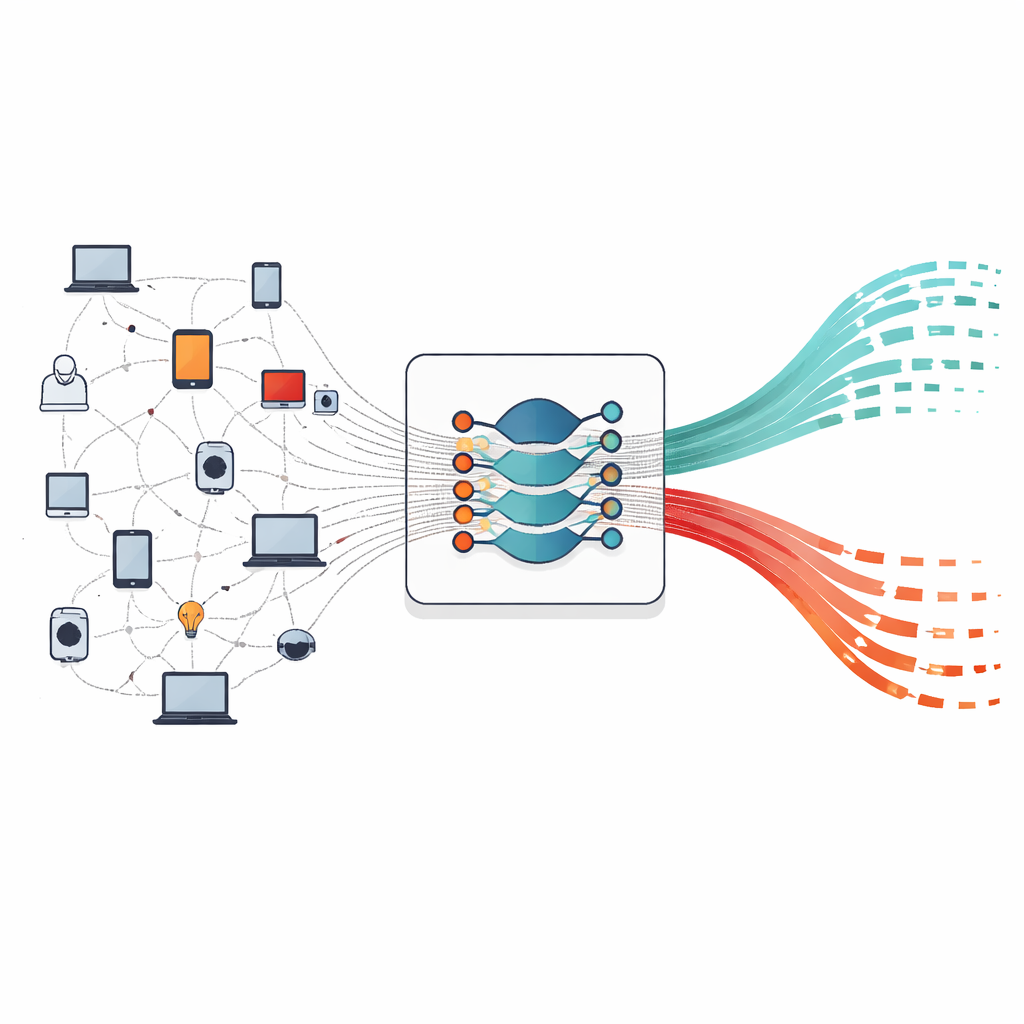

خلف استخدام الإنترنت اليومي، من بث الأفلام إلى الاطلاع على رصيد الحساب المصرفي، توجد جيوش صامتة من الأجهزة المُخترقة—المسماة شبكات البوت نت—التي يمكن تجنيدها لفيضان مواقع الويب، ونشر الاحتيالات، أو سرقة البيانات. من الصعب اكتشاف هذه البوت نت مبكراً، خصوصاً عندما يغير المهاجمون تكتيكاتهم باستمرار. تعرض هذه الورقة طريقة جديدة "لرؤية" النشاط المشبوه في حركة الشبكة عن طريق تحويل بيانات الاتصال الخام إلى صور مكثفة يستطيع نموذج تعلّم عميق فهمها، مما يحسّن كثيراً فرص التقاط هجمات بوت نت جديدة وغير مرئية مسبقاً.

المشكلة المتنامية للاستحواذات الهادئة على الإنترنت

شبكات البوت نت هي شبكات من الأجهزة العادية—الحواسيب المحمولة، الخوادم، وحتى أجهزة المنزل الذكي—التي تم السيطرة عليها سرّاً ويمكن التحكم بها عن بعد كسلاح واحد. يمكنها إغراق خدمات الإنترنت بحركة مرورية عديمة الفائدة، وإرسال موجات من الرسائل المزعجة ورسائل التصيّد، أو استخراج المعلومات الشخصية والمالية بهدوء. مع انفجار أعداد الأجهزة المتصلة بالإنترنت، تتزايد كذلك إمكانات حجم وقوة هذه الشبكات الخفية. تعتمد الدفاعات التقليدية على "بصمات" هجومية معروفة أو قواعد إحصائية بسيطة، وهذه تعمل فقط طالما أن المهاجمين لا يغيرون سلوكهم بشكل كبير. بمجرد ظهور عائلة بوت نت جديدة أو تنكر ذكي، تفشل هذه الأنظمة القديمة غالباً في التعرف على التهديد.

حدود أدوات الأمن الذكية الحالية

في السنوات الأخيرة لجأ الباحثون إلى التعلّم الآلي والتعلّم العميق لاكتشاف الأنماط المشبوهة في حركة الشبكة تلقائياً. تستخدم العديد من الأنظمة ملخّصات مصممة يدوياً للاتصالات—مثل متوسط أحجام الحزم أو مدد الاتصال—كمدخل لنماذج تقليدية مثل أشجار القرار أو الغابات العشوائية. بينما قد تعمل هذه الطرق جيداً على البيانات التي صُممت لها، فإنها تعتمد اعتماداً كبيراً على اختيار ميزات صاغها الإنسان. عندما يتصرّف بوت نت جديد بشكل مختلف، قد لا تعكس مجموعة الميزات القديمة ما يجعله خطيراً. حسّن التعلّم العميق الأمور بتعلّم الأنماط مباشرة من البيانات، لكن معظم النهج ما زالت تعامل حركة الشبكة كجداول رقمية بسيطة، مما قد يتجاهل علاقات دقيقة كان من الممكن أن تميز هجوماً جديداً عن نشاط عادي.

تحويل الحركة الخام إلى صور يمكن للشبكة العصبية قراءتها

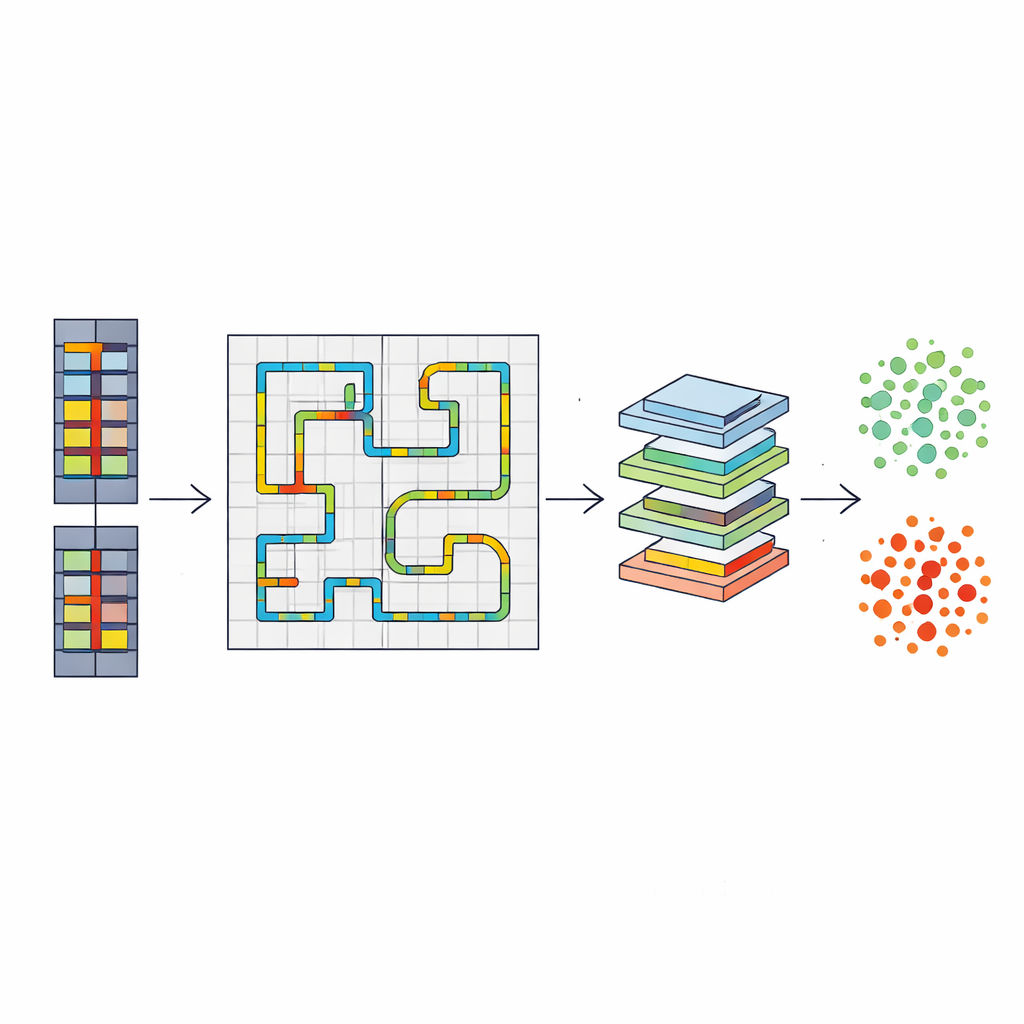

تقدّم هذه الدراسة إطار عمل متكامل يعيد صياغة كشف البوت نت كمشكلة تعرف على الصور. تُشفَر كل تدفق شبكي—وهو سجل يلخّص من تحدث مع من، وكم استغرق، وبكم من البيانات—بشكل مدروس أولاً. تُقسّم عناوين IP إلى أجزائها الرقمية الأربعة، وتمثّل المنافذ والبروتوكولات بعدد مرات حدوثها، وتُحوّل القيم العددية مثل المدة وإجمالي البايت إلى مقياس موحّد. من هذه الأرقام الـ19، يبني الأسلوب صورة رمادية صغيرة باستخدام منحنى هيلبرت لملء الفراغات في الفضاء، وهو مسار متعرّج يرسم القائمة أحادية البعد من القيم على شبكة ثنائية البعد مع الحفاظ على قرب القيم المتجاورة. على الرغم من أن معظم البكسلات فارغة، تشكّل البكسلات غير الصفرية أشكالاً صغيرة ومتسقة يمكن لشبكة عصبية التفافية أن تتعلم تمييزها كبصمات للسلوك العادي أو الخبيث.

اختبار قدرة النظام على مقاومة التهديدات الجديدة كلياً

لاختبار ما إذا كان هذا النهج القائم على الصور يعمّم بالفعل، يستخدم المؤلف مجموعة بيانات قياسية واقعية لحركة الشبكة، CTU-13، التي تحتوي على تسجيلات لعدّة إصابات بوت نت ممزوجة بنشاط عادي. يُدرّب نموذج التعلّم العميق على عائلة بوت نت واحدة فقط تُسمى Murlo، ثم يُختبر على عائلة مختلفة تماماً تُسمى Rbot لم يرها من قبل. تحاكي هذه الإعدادات سيناريو "اليوم-الصفر" الواقعي، حيث يتعيّن على المدافع اكتشاف نمط هجوم جديد بسرعة. يحدد النظام المقترح، المبني على مصنّف صور ResNet-18 يعمل على صور صغيرة بقياس 32×32، تدفقات البوت نت بدقة إجمالية تبلغ حوالى 98% ودرجة F1 عالية بالمثل، مع إبقاء كل من الهجمات الفائتة والتنبيهات الكاذبة منخفضة. وبالمقابل، فإن خط أساس تقليدياً قوياً—الغابة العشوائية المدربة في نفس السيناريو—تحقق دقة إجمالية مقبولة لكنها تفشل تقريباً تماماً في التعرف على البوت نت الجديد، حيث تصنّف عملياً كل حركة خبيثة كحركة غير ضارة.

ماذا يعني هذا لشبكات أكثر أماناً

تُظهر النتائج أن طريقة تمثيل بيانات الشبكة مهمة بقدر أهمية النموذج المستخدم. من خلال تنظيم ميزات الاتصال في صور صغيرة تحفظ القرب المحلي، يلتقط النظام "شكل" السلوك الخبيث الأساسي بدلاً من حفظ أرقام محددة مرتبطة ببوت نت معروف واحد. هذا يمكّنه من اكتشاف هجمات ذات صلة لكنها مختلفة بمستوى موثوقية أعلى بكثير. وبما أن الطريقة تستخدم بيانات وصفية وإحصاءات التدفقات بدلاً من فحص محتوى الحزم، فهي مناسبة جيداً لعالم اليوم من الاتصالات المشفّرة وأجهزة إنترنت الأشياء المنتشرة. من الناحية العملية، يشير هذا العمل إلى أنظمة كشف تسلّل أكثر قابلية للتكيّف مع عائلات بوت نت جديدة مع حاجة أقل للتعديل اليدوي، مقدّمة خط دفاع أكثر مرونة للمستخدمين والمؤسسات على حد سواء.

الاستشهاد: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

الكلمات المفتاحية: كشف البوت نت, أمن الشبكات, التعلّم العميق, تعلم التمثيلات, كشف التسلل