Clear Sky Science · nl

Toepassing van representation learning bij het detecteren van botnetaanvallen

Waarom verborgen cyberlegers iedereen aangaan

Achter alledaags internetgebruik, van films streamen tot bankzaken controleren, kunnen stille legers van gehackte machines—botnets genoemd—worden ingezet om websites te overspoelen, oplichting te verspreiden of gegevens te stelen. Het vroegtijdig opsporen van deze botnets is moeilijk, vooral omdat aanvallers voortdurend hun tactieken veranderen. Dit artikel presenteert een nieuwe manier om verdacht netwerkverkeer "zichtbaar" te maken door ruwe verbindingsgegevens om te zetten in compacte afbeeldingen die een deep learning-model kan interpreteren, waardoor de kans om nieuwe, eerder ongeziene botnetaanvallen te detecteren sterk toeneemt.

Het groeiende probleem van stille online overnames

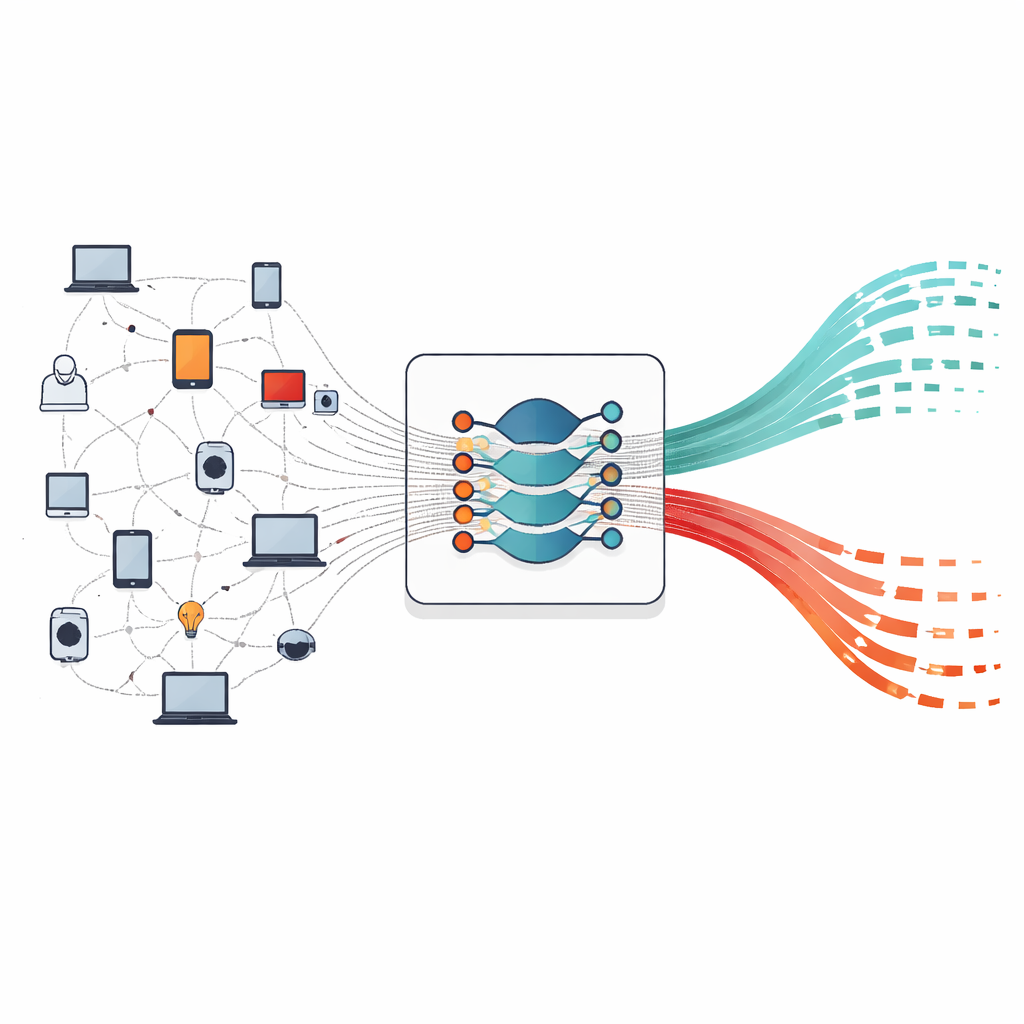

Botnets zijn netwerken van gewone apparaten—laptops, servers en zelfs slimme huishoudelijke apparaten—die stilletjes zijn overgenomen en op afstand als één wapen kunnen worden aangestuurd. Ze kunnen online diensten verdrinken met nutteloos verkeer, golven van spam en phishing-e-mails verzenden, of geruisloos persoonlijke en financiële informatie aftappen. Naarmate het aantal verbonden apparaten explodeert, groeit ook de potentiële omvang en kracht van deze verborgen netwerken. Traditionele verdedigingsmethoden vertrouwen op bekende aanvalssignaturen of eenvoudige statistische regels, die alleen werken zolang aanvallers hun gedrag niet te veel veranderen. Zodra een nieuwe botnetfamilie of slimme vermomming verschijnt, falen deze oudere systemen vaak om de dreiging te herkennen.

Beperkingen van hedendaagse slimme beveiligingsmiddelen

De afgelopen jaren hebben onderzoekers zich tot machine learning en deep learning gewend om automatisch verdachte patronen in netwerkverkeer te herkennen. Veel systemen gebruiken handmatig ontworpen samenvattingen van verbindingen—zoals gemiddelde pakketgroottes of verbindingsduur—als invoer voor traditionele modellen zoals decision trees of random forests. Hoewel deze methoden goed kunnen werken op de data waarvoor ze zijn afgestemd, zijn ze sterk afhankelijk van de keuze van menselijke features. Wanneer een nieuw botnet zich anders gedraagt, vangt de oude set features mogelijk niet meer wat het gevaarlijk maakt. Deep learning heeft verbeteringen gebracht door patronen direct uit data te leren, maar de meeste benaderingen behandelen netwerkverkeer nog steeds als eenvoudige tabellen met getallen, waarbij subtiele relaties die een nieuwe aanval van normaal gedrag kunnen onderscheiden, verloren kunnen gaan.

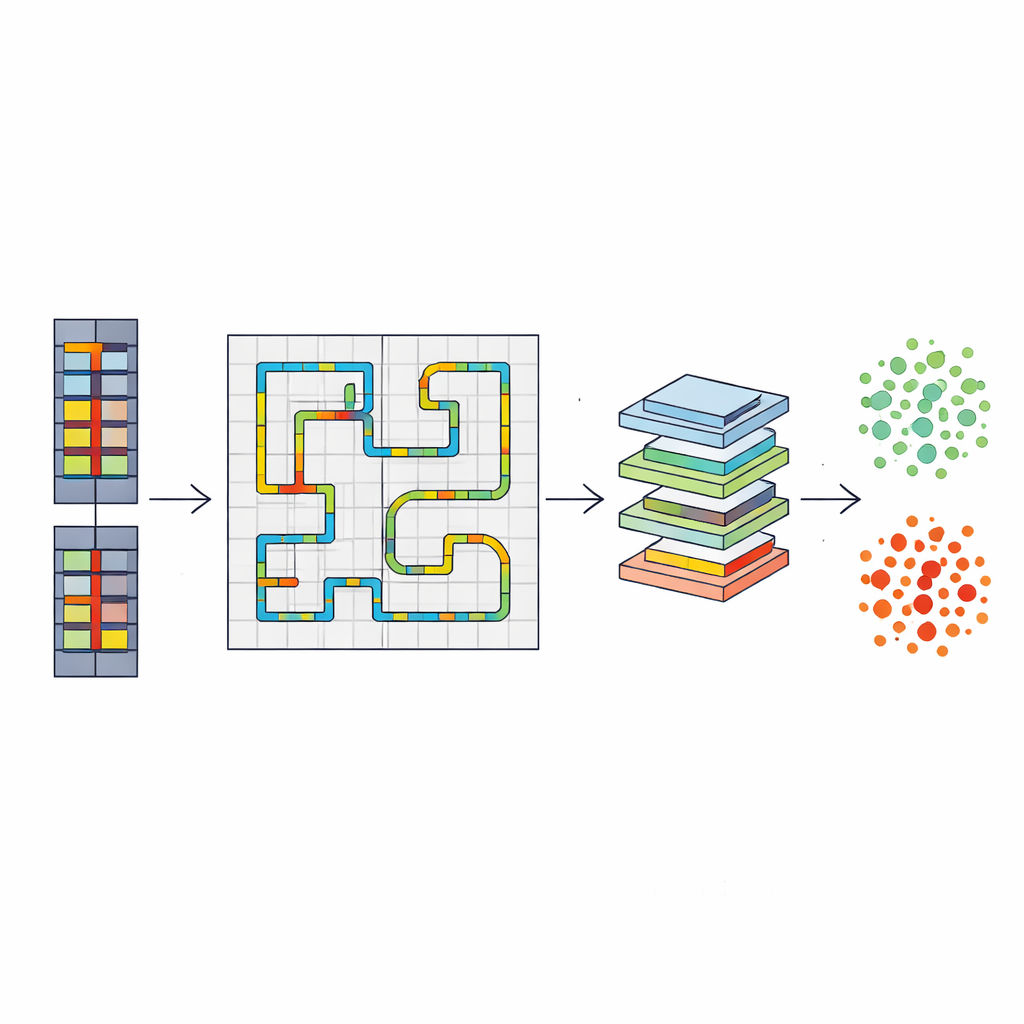

Ruw verkeer omzetten in beelden die een neurale net herkent

Deze studie introduceert een end-to-end raamwerk dat botnetdetectie herformuleert als een beeldherkenningsprobleem. Elke netwerkflow—een record dat samenvat wie met wie sprak, hoe lang en met hoeveel data—wordt eerst zorgvuldig gecodeerd. IP-adressen worden opgesplitst in hun vier numerieke delen, poorten en protocollen worden weergegeven door hun frequentie, en numerieke waarden zoals duur en totaal aantal bytes worden geschaald naar een gemeenschappelijk bereik. Uit deze 19 waarden bouwt de methode een klein grijswaardenbeeld met behulp van een Hilbert-ruimtevullende kromme, een kronkelig pad dat de eendimensionale lijst met waarden afbeeldt op een tweedimensionaal raster terwijl nabijgelegen waarden dicht bij elkaar blijven. Hoewel de meeste pixels leeg zijn, vormen de niet-nul pixels kleine, consistente vormen die een convolutioneel neuraal netwerk kan leren herkennen als handtekeningen van normaal of kwaadaardig gedrag.

Het systeem op de proef stellen tegen gloednieuwe dreigingen

Om te onderzoeken of deze op afbeeldingen gebaseerde benadering echt generaliseert, gebruikt de auteur een realistische benchmarkdataset van netwerkverkeer, CTU-13, die meerdere vastgelegde botnetinfecties bevat vermengd met normaal verkeer. Het deep learning-model wordt alleen getraind op één botnetfamilie, Murlo genoemd, en vervolgens getest op een volledig andere familie, Rbot, die het nog nooit eerder heeft gezien. Deze opzet bootst een realistische "zero-day" situatie na, waarbij een verdediger een nieuw aanvalspatroon ter plekke moet signaleren. Het voorgestelde systeem, gebaseerd op een ResNet-18 beeldclassifier die werkt op compacte 32×32 beelden, identificeert botnetflows correct met ongeveer 98% algehele nauwkeurigheid en een vergelijkbaar hoge F1-score, terwijl zowel gemiste aanvallen als valse alarmen laag blijven. In scherp contrast behaalt een sterke traditionele baseline—Random Forest getraind in hetzelfde scenario—een redelijke algehele nauwkeurigheid maar faalt vrijwel volledig in het herkennen van het nieuwe botnet, waarbij vrijwel al het kwaadaardige verkeer als onschuldig wordt geclassificeerd.

Wat dit betekent voor veiligere netwerken

De resultaten tonen aan dat de representatie van netwerkdata net zo belangrijk is als het gebruikte model. Door verbindingsfeatures te organiseren in kleine, lokaliteit-behoudende afbeeldingen, legt het systeem de onderliggende "vorm" van kwaadaardig gedrag vast in plaats van specifieke cijfers te onthouden die aan één bekend botnet zijn gebonden. Dit stelt het in staat gerelateerde maar verschillende aanvallen veel betrouwbaarder te detecteren. Omdat de methode metadata en flowstatistieken gebruikt in plaats van in pakketinhoud te kijken, is het goed geschikt voor de huidige wereld van versleutelde communicatie en het uitdijende Internet of Things. Praktisch gezien wijst dit werk in de richting van inbraakdetectiesystemen die zich met minder handmatige afstemming kunnen aanpassen aan nieuwe botnetfamilies, en zo een veerkrachtigere verdedigingslinie bieden voor zowel gewone gebruikers als organisaties.

Bronvermelding: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Trefwoorden: detectie van botnets, netwerkbeveiliging, deep learning, representation learning, inbraakdetectie