Clear Sky Science · sv

Tillämpning av representationsinlärning för att upptäcka botnetattacker

Varför dolda cyberarméer berör oss alla

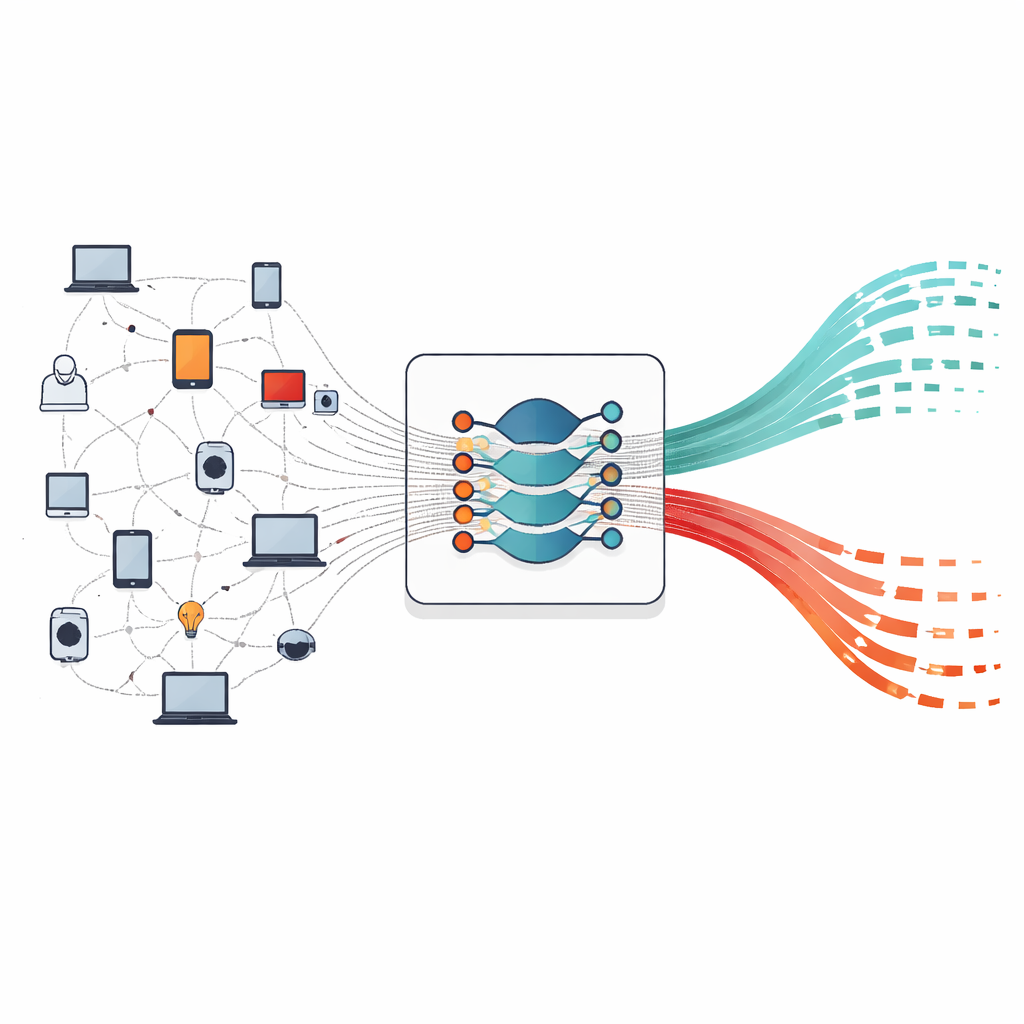

Bakom vardagligt internetanvändande, från att streama filmer till att kontrollera kontoutdrag, kan tysta arméer av kapade maskiner — så kallade botnät — styras för att överbelasta webbplatser, sprida bedrägerier eller stjäla data. Att upptäcka dessa botnät tidigt är svårt, särskilt när angripare ständigt ändrar taktik. Denna artikel presenterar ett nytt sätt att "se" misstänkt aktivitet i nätverkstrafik genom att omvandla råa anslutningsdata till kompakta bilder som en djupinlärningsmodell kan tolka, vilket kraftigt förbättrar möjligheterna att fånga nya, tidigare osedda botnetattacker.

Det växande problemet med tysta övertaganden online

Botnät är nätverk av vanliga enheter — bärbara datorer, servrar och till och med smarta hemdon — som har tagits över i hemlighet och kan fjärrstyras som ett enda vapen. De kan överväldiga onlinetjänster med skräptrafik, skicka vågor av spam och nätfiske eller tyst suga ut person- och finansinformation. När antalet internetanslutna enheter exploderar ökar också den potentiella storleken och styrkan hos dessa dolda nätverk. Traditionella försvar bygger på kända attack"signaturer" eller enkla statistiska regler, vilka bara fungerar så länge angripare inte ändrar sitt beteende alltför mycket. När en ny botnetfamilj eller smart förklädnad dyker upp misslyckas ofta dessa äldre system med att känna igen hotet.

Begränsningar hos dagens smarta säkerhetsverktyg

Under de senaste åren har forskare vänt sig till maskininlärning och djupinlärning för att automatiskt hitta misstänkta mönster i nätverkstrafik. Många system använder handgjorda summeringar av anslutningar — som genomsnittlig paketstorlek eller anslutningstid — som indata till traditionella modeller som beslutsstammar eller Random Forest. Medan dessa metoder kan fungera väl på de data de finjusterats för, är de starkt beroende av valet av människodesignade funktioner. När ett nytt botnet beter sig annorlunda kan den gamla funktionsuppsättningen inte längre fånga vad som gör det farligt. Djupinlärning har förbättrat situationen genom att lära mönster direkt från data, men de flesta tillvägagångssätt behandlar fortfarande nätverkstrafik som enkla tabeller med siffror, vilket potentiellt slänger bort subtila relationer som skulle kunna skilja en ny attack från vanlig aktivitet.

Att omvandla rå trafik till bilder som ett neuralt nät kan läsa

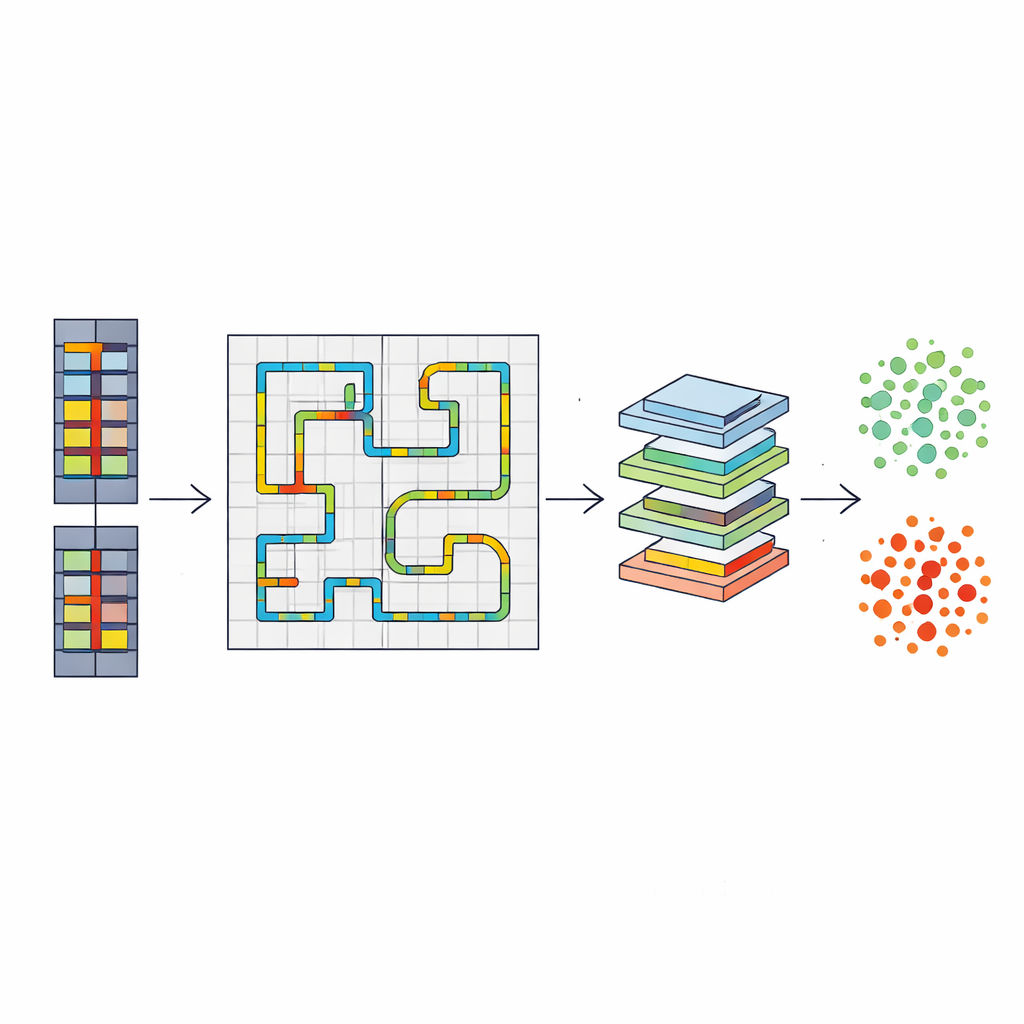

Denna studie introducerar ett end-to-end-ramverk som omformulerar botnetdetektion som ett bildigenkänningsproblem. Varje nätverksflöde — en post som summerar vem som pratade med vem, hur länge och med hur mycket data — kodas först omsorgsfullt. IP-adresser delas upp i sina fyra numeriska delar, portar och protokoll representeras av hur ofta de förekommer, och numeriska värden som varaktighet och totala bytes skalas till ett gemensamt intervall. Från dessa 19 nummer byggs en liten gråskalebild med hjälp av en Hilbert-rumfyllande kurva, en slingrande bana som kartlägger listan av ett-dimensionella värden till en tvådimensionell matris samtidigt som närliggande värden hålls nära varandra. Även om de flesta pixlar är tomma bildar de icke-noll pixlarna små, konsekventa former som ett konvolutionellt neuralt nät kan lära sig att känna igen som signaturer för normalt eller illvilligt beteende.

Stresstesta systemet mot helt nya hot

För att undersöka om detta bildbaserade tillvägagångssätt verkligen generaliserar använder författaren en realistisk referensdatamängd av nätverkstrafik, CTU-13, som innehåller flera inspelade botnetinfektioner blandade med normal aktivitet. Djupinlärningsmodellen tränas endast på en botnetfamilj, kallad Murlo, och testas sedan på en helt annan familj, Rbot, som den aldrig sett tidigare. Denna uppställning efterliknar en verklig "zero-day"-situation där en försvarare måste flagga ett nytt attackmönster i farten. Det föreslagna systemet, baserat på en ResNet-18 bildklassificerare som arbetar på kompakta 32×32-bilder, identifierar korrekt botnetflöden med cirka 98 % total noggrannhet och ett liknande högt F1-värde, samtidigt som både missade attacker och falsklarm hålls låga. I skarp kontrast uppnår en stark traditionell baslinje — Random Forest tränad i samma scenario — hygglig total noggrannhet men misslyckas nästan helt med att känna igen det nya botnätet och felklassificerar praktiskt taget all illvillig trafik som ofarlig.

Vad detta betyder för säkrare nätverk

Resultaten visar att hur nätverksdata representeras är lika viktigt som vilken modell som används. Genom att organisera anslutningsfunktioner i små, lokalitetsbevarande bilder fångar systemet det underliggande "formatet" av illvilligt beteende snarare än att memorera specifika siffror knutna till ett känt botnet. Detta gör det möjligt att upptäcka besläktade men olika attacker med mycket högre tillförlitlighet. Eftersom metoden använder metadata och flödesstatistik istället för att titta in i paketinnehåll är den väl lämpad för dagens värld av krypterad kommunikation och utbredda Internet of Things-enheter. I praktiska termer pekar detta arbete mot intrångsdetekteringssystem som kan anpassa sig till nya botnetfamiljer med mindre manuell finjustering och erbjuda en mer motståndskraftig försvarslinje för både vardagsanvändare och organisationer.

Citering: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Nyckelord: botnetdetektion, nätverkssäkerhet, deep learning, representationsinlärning, intrångsdetektion