Clear Sky Science · it

Applicazione dell'apprendimento di rappresentazioni nel rilevamento degli attacchi botnet

Perché gli eserciti cyber nascosti riguardano tutti

Dietro l'uso quotidiano di Internet, dallo streaming di film al controllo del conto in banca, eserciti silenziosi di macchine compromesse — chiamati botnet — possono essere mobilitati per sovraccaricare siti web, diffondere truffe o rubare dati. Individuare queste botnet precocemente è difficile, soprattutto quando gli aggressori cambiano continuamente tattiche. Questo articolo presenta un nuovo modo di «vedere» attività sospette nel traffico di rete trasformando i dati grezzi delle connessioni in immagini compatte che un modello di deep learning può comprendere, migliorando notevolmente le probabilità di rilevare attacchi botnet nuovi e mai visti prima.

Il problema crescente delle conquiste silenziose online

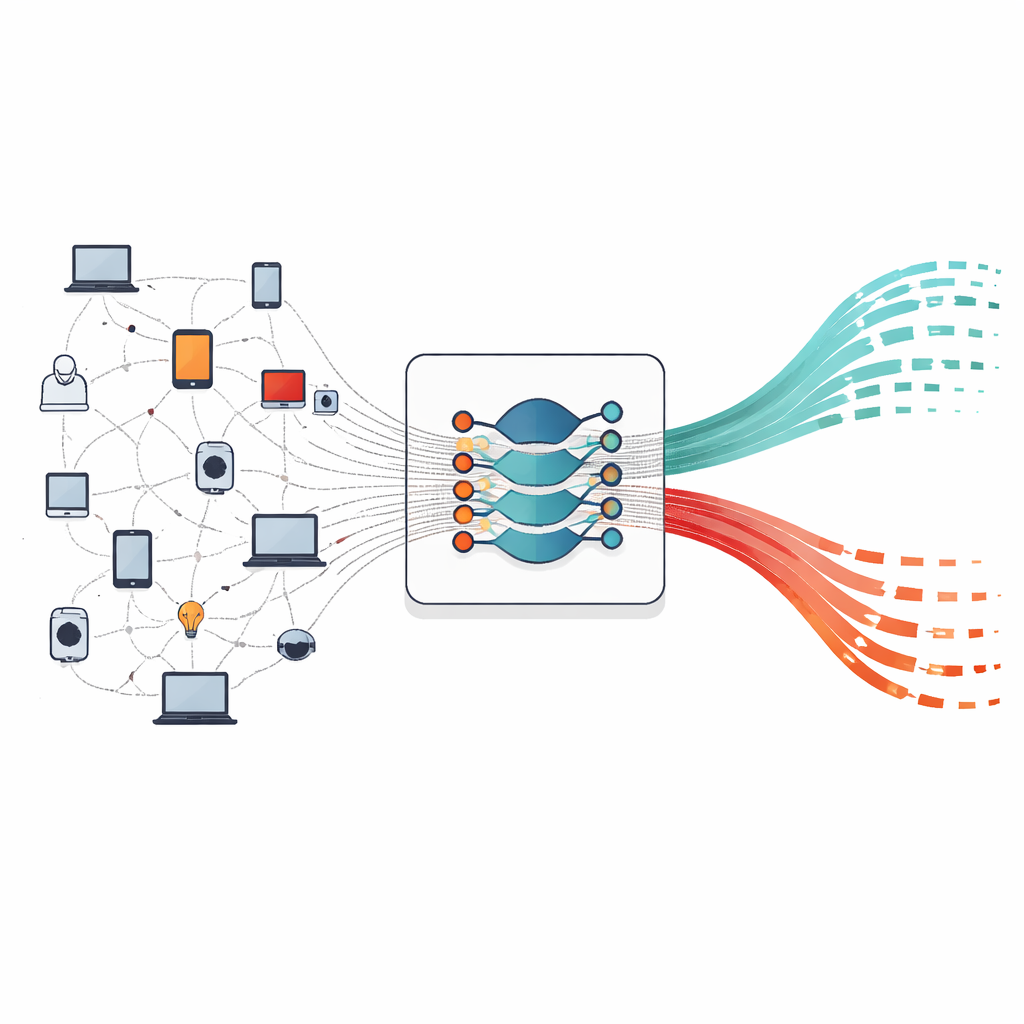

Le botnet sono reti di dispositivi comuni — laptop, server, persino dispositivi smart per la casa — che sono state segretamente compromesse e possono essere controllate da remoto come un unico strumento d'attacco. Possono sovraccaricare servizi online con traffico spazzatura, inviare ondate di spam e email di phishing, o sottrarre silenziosamente informazioni personali e finanziarie. Con l'esplosione del numero di dispositivi connessi a Internet aumenta anche la potenziale dimensione e potenza di queste reti nascoste. Le difese tradizionali si basano su «firme» di attacco note o su regole statistiche semplici, che funzionano solo finché gli aggressori non cambiano troppo il loro comportamento. Quando appare una nuova famiglia di botnet o un travestimento ingegnoso, questi sistemi più vecchi spesso non riescono a riconoscere la minaccia.

Limiti degli strumenti di sicurezza avanzati attuali

Negli ultimi anni i ricercatori si sono rivolti al machine learning e al deep learning per individuare automaticamente pattern sospetti nel traffico di rete. Molti sistemi usano riepiloghi delle connessioni progettati a mano — come dimensioni medie dei pacchetti o durate delle connessioni — come input per modelli tradizionali come alberi decisionali o random forest. Sebbene questi metodi possano funzionare bene sui dati per cui sono stati ottimizzati, dipendono fortemente dalla scelta di feature progettate dall'uomo. Quando una nuova botnet si comporta in modo diverso, il vecchio insieme di feature potrebbe non catturare più ciò che la rende pericolosa. Il deep learning ha migliorato la situazione imparando pattern direttamente dai dati, ma la maggior parte degli approcci tratta ancora il traffico di rete come semplici tabelle di numeri, potenzialmente perdendo relazioni sottili che potrebbero distinguere un nuovo attacco da un'attività ordinaria.

Trasformare il traffico grezzo in immagini leggibili da una rete neurale

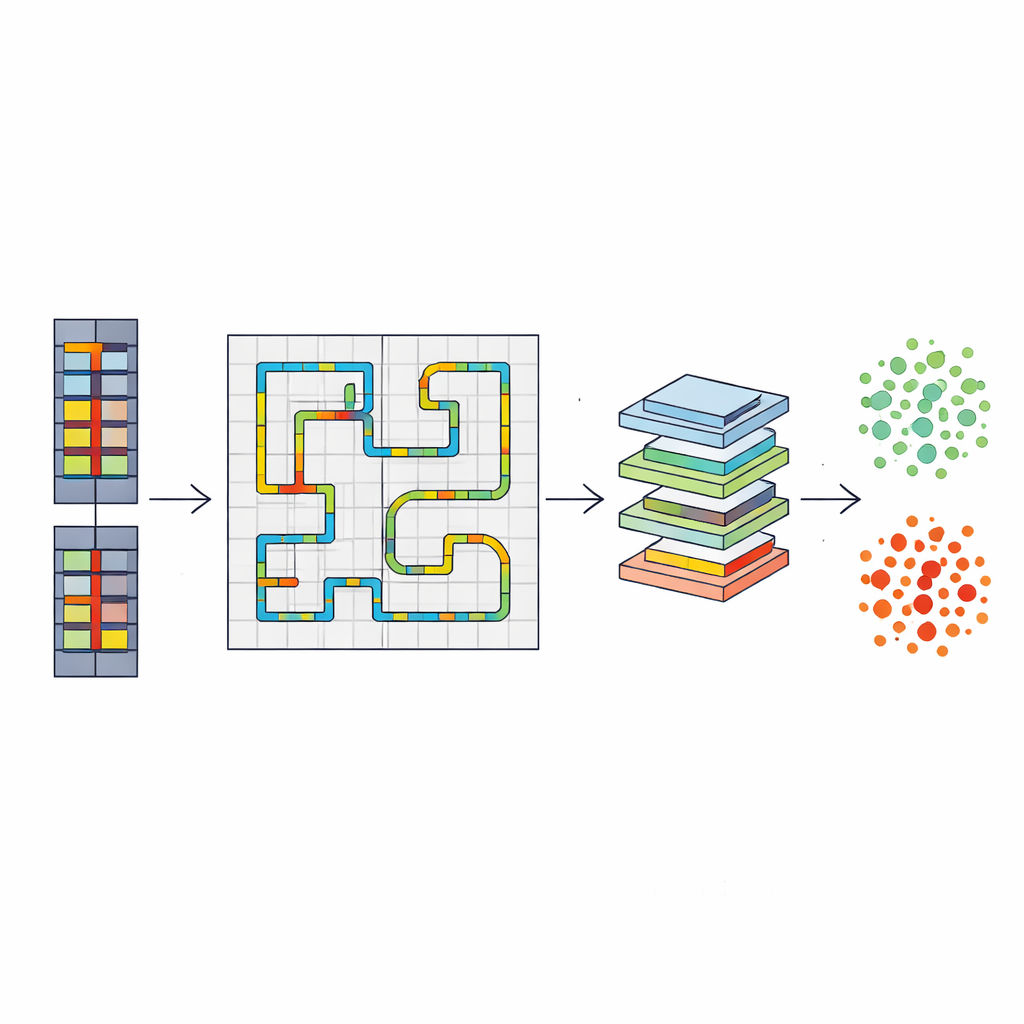

Questo studio introduce un framework end-to-end che riformula il rilevamento delle botnet come un problema di riconoscimento delle immagini. Ogni flow di rete — un record che riassume chi ha comunicato con chi, per quanto tempo e con quanta quantità di dati — viene prima codificato con cura. Gli indirizzi IP sono suddivisi nelle loro quattro parti numeriche, porte e protocolli sono rappresentati dalla frequenza di occorrenza, e valori numerici come la durata e i byte totali sono scalati su una stessa gamma. A partire da questi 19 numeri, il metodo costruisce una piccola immagine in scala di grigi usando una curva di riempimento dello spazio di Hilbert, un percorso tortuoso che mappa la lista unidimensionale di valori su una griglia bidimensionale mantenendo vicini i valori correlati. Anche se la maggior parte dei pixel è vuota, quelli non nulli formano piccole forme coerenti che una rete neurale convoluzionale può imparare a riconoscere come firme di comportamento normale o malevolo.

Stress test del sistema contro minacce completamente nuove

Per verificare se questo approccio basato su immagini generalizzi realmente, l'autore utilizza un dataset di riferimento realistico del traffico di rete, CTU-13, che contiene più infezioni botnet registrate mescolate ad attività normale. Il modello di deep learning viene addestrato solo su una famiglia di botnet, chiamata Murlo, e poi testato su una famiglia completamente diversa, Rbot, che non ha mai visto prima. Questa configurazione imita una situazione reale di «zero-day», in cui un difensore deve segnalare un nuovo pattern di attacco al volo. Il sistema proposto, basato su un classificatore di immagini ResNet-18 che lavora su immagini compatte 32×32, identifica correttamente i flow botnet con circa il 98% di accuratezza complessiva e un F1-score altrettanto elevato, mantenendo basse sia le mancate rilevazioni sia i falsi allarmi. In netto contrasto, un solido baseline tradizionale — Random Forest addestrata nello stesso scenario — ottiene una discreta accuratezza complessiva ma fallisce quasi completamente nel riconoscere la nuova botnet, classificando erroneamente praticamente tutto il traffico malevolo come innocuo.

Cosa significa questo per reti più sicure

I risultati mostrano che il modo in cui i dati di rete sono rappresentati conta tanto quanto il modello utilizzato. Organizzando le feature delle connessioni in piccole immagini che preservano la località, il sistema cattura la «forma» sottostante del comportamento malevolo invece di memorizzare numeri specifici legati a una botnet nota. Questo gli permette di individuare attacchi correlati ma diversi con molta maggiore affidabilità. Poiché il metodo usa metadati e statistiche dei flow invece di ispezionare il contenuto dei pacchetti, è ben adatto al mondo odierno di comunicazioni criptate e di dispositivi dell'Internet delle Cose in rapida espansione. In termini pratici, questo lavoro indica la direzione verso sistemi di rilevamento delle intrusioni che possono adattarsi a nuove famiglie di botnet con meno configurazione manuale, offrendo una linea di difesa più resistente per utenti e organizzazioni.

Citazione: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Parole chiave: rilevamento botnet, sicurezza di rete, deep learning, representation learning, rilevamento delle intrusioni