Clear Sky Science · ja

ボットネット攻撃検出における表現学習の応用

なぜ隠れたサイバー軍団が誰にとっても重要なのか

映画のストリーミングから銀行残高の確認まで、日常的なインターネット利用の裏側で、乗っ取られた機器の静かな群れ──ボットネット──がウェブサイトを攻撃したり、詐欺を拡散したり、データを盗み出したりするために動員され得ます。攻撃者が戦術を絶えず変えるため、これらを早期に見つけるのは難しい。本文は、生の接続データを深層学習モデルが理解できるコンパクトな画像に変換することで、ネットワークトラフィック中の疑わしい活動を「視覚化」し、これまで見たことのない新しいボットネット攻撃を検出する可能性を大幅に高める新しい手法を紹介します。

静かなオンライン乗っ取りの増大する問題

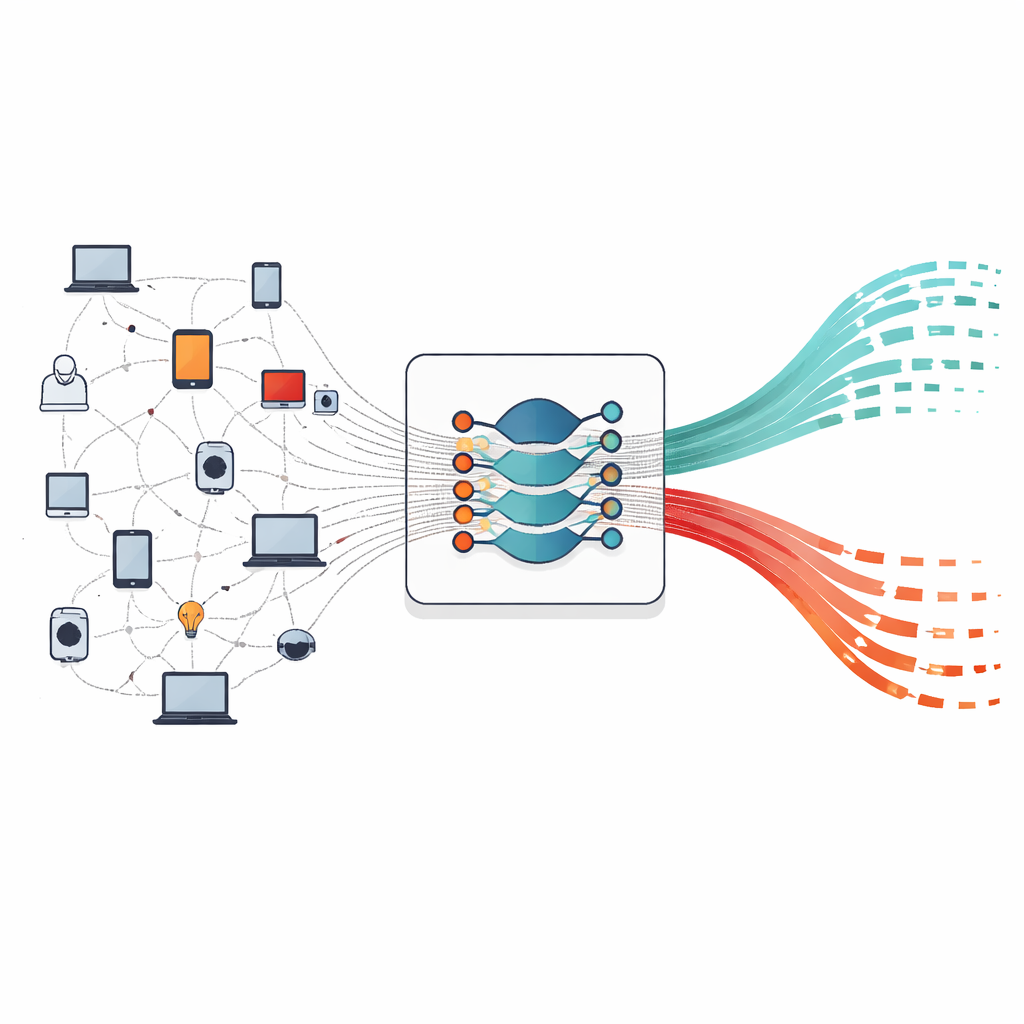

ボットネットは、ラップトップやサーバ、スマートホーム機器などの通常のデバイスが秘密裏に乗っ取られ、単一の武器として遠隔操作されるネットワークです。これらはジャンクトラフィックでオンラインサービスを圧倒したり、スパムやフィッシングメールの波を送ったり、個人情報や金融情報を密かに吸い上げたりします。インターネット接続デバイスの数が爆発的に増えるにつれて、これら隠れたネットワークの規模と威力も大きくなります。従来の防御は既知の攻撃“シグネチャ”や単純な統計ルールに依存しており、攻撃者の振る舞いが大きく変わらない限りしか有効ではありません。新しいボットネットファミリーや巧妙な偽装が出現すると、これら古いシステムはしばしば脅威を認識できなくなります。

現代のスマートなセキュリティツールの限界

近年、研究者たちはネットワークトラフィックの疑わしいパターンを自動で検出するために機械学習やディープラーニングに注目してきました。多くのシステムは、平均パケットサイズや接続時間といった手作りの接続サマリを特徴量として用い、決定木やランダムフォレストなど従来のモデルに入力します。これらの手法は調整されたデータ上ではうまく機能しますが、人間が設計した特徴の選択に強く依存します。新しいボットネットの挙動が異なれば、従来の特徴セットはもはや危険性を捉えられないことがあります。ディープラーニングはデータから直接パターンを学習することで改善をもたらしましたが、多くの手法は依然としてネットワークトラフィックを単純な数値テーブルとして扱っており、通常の活動と新たな攻撃を区別する微妙な関係性を捨ててしまう可能性があります。

生のトラフィックをニューラルネットが読める画像に変える

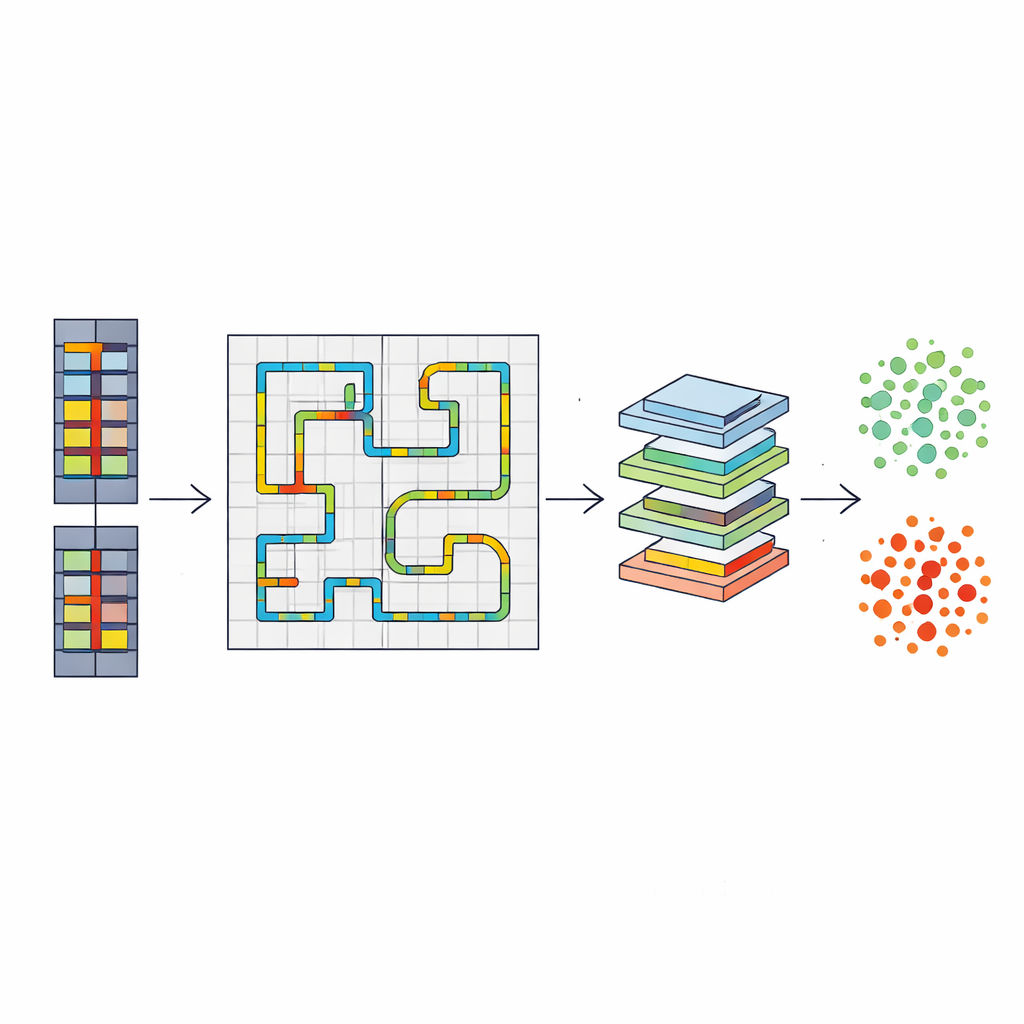

本研究は、ボットネット検出を画像認識の問題として再定式化するエンドツーエンドのフレームワークを導入します。各ネットワークフロー──誰が誰とどれくらい話したか、どれくらいのデータ量かを要約した記録──はまず慎重にエンコードされます。IPアドレスは4つの数値部分に分割され、ポートやプロトコルは出現頻度で表現され、持続時間や総バイト数といった数値は共通の範囲にスケーリングされます。これら19個の値から、ヒルベルト空間充填曲線を用いて小さなグレースケール画像を生成します。ヒルベルト曲線は一次元の値リストを二次元グリッドに写像し、近接する値を近くに保ちます。ピクセルの多くは空ですが、非ゼロのピクセルは小さく一貫した形を成し、畳み込みニューラルネットワークが正常または悪意ある振る舞いの署名として学習できるようになります。

全く新しい脅威に対するシステムのストレステスト

この画像ベースのアプローチが本当に一般化するかを検証するため、著者は実践的なベンチマークデータセットであるCTU-13を用います。CTU-13には複数の記録済みボットネット感染と通常の活動が混在しています。深層学習モデルはMurloという一つのボットネットファミリーだけで訓練され、その後まったく別のファミリーであるRbot(訓練時に一度も見ていない)でテストされます。この設定は、防御側が新しい攻撃パターンを即座に検出しなければならない実世界の“ゼロデイ”状況を模しています。提案システムは、32×32のコンパクトな画像で動作するResNet-18ベースの画像分類器を用い、ボットネットフローを約98%の総合精度と同様に高いF1スコアで正しく識別し、見逃しと誤報の両方を低く抑えました。対照的に、同じシナリオで訓練した強力な従来手法であるランダムフォレストは総合精度はまずまずでも、新しいボットネットを認識することにほとんど失敗し、ほぼすべての悪意あるトラフィックを無害と誤分類しました。

より安全なネットワークにとっての意義

結果は、どのモデルを使うかと同じくらい、ネットワークデータをどのように表現するかが重要であることを示しています。接続の特徴を小さく局所性を保つ画像に整理することで、システムは特定の既知ボットネットに結びつく数値を丸暗記するのではなく、悪意ある振る舞いの根底にある「形」を捉えます。これにより、関連するが異なる攻撃をはるかに高い信頼度で検出できます。加えて、この手法はパケット内容を解析するのではなくメタデータとフロースタティスティクスを用いるため、暗号化通信や広がるIoT機器の世界にも適しています。実務的には、この研究は手作業による調整を減らして新しいボットネットファミリーに適応できる侵入検知システムへの道を示し、一般利用者や組織にとってより強靱な防御ラインを提供します。

引用: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

キーワード: ボットネット検出, ネットワークセキュリティ, ディープラーニング, 表現学習, 侵入検知