Clear Sky Science · fr

Application de l’apprentissage de représentation à la détection des attaques par botnet

Pourquoi des armées cybernétiques cachées concernent tout le monde

Derrière l’usage quotidien d’Internet, du streaming de films à la consultation des comptes bancaires, des armées silencieuses de machines piratées — appelées botnets — peuvent être mobilisées pour submerger des sites, propager des arnaques ou voler des données. Repérer ces botnets tôt est difficile, surtout lorsque les attaquants modifient constamment leurs tactiques. Cet article présente une nouvelle façon de « voir » l’activité suspecte dans le trafic réseau en transformant les données brutes de connexion en images compactes qu’un modèle d’apprentissage profond peut interpréter, améliorant sensiblement les chances de détecter de nouvelles attaques de botnet jusque-là inconnues.

Le problème croissant des prises de contrôle silencieuses en ligne

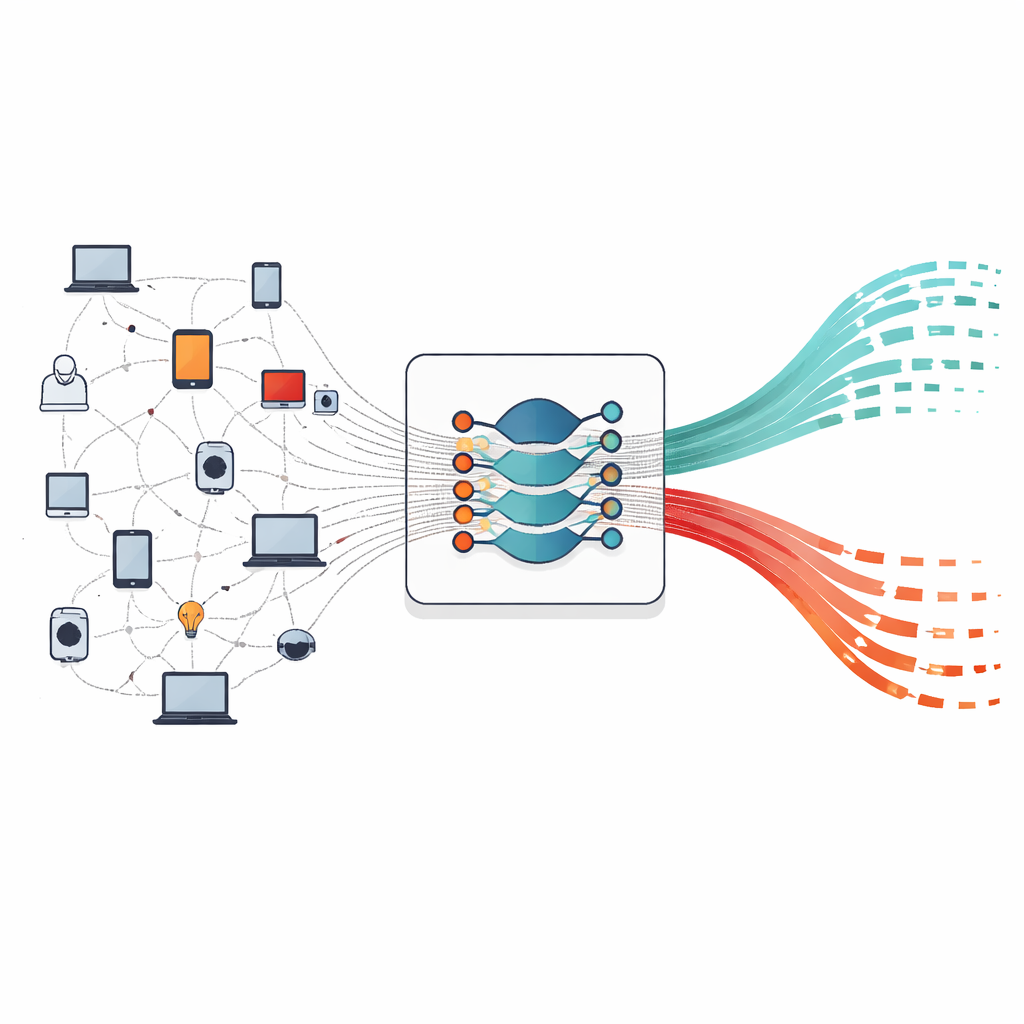

Les botnets sont des réseaux d’appareils ordinaires — ordinateurs portables, serveurs, voire objets connectés domestiques — qui ont été secrètement compromis et peuvent être contrôlés à distance comme une unique arme. Ils peuvent submerger des services en ligne avec du trafic indésirable, envoyer des vagues de spam et d’e-mails de phishing, ou siphonner discrètement des informations personnelles et financières. À mesure que le nombre d’appareils connectés explose, la taille et la puissance potentielles de ces réseaux cachés augmentent également. Les défenses traditionnelles reposent sur des « signatures » d’attaque connues ou des règles statistiques simples, qui fonctionnent tant que les attaquants ne changent pas trop leur comportement. Dès qu’une nouvelle famille de botnets ou une ruse apparaît, ces systèmes anciens échouent souvent à reconnaître la menace.

Les limites des outils de sécurité dits intelligents

Ces dernières années, les chercheurs se sont tournés vers le machine learning et l’apprentissage profond pour repérer automatiquement des motifs suspects dans le trafic réseau. Beaucoup de systèmes utilisent des résumés de connexion conçus à la main — comme la taille moyenne des paquets ou la durée des connexions — en entrée de modèles traditionnels tels que les arbres de décision ou les forêts aléatoires. Bien que ces méthodes puissent bien fonctionner sur les données pour lesquelles elles ont été ajustées, elles dépendent fortement du choix de ces caractéristiques humaines. Quand un nouveau botnet se comporte différemment, l’ensemble de caractéristiques peut ne plus capturer ce qui le rend dangereux. L’apprentissage profond a amélioré la situation en apprenant des motifs directement à partir des données, mais la plupart des approches traitent encore le trafic réseau comme de simples tableaux de nombres, en perdant potentiellement des relations subtiles qui distingueraient une nouvelle attaque d’une activité normale.

Transformer le trafic brut en images lisibles par un réseau neuronal

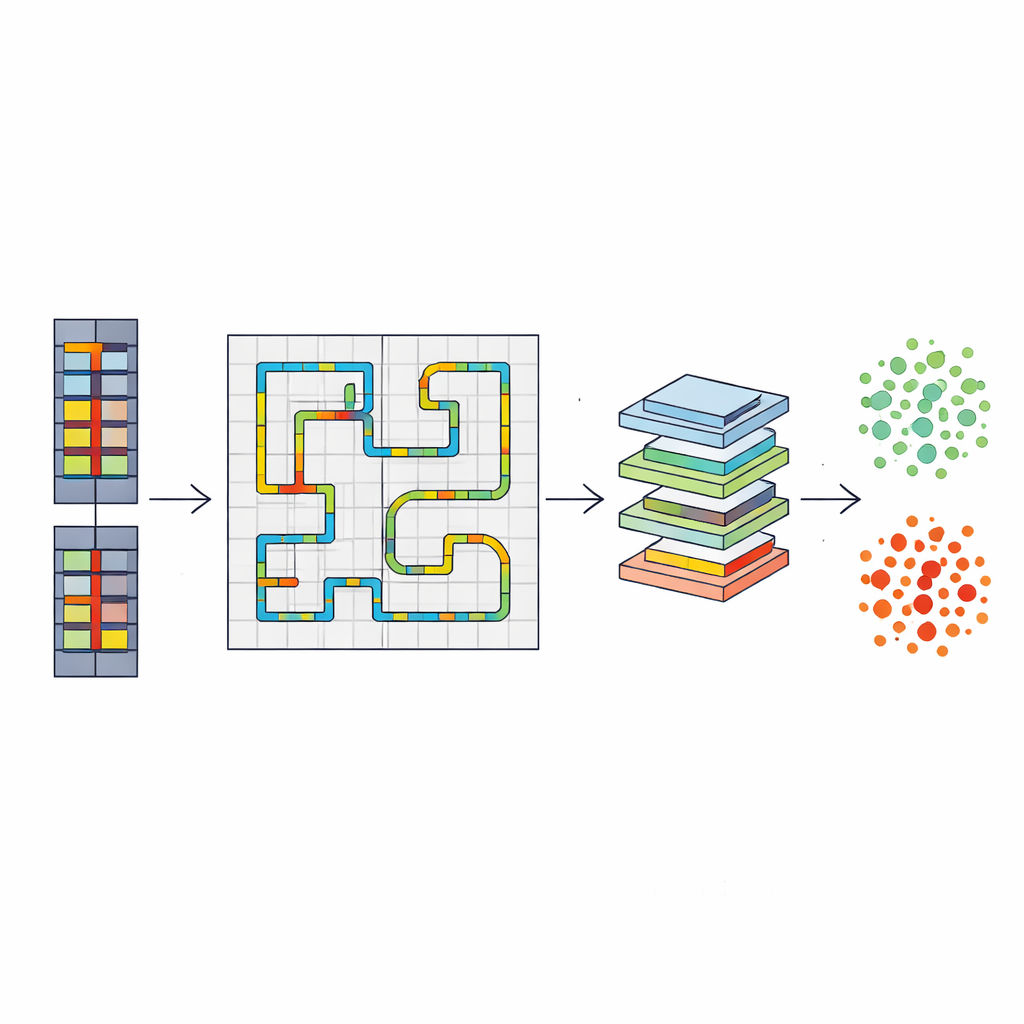

Cette étude introduit un cadre de bout en bout qui reframe la détection de botnets comme un problème de reconnaissance d’images. Chaque flux réseau — un enregistrement qui résume qui a parlé à qui, combien de temps et avec quelles quantités de données — est d’abord soigneusement encodé. Les adresses IP sont séparées en leurs quatre parties numériques, les ports et protocoles sont représentés par leur fréquence d’occurrence, et des valeurs numériques telles que la durée et le total d’octets sont mises à l’échelle dans une plage commune. À partir de ces 19 nombres, la méthode construit une petite image en niveaux de gris en utilisant une courbe de remplissage d’espace de Hilbert, un chemin sinueux qui mappe la liste unidimensionnelle de valeurs sur une grille bidimensionnelle tout en maintenant les valeurs proches les unes des autres. Même si la plupart des pixels sont vides, les pixels non nuls forment de petites formes régulières qu’un réseau de neurones convolutionnel peut apprendre à reconnaître comme signatures de comportements normaux ou malveillants.

Mettre le système à l’épreuve face à des menaces entièrement nouvelles

Pour vérifier si cette approche basée sur l’image généralise réellement, l’auteur utilise un jeu de données de référence réaliste du trafic réseau, CTU-13, qui contient plusieurs infections de botnets enregistrées mélangées à une activité normale. Le modèle d’apprentissage profond est entraîné uniquement sur une famille de botnet, appelée Murlo, puis testé sur une famille complètement différente, Rbot, qu’il n’a jamais vue auparavant. Ce scénario imite une situation de « zero-day » réelle, où un défenseur doit signaler un nouveau motif d’attaque sur le vif. Le système proposé, basé sur un classifieur d’images ResNet-18 travaillant sur de compactes images 32×32, identifie correctement les flux de botnet avec environ 98 % de précision globale et un score F1 tout aussi élevé, tout en maintenant faibles à la fois les attaques manquées et les fausses alertes. En net contraste, une base forte traditionnelle — une forêt aléatoire entraînée dans le même scénario — obtient une précision globale correcte mais échoue presque complètement à reconnaître le nouveau botnet, classifiant à tort presque tout le trafic malveillant comme inoffensif.

Ce que cela signifie pour des réseaux plus sûrs

Les résultats montrent que la manière dont les données réseau sont représentées compte autant que le choix du modèle. En organisant les caractéristiques de connexion en petites images qui préservent la localité, le système capture la « forme » sous-jacente du comportement malveillant plutôt que de mémoriser des nombres spécifiques liés à un botnet connu. Cela lui permet de repérer des attaques connexes mais différentes avec une bien meilleure fiabilité. Parce que la méthode utilise des métadonnées et des statistiques de flux au lieu d’examiner le contenu des paquets, elle convient bien au monde actuel des communications chiffrées et des appareils de l’Internet des objets en pleine expansion. En termes pratiques, ce travail ouvre la voie à des systèmes de détection d’intrusion capables de s’adapter à de nouvelles familles de botnets avec moins d’ajustements manuels, offrant une ligne de défense plus résiliente pour les utilisateurs et les organisations au quotidien.

Citation: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Mots-clés: détection de botnet, sécurité réseau, apprentissage profond, apprentissage de représentation, détection d’intrusion