Clear Sky Science · de

Anwendung von Repräsentationslernen zur Erkennung von Botnet-Angriffen

Warum versteckte Cyber-Armeen alle betreffen

Hinter alltäglicher Internetnutzung — vom Streamen von Filmen bis zum Abrufen des Kontostands — können stille Horden gehackter Geräte, sogenannte Botnets, mobilisiert werden, um Websites zu überfluten, Betrug zu verbreiten oder Daten zu stehlen. Diese Botnets frühzeitig zu erkennen ist schwierig, besonders weil Angreifer ihre Taktiken ständig ändern. Dieses Papier stellt eine neue Methode vor, um verdächtige Aktivitäten im Netzwerkverkehr „sichtbar“ zu machen: rohe Verbindungsdaten werden in kompakte Bilder verwandelt, die ein Deep-Learning-Modell verarbeiten kann. Damit steigen die Chancen erheblich, neue, bisher unbekannte Botnet-Angriffe zu entdecken.

Das wachsende Problem stiller Übernahmen im Netz

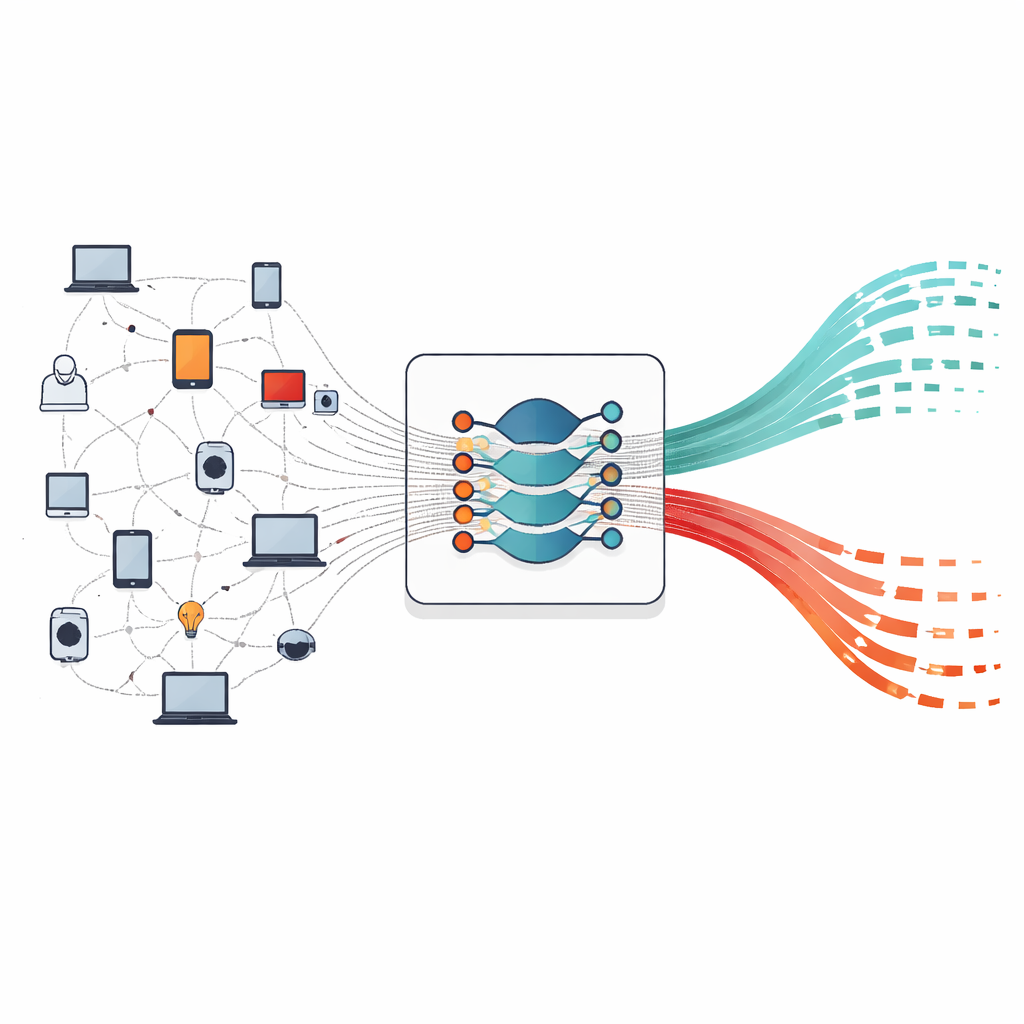

Botnets sind Netzwerke aus gewöhnlichen Geräten — Laptops, Servern, sogar Smart-Home-Gadgets — die heimlich übernommen und als eine entfernte Einheit gesteuert werden können. Sie können Online-Dienste mit Nutzlos-Traffic überlasten, Wellen von Spam- und Phishing-E-Mails verschicken oder unbemerkt persönliche und finanzielle Informationen abziehen. Mit der Explosion der Internet-verbundenen Geräte wächst auch das mögliche Ausmaß und die Schlagkraft dieser verborgenen Netzwerke. Traditionelle Verteidigungen stützen sich auf bekannte Angriffs„signaturen“ oder einfache statistische Regeln, die nur funktionieren, solange Angreifer ihr Verhalten nicht stark ändern. Sobald eine neue Botnet-Familie oder eine clevere Verschleierung auftaucht, versagen diese älteren Systeme oft, die Bedrohung zu erkennen.

Die Grenzen heutiger Smart-Security-Tools

In den letzten Jahren haben Forschende auf Machine Learning und Deep Learning gesetzt, um verdächtige Muster im Netzwerkverkehr automatisch zu erkennen. Viele Systeme verwenden von Menschen entworfene Zusammenfassungen von Verbindungen — etwa durchschnittliche Paketgrößen oder Verbindungsdauern — als Eingabe für traditionelle Modelle wie Entscheidungsbäume oder Random Forests. Solche Methoden funktionieren zwar gut auf den Daten, für die sie optimiert wurden, sie sind jedoch stark abhängig von der Auswahl dieser menschlichen Merkmale. Verhält sich ein neues Botnet anders, erfassen diese alten Merkmale möglicherweise nicht mehr das Gefährliche. Deep Learning hat Fortschritte gebracht, weil Muster direkt aus den Daten gelernt werden, doch behandeln die meisten Ansätze Netzwerkverkehr weiterhin als einfache Zahlentabellen und werfen dabei möglicherweise subtile Zusammenhänge weg, die einen neuen Angriff von gewöhnlicher Aktivität unterscheiden könnten.

Rohverkehr in Bilder verwandeln, die ein neuronales Netz lesen kann

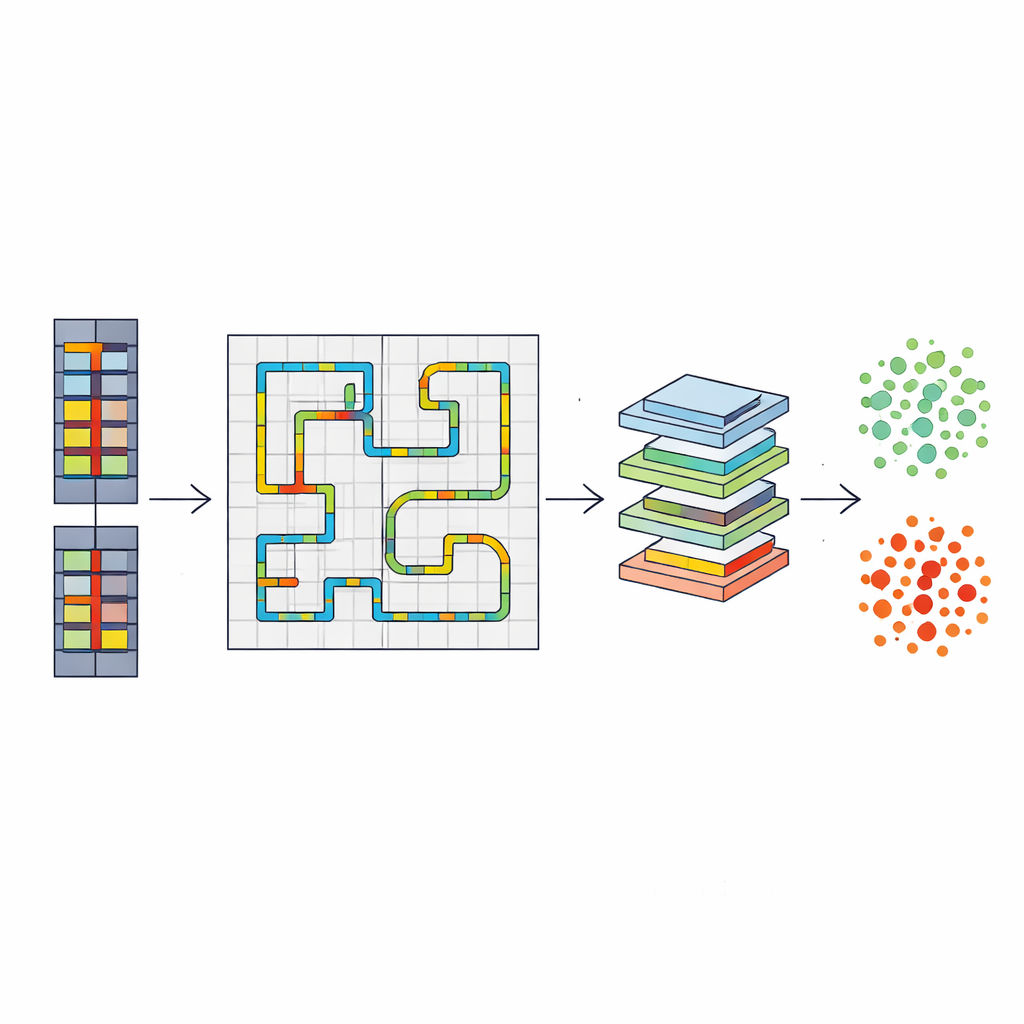

Diese Studie führt einen End-to-End-Ansatz ein, der die Botnet-Erkennung als ein Bilderkennungsproblem neu formuliert. Jeder Netzwerkfluss — ein Datensatz, der zusammenfasst, wer mit wem kommunizierte, wie lange und mit welchem Datenvolumen — wird zunächst sorgfältig kodiert. IP-Adressen werden in ihre vier numerischen Teile zerlegt, Ports und Protokolle werden durch ihre Häufigkeiten repräsentiert und numerische Werte wie Dauer und Gesamtbytes auf einen gemeinsamen Bereich skaliert. Aus diesen 19 Zahlen baut die Methode ein winziges Graustufenbild mithilfe einer Hilbert-Raumfüllkurve, einem verschlungenen Pfad, der die eindimensionale Liste von Werten auf ein zweidimensionales Gitter abbildet und dabei benachbarte Werte nahe beieinander hält. Obwohl die meisten Pixel leer sind, bilden die nichtnullen Pixel kleine, konsistente Formen, die ein Convolutional Neural Network als Signaturen normalen oder bösartigen Verhaltens erlernen kann.

Belastungsprobe gegen brandneue Bedrohungen

Um zu prüfen, ob dieser bildbasierte Ansatz wirklich generalisiert, verwendet die Autorin ein realistisches Benchmark-Dataset des Netzwerkverkehrs, CTU-13, das mehrere aufgezeichnete Botnet-Infektionen mit normaler Aktivität mischt. Das Deep-Learning-Modell wird nur auf einer Botnet-Familie, genannt Murlo, trainiert und dann an einer völlig anderen Familie, Rbot, getestet, die es bisher nie gesehen hat. Dieses Setup simuliert eine reale „Zero-Day“-Situation, in der ein Verteidiger ein neues Angriffsmuster sofort erkennen muss. Das vorgeschlagene System, basierend auf einem ResNet-18-Bildklassifikator, der auf kompakten 32×32-Bildern arbeitet, identifiziert Botnet-Flows mit etwa 98 % Gesamtgenauigkeit und einem ähnlich hohen F1-Score, während sowohl verpasste Angriffe als auch Fehlalarme gering bleiben. Im scharfen Gegensatz dazu erzielt eine starke traditionelle Baseline — ein Random Forest, trainiert im gleichen Szenario — eine annehmbare Gesamtgenauigkeit, versagt jedoch nahezu vollständig darin, das neue Botnet zu erkennen, und klassifiziert praktisch den gesamten bösartigen Verkehr als unbedenklich falsch.

Folgen für sicherere Netzwerke

Die Ergebnisse zeigen, dass die Art der Darstellung von Netzwerkdaten genauso wichtig ist wie die Wahl des Modells. Indem Verbindungsmerkmale in kleine, lokalitätserhaltende Bilder organisiert werden, fängt das System die zugrundeliegende „Form“ bösartigen Verhaltens ein, statt spezifische Zahlen zu memorieren, die an ein bekanntes Botnet gebunden sind. Das ermöglicht, verwandte, aber unterschiedliche Angriffe deutlich zuverlässiger zu erkennen. Da die Methode Metadaten und Flow-Statistiken verwendet, anstatt in Paketinhalte zu schauen, ist sie gut geeignet für die heutige Welt verschlüsselter Kommunikation und der weitverbreiteten Internet-of-Things-Geräte. Praktisch weist diese Arbeit in Richtung Intrusion-Detection-Systeme, die sich mit weniger manueller Anpassung an neue Botnet-Familien anpassen können und damit eine robustere Verteidigungslinie für Alltagsnutzer und Organisationen bieten.

Zitation: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Schlüsselwörter: Botnet-Erkennung, Netzwerksicherheit, Deep Learning, Repräsentationslernen, Intrusion Detection