Clear Sky Science · es

Aplicación del aprendizaje de representaciones en la detección de ataques de botnets

Por qué importan a todos los ejércitos cibernéticos ocultos

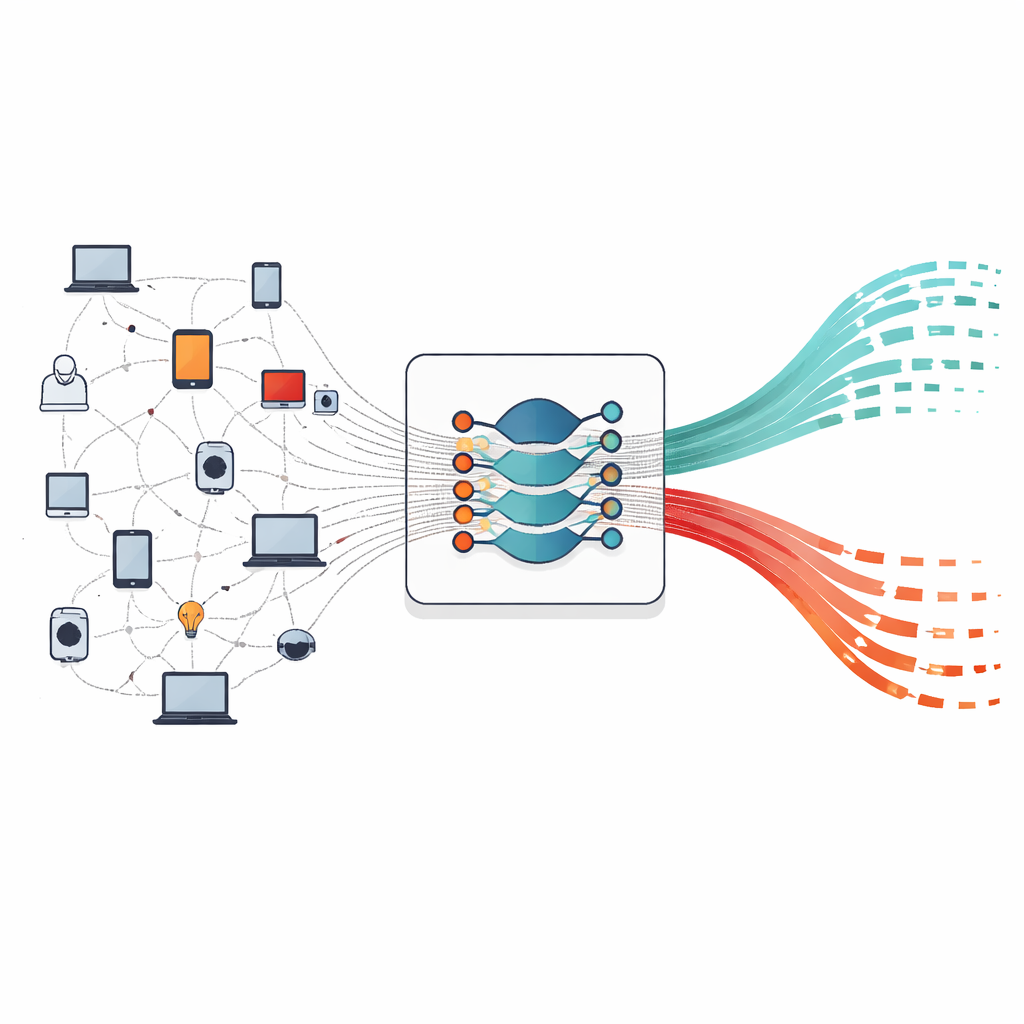

Detrás del uso cotidiano de Internet, desde ver películas en streaming hasta consultar el saldo bancario, pueden esconderse silenciosos ejércitos de máquinas comprometidas —llamados botnets— que se pueden poner en marcha para inundar sitios web, difundir estafas o robar datos. Detectar estos botnets a tiempo es difícil, sobre todo cuando los atacantes cambian continuamente sus tácticas. Este artículo presenta una nueva forma de "ver" la actividad sospechosa en el tráfico de red transformando los datos crudos de conexión en imágenes compactas que un modelo de aprendizaje profundo puede entender, mejorando considerablemente las probabilidades de atrapar ataques de botnet nuevos y hasta entonces desconocidos.

El problema creciente de las tomas silenciosas en línea

Los botnets son redes de dispositivos ordinarios —portátiles, servidores e incluso aparatos del hogar conectado— que han sido tomados en secreto y pueden controlarse de forma remota como un único arma. Pueden colapsar servicios en línea con tráfico basura, enviar oleadas de spam y correos de phishing o extraer en silencio información personal y financiera. A medida que explota el número de dispositivos conectados a la red, también aumenta el tamaño y la potencia potencial de estas redes ocultas. Las defensas tradicionales se basan en "firmas" de ataques conocidas o en reglas estadísticas simples, que solo funcionan mientras los atacantes no cambien demasiado su comportamiento. Cuando aparece una nueva familia de botnets o un disfraz ingenioso, estos sistemas antiguos suelen dejar de reconocer la amenaza.

Límites de las herramientas de seguridad “inteligentes” actuales

En los últimos años, los investigadores han recurrido al aprendizaje automático y al aprendizaje profundo para detectar automáticamente patrones sospechosos en el tráfico de red. Muchos sistemas emplean resúmenes diseñados a mano de las conexiones —como tamaños medios de paquetes o duraciones de conexión— como entrada para modelos tradicionales como árboles de decisión o random forests. Aunque estos métodos pueden funcionar bien con los datos para los que se han ajustado, dependen en gran medida de la elección de características diseñadas por humanos. Cuando un nuevo botnet se comporta de forma distinta, el conjunto de características antiguo puede dejar de capturar lo que lo hace peligroso. El aprendizaje profundo ha mejorado la situación al aprender patrones directamente de los datos, pero la mayoría de los enfoques sigue tratando el tráfico de red como tablas simples de números, lo que puede perder relaciones sutiles que distinguirían un ataque nuevo de la actividad ordinaria.

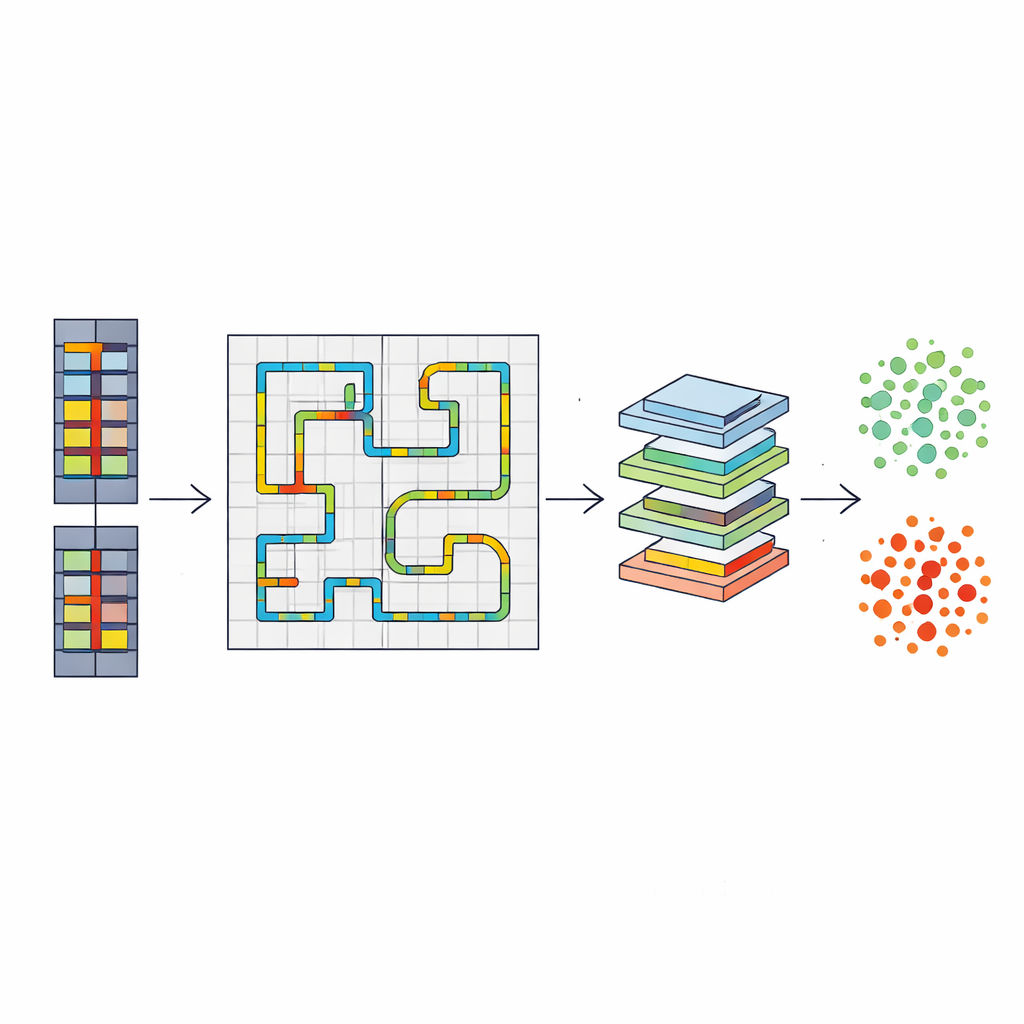

Convertir el tráfico bruto en imágenes que una red neuronal pueda leer

Este estudio presenta un marco de extremo a extremo que replantea la detección de botnets como un problema de reconocimiento de imágenes. Cada flujo de red —un registro que resume quién habló con quién, cuánto tiempo y con cuántos datos— se codifica primero de forma cuidadosa. Las direcciones IP se dividen en sus cuatro partes numéricas, los puertos y protocolos se representan por su frecuencia de aparición, y valores numéricos como la duración y los bytes totales se escalan a un rango común. A partir de estos 19 números, el método construye una pequeña imagen en escala de grises usando una curva de Hilbert de llenado del espacio, un recorrido sinuoso que mapea la lista unidimensional de valores a una cuadrícula bidimensional manteniendo valores cercanos próximos entre sí. Aunque la mayoría de los píxeles quedan vacíos, los no nulos forman pequeñas formas consistentes que una red neuronal convolucional puede aprender a reconocer como firmas de comportamiento normal o malicioso.

Poner el sistema a prueba contra amenazas totalmente nuevas

Para comprobar si este enfoque basado en imágenes realmente generaliza, el autor usa un conjunto de datos de referencia realista de tráfico de red, CTU-13, que contiene múltiples infecciones de botnets registradas mezcladas con actividad normal. El modelo de aprendizaje profundo se entrena solo con una familia de botnets, llamada Murlo, y luego se prueba con una familia completamente distinta, Rbot, que nunca ha visto antes. Esta configuración imita una situación real de "día cero", en la que un defensor debe señalar un nuevo patrón de ataque sobre la marcha. El sistema propuesto, basado en un clasificador de imágenes ResNet-18 que trabaja con imágenes compactas de 32×32, identifica correctamente los flujos de botnet con aproximadamente un 98% de precisión global y una puntuación F1 igualmente alta, manteniendo tanto los ataques no detectados como las falsas alarmas en niveles bajos. En marcado contraste, un sólido referente tradicional —Random Forest entrenado en el mismo escenario— logra una precisión global decente pero falla casi por completo en reconocer el nuevo botnet, clasificando erróneamente prácticamente todo el tráfico malicioso como inofensivo.

Qué significa esto para redes más seguras

Los resultados muestran que la manera en que se representan los datos de red importa tanto como el modelo que se usa. Al organizar las características de conexión en pequeñas imágenes que preservan la localidad, el sistema captura la "forma" subyacente del comportamiento malicioso en lugar de memorizar números específicos ligados a un botnet conocido. Esto le permite detectar ataques relacionados pero distintos con mucha mayor fiabilidad. Dado que el método usa metadatos y estadísticas de flujo en lugar de inspeccionar el contenido de los paquetes, es especialmente adecuado para el mundo actual de comunicaciones cifradas y de dispositivos del Internet de las Cosas dispersos. En términos prácticos, este trabajo apunta hacia sistemas de detección de intrusiones que pueden adaptarse a nuevas familias de botnets con menos ajuste manual, ofreciendo una línea de defensa más resistente para usuarios y organizaciones por igual.

Cita: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Palabras clave: detección de botnets, seguridad de redes, aprendizaje profundo, aprendizaje de representaciones, detección de intrusiones