Clear Sky Science · tr

Temsildeğişimi öğreniminin botnet saldırılarını tespit etmedeki uygulanması

Gizli siber ordular neden herkes için önemlidir

Günlük internet kullanımı sırasında—film izlemekten banka hesaplarını kontrol etmeye kadar—sessizce ele geçirilmiş makinelerin orduları olan botnetler, web sitelerini çökertmek, dolandırıcılık yaymak veya verileri çalmak için yönlendirilebilir. Bu botnetleri erken aşamada tespit etmek zordur; özellikle saldırganlar taktiklerini sürekli değiştirdiğinde. Bu makale, ham bağlantı verilerini derin öğrenme modelinin anlayabileceği kompakt görüntülere dönüştürerek ağ trafiğindeki şüpheli etkinliği “görmenin” yeni bir yolunu sunar ve daha önce görülmemiş yeni botnet saldırılarını yakalama şansını büyük ölçüde artırır.

Sessiz çevrimiçi ele geçirmelerin artan sorunu

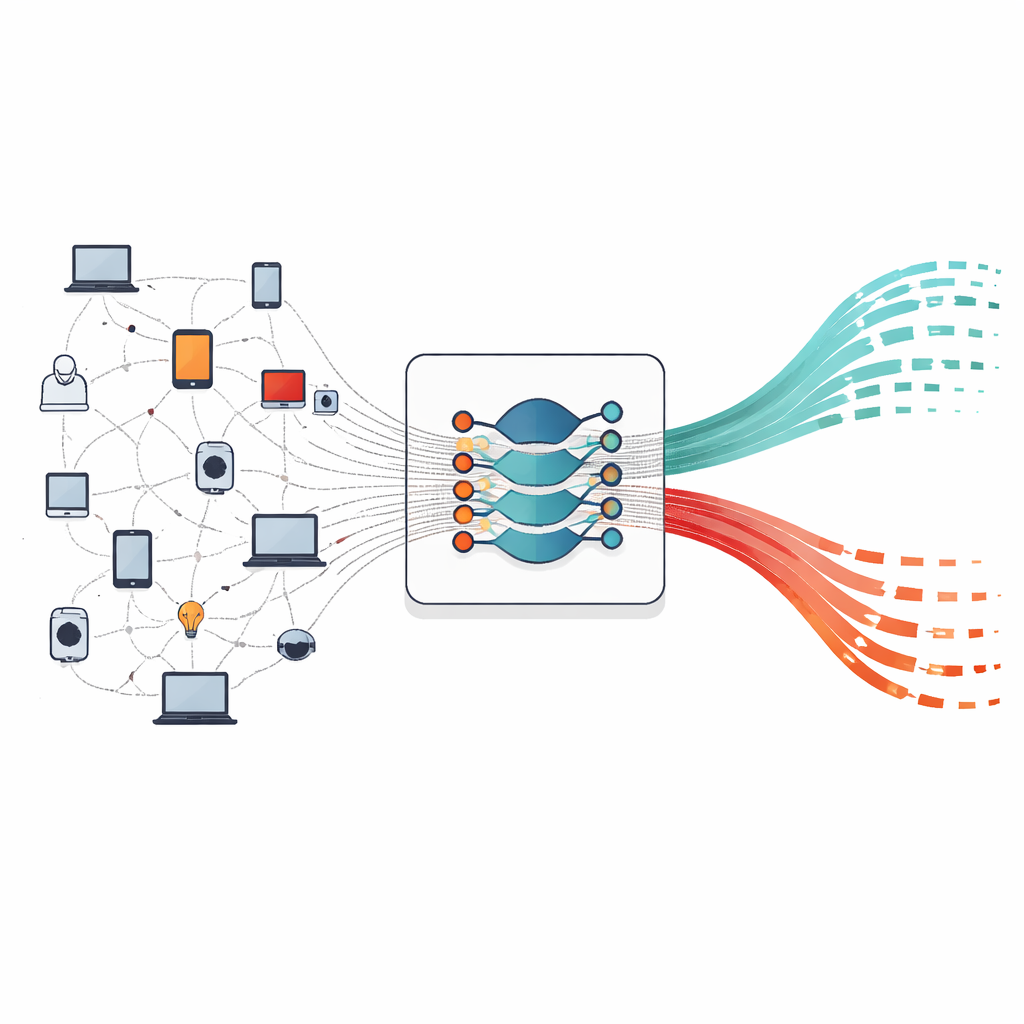

Botnetler, dizüstü bilgisayarlardan sunuculara, hatta akıllı ev cihazlarına kadar sıradan aygıtların gizlice ele geçirilip tek bir silah olarak uzaktan kontrol edilebildiği ağlardır. Çevrimiçi hizmetleri gereksiz trafikle boğabilir, spam ve oltalama e-postaları gönderebilir veya kişisel ve finansal bilgileri sessizce süzebilirler. İnternete bağlı cihaz sayısı patladıkça, bu gizli ağların potansiyel boyutu ve gücü de büyür. Geleneksel savunmalar bilinen saldırı “imzalarına” veya basit istatistiksel kurallara dayanır; bunlar saldırganlar davranışlarını çok fazla değiştirmediği sürece işe yarar. Yeni bir botnet ailesi veya zekice bir kamuflaj ortaya çıktığında, bu eski sistemler tehdidi tanımakta sıklıkla başarısız olur.

Bugünün akıllı güvenlik araçlarının sınırları

Son yıllarda araştırmacılar, ağ trafiğindeki şüpheli desenleri otomatik olarak tespit etmek için makine öğrenmesi ve derin öğrenmeye yöneldi. Birçok sistem, bağlantıların ortalama paket boyutları veya bağlantı süreleri gibi insan tarafından tasarlanmış özetleri alıp karar ağaçları veya rastgele ormanlar gibi geleneksel modellerin girdisi olarak kullanıyor. Bu yöntemler üzerinde ayarlandıkları verilerde iyi çalışabilse de, insan kaynaklı özellik seçimine güçlü biçimde bağlıdır. Yeni bir botnet farklı davrandığında, eski özellik seti artık tehlikeyi yakalayamayabilir. Derin öğrenme verilerden doğrudan desen öğrenerek durumu iyileştirmiş olsa da, çoğu yaklaşım ağ trafiğini hâlâ basit sayılar tablosu olarak ele alıyor ve bu da yeni bir saldırıyı sıradan etkinlikten ayırabilecek ince ilişkileri göz ardı edebiliyor.

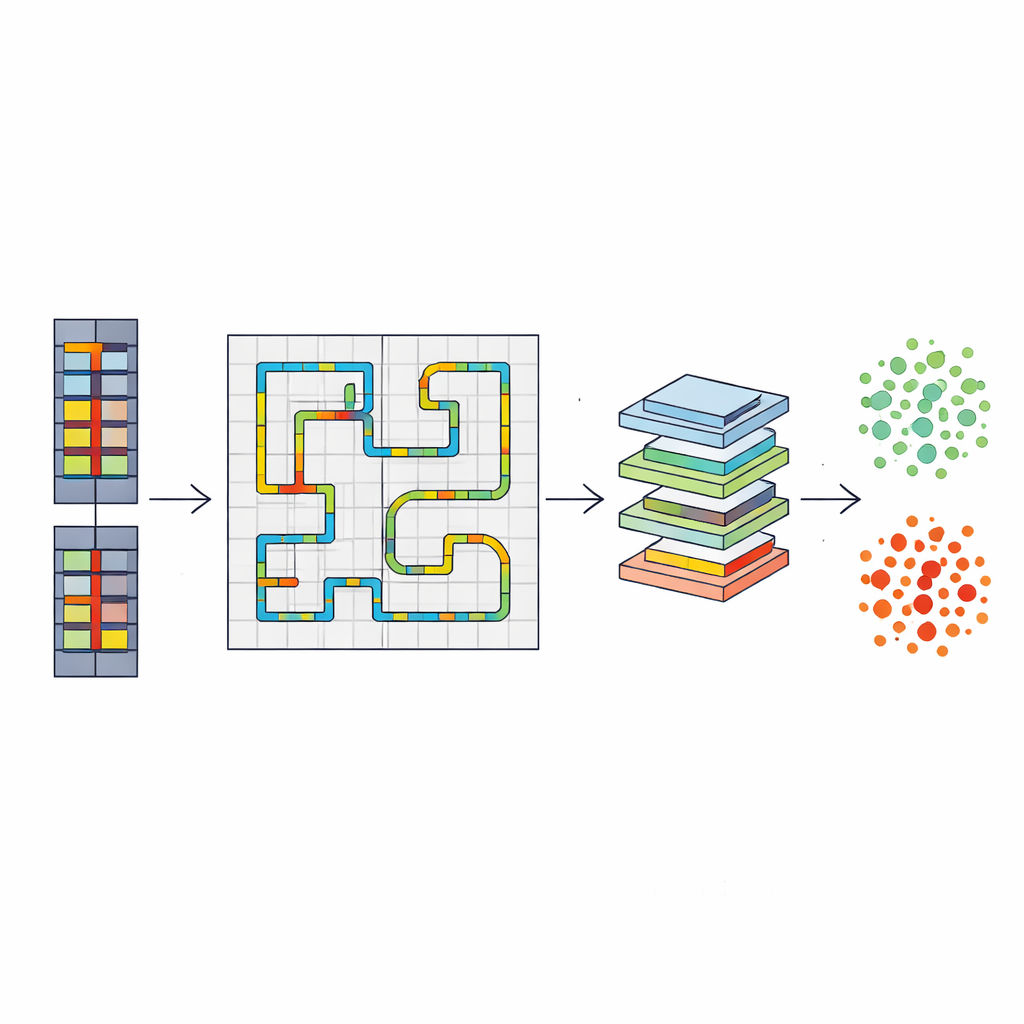

Ham trafiği bir sinir ağının okuyabileceği görüntülere dönüştürmek

Bu çalışma, botnet tespitini görüntü tanıma problemi olarak yeniden çerçeveleyen uçtan uca bir çerçeve sunuyor. Her ağ akışı—kim kiminle konuştu, ne kadar sürdü ve ne kadar veri içerdiğini özetleyen kayıt—önce dikkatle kodlanıyor. IP adresleri dört sayısal parçaya ayrılıyor, portlar ve protokoller ne sıklıkta göründükleriyle temsil ediliyor ve süre ile toplam bayt gibi sayısal değerler ortak bir aralığa ölçekleniyor. Bu 19 sayıdan yöntem, Hilbert boşluk-dolduran eğrisi kullanarak küçük bir gri tonlamalı görüntü oluşturuyor; bu kıvrımlı yol, değerler listesini iki boyutlu bir ızgaraya haritalandırırken yakın değerleri birbirine yakın tutuyor. Çoğu piksel boş olsa da, sıfır olmayan pikseller küçük, tutarlı şekiller oluşturuyor ve bir evrişimli sinir ağı bunları normal veya kötü amaçlı davranışın imzaları olarak öğrenebiliyor.

Sistemi yepyeni tehditlere karşı stres testine sokmak

Bu görüntü tabanlı yaklaşımın gerçekten genellenip genellenmediğini görmek için yazar, CTU-13 adlı gerçekçi bir ağ trafiği kıyas veri setini kullanıyor; bu veri seti normal etkinlikle karışık birden çok kaydedilmiş botnet enfeksiyonu içeriyor. Derin öğrenme modeli yalnızca Murlo adlı bir botnet ailesi üzerinde eğitiliyor ve sonra hiç görmediği tamamen farklı bir aile olan Rbot üzerinde test ediliyor. Bu düzenleme, savunucunun yeni bir saldırı desenini anında işaretlemesi gereken gerçek dünya “sıfır gün” durumunu taklit ediyor. Önerilen sistem, 32×32 boyutunda kompakt görüntüler üzerinde çalışan ResNet-18 tabanlı bir görüntü sınıflandırıcıya dayanıyor ve botnet akışlarını yaklaşık %98 genel doğruluk ve benzer ölçüde yüksek F1 skoru ile doğru tanımlıyor; kaçan saldırılar ve yanlış alarmlar da düşük tutuluyor. Buna keskin bir karşıt olarak, aynı senaryo üzerinde eğitilmiş güçlü bir geleneksel temel model olan Rastgele Orman (Random Forest) kabul edilebilir bir genel doğruluk elde etse de yeni botneti neredeyse tamamen tanımakta başarısız oluyor ve fiilen tüm kötü amaçlı trafiği zararsız olarak sınıflandırıyor.

Daha güvenli ağlar için bunun anlamı

Sonuçlar, ağ verilerinin nasıl temsil edildiğinin hangi modelin kullanıldığı kadar önemli olduğunu gösteriyor. Bağlantı özelliklerini küçük, yerellik koruyucu görüntüler halinde düzenleyerek sistem, belirli bir bilinen botnetle ilişkili sayıları ezberlemek yerine kötü amaçlı davranışın altta yatan “şeklini” yakalıyor. Bu, ilişkili ama farklı saldırıları çok daha güvenilir biçimde tespit etmesine olanak tanıyor. Yöntem paket içeriklerine bakmak yerine meta veriler ve akış istatistikleri kullandığı için, şifreli iletişimler ve genişleyen Nesnelerin İnterneti cihazları dünyası için uygundur. Pratik açıdan bu çalışma, daha az elle ayarlama ile yeni botnet ailelerine adapte olabilen izinsiz giriş tespit sistemlerine işaret ediyor ve hem bireysel kullanıcılar hem de kuruluşlar için daha dayanıklı bir savunma hattı sunuyor.

Atıf: Le Ngoc, H. Application of representation learning in detecting botnet attacks. Sci Rep 16, 11977 (2026). https://doi.org/10.1038/s41598-026-40172-8

Anahtar kelimeler: botnet tespiti, ağ güvenliği, derin öğrenme, temsildeğişimi öğrenimi, izinsiz giriş tespiti