Clear Sky Science · zh

用于入侵检测的认识不确定性计算,具可解释性与多准则优化:基于 AA-NLS 与 GRUSO-GRU

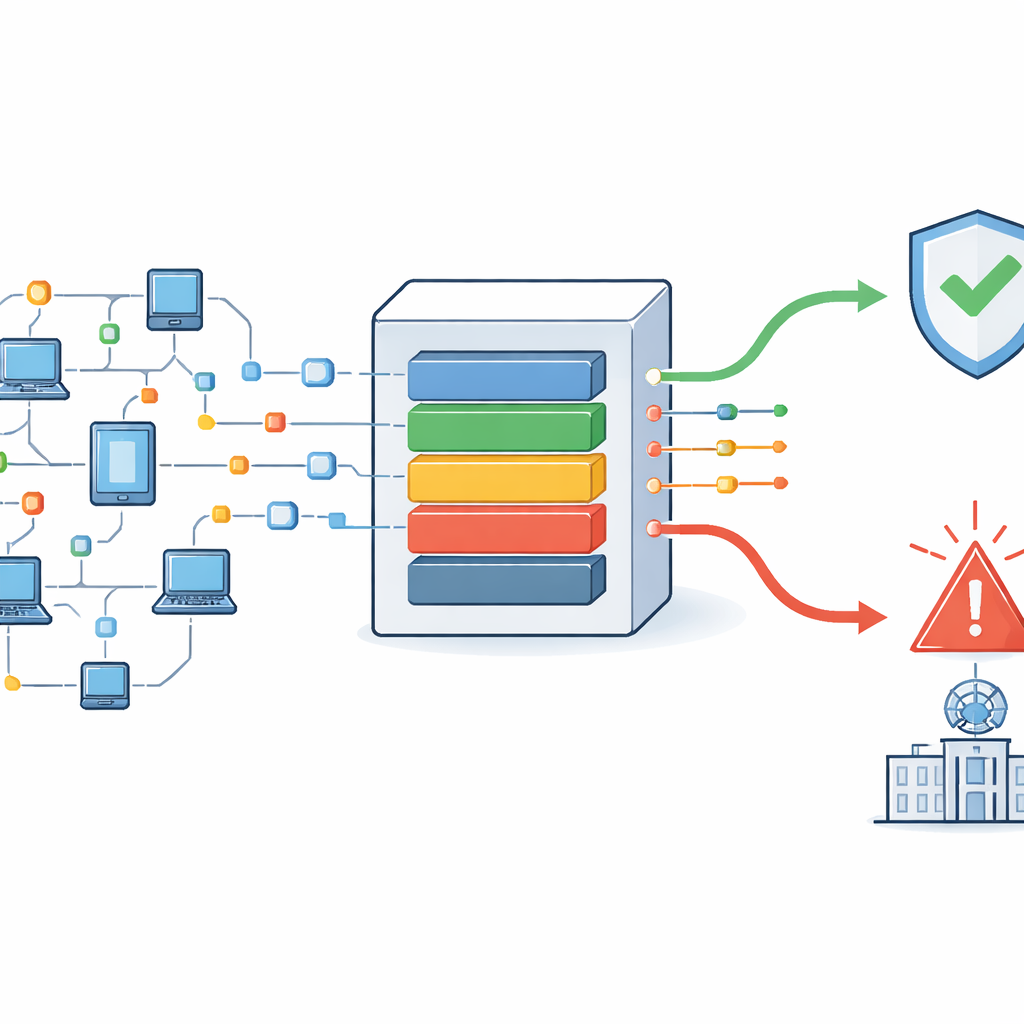

为何更安全的网络流量很重要

你发送的每封电子邮件、进行的每次视频通话或使用的每个智能设备,都依赖于穿梭于网络的隐形数据流。在这些流量中,隐藏着攻击者试图入侵、窃取信息或破坏服务的行为。现代防御试图自动识别这些入侵,但现实网络数据往往杂乱无章:数据包可能延迟到达、顺序错乱或缺失片段。本研究提出了一种新的入侵检测框架,不仅能够应对这种不确定性,还能解释其决策并为安全团队优先排序最紧急的警报。

混乱的流量与潜在的危险

传统的入侵检测工具常常假定网络数据是干净且有序的,或者主要关注已知的攻击模式。但实际上,互联网流量充满了空白、延迟和重排的数据包。这些问题会导致危险的混淆:如果攻击的数据包延迟到达,攻击可能看起来正常;反之,无害的活动也可能被误判为敌对行为。作者将此类“知识空白”称为认识性不确定性。他们认为,许多现有系统要么忽视这种不确定性,要么仅以有限方式处理,因而导致误报、漏报以及使警报队列淹没并拖慢人工响应的情况。

构建更智能的检测流程

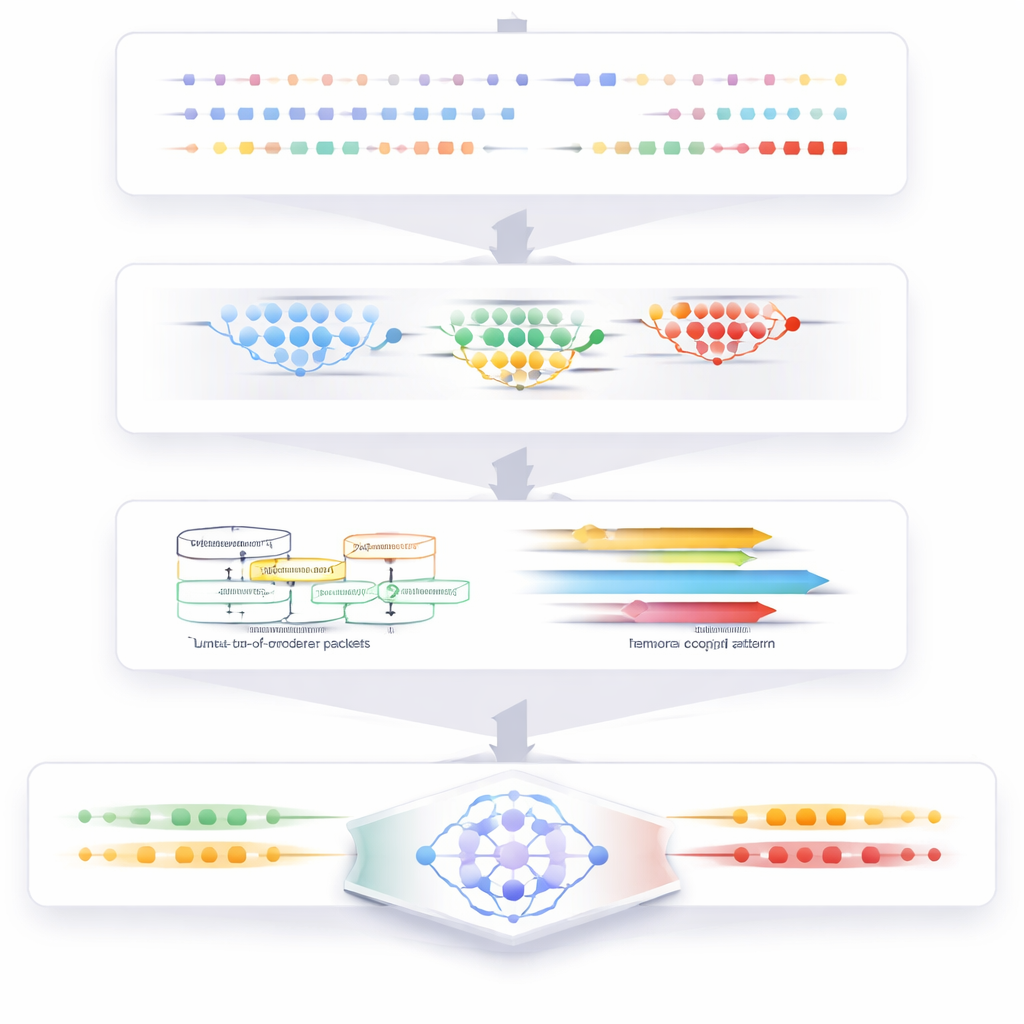

所提出的系统涵盖网络监控的整个生命周期,从原始流量到最终警报。它首先清洗数据:去除重复记录,并采用定制的最近邻方法填补缺失值,而不扭曲局部模式。接着,通过聚类步骤将相似的流量行为分组,从而使异常或罕见活动更容易显现。从这些群组中,系统提取关键特征,例如数据包交换频率、流持续时间以及各方向数据传输速度。这些特征为任一时刻网络行为提供了简明的描述。

理解不确定性与时间性

该工作的一项核心创新是用于评估乱序数据包所引发风险的专门模块。通过扩展的逻辑框架,每个数据包被视为具有“攻击证据”“正常证据”和“未定证据”的不同程度,并将这些证据谨慎地组合以保持总量的一致性和可解释性。与此同时,一个时间模型学习网络状态随时间的演变,平滑掉不可能的转变并防止零概率的盲区。二者结合,既捕捉了由数据包延迟引入的不确定性,也反映了网络正常与异常行为之间的潜在节律。

学会识别攻击并解释其原因

所有这些处理后的信息都会输入到一个基于门控循环单元(GRU)并定制化的深度学习分类器。作者重新设计了其内部连接与激活函数,使其学习更快、收敛更可靠且比常见循环模型更易扩展。该分类器将流量标注为良性或若干攻击类型之一,包括拒绝服务、暴力破解、僵尸网络、渗透与 Web 攻击。为了帮助分析人员信任系统报告,解释模块估计每个输入特征对给定决策的贡献强度,采用一种基于信息量的加权方案,在偏斜的真实数据上更稳定。

将注意力集中在最紧急的威胁上

在繁忙的网络中,即使是高性能检测器也可能向运维人员发送超出其处理能力的大量警报。为此,框架增加了一层受沙漠狐狸猎食行为启发的优化机制。这一层将警报视为可排序的候选项,寻找一种排序以在最大化检测质量的同时最小化延迟和资源消耗。一个特殊的数学函数帮助搜索摆脱不良的中间选择。基于若干公开入侵数据集的实验表明,这一步的优先级排序相比其他警报处理策略提高了吞吐量并缩短了响应时间。

这些发现对普通用户意味着什么

作者报告称,他们的组合方法在多类入侵检测上超过 99% 的准确率,同时比竞争方法提供了更清晰的解释和更快、更合理排序的警报。对非专业读者而言,这意味着一种更可靠的数字“免疫系统”,在数据不完整或混乱时不太可能发出虚惊,且更可能捕捉到细微的攻击。尽管该方法本身并不对用户数据内容进行加密或直接保护,但它显著强化了现代网络中的一层关键防御。通过在端到端保护方面的进一步工作,此类方法有望让在线服务对所有人来说更顺畅、更安全、更值得信赖。

引用: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

关键词: 入侵检测, 网络安全, 不确定性, 可解释的人工智能, 网络攻击警报