Clear Sky Science · nl

Epistemische onzekerheidsverwerking voor inbraakdetectie met uitlegbaarheid & multi-criteria optimalisatie met AA-NLS en GRUSO-GRU

Waarom veiliger internetverkeer ertoe doet

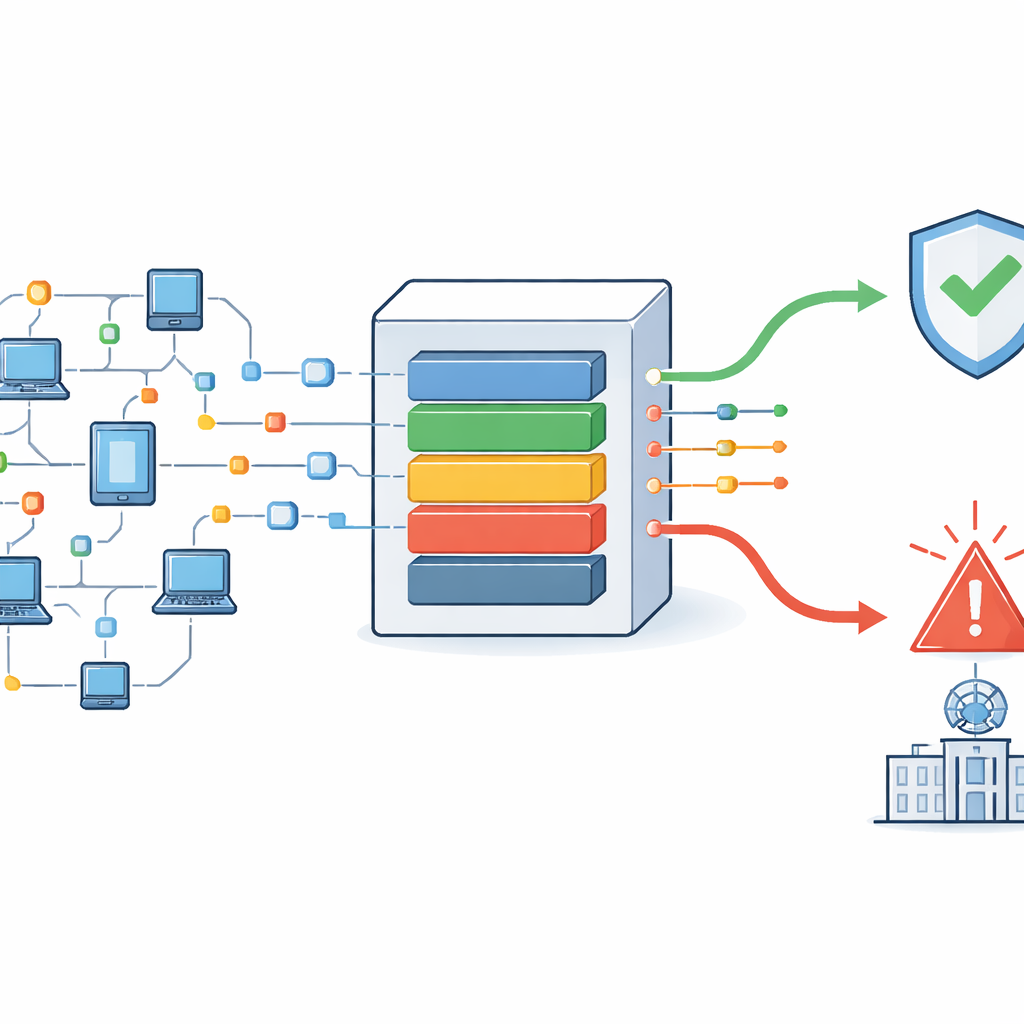

Elke e-mail die u verstuurt, videogesprek dat u voert of slim apparaat dat u gebruikt, hangt af van onzichtbare datastromen die door netwerken razen. Verborgen in dat verkeer zitten pogingen van aanvallers om binnen te dringen, gegevens te stelen of diensten te verstoren. Moderne verdedigingssystemen proberen deze inbraken automatisch te detecteren, maar netwerkdata uit de praktijk is rommelig: pakketten komen te laat, in de verkeerde volgorde of met ontbrekende delen aan. Deze studie presenteert een nieuw raamwerk voor inbraakdetectie dat niet alleen met die onzekerheid omgaat, maar ook zijn beslissingen verklaart en de meest urgente waarschuwingen voor securityteams prioriteert.

Rommelig verkeer en verborgen gevaren

Traditionele tools voor inbraakdetectie gaan vaak uit van schone, netjes geordende netwerkdata, of richten zich vooral op bekende aanvalspatronen. In de praktijk bevat internetverkeer echter veel gaten, vertragingen en herschikte pakketten. Deze problemen kunnen gevaarlijke verwarring veroorzaken: een aanval kan normaal lijken als zijn pakketten te laat binnenkomen, of onschuldige activiteit kan ten onrechte als vijandig worden aangemerkt. De auteurs noemen dit soort ‘kennisgat’ epistemische onzekerheid. Ze betogen dat veel bestaande systemen deze onzekerheid negeren of slechts beperkt behandelen, wat leidt tot valse alarmen, gemiste bedreigingen en overvolle waarschuwingsqueues die de menselijke respons vertragen.

Het opbouwen van een slimmer detectiepipeline

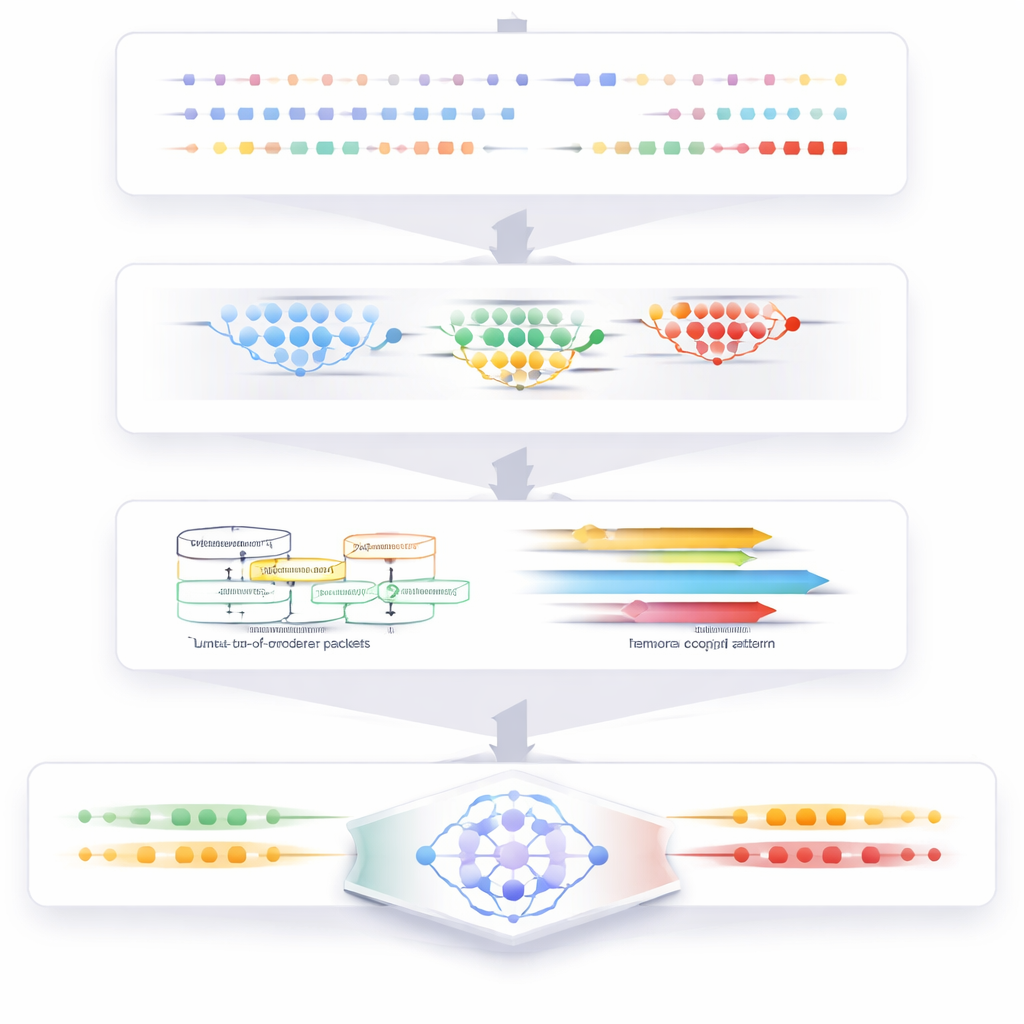

Het voorgestelde systeem pakt de hele levenscyclus van netwerkmonitoring aan, van ruwe traffic tot de uiteindelijke waarschuwing. Het begint met het opschonen van de data: dubbele records worden verwijderd en een op maat gemaakte k-nearest-neighbor-methode vult ontbrekende waarden aan zonder lokale patronen te vervormen. Vervolgens groepeert een clusteringstap vergelijkbaar gedrag in het verkeer zodat ongebruikelijke of zeldzame activiteiten duidelijker opvallen. Uit deze groepen haalt het systeem kernfeatures, zoals hoe vaak pakketten worden uitgewisseld, hoe lang flows duren en hoe snel data in elke richting beweegt. Deze features geven een compact beeld van hoe het netwerk zich op elk moment gedraagt.

Onzekerheid en timing begrijpen

Een centrale innovatie van het werk is een speciale module om het risico te beoordelen dat ontstaat door pakketten die uit de volgorde raken. Met behulp van een uitgebreid logisch kader wordt elk pakket behandeld alsof het graden van ‘aanvals-evidentie’, ‘normale evidentie’ en ‘onbepaalde evidentie’ heeft, die zorgvuldig worden gecombineerd zodat het totaal consistent en betekenisvol blijft. Tegelijkertijd leert een temporeel model hoe netwerktoestanden zich in de tijd ontwikkelen, waarbij onmogelijke overgangen worden afgevlakt en blinde vlekken met nul-kans worden vermeden. Samen vangen deze componenten zowel de onzekerheid die door pakketvertragingen wordt geïntroduceerd als het verborgen ritme van normaal versus abnormaal gedrag in het netwerk.

Leren aanvallen te herkennen en uit te leggen

Al deze verwerkte informatie voedt een aangepaste deep learning-classifier gebaseerd op een gated recurrent unit. De auteurs herontwerpen de interne verbindingen en activatiefuncties zodat het model sneller leert, betrouwbaarder convergeert en beter schaalt dan gangbare recurrente modellen. De classifier labelt verkeer als goedaardig of als één van meerdere aanvalstypen, waaronder denial-of-service, brute force, botnet, infiltratie en webaanvallen. Om analisten te helpen het systeem te vertrouwen, schat een verklaringsmodule vervolgens in hoe sterk elk invoerfeature heeft bijgedragen aan een gegeven beslissing, met behulp van een informatiegebaseerd wegingsschema dat stabieler is bij scheve, data-uit-de-praktijk.

De aandacht richten op de meest urgente bedreigingen

In drukke netwerken kan zelfs een sterke detector operatoren overspoelen met meer waarschuwingen dan ze op tijd kunnen verwerken. Om dit te verhelpen voegt het raamwerk een optimalisatielaag toe, geïnspireerd op het jachtgedrag van woestijnvossen. Deze laag behandelt waarschuwingen als kandidaten die gerangschikt moeten worden en zoekt naar een ordening die detectiekwaliteit maximaliseert terwijl vertraging en middelengebruik geminimaliseerd worden. Een speciale wiskundige functie helpt de zoekprocedure om slechte tussenkeuzes te ontwijken. Experimenten op meerdere openbare inbraakdatasets tonen dat deze prioriteringsstap de doorvoer verhoogt en reactietijden verkort vergeleken met andere strategieën voor het afhandelen van waarschuwingen.

Wat de bevindingen betekenen voor alledaagse gebruikers

De auteurs melden dat hun gecombineerde aanpak meer dan 99% nauwkeurigheid bereikt in multi-class inbraakdetectie, terwijl het ook duidelijkere verklaringen en snellere, beter geordende waarschuwingen biedt dan concurrerende methoden. Voor een niet-specialist betekent dit een betrouwbaarder digitaal ‘immuunsysteem’ dat minder snel vals alarm slaat en subtiele aanvallen beter oppikt, zelfs wanneer data incompleet of verwarrend is. Hoewel de methode zelf de inhoud van gebruikersdata niet versleutelt of beschermt, versterkt het wel een belangrijke verdedigingslaag in moderne netwerken aanzienlijk. Met verder werk aan end-to-endbescherming kunnen benaderingen als deze helpen online diensten soepeler, veiliger en betrouwbaarder te houden voor iedereen.

Bronvermelding: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Trefwoorden: inbraakdetectie, netwerkbeveiliging, onzekerheid, uitlegbare AI, cyberaanval waarschuwingen