Clear Sky Science · ru

Эпистемическое неопределённое вычисление для обнаружения вторжений с объяснимостью и многокритериальной оптимизацией с использованием AA-NLS и GRUSO-GRU

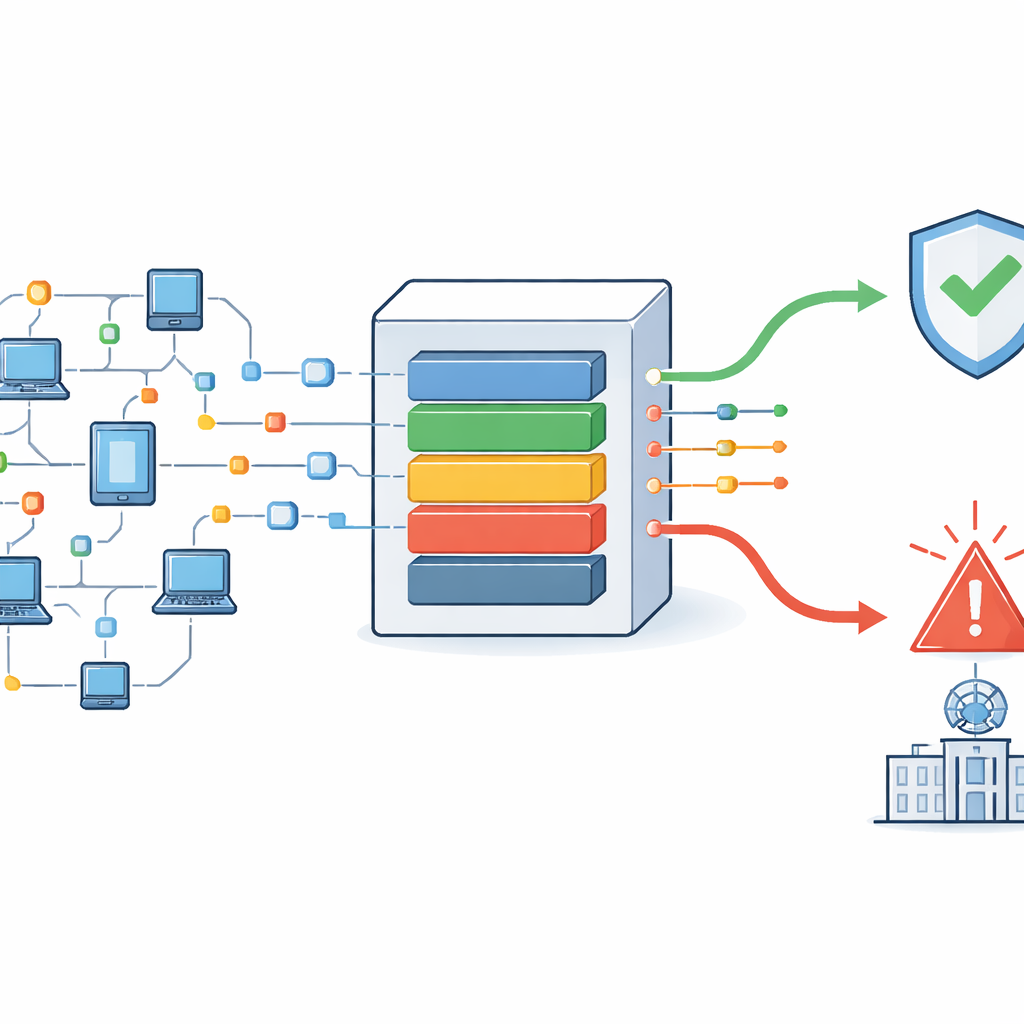

Почему безопасный интернет-трафик имеет значение

Каждое отправленное вами письмо, видеозвонок или работа умного устройства опирается на невидимые потоки данных в сетях. В этом трафике скрываются попытки злоумышленников взломать систему, похитить информацию или нарушить работу сервисов. Современные средства защиты пытаются автоматически выявлять такие вторжения, но реальные сетевые данные — это беспорядок: пакеты приходят с задержками, в неправильном порядке или с пропусками. В этом исследовании предложена новая система обнаружения вторжений, которая не только справляется с этой неопределённостью, но и объясняет свои решения, а также приоритизирует наиболее срочные оповещения для команд безопасности.

Беспорядочный трафик и скрытые угрозы

Традиционные инструменты обнаружения вторжений часто предполагают, что сетевые данные чисты и упорядочены, либо ориентируются в основном на известные шаблоны атак. На практике интернет-трафик полон пробелов, задержек и перестановок пакетов. Эти проблемы порождают опасные ошибки: атака может выглядеть как обычная активность, если её пакеты пришли с опозданием, или безобидное поведение может быть ошибочно помечено как враждебное. Авторы называют такой «пробел в знании» эпистемической неопределённостью. Они утверждают, что многие существующие системы либо игнорируют её, либо обрабатывают лишь частично, что приводит к ложным срабатываниям, пропущенным угрозам и перегруженным очередям оповещений, замедляющим реакцию людей.

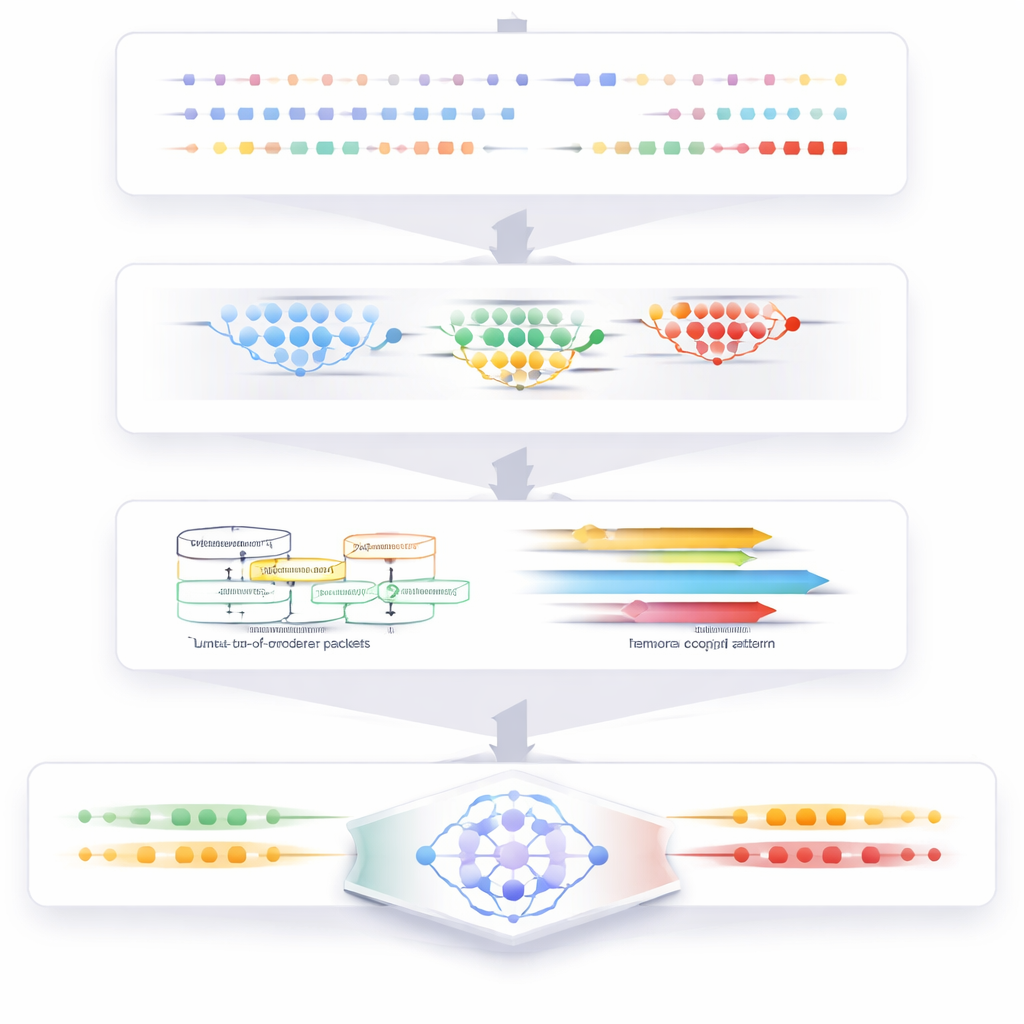

Построение более умной цепочки обнаружения

Предложенная система охватывает весь цикл мониторинга сети — от необработанного трафика до финального оповещения. Всё начинается с очистки данных: удаляются дублированные записи, а адаптированный метод ближайших соседей заполняет пропуски, не искажая локальные закономерности. Затем выполняется шаг кластеризации, группирующий схожие модели поведения в трафике, чтобы необычные или редкие активности выделялись яснее. Из этих групп система извлекает ключевые признаки — например, как часто обмениваются пакетами, как долго длятся потоки и с какой скоростью передача данных в каждом направлении. Эти признаки дают компактную картину поведения сети в любой момент времени.

Понимание неопределённости и временного аспекта

Центральным новшеством работы является отдельный модуль для оценки риска, связанного с пакетами, пришедшими не по порядку. С применением расширённой логической схемы каждый пакет рассматривается как имеющий степени «доказательств атаки», «доказательств нормальности» и «неопределённых доказательств», которые аккуратно комбинируются так, чтобы сумма оставалась согласованной и осмысленной. Параллельно временная модель изучает, как состояния сети меняются со временем, сглаживая невозможные переходы и защищая от «слепых пятен» с нулевой вероятностью. В совокупности эти компоненты фиксируют как неопределённость, вызванную задержками пакетов, так и скрытый ритм нормального и аномального поведения в сети.

Обучение обнаруживать атаки и объяснять их

Вся эта обработанная информация поступает в кастомизированный классификатор глубокого обучения на базе блока с затворами (gated recurrent unit). Авторы переработали его внутреннюю архитектуру и функции активации так, чтобы он учился быстрее, устойчивее сходился и лучше масштабировался по сравнению с распространёнными рекуррентными моделями. Классификатор помечает трафик как доброкачественный или как один из нескольких типов атак, включая отказ в обслуживании, подбор паролей, ботнеты, инфильтрацию и веб-атаки. Чтобы аналитики могли доверять выводам системы, модуль объяснений оценивает, насколько каждый входной признак повлиял на конкретное решение, используя информационно-обоснованную схему весов, более стабильную на смещённых реальных данных.

Фокусировка на наиболее срочных угрозах

В загруженных сетях даже хороший детектор может наводнить операторов большим количеством оповещений, с которыми они не успевают справиться. Чтобы решить эту проблему, в систему добавлен слой оптимизации, вдохновлённый охотничьим поведением пустынных лис. Этот слой рассматривает оповещения как кандидатов для ранжирования и ищет порядок, который максимизирует качество обнаружения при минимизации задержек и потребления ресурсов. Специальная математическая функция помогает поиску избегать неудачных промежуточных решений. Эксперименты на нескольких публичных наборах данных по вторжениям показывают, что этот шаг приоритизации увеличивает пропускную способность и сокращает время реакции по сравнению с другими стратегиями обработки оповещений.

Что означают результаты для обычных пользователей

Авторы сообщают, что их комбинированный подход достигает более 99% точности в многоклассовом обнаружении вторжений, одновременно предлагая более понятные объяснения и более быстрые, лучше упорядоченные оповещения по сравнению с конкурентами. Для неспециалиста это означает более надёжную цифровую «иммунную систему», которая реже будет ошибочно сигнализировать и лучше ловить тонкие атаки, даже когда данные неполные или запутанные. Хотя метод сам по себе не шифрует и не защищает содержимое пользовательских данных, он значительно укрепляет ключевой защитный слой в современных сетях. С дальнейшей работой по сквозной защите подобные подходы могут сделать онлайн-сервисы более плавными, безопасными и заслуживающими доверия для всех.

Цитирование: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Ключевые слова: обнаружение вторжений, безопасность сети, неопределённость, объяснимая ИИ, сигналы о кибератаках