Clear Sky Science · pt

Computação com incerteza epistêmica para detecção de intrusões com explicabilidade e otimização multicritério usando AA-NLS e GRUSO-GRU

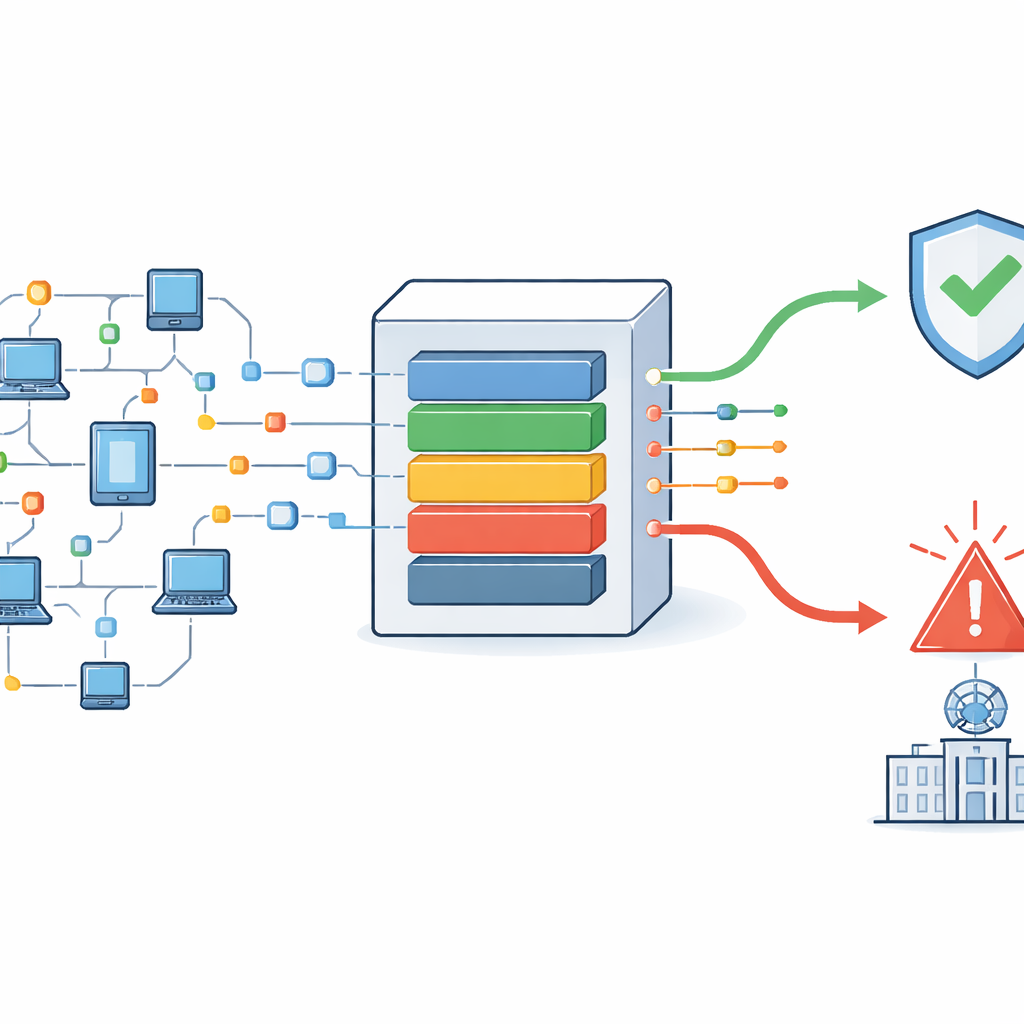

Por que um tráfego de internet mais seguro importa

Cada e-mail que você envia, chamada de vídeo que faz ou aparelho inteligente que utiliza depende de fluxos invisíveis de dados que correm pelas redes. Escondidas nesse tráfego estão tentativas de invasão, roubo de informações ou interrupção de serviços. As defesas modernas tentam identificar essas intrusões automaticamente, mas os dados reais de rede são confusos: pacotes chegam atrasados, fora de ordem ou com partes faltando. Este estudo apresenta uma nova estrutura de detecção de intrusões que não só lida com essa incerteza, como também explica suas decisões e prioriza os alertas mais urgentes para as equipes de segurança.

Tráfego confuso e perigos ocultos

Ferramentas tradicionais de detecção de intrusões frequentemente assumem que os dados de rede estão limpos e bem ordenados, ou concentram-se principalmente em padrões de ataque conhecidos. Na prática, o tráfego da internet está cheio de lacunas, atrasos e pacotes rearranjados. Esses problemas podem gerar confusão perigosa: um ataque pode parecer normal se seus pacotes chegarem atrasados, ou uma atividade inofensiva pode ser sinalizada como hostil. Os autores chamam esse tipo de “lacuna de conhecimento” de incerteza epistêmica. Eles argumentam que muitos sistemas existentes ou a ignoram, ou a tratam apenas de forma limitada, o que leva a falsos positivos, ameaças perdidas e filas de alertas esmagadoras que retardam a resposta humana.

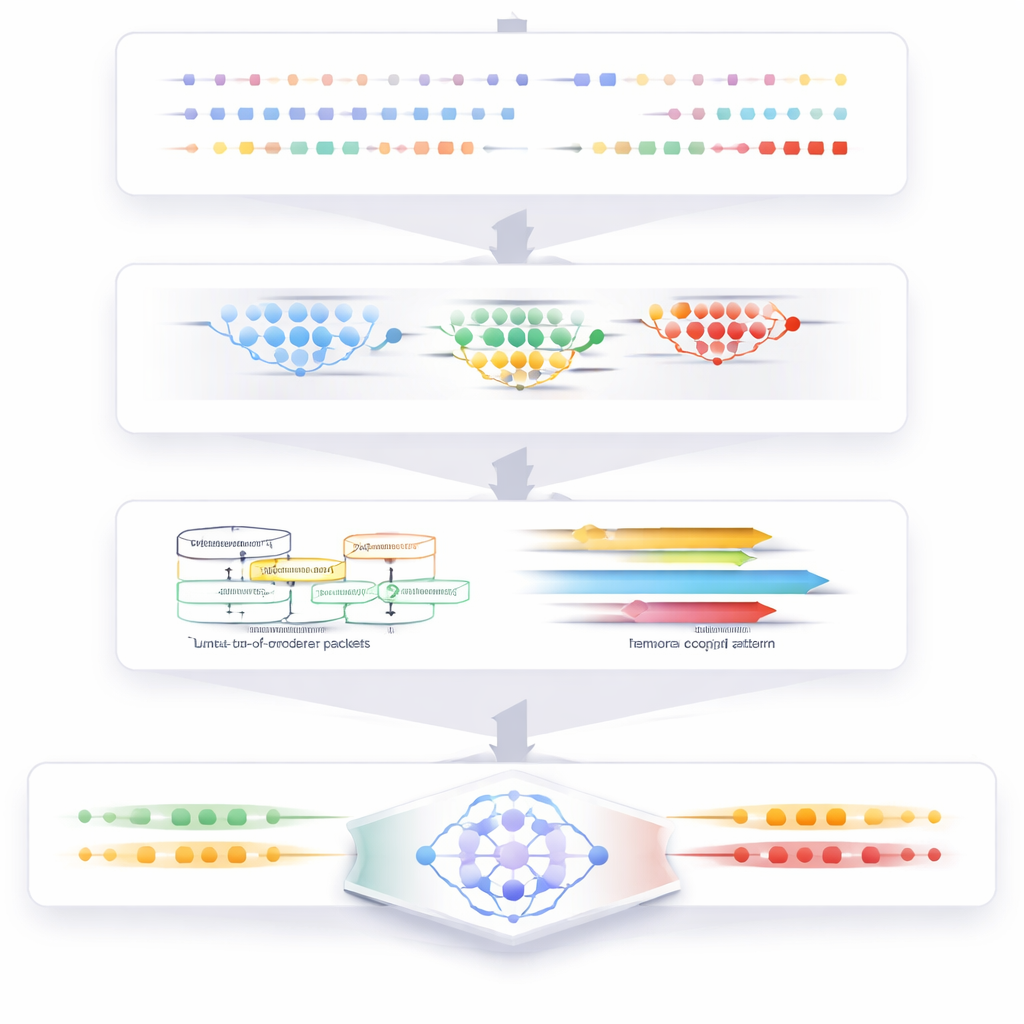

Construindo um fluxo de detecção mais inteligente

O sistema proposto aborda todo o ciclo de vida do monitoramento de rede, desde o tráfego bruto até o alerta final. Começa limpando os dados: registros duplicados são removidos e um método de k-vizinhos adaptado preenche valores ausentes sem distorcer padrões locais. Em seguida, um passo de clusterização agrupa comportamentos semelhantes no tráfego para que atividades incomuns ou raras se sobressaiam com mais clareza. A partir desses grupos, o sistema extrai características-chave, como frequência de troca de pacotes, duração dos fluxos e velocidade de transferência em cada direção. Essas características fornecem um retrato compacto de como a rede está se comportando em qualquer momento.

Compreendendo incerteza e temporalidade

Uma inovação central do trabalho é um módulo dedicado a avaliar o risco criado por pacotes fora de ordem. Usando uma estrutura lógica estendida, cada pacote é tratado como possuindo graus de “evidência de ataque”, “evidência de normalidade” e “evidência indeterminada”, que são combinados cuidadosamente para que o total permaneça consistente e significativo. Em paralelo, um modelo temporal aprende como os estados da rede evoluem ao longo do tempo, suavizando transições impossíveis e protegendo contra pontos cegos de probabilidade zero. Juntos, esses componentes capturam tanto a incerteza introduzida por atrasos de pacotes quanto o ritmo oculto do comportamento normal versus anômalo na rede.

Aprendendo a detectar ataques e explicá-los

Toda essa informação processada alimenta um classificador de deep learning personalizado baseado em gated recurrent unit. Os autores redesenham sua arquitetura interna e funções de ativação para que aprenda mais rápido, convirja com maior confiabilidade e escale melhor do que modelos recorrentes comuns. O classificador rotula o tráfego como benigno ou como um de vários tipos de ataque, incluindo negação de serviço, força bruta, botnet, infiltração e ataques web. Para ajudar os analistas a confiar no que o sistema reporta, um módulo de explicação estima o quanto cada característica de entrada contribuiu para uma dada decisão, usando um esquema de ponderação baseado em informação que é mais estável em dados do mundo real com distribuições enviesadas.

Focalizando a atenção nas ameaças mais urgentes

Em redes movimentadas, mesmo um detector potente pode inundar os operadores com mais alertas do que eles conseguem tratar a tempo. Para resolver isso, a estrutura adiciona uma camada de otimização inspirada no comportamento de caça de raposas-do-deserto. Essa camada trata os alertas como candidatos a serem ranqueados e busca uma ordenação que maximize a qualidade da detecção enquanto minimiza atraso e uso de recursos. Uma função matemática especial ajuda a busca a escapar de escolhas intermediárias ruins. Experimentos em vários conjuntos de dados públicos de intrusão mostram que esse passo de priorização aumenta a vazão e reduz os tempos de resposta em comparação com outras estratégias de tratamento de alertas.

O que os resultados significam para usuários comuns

Os autores relatam que sua abordagem combinada alcança mais de 99% de acurácia em detecção multiclasses de intrusões, ao mesmo tempo que oferece explicações mais claras e alertas mais rápidos e melhor ordenados do que métodos concorrentes. Para um não especialista, isso significa um “sistema imunológico” digital mais confiável, menos propenso a alarmes falsos e mais capaz de detectar ataques sutis, mesmo quando os dados estão incompletos ou confusos. Embora o método não criptografe nem proteja por si só o conteúdo dos dados dos usuários, ele fortalece de forma significativa uma camada defensiva chave em redes modernas. Com avanços adicionais em proteção ponta a ponta, abordagens como esta podem ajudar a manter os serviços online mais fluidos, seguros e dignos de confiança para todos.

Citação: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Palavras-chave: detecção de intrusões, segurança de rede, incerteza, IA explicável, alertas de ciberataque