Clear Sky Science · fr

Calcul épistémique incertain pour la détection d'intrusions avec explicabilité et optimisation multi-critères utilisant AA-NLS et GRUSO-GRU

Pourquoi un trafic Internet plus sûr compte

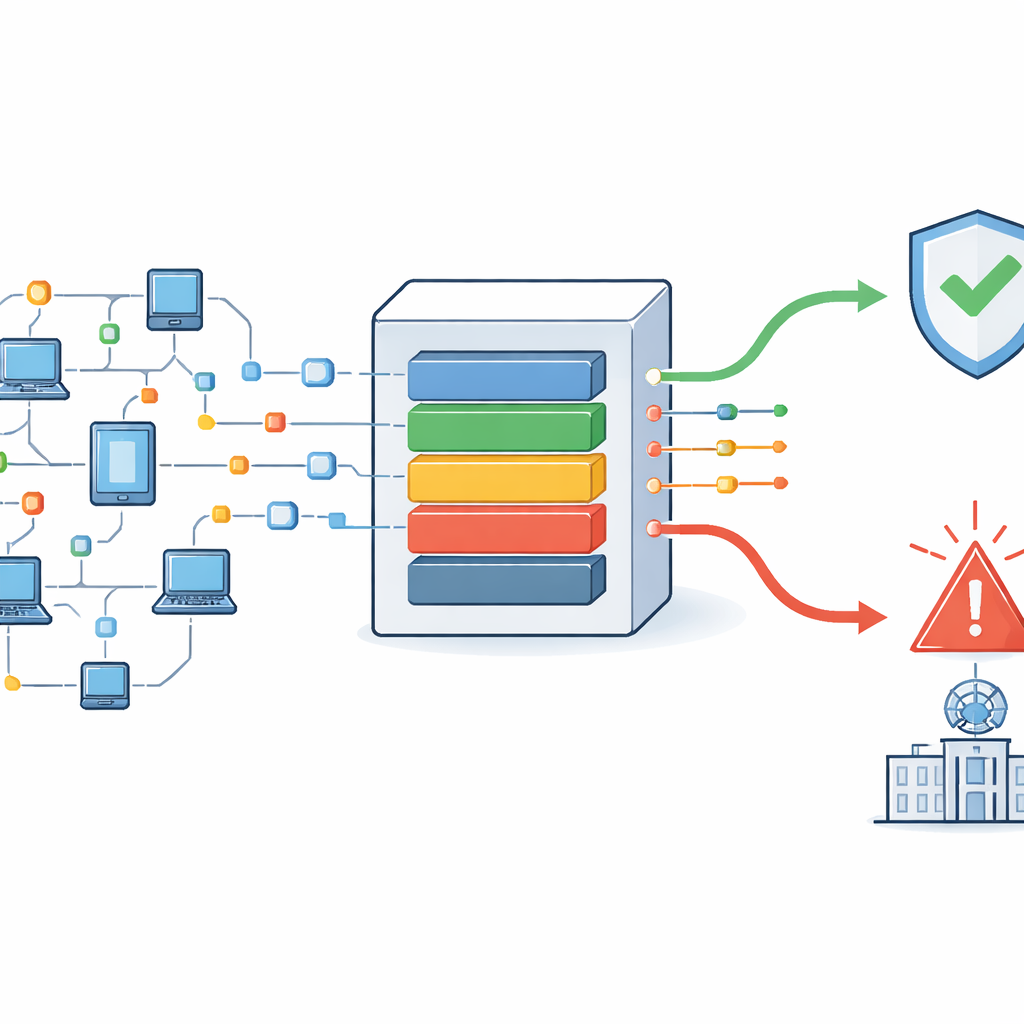

Chaque courriel que vous envoyez, appel vidéo que vous passez ou appareil connecté que vous utilisez dépend d’écoulements invisibles de données à travers les réseaux. Cachées dans ce trafic se trouvent des tentatives d’attaquants visant à s’introduire, voler des informations ou perturber des services. Les défenses modernes cherchent à repérer ces intrusions automatiquement, mais les données réseau réelles sont désordonnées : les paquets arrivent en retard, dans le désordre ou avec des morceaux manquants. Cette étude présente un nouveau cadre de détection d’intrusion qui non seulement gère cette incertitude, mais explique aussi ses décisions et priorise les alertes les plus urgentes pour les équipes de sécurité.

Trafic chaotique et dangers cachés

Les outils traditionnels de détection d’intrusion supposent souvent que les données réseau sont propres et bien ordonnées, ou se concentrent principalement sur des schémas d’attaque connus. En pratique, le trafic Internet est plein de lacunes, de retards et de paquets réorganisés. Ces problèmes peuvent provoquer des confusions dangereuses : une attaque peut sembler normale si ses paquets arrivent en retard, ou une activité inoffensive peut être signalée comme hostile. Les auteurs qualifient ce type de « trou de connaissance » d’incertitude épistémique. Ils soutiennent que de nombreux systèmes existants l’ignorent ou ne la gèrent que de manière limitée, ce qui entraîne de faux positifs, des menaces manquées et des files d’alerte écrasantes qui ralentissent la réponse humaine.

Construire une chaîne de détection plus intelligente

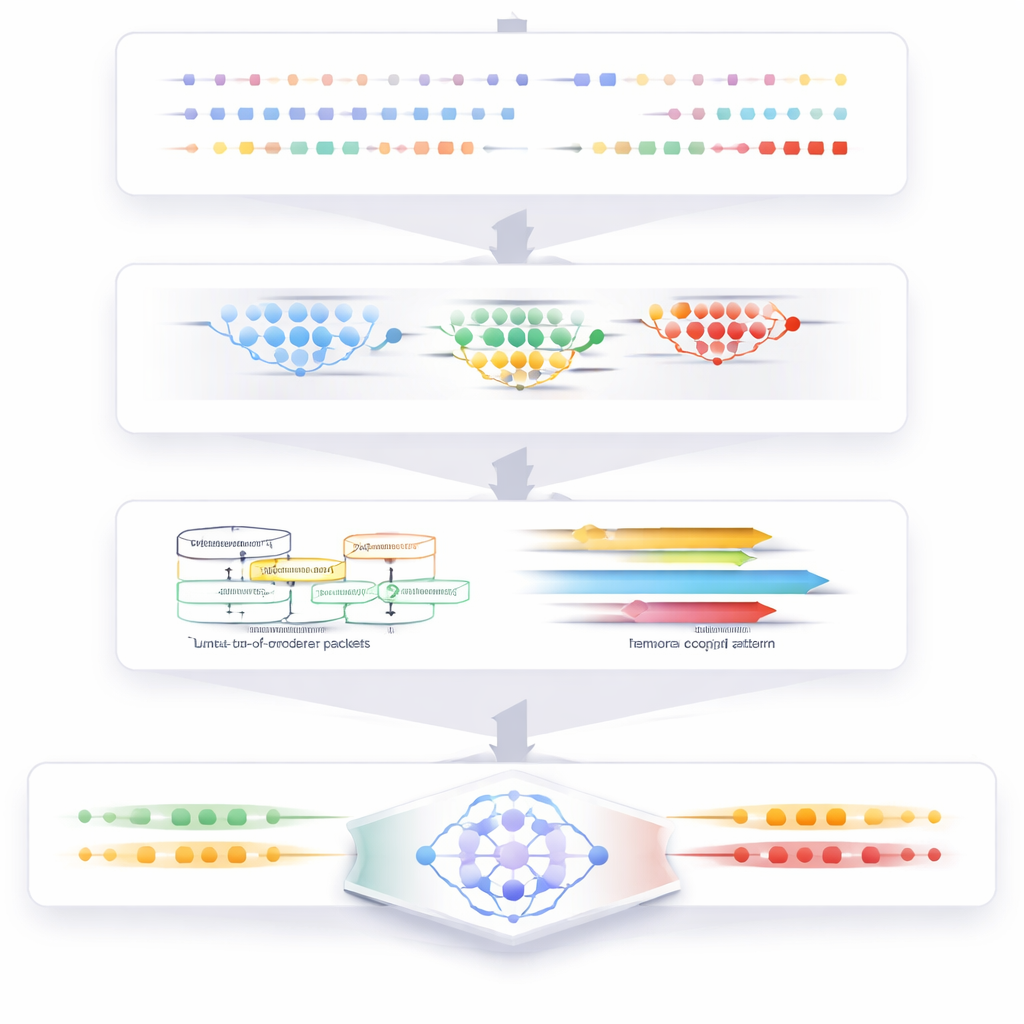

Le système proposé traite tout le cycle de vie de la surveillance réseau, depuis le trafic brut jusqu’à l’alerte finale. Il commence par nettoyer les données : les enregistrements dupliqués sont supprimés et une méthode de plus proche voisin adaptée remplit les valeurs manquantes sans déformer les motifs locaux. Ensuite, une étape de regroupement (clustering) rassemble les comportements similaires dans le trafic afin que les activités inhabituelles ou rares ressortent plus clairement. À partir de ces groupes, le système extrait des caractéristiques clés, comme la fréquence d’échange des paquets, la durée des flux et la rapidité des échanges dans chaque direction. Ces caractéristiques fournissent une image compacte du comportement du réseau à un instant donné.

Comprendre l’incertitude et la temporalité

Une innovation centrale du travail est un module dédié à l’évaluation du risque créé par les paquets hors d’ordre. En utilisant un cadre logique étendu, chaque paquet est traité comme ayant des degrés de « preuve d’attaque », « preuve de normalité » et « preuve indéterminée », qui sont combinés avec soin pour que le total reste cohérent et significatif. En parallèle, un modèle temporel apprend comment les états du réseau évoluent dans le temps, lissant les transitions impossibles et protégeant contre les angles morts à probabilité nulle. Ensemble, ces composants capturent à la fois l’incertitude introduite par les retards de paquets et le rythme caché du comportement normal versus anormal du réseau.

Apprendre à repérer les attaques et à les expliquer

Toutes ces informations traitées alimentent un classificateur d’apprentissage profond personnalisé basé sur une unité récurrente à portes (GRU). Les auteurs repensent son câblage interne et ses fonctions d’activation afin qu’il apprenne plus vite, converge de manière plus fiable et s’adapte mieux que les modèles récurrents courants. Le classificateur étiquette le trafic comme bénin ou comme l’un de plusieurs types d’attaque, notamment déni de service, force brute, botnet, infiltration et attaques web. Pour aider les analystes à faire confiance aux rapports du système, un module d’explication estime ensuite dans quelle mesure chaque caractéristique d’entrée a contribué à une décision donnée, en utilisant un schéma de pondération basé sur l’information qui est plus stable sur des données réelles biaisées.

Concentrer l’attention sur les menaces les plus urgentes

Dans des réseaux encombrés, même un détecteur performant peut submerger les opérateurs avec plus d’alertes qu’ils ne peuvent en traiter à temps. Pour remédier à cela, le cadre ajoute une couche d’optimisation inspirée du comportement de chasse du renard du désert. Cette couche considère les alertes comme des candidats à classer et recherche un ordre qui maximise la qualité de détection tout en minimisant les délais et l’utilisation des ressources. Une fonction mathématique spéciale aide la recherche à échapper à de mauvais choix intermédiaires. Des expériences sur plusieurs jeux de données publics d’intrusion montrent que cette étape de priorisation augmente le débit et réduit les temps de réponse comparé à d’autres stratégies de gestion des alertes.

Ce que ces résultats signifient pour les utilisateurs quotidiens

Les auteurs rapportent que leur approche combinée atteint plus de 99 % de précision en détection d’intrusion multi-classe tout en offrant des explications plus claires et des alertes mieux ordonnées et plus rapides que les méthodes concurrentes. Pour un non-spécialiste, cela signifie un « système immunitaire » numérique plus fiable, moins enclin à crier au loup et plus apte à détecter des attaques subtiles, même lorsque les données sont incomplètes ou confuses. Bien que la méthode n’encrypte pas et ne protège pas elle-même le contenu des données utilisateur, elle renforce de manière significative une couche défensive clé dans les réseaux modernes. Avec des travaux supplémentaires sur la protection de bout en bout, des approches de ce type pourraient contribuer à rendre les services en ligne plus fluides, plus sûrs et plus dignes de confiance pour tous.

Citation: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Mots-clés: détection d'intrusion, sécurité réseau, incertitude, IA explicable, alertes de cyberattaque