Clear Sky Science · ar

الحوسبة المعرفية غير اليقينية لاكتشاف التسللات مع قابلية التفسير والتحسين متعدّد المعايير باستخدام AA-NLS وGRUSO-GRU

لماذا يهم تدفّق الإنترنت الأكثر أمانًا

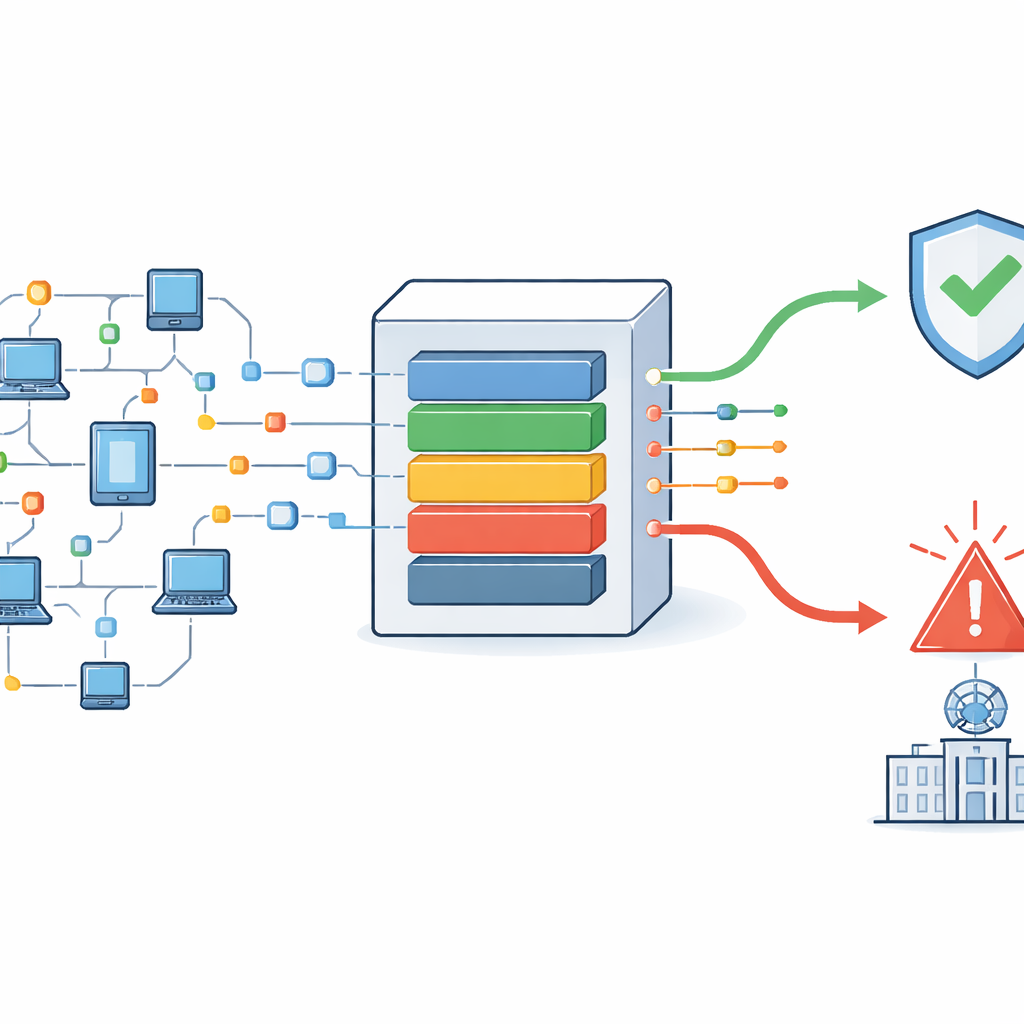

كل رسالة بريد إلكتروني ترسلها، وكل مكالمة فيديو تجريها، أو جهاز ذكي تستخدمه يعتمد على تيارات غير مرئية من البيانات التي تتدافع عبر الشبكات. مخفيًا داخل هذا التدفق هناك محاولات من مهاجمين لاختراق الأنظمة، سرقة المعلومات، أو تعطيل الخدمات. تحاول وسائل الدفاع الحديثة رصد هذه التسللات تلقائيًا، لكن بيانات الشبكة في العالم الحقيقي فوضوية: الحزم قد تصل متأخرة، أو بترتيب خاطئ، أو مع أجزاء مفقودة. تعرض هذه الدراسة إطار عمل جديدًا لاكتشاف التسلل لا يتعامل مع هذا عدم اليقين فحسب، بل يفسر قراراته ويعطي أولويات للتنبيهات الأكثر إلحاحًا لفرق الأمن.

تدفق فوضوي ومخاطر مخفية

أدوات كشف التسلل التقليدية تفترض غالبًا أن بيانات الشبكة نظيفة ومرتبة بشكل جيد، أو أنها تركز أساسًا على أنماط الهجوم المعروفة. في الممارسة العملية، يكون تدفق الإنترنت مليئًا بالفجوات والتأخيرات وإعادة ترتيب الحزم. هذه المشكلات قد تسبب ارتباكًا خطيرًا: قد يبدو الهجوم طبيعيًا إذا وصلت حزمة متأخرة، أو قد يتم تمييز نشاط بريء على أنه عدائي. يطلق المؤلفون على هذا النوع من «فجوة المعرفة» اسم عدم اليقين المعرفي. ويؤكدون أن العديد من الأنظمة الحالية إما تتجاهله أو تتعامل معه بطرق محدودة، مما يؤدي إلى إنذارات كاذبة، وفشل في اكتشاف تهديدات، وطوابير تنبيهات ساحقة تبطئ الاستجابة البشرية.

بناء خط رصد أذكى

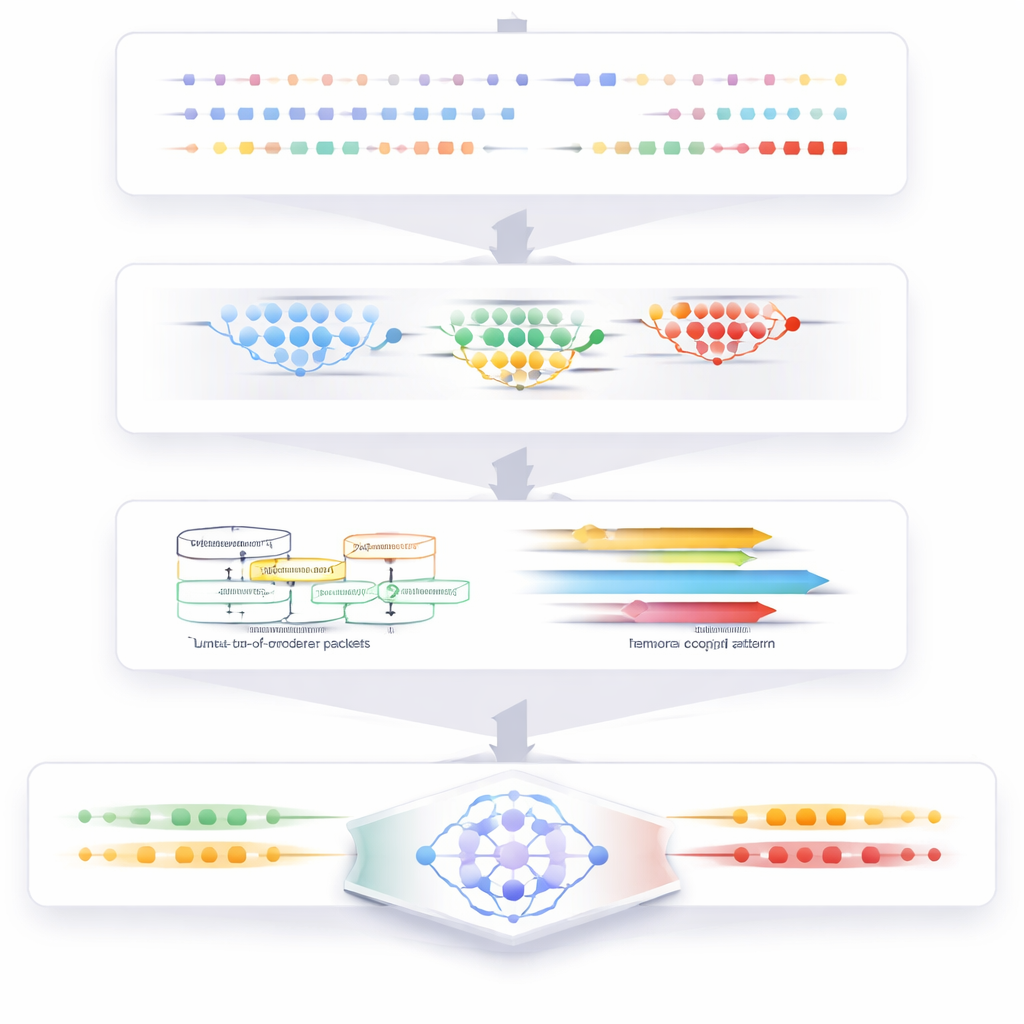

يتصدى النظام المقترح لجميع مراحل رصد الشبكة، من البيانات الخام وصولًا إلى التنبيه النهائي. يبدأ بتنقية البيانات: تُحذف السجلات المكررة ويملأ أسلوب الجار الأقرب المخصص القيم المفقودة دون تشويه الأنماط المحلية. بعد ذلك، تجمع خطوة التجميع (clustering) السلوكيات المتشابهة في التدفق بحيث تبرز الأنشطة غير المعتادة أو النادرة بشكل أوضح. من هذه المجموعات يستخلص النظام ميزات رئيسية، مثل تكرار تبادل الحزم، مدة التدفقات، وسرعة انتقال البيانات في كل اتجاه. توفر هذه الميزات صورة مضغوطة لكيفية تصرف الشبكة في أي لحظة.

فهم عدم اليقين والتوقيت

ابتكار مركزي في العمل هو وحدة مخصصة لتقييم المخاطر الناجمة عن الحزم الخارجة عن الترتيب. باستخدام إطار منطقي موسع، يعامل كل حزمة على أنها تحمل درجات من «دليل الهجوم»، و«دليل الطبيعي»، و«دليل غير محدد»، والتي تُدمج بعناية بحيث يبقى المجموع متسقًا وذو معنى. بالتوازي، يتعلم نموذج زمني كيف تتطور حالات الشبكة عبر الزمن، فيعمل على تمليس الانتقالات المستحيلة والحماية من بقع عمياء ذات احتمال صفري. معًا، تلتقط هذه المكونات كل من عدم اليقين الناجم عن تأخيرات الحزم والإيقاع الخفي للسلوك الطبيعي مقابل الشاذ في الشبكة.

التعلّم على رصد الهجمات وشرحها

تتدفق كل هذه المعلومات المعالجة إلى مُصنِّف عميق مخصص يعتمد على وحدة متكررة بوابة (gated recurrent unit). أعاد المؤلفون تصميم الوصلات الداخلية ودوال التفعيل فيه حتى يتعلم أسرع، ويتقارب بطريقة أكثر موثوقية، ويتوسع أفضل من النماذج المتكررة الشائعة. يصنّف المُصنِّف المرور كذاج أو كأحد أنواع الهجوم المختلفة، بما في ذلك رفض الخدمة، هجمات القوة الغاشمة، شبكات البوت، التسلل، وهجمات الويب. لمساعدة المحللين على الوثوق بتقارير النظام، يقدّم وحدة تفسير تُقدّر مدى مساهمة كل ميزة مدخلة في قرار معين، باستخدام مخطط وزن مبني على معلومات يكون أكثر استقرارًا عند التعامل مع بيانات العالم الواقعي غير المتماثلة.

تركيز الانتباه على التهديدات الأكثر إلحاحًا

في الشبكات المزدحمة، حتى كاشف قوي قد يغمر المشغلين بتنبيهات أكثر مما يمكنهم التعامل معه في الوقت المناسب. لمعالجة ذلك، يضيف الإطار طبقة تحسين مستوحاة من سلوك صيد ثعالب الصحراء. تتعامل هذه الطبقة مع التنبيهات كمرشحين للترتيب وتبحث عن ترتيب يعظم جودة الكشف مع تقليل التأخير واستهلاك الموارد. تساعد دالة رياضية خاصة في تمكين البحث من الهروب من اختيارات وسطية ضعيفة. تظهر التجارب على عدة مجموعات بيانات كشف تسلل عامة أن خطوة إعطاء الأولوية هذه تزيد الإنتاجية وتقصّر أوقات الاستجابة مقارنة باستراتيجيات التعامل مع التنبيهات الأخرى.

ماذا تعني النتائج للمستخدمين العاديين

يبلغ المؤلفون أن نهجهم المدمج يصل إلى دقة تزيد عن 99% في كشف التسلل متعدد الفئات بينما يقدم أيضًا تفسيرات أوضح وتنبيهات أسرع وأكثر ترتيبًا مقارنة بالأساليب المنافسة. بالنسبة لغير المتخصص، يعني هذا نظامًا رقميًا «مناعيًا» أكثر موثوقية أقل عرضة لرفع إنذارات كاذبة وأكثر قدرة على التقاط هجمات دقيقة، حتى عندما تكون البيانات ناقصة أو مربكة. وعلى الرغم من أن الطريقة نفسها لا تقوم بتشفير أو حماية محتوى بيانات المستخدم، إلا أنها تقوّي بشكل ملحوظ طبقة دفاعية أساسية في الشبكات الحديثة. مع مزيد من العمل على الحماية من الطرف إلى الطرف، قد تساعد أساليب مثل هذه في الحفاظ على الخدمات عبر الإنترنت أكثر سلاسة وأمانًا وموثوقية للجميع.

الاستشهاد: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

الكلمات المفتاحية: كشف التسلل, أمن الشبكات, عدم اليقين, الذكاء الاصطناعي القابل للتفسير, تنبيهات الهجمات السيبرانية