Clear Sky Science · de

Epistemic-unsichere Berechnungen für Intrusion Detection mit Erklärbarkeit & Multi-Kriterien-Optimierung unter Verwendung von AA-NLS und GRUSO-GRU

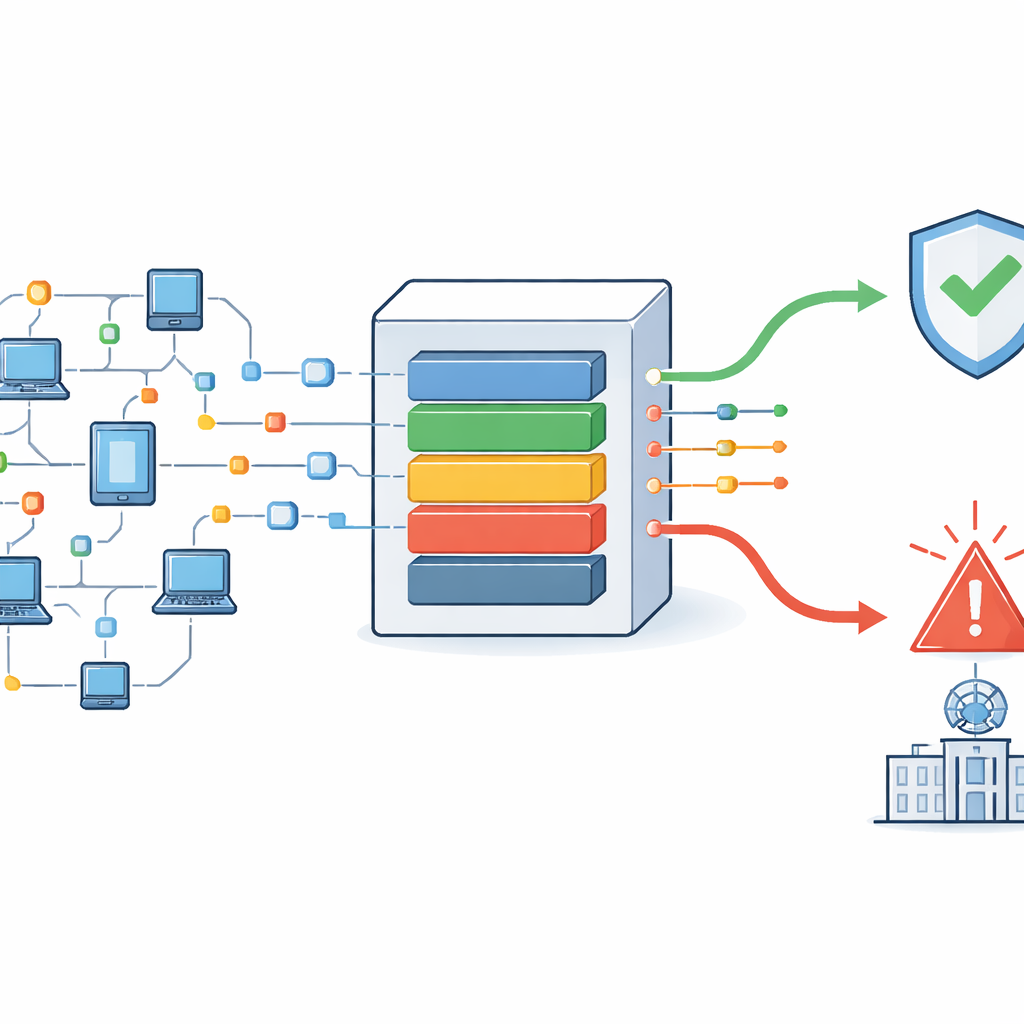

Warum sicherer Internetverkehr wichtig ist

Jede E-Mail, jeder Videoanruf und jedes smarte Gerät hängt von unsichtbaren Datenströmen ab, die durch Netzwerke fließen. In diesem Verkehr verbergen sich Versuche von Angreifern, einzudringen, Daten zu stehlen oder Dienste zu stören. Moderne Abwehrmechanismen versuchen, diese Angriffe automatisch zu erkennen, aber reale Netzwerkinformationen sind unordentlich: Pakete kommen verzögert, in falscher Reihenfolge oder mit fehlenden Teilen an. Diese Studie stellt ein neues Intrusion-Detection‑Framework vor, das nicht nur mit dieser Unsicherheit umgeht, sondern auch seine Entscheidungen erklärt und die dringendsten Alarme für Sicherheitsteams priorisiert.

Unordentlicher Verkehr und verborgene Gefahren

Traditionelle Intrusion-Detection‑Werkzeuge gehen oft davon aus, dass Netzwerkdaten sauber und ordentlich sortiert sind, oder sie konzentrieren sich vor allem auf bekannte Angriffsmuster. Tatsächlich ist Internetverkehr jedoch voller Lücken, Verzögerungen und umsortierter Pakete. Diese Probleme können gefährliche Verwirrung stiften: Ein Angriff kann normal erscheinen, wenn seine Pakete verspätet eintreffen, oder harmloses Verhalten könnte fälschlich als feindlich markiert werden. Die Autoren bezeichnen diese Art von „Wissenslücke“ als epistemische Unsicherheit. Sie argumentieren, dass viele bestehende Systeme diese Unsicherheit entweder ignorieren oder nur eingeschränkt behandeln, was zu Fehlalarmen, verpassten Bedrohungen und überfüllten Alarmlisten führt, die die menschliche Reaktion verlangsamen.

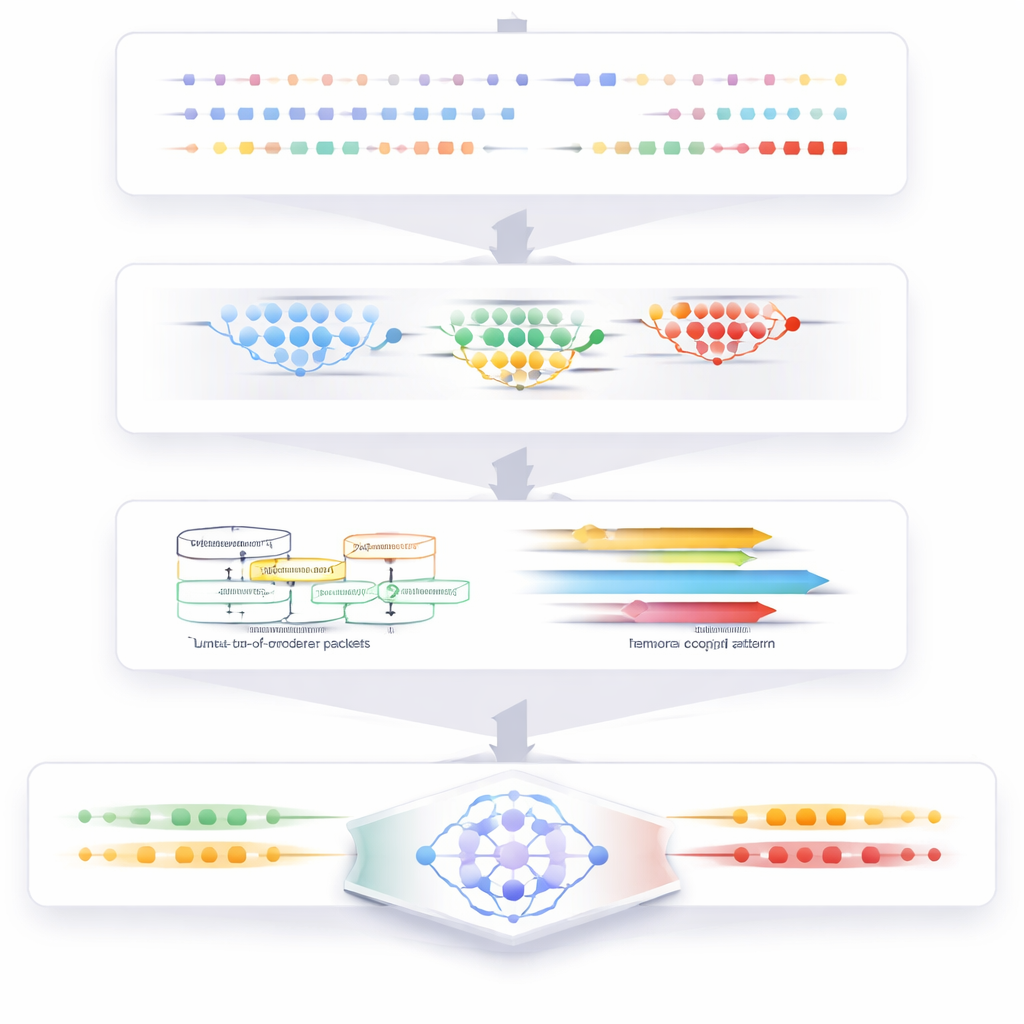

Aufbau einer intelligenteren Erkennungs-Pipeline

Das vorgeschlagene System deckt den gesamten Lebenszyklus der Netzwerküberwachung ab, von rohem Verkehr bis zur finalen Alarmmeldung. Es beginnt mit der Datenbereinigung: Duplikate werden entfernt und eine angepasste k‑Nearest‑Neighbor‑Methode füllt fehlende Werte, ohne lokale Muster zu verzerren. Im nächsten Schritt gruppiert ein Clustering ähnliche Verhaltensweisen im Verkehr, sodass ungewöhnliche oder seltene Aktivitäten deutlicher hervortreten. Aus diesen Gruppen extrahiert das System zentrale Merkmale, etwa wie häufig Pakete ausgetauscht werden, wie lange Flows andauern und wie schnell Daten in jede Richtung fließen. Diese Merkmale liefern ein kompaktes Bild des aktuellen Netzwerkverhaltens.

Unsicherheit und Zeitlichkeit verstehen

Eine zentrale Neuerung der Arbeit ist ein spezielles Modul zur Bewertung des Risikos durch aus‑der‑Reihenfolge gelieferte Pakete. Unter Verwendung eines erweiterten Logikrahmens wird jedes Paket mit Abstufungen von „Angriffsbelegen“, „Normalitätsbelegen“ und „unbestimmten Belegen“ behandelt, die sorgfältig kombiniert werden, sodass die Gesamtaussage konsistent und aussagekräftig bleibt. Parallel dazu lernt ein zeitliches Modell, wie sich Netzwerkzustände über die Zeit entwickeln, glättet unmögliche Übergänge und schützt vor Null‑Wahrscheinlichkeits‑Blindstellen. Zusammen erfassen diese Komponenten sowohl die durch Paketverzögerungen eingeführte Unsicherheit als auch den verborgenen Rhythmus von normalem gegenüber abnormalem Verhalten im Netzwerk.

Angriffe erkennen lernen und erklären

All diese aufbereiteten Informationen fließen in einen angepassten Deep‑Learning‑Klassifizierer auf Basis einer Gated Recurrent Unit. Die Autoren haben dessen innere Verschaltung und Aktivierungsfunktionen überarbeitet, sodass er schneller lernt, zuverlässiger konvergiert und besser skaliert als gängige rekurrente Modelle. Der Klassifizierer kennzeichnet Verkehr als harmlos oder als eine von mehreren Angriffsarten, darunter Denial‑of‑Service, Brute‑Force, Botnetze, Infiltration und Web‑Angriffe. Um Analysten Vertrauen in die Meldungen zu geben, schätzt ein Erklärungsmodul anschließend, wie stark jedes Eingangsmerkmal zu einer Entscheidung beigetragen hat, mithilfe eines informationsbasierten Gewichtungsschemas, das bei verzerrten, realen Daten stabiler ist.

Die Aufmerksamkeit auf die dringendsten Bedrohungen richten

In stark ausgelasteten Netzwerken kann selbst ein starker Detektor Betreiber mit mehr Alarmen überschwemmen, als sie rechtzeitig bearbeiten können. Um dem zu begegnen, fügt das Framework eine Optimierungsschicht hinzu, die vom Jagdverhalten wüstenlebender Füchse inspiriert ist. Diese Schicht behandelt Alarme als Kandidaten, die zu priorisieren sind, und sucht eine Reihenfolge, die die Erkennungsqualität maximiert und gleichzeitig Verzögerungen und Ressourceneinsatz minimiert. Eine spezielle mathematische Funktion hilft, aus schlechten Zwischenlösungen zu entkommen. Experimente mit mehreren öffentlichen Intrusion‑Datensätzen zeigen, dass dieser Priorisierungsschritt den Durchsatz erhöht und die Reaktionszeiten gegenüber anderen Alarm‑Handhabungsstrategien verkürzt.

Was die Ergebnisse für Alltagsnutzer bedeuten

Die Autoren berichten, dass ihr kombiniertes Vorgehen bei mehrklassiger Intrusion Detection eine Genauigkeit von über 99 % erreicht und gleichzeitig klarere Erklärungen sowie schnellere, besser geordnete Alarme bietet als konkurrierende Methoden. Für Nicht‑Spezialisten bedeutet das ein zuverlässigeres digitales „Immunsystem“, das seltener falsch Alarm schlägt und subtilere Angriffe eher erkennt, selbst wenn Daten unvollständig oder verwirrend sind. Zwar verschlüsselt oder schützt die Methode nicht selbst den Inhalt von Nutzerdaten, doch sie stärkt eine wichtige Verteidigungsschicht in modernen Netzwerken erheblich. Mit weiterer Arbeit an durchgängigen Schutzmaßnahmen könnten Ansätze wie dieser dazu beitragen, Online‑Dienste reibungsloser, sicherer und vertrauenswürdiger für alle zu machen.

Zitation: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Schlüsselwörter: Intrusion Detection, Netzwerksicherheit, Unsicherheit, erklärbare KI, Cyberangriffs‑Alarme