Clear Sky Science · sv

Epistemisk osäkerhetsberäkning för intrångsdetektion med förklarbarhet och multi-kriterieoptimering med AA-NLS och GRUSO-GRU

Varför säkrare internettrafik spelar roll

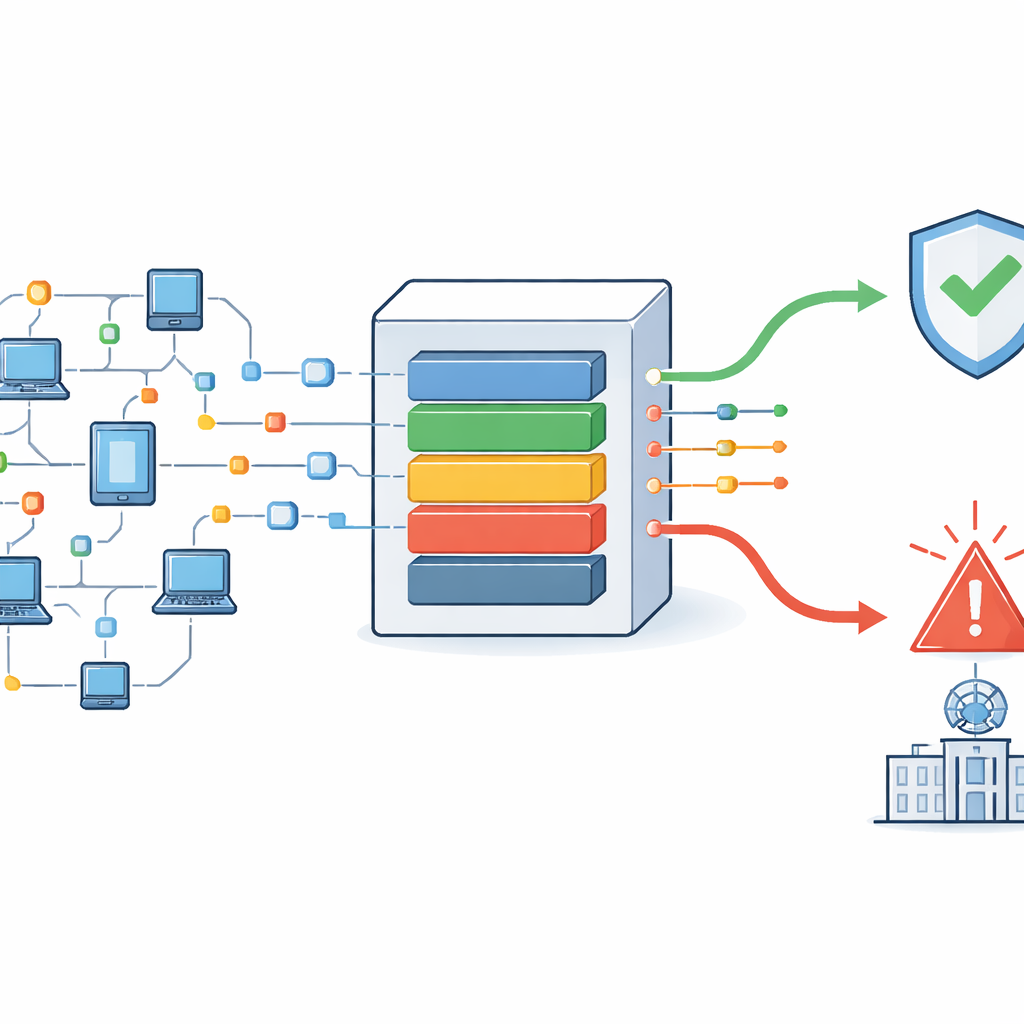

Varje e‑post du skickar, videosamtal du genomför eller smart enhet du använder är beroende av osynliga dataflöden som rusar genom nätverk. Dold i den trafiken finns försök från angripare att ta sig in, stjäla information eller störa tjänster. Moderna försvar försöker automatiskt upptäcka dessa intrång, men verklig nätverkstrafik är rörig: paket kan anlända för sent, i fel ordning eller med saknade delar. Denna studie presenterar en ny ram för intrångsdetektion som inte bara hanterar den osäkerheten utan också förklarar sina beslut och prioriterar de mest brådskande varningarna för säkerhetsteam.

Rörig trafik och dolda faror

Traditionella verktyg för intrångsdetektion antar ofta att nätverksdata är rena och ordnade, eller så fokuserar de främst på kända attackmönster. I praktiken är internettrafik full av luckor, fördröjningar och omkastade paket. Dessa problem kan orsaka farlig förvirring: en attack kan verka normal om dess paket anländer för sent, eller ofarlig aktivitet kan flaggas som fientlig. Författarna kallar denna typ av ”kunskapsgap” epistemisk osäkerhet. De menar att många befintliga system antingen ignorerar detta eller bara hanterar det på begränsade sätt, vilket leder till falsklarm, missade hot och överfulla varningsköer som bromsar mänsklig respons.

Att bygga en smartare detektionskedja

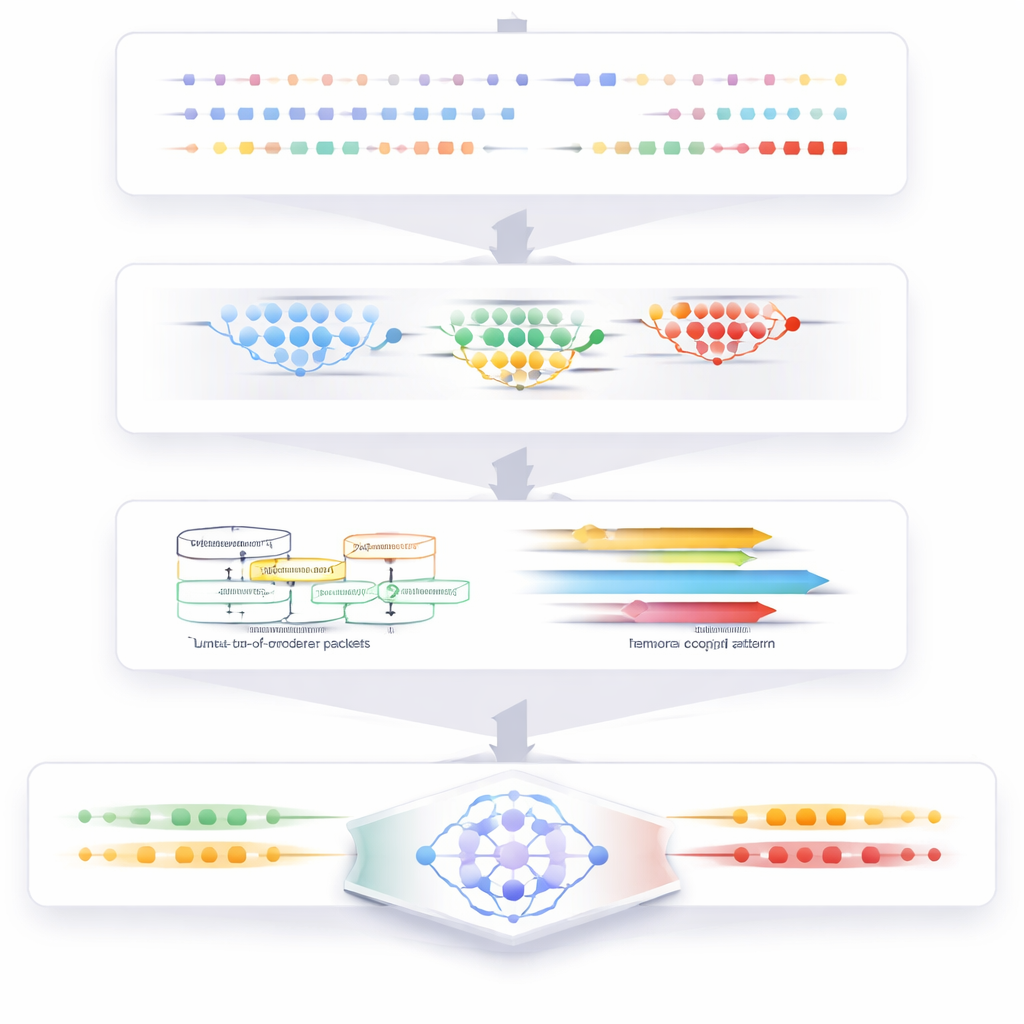

Det föreslagna systemet tar sig an hela livscykeln för nätverksövervakning, från rå trafik till slutlig varning. Det börjar med att rensa data: dubbla poster tas bort och en specialanpassad närmaste granne‑metod fyller i saknade värden utan att förvränga lokala mönster. Därefter grupperar ett klustringssteg liknande beteenden i trafiken så att ovanliga eller sällsynta aktiviteter framträder tydligare. Från dessa grupper extraherar systemet nyckelfunktioner, såsom hur ofta paket utväxlas, hur länge flöden varar och hur snabbt data rör sig i varje riktning. Dessa funktioner ger en kompakt bild av hur nätverket beter sig vid varje givet ögonblick.

Att förstå osäkerhet och tidsaspekter

En central innovation i arbetet är en dedikerad modul för att bedöma risken som orsakas av paket i fel ordning. Med en utvidgad logikram behandlas varje paket som att det har grader av ”attackbevis”, ”normalt bevis” och ”obetydligt/indeterminant bevis”, vilka kombineras omsorgsfullt så att summan förblir konsekvent och meningsfull. Parallellt lär en temporal modell hur nätverkstillstånd utvecklas över tid, jämnar bort omöjliga övergångar och skyddar mot noll‑sannolikhets‑blindfläckar. Tillsammans fångar dessa komponenter både den osäkerhet som introduceras av paketförseningar och den dolda rytmen mellan normalt och onormalt beteende i nätverket.

Lära sig att upptäcka attacker och förklara dem

All denna bearbetade information matas in i en specialanpassad djupinlärningsklassificerare baserad på en gated recurrent unit. Författarna har omdesignat dess interna kopplingar och aktiveringsfunktioner så att den lär sig snabbare, konvergerar mer pålitligt och skalar bättre än vanliga rekurrenta modeller. Klassificeraren märker trafiken som godartad eller som en av flera attacktyper, inklusive denial‑of‑service, brute force, botnet, infiltration och webbattacker. För att hjälpa analytiker att lita på systemets rapporter uppskattar en förklaringsmodul sedan hur starkt varje ingångsfunktion bidrog till ett givet beslut, med ett informationsbaserat viktningsschema som är mer stabilt på skev, verklig data.

Att rikta uppmärksamheten mot de mest akuta hoten

I trafiktäta nätverk kan även en bra detektor överösa operatörer med fler varningar än de hinner hantera. För att hantera detta lägger ramen till ett optimeringslager inspirerat av jaktbeteendet hos ökenselefontörnar (desert foxes). Detta lager behandlar varningar som kandidater att rangordna och söker efter en ordning som maximerar detektionskvalitet samtidigt som fördröjning och resursanvändning minimeras. En särskild matematisk funktion hjälper sökningen att undkomma dåliga mellanalternativ. Experiment på flera offentliga intrångsdatamängder visar att denna prioriteringssteg ökar genomströmningen och minskar responstider jämfört med andra strategier för varningshantering.

Vad resultaten betyder för vardagsanvändare

Författarna rapporterar att deras kombinerade angreppssätt uppnår över 99 % noggrannhet i flerklassig intrångsdetektion samtidigt som det erbjuder tydligare förklaringar och snabbare, bättre ordnade varningar än konkurrerande metoder. För en icke‑specialist betyder detta ett mer tillförlitligt digitalt ”immunsystem” som är mindre benäget att ropa varg och mer benäget att fånga subtila attacker, även när data är ofullständig eller förvirrande. Även om metoden i sig inte krypterar eller skyddar användardata, stärker den ett viktigt försvarsskikt i moderna nätverk avsevärt. Med fortsatt arbete mot änd‑till‑änd‑skydd kan tillvägagångssätt som detta bidra till att göra onlinetjänster smidigare, säkrare och mer pålitliga för alla.

Citering: Kiruthika, K., Karpagam, M., Sardar, T.H. et al. Epistemic uncertain computing for intrusion detection with explainability & multi-criteria optimization using AA-NLS and GRUSO-GRU. Sci Rep 16, 14050 (2026). https://doi.org/10.1038/s41598-026-44214-z

Nyckelord: intrångsdetektion, nätverkssäkerhet, osäkerhet, förklarlig AI, cyberattack-varningar